Как пользоваться электронной подписью с флешки? — Удостоверяющий центр СКБ Контур

Флешка — удобный и мобильный хранитель информации. Можно ли записать на нее электронную подпись (ЭП), насколько это безопасно и как именно это сделать расскажем в статье.

Получить электронную подпись

Что такое флешка и токен электронной подписи

Флешка — это портативное устройство, на котором можно хранить любую информацию, например документы, картинки, музыку. Она не занимает много места и вмещает в себя гигабайты данных. Флешки можно подключать к компьютеру, ноутбуку или другому устройству через USB-порт.

Токен — это тоже устройство для хранения данных, но в отличие от флешки основная задача токена не хранение, а защита информации. Для этого изготовитель устанавливает на все токены восьмизначный пароль.

На все токенах установлен пароль — стандартный пин-код из восьми чисел. Он общеизвестный, поэтому, чтобы защитить свои данные, перед началом работы замените пин-код на собственный. Не используйте для этого даты рождения родных и близких — такие пароли можно подобрать. Мы не советуем записывать пароль, но если вы решите это сделать, храните листочек с паролем в защищенном месте.

Не используйте для этого даты рождения родных и близких — такие пароли можно подобрать. Мы не советуем записывать пароль, но если вы решите это сделать, храните листочек с паролем в защищенном месте.

На флешке тоже можно установить пароль, но уровень ее защиты намного ниже токена. На большинстве токенов стоят средства криптографической защиты информации (СКЗИ), которые проходят проверку в ФСБ. Они есть, например, на Рутокене ЭЦП 2.0 и JaCarta SF. Также токены проходят проверку Федеральной службы по техническому и экспортному контролю (ФСТЭК). Эта служба проверяет, чтобы на устройстве не было незадекларированных возможностей.

А за безопасностью флешки следит только производитель. Поэтому если флешка попадет в руки злоумышленников, они смогут взломать пароль на ней.

На какие носители можно записать электронную подпись

Сертификат электронной подписи можно записать:

- в память компьютера: в реестр или на жесткий диск;

- токен;

- флешку;

- съемный жесткий диск.

Последние два носителя практически не отличаются друг от друга по свойствам. Использовать флешку удобнее, так как она занимает меньше места и ее сложнее повредить. Однако и флешка, и съемный жесткий диск имеют одинаково низкую защиту информации. Компьютер защищен лучше, но может подвергнуться атаке вирусов. Поэтому мы рекомендуем хранить ЭП на токене. Именно это устройство лучше всего защитит ваши данные от мошенников.

Некоторые типы сертификатов можно хранить только на токене. Например, записать на флешку нельзя сертификаты для работы с Федеральной таможенной службой или для системы для учета алкогольной продукции ЕГАИС ФСРАР.

Какой должен быть объем у флешки для электронной подписи

Электронная подпись «весит» очень мало — около четырех килобайт (Кб). Поэтому для хранения сертификата подойдет флешка с любым объемом памяти.

Обычно пользователи выбирают флешки для того, чтобы хранить на них сразу несколько сертификатов. Даже на небольшую флешку объемом 4 гигабайта можно записать до нескольких сотен ключей ЭП.

В отличие от флешки, на токен можно записать несколько сертификатов, обычно не больше 15. Этого количества обычно достаточно для того, кто подписывает электронные документы в нескольких информационных системах. Несмотря на небольшую вместимость токена мы рекомендуем использовать именно его. Он обезопасит ваши данные от мошенников.

Получить электронную подпись

Как записать электронную подпись на флешку

Записать сертификат ЭП на флешку или токен можно тремя способами:

- в личном кабинете удостоверяющего центра;

- с помощью криптопровайдера КриптоПро CSP;

- с помощью средств Windows;

- в профиле Контур.Диагностики.

Инструкции ниже подойдут для записи сертификата и на флешку, и на токен. Исключение — пункты про установку пароля или пин-кода. При записи ЭП на флешку нужно придумать и установить свой пароль. Но если вы записываете ЭП на токен, устанавливать пин-код не нужно. Программа или сервис попросят вас ввести пароль, только если он отличается от стандартного.

Как записать сертификат в личном кабинете

Если вы еще не выпустили сертификат ЭП и хотите сразу записать его на съемный носитель:

- Зайдите в личный кабинет на сайте удостоверяющего центра. Сервис попросит пройти аутентификацию: введите номер телефона, который указали в заявлении на получение ЭП. В течение двух минут на этот номер придет одноразовый пароль для входа. Этот пароль будет действовать только 5 минут, если вы не успеете ввести его за это время — запросите пароль еще раз.

- Затем вставьте в компьютер носитель, на который вы хотите записать сертификат ЭП — флешку или токен.

- В личном кабинете найдите нужный сертификат и нажмите на кнопку «Перейти к выпуску». Система автоматически проверит ваш компьютер и предупредит, если на него нужно установить дополнительные программы.

- Следуйте указаниям системы, чтобы выпустить сертификат.

- Если вы записываете ЭП на флешку, придумайте и установите на нее пароль в открывшемся окне.

Если вы записываете ЭП на токен со стандартным паролем — пропустите этот пункт. Но если вы меняли стандартный пароль на собственный — введите его в открывшемся окне. - После выпуска сертификат можно установить на носитель. Для этого нажмите на кнопку «Установить сертификат».

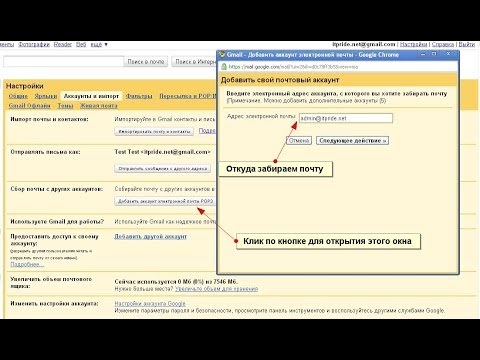

Если у вас есть сертификат для одного из сервисов Контура, например, Экстерна или Диадока, и вы хотите установить его на флешку или токен:

- Зайдите в личный кабинет на сайте удостоверяющего центра.

- Выберите сертификат электронной подписи, который хотите записать.

- Вставьте флешку или токен в компьютер.

- Нажмите на кнопку «Сделать резервную копию».

- Выберите носитель, на который сервис запишет сертификат.

- Если вы копируете ЭП на флешку придумайте пароль и установите его в открывшемся окне. Этот пароль нужно вводить каждый раз, когда вы используете ЭП. Забытый пароль нельзя восстановить, однако мы не рекомендуем пропускать этот шаг — без пароля ваши данные останутся без защиты.

Если вы устанавливаете ЭП на токен со стандартным паролем — пропустите этот шаг. А если вы задавали на токене собственный пароль — введите его в специальном окне. - После ввода пароля система запишет сертификат ЭП на носитель.

Как записать ЭП с помощью КриптоПро CSP

- На компьютере откройте меню «Пуск», выберите выберите пункт «Панель управления» и нажмите на иконку «КриптоПро CSP».

- Во вкладке «Сервис» нажмите на кнопку «Скопировать».

- В открывшемся окне нажмите на кнопку «Обзор» и выберите контейнер закрытого ключа ЭП, который хотите скопировать на флешку.

- Укажите имя контейнера, на который программа скопирует сертификат.

- Вставьте флешку компьютер и укажите в программе на какой носитель записать ЭП.

- Если вы копируете ЭП на флешку, придумайте и установите пароль в специальном окне. Не пропускайте этот шаг, если хотите защитить свои данные. Без пароля любой пользователь, взявший флешку, сможет воспользоваться вашей подписью.

Если вы устанавливаете ЭП на токен со стандартным паролем — пропустите этот шаг. А если вы меняли пароль на токене на собственный — введите его в специальном окне.

Если вы устанавливаете ЭП на токен со стандартным паролем — пропустите этот шаг. А если вы меняли пароль на токене на собственный — введите его в специальном окне. - После этого программа скопирует контейнер на токен или флешку и вернется во вкладку «Сервис».

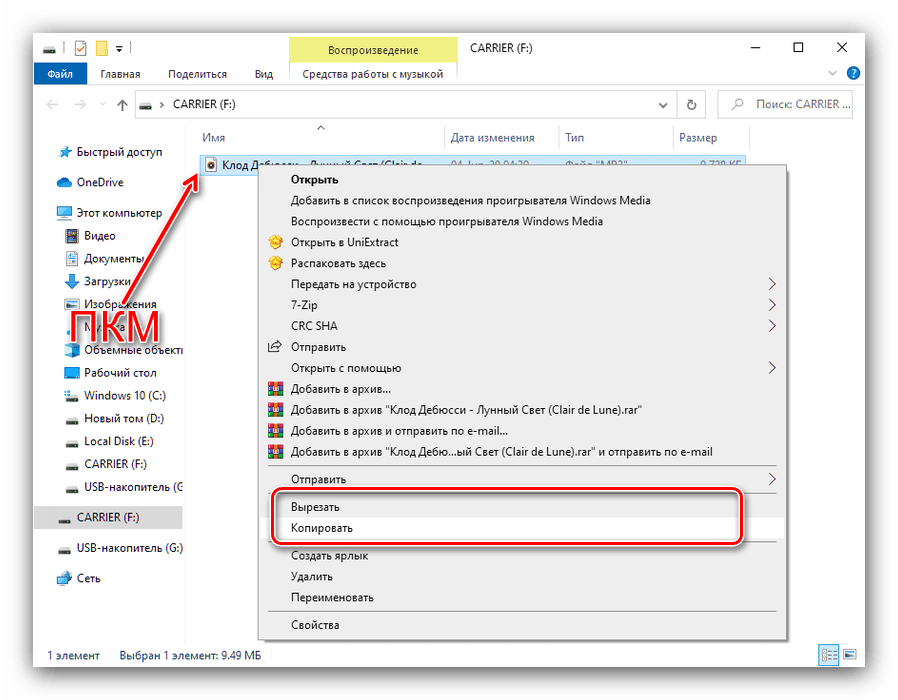

Как записать ЭП с помощью средств Windows

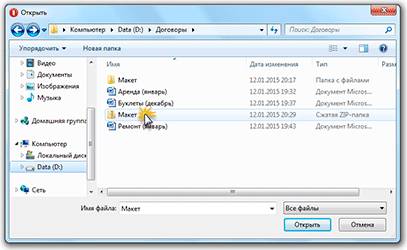

- Найдите папку с закрытым ключом ЭП на компьютере. В этой папке должно быть шесть файлов с расширением.key.

- Скопируйте эту папку на выбранную флешку. Проверьте, чтобы в папке на флешке оказались все шесть файлов.

Как записать ЭП в профиле Контур.Диагностики

- Зайдите на страницу «Копирование сертификатов» Контур.Диагностики.

- Вставьте в компьютер флешку, на которую хотите записать сертификат.

- Выберите нужный сертификат из списка и нажмите кнопку «Скопировать».

- Введите пароль от контейнера при необходимости.

- Выберите носитель, на который программа запишет сертификат ЭП.

- Придумайте название для нового контейнера и нажмите кнопку «Далее».

Как пользоваться электронной подписью с флешки и токена

Порядок подписания документов не зависит от того, на каком носителе хранится ЭП: на токене или флешке.

Перед тем, как подписать документы, уточните, какой вид подписи принимает контрагент: открепленную, прикрепленную или встроенную.

От этого зависит, с помощью какой программы, плагина или сервиса нужно подписать документ:

- Контур.Крипто используют, чтобы создать открепленную ЭП. Это бесплатный веб-сервис, который работает с сертификатами любых удостоверяющих центров (УЦ).

- КриптоАРМ используют для создания открепленной или совмещенной подписи. Во время пробного периода работать с программой можно бесплатно. После его окончания нужно купить лицензию на программу, сделать это можно в любом сервисном центре. Если вы хотите подписать документ базовой электронной подписью — без проверки времени подписания и статуса сертификата ЭП — программу можно использовать бесплатно.

- КриптоПро Office Signature используют, чтобы создать встроенную ЭП в документах Word или Excel. Это тоже платная программа, для работы с которой нужно купить лицензию.

- КриптоПро PDF используют для создания встроенной ЭП в PDF-документе. В программе Adobe Reader КриптоПро PDF можно использовать бесплатно. А вот для работы в других программах, например Foxit Reader или Sejda PDF, нужно купить лицензию.

Чтобы подписать документ ЭП с флешки или токена:

- Проверьте, чтобы подписываемый документ был в окончательной редакции: вы не сможете исправить его после подписания.

- Вставьте флешку или токен с ЭП в компьютер.

- Откройте программу, с помощью которой хотите подписать документ. В зависимости от выбранной программы вам нужно будет загрузить документ в сервис или просто открыть его.

- Выберите формат подписи, если это необходимо.

- Выберите сертификат, который установлен на флешке или токене.

- Нажмите на кнопку «Подписать».

- Если на контейнере закрытого ключа стоит пароль, введите его, чтобы подписать документ.

Можно ли использовать Рутокен в качестве флешки?

Чаще всего на токенах марки «Рутокен» можно хранить только сертификаты электронной подписи. Записать на них другие файлы невозможно из-за технических особенностей носителей — они созданы только для хранения контейнеров закрытых ключей ЭП.

Токены, на которых помимо ЭП можно хранить и другие файлы, встречаются редко и стоят дороже. Например, в линейке Рутокен это модель Рутокен 2.0 Flash.

Получить электронную подпись

Как отправить видео большого размера по электронной почте

Не всегда получается отправить видео по почте из-за его большого размера. Дело в том, что не все почтовики дают возможность это сделать. В таком случае рекомендуется попробовать другие методы пересылки столь объемного файла по Email.

Все способы, как отправить объемное видео электронной почтой

Есть несколько стандартных и не очень способов, чтобы отправить объёмное видео по электронной почте. В большинстве случаев действия ограничиваются самим почтовиком.

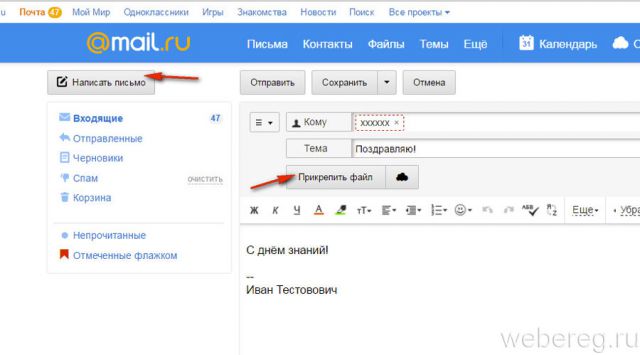

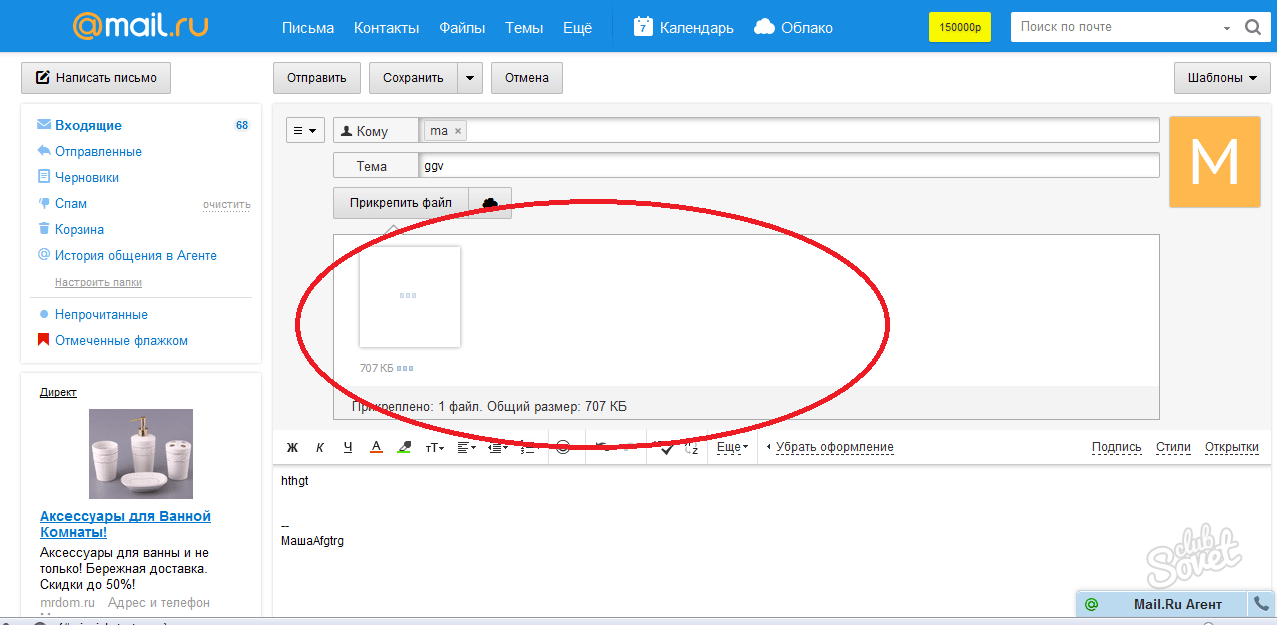

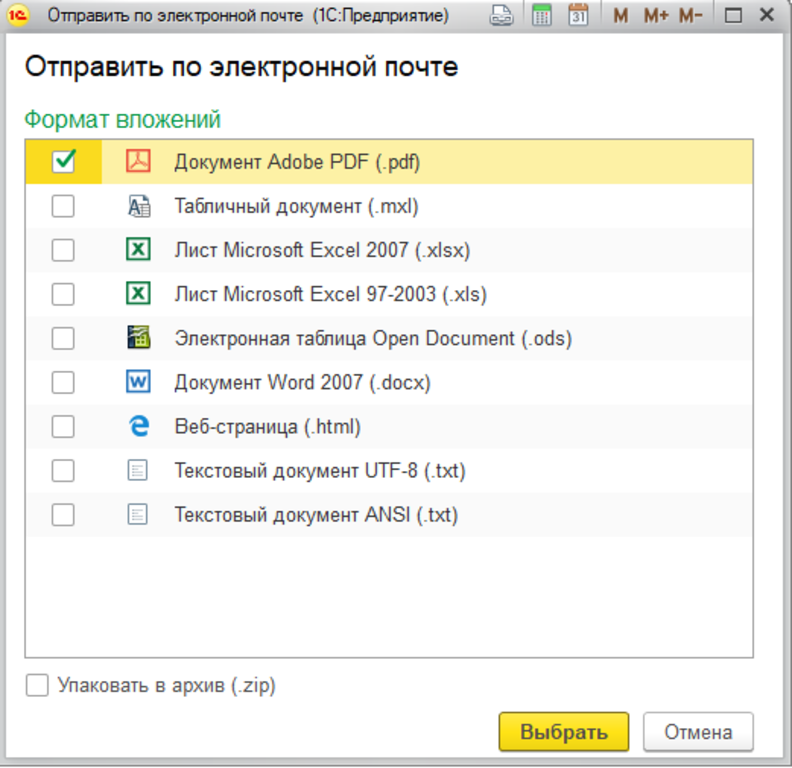

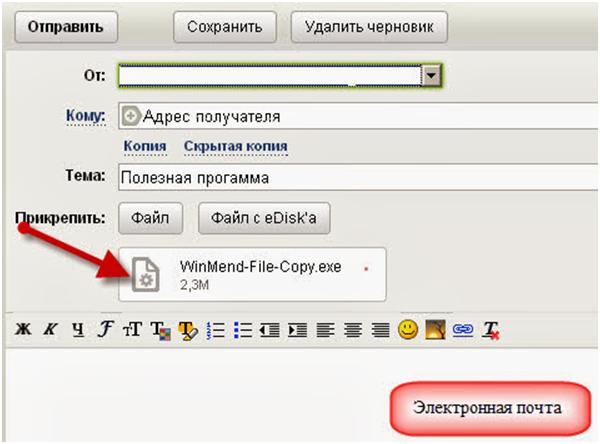

Прикрепить к письму

Самым простым способом отправить большой видеофайл по электронной почте — это просто прикрепить его к письму. Но не все так просто, некоторые почтовики имеют ограничения по объёму файлов отправки, что дает пользователю некоторые неудобства. Например, mail.ru решили проблему просто, при отправке видео размером выше допустимого прикрепляется ссылка на него в автоматическом режиме.

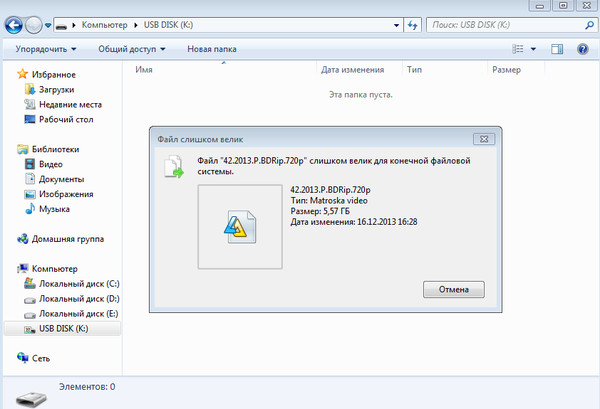

Таким образом, перед отправкой видеофайла рекомендуется ознакомиться с верхним пределом размеров файла распространенных клиентов:

- Mail.ru. К письму можно прикрепить до 100 файлов одновременно, каждый из которых весит до 2ГБ. Но стоит отметить, что при отправке файлов общей массой свыше 25 МБ, те, что не вошли в 25 МБ загружаются на облако и отправляются в виде ссылки на документ автоматически.

Максимальный размер вложения до 200 ГБ.

Максимальный размер вложения до 200 ГБ. - Yandex.ru. При отправке письма к нему можно прикреплять сколько угодно файлов, так как максимального потолка на этом сервисе нет. Как и у Мейл, все документы свыше 25 МБ загружаются на диск и отправляются в виде ссылки. Но максимальный размер файла, который можно загрузить в облачное хранилище ограничивается 10 Гб, однако количество таких файлов не важно. Единственное, что этому может препятствовать — ограниченное место на самом диске.

- Google. При прикреплении к письму файлом свыше 25 МБ он автоматически загружается на диск и отправляется получателю в виде ссылки. Верхний потолок на объем отсутствует.

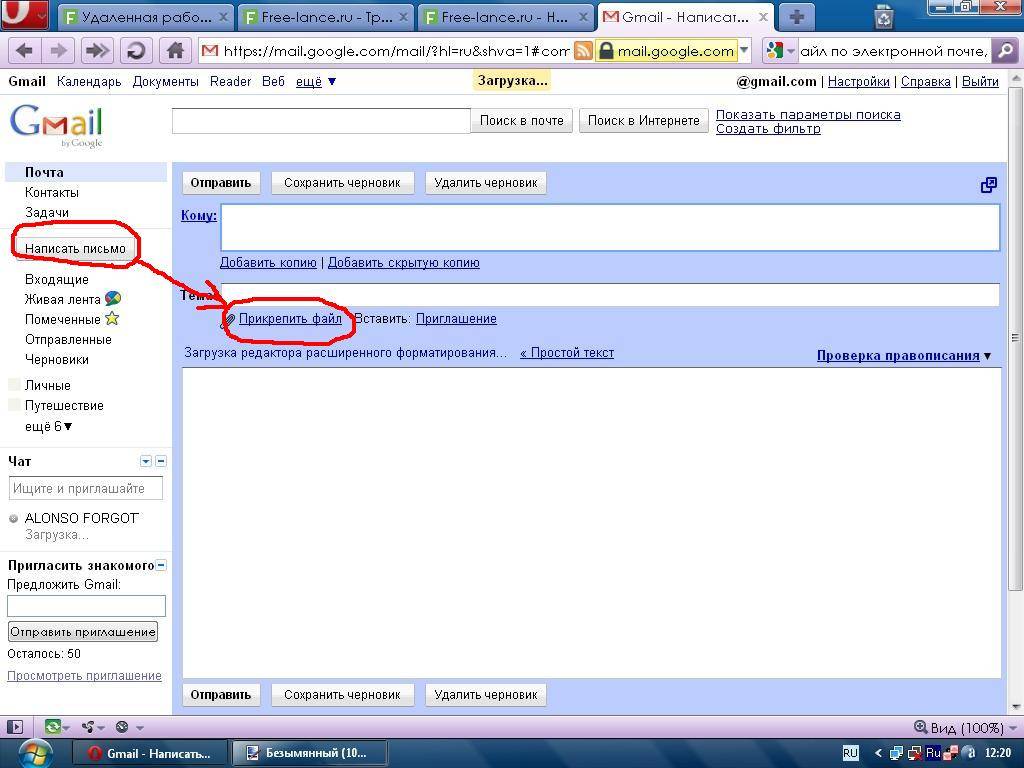

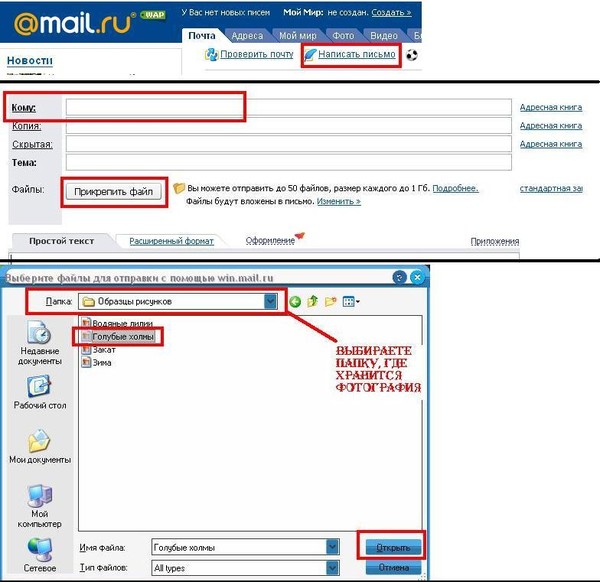

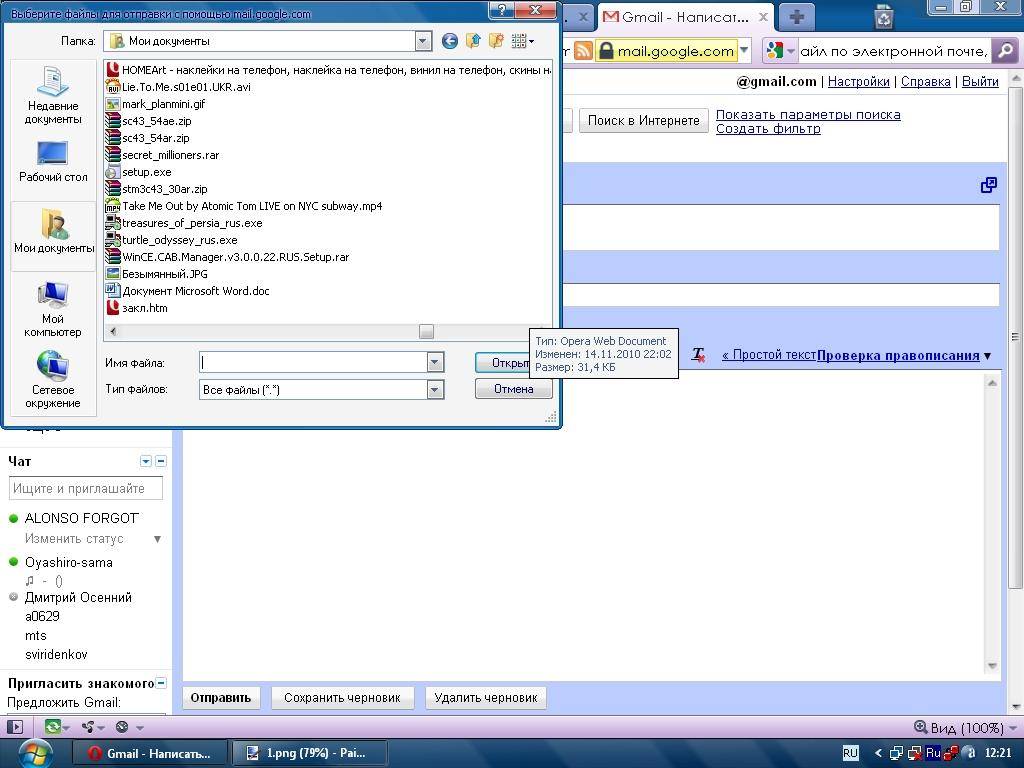

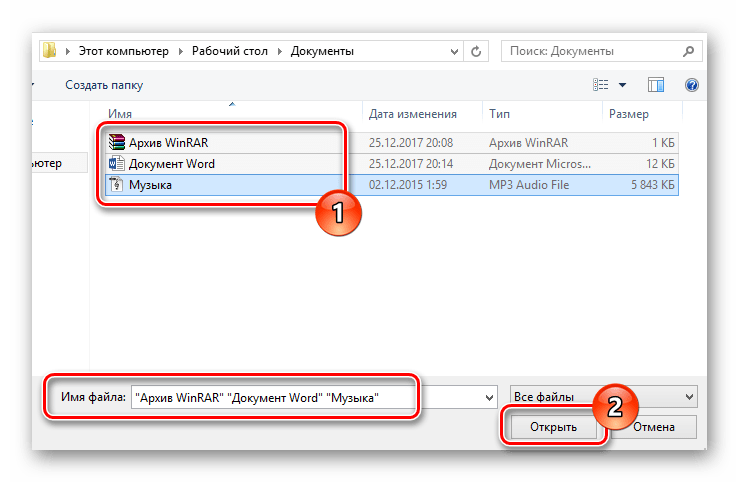

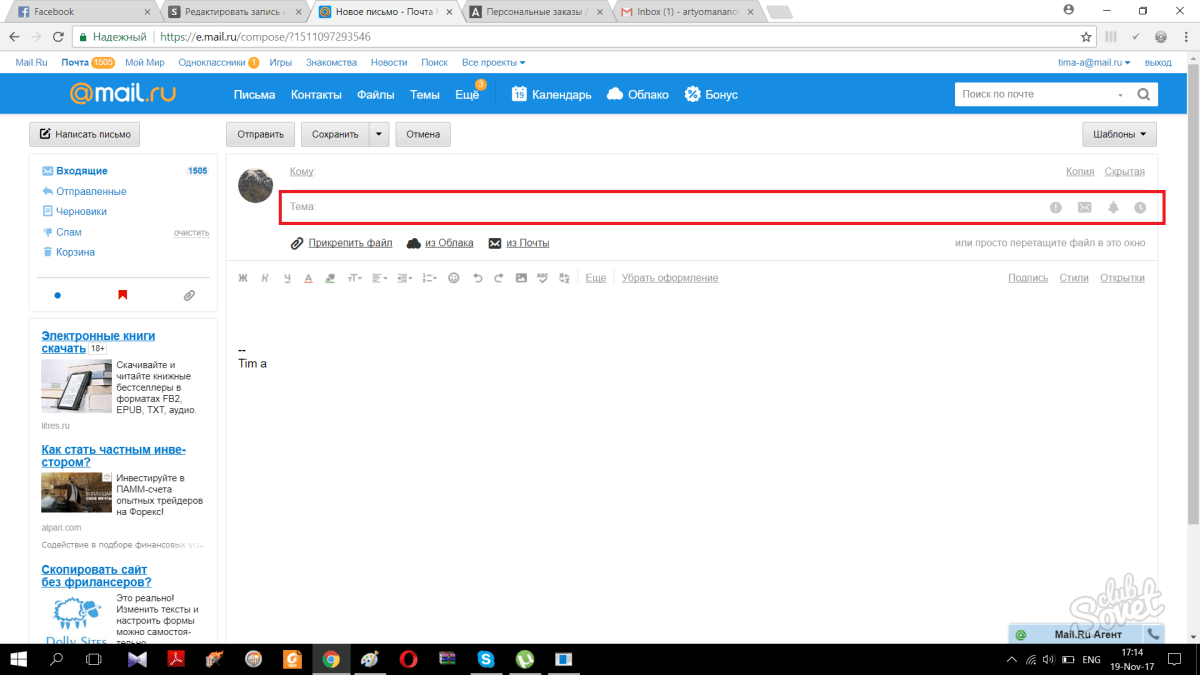

Чтобы прикрепить файл к письму, требуется сделать следующее:

- Войти в почту.

- Нажать кнопку “Создать новое письмо” или “Написать”.

- Кликнуть по кнопке в виде скрепки на нижней панели письма.

- Выбрать файл на компьютере.

- Отправить.

Если файл допускает пределы почтовой системы, то она предупредит об этом сразу. Стоит отметить, что подобные файлы-ссылки долго не живут. Система автоматически удаляет их по истечению некоторого времени, которое указано в письме получателя. Рекомендуется скачивать подобные документы сразу.

Облачные хранилища

Разные облачные хранилища, как правило, уже прикреплены к почтовым сервисам и у каждого он свой. Это дает пользователям возможность перенаправлять файлы через посредника (временного хранилища) в виде ссылок. При использовании ссылок на файл с диска не обязательно отправлять письмо с почтового сервиса облака, можно использовать любой.

Облако mail.ru

Прежде чем прикрепить файл к письму из облака, для начала его туда необходимо загрузить. Сделать это очень просто, достаточно перетащить файл с рабочего стола (папки и т.д) в окно облака. Далее загрузка произойдет автоматически.

После чего, при написании письма необходимо кликнуть на кнопку в виде облачка около “Прикрепить файл” и выбрать необходимый. Также можно в самом облаке сгенерировать ссылку на документ (папку, файл и т.д.) и вставить в письмо. В таком случае доступ к видео получит только обладатель ссылки.

Также можно в самом облаке сгенерировать ссылку на документ (папку, файл и т.д.) и вставить в письмо. В таком случае доступ к видео получит только обладатель ссылки.

Яндекс Диск

Яндекс диск практически ничем не отличается от стандартного облачного хранилища. Закачка файлов в него происходит также методом перетаскивания в активное окно или при указании пути к нему.

Чтобы прикрепить файл из диска, достаточно кликнуть на кнопку в письме и выбрать необходимое. Также работает вариант с отправкой ссылки на сам видеофайл в тексте письма. Но в случае отправки сразу нескольких видео процесс может затянуться, так как нельзя сделать одну ссылку сразу на несколько элементов.

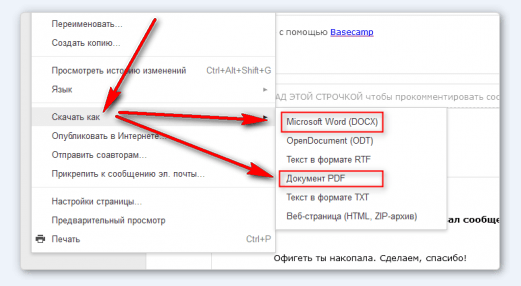

Гугл Диск

Загрузка файлов происходит путем перетаскивания с рабочего стола компьютера в активное окно диска. Отправка по почте осуществляется в виде ссылки, полученной в хранилище или путем прикрепления из Гугл диска.

В основном принципы работы любого облачного хранилища аналогичны. Различаются только предоставленные объемы для хранения. У каждого сервиса свои лимиты для пользователей.

Различаются только предоставленные объемы для хранения. У каждого сервиса свои лимиты для пользователей.

Читайте также:

Мессенджеры

Социальные сети и различные мессенджеры используются активнее электронной почты. И отправка видеофайла большого объема в них также возможна.

Скайп

Отправка в скайпе документов выглядит следующим образом:

- Зайти в диалог с человеком, кто будет принимать видео.

- Нажать на плюсик возле окна набора сообщения.

- Выбрать “Мультимедиа и файлы”.

- Указать путь к требуемому элементу.

- Дождаться загрузки.

Но стоит отметить, что если соединение прервется, то загрузка прекратится и все придется начинать сначала. Скайп для отправки очень больших файлов не приспособлен в отличие от облачных хранилищ, где все можно передать текстовой ссылкой.

Телеграм

После отправки видео в чате Телеграмма другой пользователь сможет посмотреть его сразу же, не скачивая. Такое преимущество может обернуться и минусом, так как при перегрузке чата подобными сообщениями он будет долго прогружаться.

Такое преимущество может обернуться и минусом, так как при перегрузке чата подобными сообщениями он будет долго прогружаться.

Отправить файл очень легко, возле диалога кликнуть по скрепке и прикрепить видео указав к нему путь на компьютере. С телефона отправки идет прямо с галереи. Максимальный размер документа для отправки составляет 1.5Гб.

Одноклассники

Чтобы отправлять файлы в одноклассниках, для начала необходимо зарегистрироваться. После чего пользователь может отправлять файлы прямо в диалогах с другими пользователями или загрузив к себе на страницу. После загрузки на личную страничку достаточно сделать ограниченный доступ, чтобы только определенный пользователь его видел. Также можно отправить видеофайл, загруженный в профиль через специальную кнопку “Поделиться”.

Но любое видео, загруженное пользователем, тщательно проверяется модераторами. И в случае обнаружения нарушений его могут удалить без согласия автора.

File Dropper

Этот англоязычный ресурс позволяет загружать на него файлы без регистрации и совершенно бесплатно. Но стоит ограничение на 5Гб объема документа. После загрузки сервис сразу же выдает ссылку на видеофайл, которую можно отправить любым удобным способом получателю.

Но стоит ограничение на 5Гб объема документа. После загрузки сервис сразу же выдает ссылку на видеофайл, которую можно отправить любым удобным способом получателю.

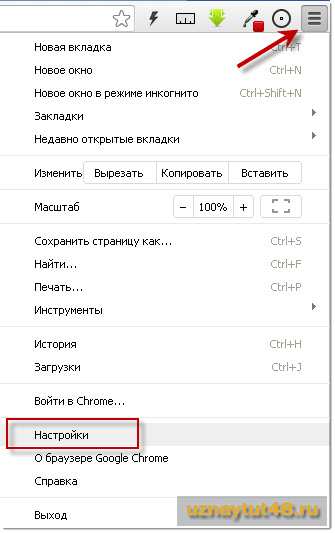

Стоит отметить, что сервис полностью на английском языке и без минимальных познаний будет сложно в нем сориентироваться. В таком случае рекомендуется настроить в браузере автоматический перевод не русскоязычного контента. Это облегчит серфинг на любом зарубежном сайте или сервисе.

Перейти на файлообменник

Заключение

Отправка большого файла другому пользователю через различные сервисы достаточно простое действие. Но несмотря на это многие пользователи сталкиваются с трудностями. Самая частая проблема — это медленная загрузка файла на ресурс (Скайп, Одноклассники и т.д.). Но на это влияет: низкая скорость интернет-соединения, большой объем файла. Если скорость повысить нельзя без смены тарифа, то объем файла можно, просто поместив его в архив.

Автор статьи

Артур Филатов

Техник по компьютерным системам, специалист среднего звена. С 2017 года основатель данного блога, в 2018 году окончил обучение.

С 2017 года основатель данного блога, в 2018 году окончил обучение.

Написано статей

220

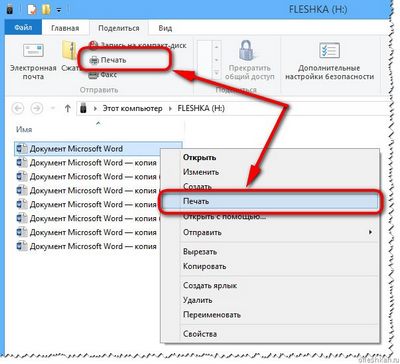

Печать электронных писем (e-mail) на принтере

Многие сообщения, получаемые по электронной почте, необходимо сразу же распечатать. Даже если у Вас несколько адресов электронной почты, печать сообщений, как правило, — простой процесс.

При печати из веб-приложений электронной почты, используйте функцию печати приложений электронной почты. Так Вы создадите версию сообщения, пригодную для печати. Мы советуем сразу перейти на команду печати в браузере. Этот вариант работает и для распечатки других типов веб-страниц. У Вас будет возможность печатать не только сообщения электронной почты, но и объявления, и другие элементы.

Далее мы рассмотрим, как печатать из самых популярных приложений электронной почты.

Печать с Microsoft Outlook и Outlook Web App:

- Выберите электронную почту, с которой Вы хотели бы напечатать сообщение.

- В клиентском приложении выберите «Файл», а затем «Печать».

- В веб-приложении Outlook выключите правый просмотр панели в меню «Вид», а затем дважды щелкните сообщение, чтобы открыть его в новом окне. Нажмите кнопку «Просмотр для печати» в верхней части окна.

- Появится окно диалога. Настройте параметры печати перед отправкой задания на принтер.

Чтобы напечатать весь разговор с Gmail:

- Откройте диалог и нажмите кнопку «Печатать все» на правой стороне окна.

- После того, как открывается окно печати, используйте команду печати Вашего браузера, чтобы распечатать диалог.

Чтобы можно напечатать один адрес электронной почты:

- Откройте сообщение в диалог, который вы хотите напечатать.

- Нажмите стрелку вниз справа от кнопки «Ответить».

- В появившемся меню выберите пункт «Печать», чтобы получить окно для печати с использованием печатной команды браузера.

Печать с Yahoo Mail:

- Откройте сообщение.

- Нажмите кнопку «Печать» на панели инструментов в верхней части окна, чтобы получить версию сообщения для печати. Должно появиться окно для печати.

- Настройте параметры печати перед отправкой задания на принтер.

Печать с Hotmail:

- Откройте сообщение.

- Нажмите кнопку «Печать» на панели инструментов в верхней части окна, чтобы получить версию сообщения для печати.

- Настройте параметры печати перед отправкой задания на принтер.

Кстати, чтобы Ваша печать была еще и экономной, используйте перезаправляемые картриджи или систему непрерывной подачи чернил (СНПЧ). Вы существенно сократите не только свои денежные затраты, но и будете экономить время, абсолютно без ущерба для работы принтера.

Понравилась статья?

Поделитесь!

Как настроить многофункциональное устройство или приложение для отправки электронной почты с помощью Microsoft 365 или Office 365

- 932Z» data-article-date-source=»git»> 23.09.2020

- 18 минут на чтение

В этой статье

Предварительные требования: подписка на Office 365 или Microsoft 365, план Exchange Online

В этой статье объясняется, как можно отправлять электронную почту с устройств и бизнес-приложений, когда все ваши почтовые ящики находятся в Microsoft 365 или Office 365.Например:

У вас есть сканер, и вы хотите отправить отсканированные документы себе или кому-то еще.

У вас есть бизнес-приложение, которое управляет встречами, и вы хотите отправлять клиентам напоминания о времени встречи по электронной почте.

Вариант 1 (рекомендуется): аутентифицируйте свое устройство или приложение напрямую с помощью почтового ящика Microsoft 365 или Office 365 и отправляйте почту с помощью отправки клиента SMTP AUTH

Этот параметр поддерживает большинство сценариев использования, и его проще всего настроить. Выбирайте этот вариант, когда:

Выбирайте этот вариант, когда:

Вы хотите отправить электронную почту из стороннего размещенного приложения, службы или устройства.

Вы хотите отправлять электронную почту людям внутри и за пределами вашей организации.

Чтобы настроить устройство или приложение, подключитесь напрямую к Microsoft 365 или Office 365 с помощью конечной точки отправки клиента SMTP AUTH smtp.office365.com .

Каждое устройство или приложение должно иметь возможность аутентифицироваться в Microsoft 365 или Office 365.Адрес электронной почты учетной записи, которая используется для проверки подлинности в Microsoft 365 или Office 365, будет отображаться как отправитель сообщений от устройства или приложения.

Как настроить отправку клиента SMTP AUTH

Введите следующие параметры прямо на устройстве или в приложении , как указано в руководстве (в нем может использоваться другая терминология, чем в этой статье). Если ваш сценарий соответствует требованиям для отправки клиентом SMTP AUTH, следующие настройки позволят вам отправлять электронную почту с вашего устройства или приложения.

Если ваш сценарий соответствует требованиям для отправки клиентом SMTP AUTH, следующие настройки позволят вам отправлять электронную почту с вашего устройства или приложения.

| Настройка устройства или приложения | Значение |

|---|---|

| Сервер / интеллектуальный хост | smtp.office365.com |

| Порт | Порт 587 (рекомендуется) или порт 25 |

| TLS / StartTLS | Включено |

| Имя пользователя / адрес электронной почты и пароль | Введите учетные данные для используемого размещенного почтового ящика. |

TLS и другие варианты шифрования

Определите, какую версию TLS поддерживает ваше устройство, проверив руководство к устройству или узнав у поставщика.Если ваше устройство или приложение не поддерживает TLS 1.2 или выше:

Используйте вместо этого прямую отправку (вариант 2) или ретрансляцию SMTP в Microsoft 365 или Office 365 (вариант 3) (в зависимости от ваших требований).

Используйте локальный сервер Exchange (или другой почтовый SMTP-сервер), если ваше устройство не может удовлетворить предыдущие требования для подключения к Microsoft 365 или Office 365. Фактически, вам может быть проще управлять несколькими устройствами и приложениями, которые отправлять сообщения электронной почты на локальном сервере Exchange вместо того, чтобы подключать их все напрямую к Microsoft 365 или Office 365.Сервер Exchange будет ретранслировать сообщения так же, как устройство будет использовать Microsoft 365 или Office 365 для ретрансляции сообщений, используя вариант 3 ниже. Вы можете узнать больше о настройке собственного почтового сервера для отправки электронных писем в Microsoft 365 или Office 365 здесь: Настройка коннекторов для маршрутизации почты между Microsoft 365 или Office 365 и вашими собственными почтовыми серверами.

Примечание

Если ваше устройство рекомендует или по умолчанию использует порт 465, значит, оно не поддерживает отправку клиента SMTP AUTH.

Как работает отправка клиента SMTP AUTH

Следующая диаграмма дает вам концептуальный обзор того, как будет выглядеть ваша среда.

Особенности отправки клиента SMTP AUTH

Отправка клиента SMTP AUTH позволяет отправлять электронную почту людям в вашей организации, а также за ее пределами.

Этот метод позволяет обойти большинство проверок на спам электронной почты, отправляемой людям в вашей организации. Это может помочь защитить IP-адреса вашей компании от блокировки списком спама.

С помощью этого метода вы можете отправлять электронную почту из любого места или IP-адреса, включая сеть вашей (локальной) организации или стороннюю службу облачного хостинга, такую как Microsoft Azure.

Требования для отправки клиентом SMTP AUTH

Аутентификация : у вас должна быть возможность настроить имя пользователя и пароль для отправки электронной почты на устройстве.

Обратите внимание, что вы не можете использовать параметры безопасности Microsoft по умолчанию или многофакторную аутентификацию (MFA), которые отключают базовую аутентификацию и предназначены для защиты ваших пользователей от взлома.Если в вашей среде используются параметры безопасности Microsoft по умолчанию или MFA, мы рекомендуем использовать вариант 2 или 3 ниже.

Обратите внимание, что вы не можете использовать параметры безопасности Microsoft по умолчанию или многофакторную аутентификацию (MFA), которые отключают базовую аутентификацию и предназначены для защиты ваших пользователей от взлома.Если в вашей среде используются параметры безопасности Microsoft по умолчанию или MFA, мы рекомендуем использовать вариант 2 или 3 ниже.Почтовый ящик : у вас должен быть лицензированный почтовый ящик Microsoft 365 или Office 365 для отправки электронной почты.

Transport Layer Security (TLS) : ваше устройство должно поддерживать TLS версии 1.2 и выше.

Порт : порт 587 (рекомендуется) или порт 25 требуется и должен быть разблокирован в вашей сети.Некоторые сетевые брандмауэры или интернет-провайдеры блокируют порты, особенно порт 25.

DNS : необходимо использовать DNS-имя smtp.office365.com. Не используйте IP-адрес для сервера Microsoft 365 или Office 365, поскольку IP-адреса не поддерживаются.

Ограничения отправки клиентом SMTP AUTH

Вы можете отправлять сообщения только с одного адреса электронной почты, если ваше устройство не может хранить учетные данные для нескольких почтовых ящиков Microsoft 365 или Office 365. Microsoft 365 или Office 365 устанавливает ограничение в 30 сообщений, отправляемых в минуту, и ограничение в 10 000 получателей в день.

Вариант 2. Отправляйте почту прямо с принтера или из приложения в Microsoft 365 или Office 365 (прямая отправка)

Выберите этот вариант, когда:

В вашей среде используются параметры безопасности Microsoft по умолчанию или многофакторная проверка подлинности (MFA).

Отправка клиента SMTP (вариант 1) несовместима с потребностями вашего бизнеса или с вашим устройством.

Вам нужно отправлять сообщения только получателям в вашей организации, у которых есть почтовые ящики в Microsoft 365 или Office 365; вам не нужно отправлять электронную почту людям за пределами вашей организации.

Другие сценарии, когда прямая отправка может быть вашим лучшим выбором:

Вы хотите, чтобы ваше устройство или приложение отправляло сообщения с адреса электронной почты каждого пользователя, и не хотите, чтобы учетные данные почтового ящика каждого пользователя были настроены на использование отправки клиентом SMTP. Прямая отправка позволяет каждому пользователю в вашей организации отправлять электронную почту, используя свой собственный адрес.

Избегайте использования одного почтового ящика с разрешениями «Отправить как» для всех пользователей. Этот метод не поддерживается из-за сложности и возможных проблем.

Вы хотите рассылать массовые электронные письма или информационные бюллетени. Microsoft 365 или Office 365 не позволяют делать это через отправку клиента SMTP. Прямая отправка позволяет отправлять большое количество сообщений.

Обратите внимание, что существует риск того, что ваша электронная почта будет помечена как спам Microsoft 365 или Office 365.

Возможно, вы захотите обратиться за помощью к провайдеру массовой рассылки, который поможет вам. Например, они помогут вам придерживаться передовых методов и могут гарантировать, что ваши домены и IP-адреса не будут заблокированы другими пользователями в Интернете.

Возможно, вы захотите обратиться за помощью к провайдеру массовой рассылки, который поможет вам. Например, они помогут вам придерживаться передовых методов и могут гарантировать, что ваши домены и IP-адреса не будут заблокированы другими пользователями в Интернете.

Настройки для прямой отправки

Введите следующие настройки непосредственно на устройстве или в приложении.

| Настройка устройства или приложения | Значение |

|---|---|

| Сервер / интеллектуальный хост | Ваша конечная точка MX, например contoso-com.mail.protection.outlook.com |

| Порт | Порт 25 |

| TLS / StartTLS | Включено |

| Адрес электронной почты | Любой адрес электронной почты для одного из обслуживаемых доменов Microsoft 365 или Office 365.Для этого адреса электронной почты необязательно иметь почтовый ящик. |

Мы рекомендуем добавить запись SPF, чтобы сообщения не помечались как спам. Если вы отправляете со статического IP-адреса, добавьте его в свою запись SPF в настройках DNS вашего регистратора домена следующим образом:

Если вы отправляете со статического IP-адреса, добавьте его в свою запись SPF в настройках DNS вашего регистратора домена следующим образом:

| Запись DNS | Значение |

|---|---|

| SPF | v = spf1 ip4: <статический IP-адрес> включает: spf.protection.outlook.com ~ все |

Пошаговые инструкции для прямой отправки

Если ваше устройство или приложение может отправлять сообщения со статического общедоступного IP-адреса, получите этот IP-адрес и запишите его. Вы можете поделиться своим статическим IP-адресом с другими устройствами и пользователями, но не делитесь этим IP-адресом с кем-либо за пределами вашей компании. Ваше устройство или приложение может отправлять сообщения с динамического или общего IP-адреса, но сообщения более подвержены фильтрации спама.

Войдите в центр администрирования Microsoft 365.

Перейдите к настройкам > Домены , выберите свой домен (например, contoso.com) и найдите запись MX.

Запись MX будет иметь точек для адресации или значение , которое похоже на

contoso-com.mail.protection.outlook.com.Запишите запись MX. Указывает на адрес или значение , которое мы называем конечной точкой MX.

Вернитесь к устройству и в настройках, которые обычно называются Server или Smart Host , введите значение MX записи ТОЧКИ НА АДРЕС , которое вы записали на шаге 3.

Примечание

НЕ используйте IP-адрес для подключения к серверу Microsoft 365 или Office 365, поскольку IP-адреса не поддерживаются.

Теперь, когда вы закончили настройку параметров устройства, перейдите на веб-сайт регистратора домена, чтобы обновить записи DNS.Измените запись структуры политики отправителя (SPF).

В записи укажите IP-адрес, который вы записали на шаге 1. Готовая строка выглядит примерно так:

В записи укажите IP-адрес, который вы записали на шаге 1. Готовая строка выглядит примерно так:v = spf1 ip4: 10.5.3.2 включает: spf.protection.outlook.com ~ все, где 10.5.3.2 — ваш публичный IP-адрес.

Примечание

Пропуск этого шага может привести к отправке электронной почты в папки нежелательной почты получателей.

Чтобы проверить конфигурацию, отправьте тестовое электронное письмо со своего устройства или приложения и убедитесь, что получатель его получил.

Как работает прямая отправка

На следующей схеме приложение или устройство в сети вашей организации использует прямую отправку и вашу конечную точку обмена почтой (MX) Microsoft 365 или Office 365 для получателей электронной почты в вашей организации. Конечную точку MX легко найти в Microsoft 365 или Office 365, если вам нужно ее найти.

Вы можете настроить свое устройство для отправки электронной почты напрямую в Microsoft 365 или Office 365. Используйте прямую отправку для ретрансляции электронной почты получателям с почтовыми ящиками Microsoft 365 или Office 365 в вашей организации.Прямая отправка также работает для внешних получателей с почтовыми ящиками в Microsoft 365 или Office 365. Если ваше устройство использует прямую отправку, чтобы попытаться ретранслировать электронное письмо для получателя, у которого нет почтового ящика Microsoft 365 или Office 365, электронное письмо будет отклонено.

Используйте прямую отправку для ретрансляции электронной почты получателям с почтовыми ящиками Microsoft 365 или Office 365 в вашей организации.Прямая отправка также работает для внешних получателей с почтовыми ящиками в Microsoft 365 или Office 365. Если ваше устройство использует прямую отправку, чтобы попытаться ретранслировать электронное письмо для получателя, у которого нет почтового ящика Microsoft 365 или Office 365, электронное письмо будет отклонено.

Примечание

Если ваше устройство или приложение может выступать в качестве почтового сервера для доставки сообщений в Microsoft 365, Microsoft 365 или Office 365, а также другим поставщикам услуг электронной почты, для этого сценария не требуются параметры Microsoft 365 или Office 365.Дополнительные сведения см. В инструкциях к устройству или приложению.

Особенности прямой отправки

Использует Microsoft 365 или Office 365 для отправки электронной почты, но не требует выделенного почтового ящика Microsoft 365 или Office 365.

Не требует, чтобы у вашего устройства или приложения был статический IP-адрес. Однако по возможности это рекомендуется.

Не работает с разъемом; никогда не настраивайте устройство для использования коннектора с прямой отправкой, это может вызвать проблемы.

Не требует, чтобы ваше устройство поддерживало TLS.

Прямая отправка имеет более высокие ограничения на отправку, чем отправка SMTP-клиентом. Отправители не связаны ограничением 30 сообщений в минуту или 10 000 получателей в день.

Требования для прямой отправки

Порт : Порт 25 является обязательным и должен быть разблокирован в вашей сети.

Рекомендуется статический IP-адрес : Рекомендуется статический IP-адрес, чтобы можно было создать запись SPF для вашего домена.Это помогает избежать отметки ваших сообщений как спама.

Не требуется почтовый ящик Microsoft 365 или Office 365 с лицензией.

Ограничения прямой отправки

Прямая отправка не может использоваться для доставки электронной почты внешним получателям, например получателям с адресами Yahoo или Gmail.

Ваши сообщения будут проверяться антиспамом.

Отправка почты может быть нарушена, если ваши IP-адреса заблокированы списком спама.

Microsoft 365 и Office 365 используют политики регулирования для защиты производительности службы.

Вариант 3. Настройка соединителя для отправки почты с помощью ретранслятора SMTP в Microsoft 365 или Office 365

Этот вариант реализовать сложнее, чем другие. Выбирайте эту опцию, только когда:

В вашей среде используются параметры безопасности Microsoft по умолчанию или многофакторная проверка подлинности (MFA).

Отправка клиента SMTP (вариант 1) несовместима с потребностями вашего бизнеса или с вашим устройством

Вы не можете использовать прямую отправку (вариант 2), потому что вы должны отправлять электронную почту внешним получателям.

Ретранслятор SMTP позволяет Microsoft 365 или Office 365 ретранслировать электронные письма от вашего имени с помощью соединителя, настроенного с использованием вашего общедоступного IP-адреса или сертификата TLS. Установка коннектора делает этот вариант более сложным.

Параметры ретрансляции SMTP в Microsoft 365 или Office 365

| Настройка устройства или приложения | Значение |

|---|---|

| Сервер / интеллектуальный хост | Ваша конечная точка MX, e.грамм. yourdomain -com.mail.protection.outlook.com |

| Порт | Порт 25 |

| TLS / StartTLS | Включено |

| Адрес электронной почты | Любой адрес электронной почты в одном из ваших подтвержденных доменов Microsoft 365 или Office 365. Этот адрес электронной почты не требует почтового ящика. |

Если у вас уже есть соединитель, настроенный для доставки сообщений из вашей локальной организации в Microsoft 365 или Office 365 (например, в гибридную среду), вам, вероятно, не нужно создавать выделенный соединитель для Microsoft 365 или ретранслятор SMTP Office 365.Если вам нужно создать соединитель, используйте следующие параметры для поддержки этого сценария:

| Установка разъема | Значение |

|---|---|

| начиная с | Почтовый сервер вашей организации |

| К | Microsoft 365 или Office 365 |

| Ограничения домена: IP-адрес / диапазон | Ваш локальный IP-адрес или диапазон адресов, которые устройство или приложение будет использовать для подключения к Microsoft 365 или Office 365 |

Мы рекомендуем добавить запись SPF, чтобы сообщения не помечались как спам.Если вы отправляете со статического IP-адреса, добавьте его в свою запись SPF в настройках DNS вашего регистратора домена следующим образом:

| Запись DNS | Значение |

|---|---|

| SPF | v = spf1 ip4: <Статический IP-адрес> включает: spf.protection.outlook.com ~ все |

Пошаговые инструкции по настройке SMTP-реле

Получите общедоступный (статический) IP-адрес, с которого отправляет устройство или приложение.Динамический IP-адрес не поддерживается или не разрешен. Вы можете поделиться своим статическим IP-адресом с другими устройствами и пользователями, но не делитесь этим IP-адресом с кем-либо за пределами вашей компании. Запишите этот IP-адрес на будущее.

Войдите в центр администрирования Microsoft 365.

Перейдите к настройкам > Домены , выберите свой домен (например, contoso.com) и найдите запись MX.

Запись MX будет иметь точек для адресации или значение , которое похоже на

contoso-com.mail.protection.outlook.com.Запишите запись MX. Указывает на адрес или значение , которое мы называем конечной точкой MX.

Убедитесь, что домены, которые будет отправлять приложение или устройство, были проверены. Если домен не подтвержден, электронные письма могут быть потеряны, и вы не сможете отслеживать их с помощью инструмента трассировки сообщений Exchange Online.

В Microsoft 365 или Office 365 выберите Admin , а затем Exchange , чтобы перейти в центр администрирования Exchange.

В центре администрирования Exchange перейдите к Поток почты > Коннекторы .

Проверьте список коннекторов, установленных для вашей организации. Если в списке нет соединителя от почтового сервера вашей организации к Microsoft 365 или Office 365, создайте его:

Чтобы запустить мастер, щелкните значок плюса + . На первом экране выберите параметры, изображенные на следующем снимке экрана:

Щелкните Далее и дайте соединителю имя.

На следующем экране выберите опцию , убедившись, что IP-адрес отправляющего сервера соответствует одному из этих IP-адресов, принадлежащих вашей организации , и добавьте IP-адрес из шага 1.

Оставьте для всех остальных полей значения по умолчанию и выберите Сохранить .

Теперь, когда вы закончили настройку параметров Microsoft 365 или Office 365, перейдите на веб-сайт регистратора домена, чтобы обновить записи DNS.Отредактируйте свою запись SPF. Включите IP-адрес, который вы записали на шаге 1. Готовая строка должна выглядеть примерно так:

v = spf1 ip4: 10.5.3.2 include: spf.protection.outlook.com ~ all, где 10.5.3.2 — ваш общедоступный IP-адрес. . Пропуск этого шага может привести к отправке электронной почты в папки нежелательной почты получателей.Теперь вернитесь к устройству и в настройках найдите запись для Server или Smart Host и введите значение MX записи POINTS TO ADDRESS , которое вы записали на шаге 3.

Чтобы проверить конфигурацию, отправьте тестовое электронное письмо со своего устройства или приложения и подтвердите, что оно было получено получателем.

Настроить соединитель на основе сертификатов для ретрансляции электронной почты через Microsoft 365 или Office 365

Если ваши устройства или приложения могут использовать сертификат для потока почты, вы можете настроить соединитель на основе сертификата для ретрансляции электронной почты через Microsoft 365 или Office 365.

Для этого проверьте имя субъекта в сертификате, используемом отправляющим устройством или приложением.Общее имя (CN) или альтернативное имя субъекта (SAN) в сертификате должно содержать доменное имя, которое вы зарегистрировали в Microsoft 365 или Office 365. Кроме того, вы должны создать соединитель на основе сертификата в Microsoft 365 или Office 365 с этим одно и то же доменное имя для приема и ретрансляции электронной почты, исходящей от этих устройств, приложений или любого другого локального сервера. Дополнительные сведения об этом методе см. В важном уведомлении для клиентов электронной почты, которые настроили соединители.

Как работает ретранслятор SMTP в Microsoft 365 или Office 365

На следующей схеме приложение или устройство в сети вашей организации использует соединитель для ретрансляции SMTP для электронной почты получателей в вашей организации.

Коннектор Microsoft 365 или Office 365, который вы настраиваете, аутентифицирует ваше устройство или приложение в Microsoft 365 или Office 365 с использованием IP-адреса. Ваше устройство или приложение может отправлять электронную почту с любого адреса (включая адреса, которые не могут получать почту), если для этого адреса используется один из ваших доменов. Адрес электронной почты не обязательно должен быть связан с реальным почтовым ящиком. Например, если ваш домен contoso.com, вы можете отправлять сообщения с такого адреса, как do_not_reply @ contoso.com.

Ретранслятор SMTP в Microsoft 365 или Office 365 использует соединитель для проверки подлинности почты, отправляемой с вашего устройства или приложения. Это позволяет Microsoft 365 или Office 365 ретранслировать эти сообщения в ваши собственные почтовые ящики, а также внешним получателям. Ретранслятор SMTP в Microsoft 365 или Office 365 очень похож на прямую отправку, за исключением того, что он может отправлять почту внешним получателям.

Из-за дополнительной сложности настройки соединителя рекомендуется прямая отправка через ретранслятор SMTP в Microsoft 365 или Office 365, если только вы не должны отправлять электронную почту внешним получателям.Для отправки электронной почты с помощью ретранслятора SMTP Microsoft 365 или Office 365 ваше устройство или сервер приложений должны иметь статический IP-адрес или диапазон адресов. Вы не можете использовать ретрансляцию SMTP для отправки электронной почты непосредственно в Microsoft 365 или Office 365 из сторонней размещенной службы, такой как Microsoft Azure. Дополнительные сведения см. В разделе Устранение проблем с исходящим SMTP-подключением в Azure.

Функции ретранслятора SMTP в Microsoft 365 или Office 365

Ретранслятор SMTP в Microsoft 365 или Office 365 не требует использования лицензированного почтового ящика Microsoft 365 или Office 365 для отправки электронной почты.

Ретранслятор SMTP в Microsoft 365 или Office 365 имеет более высокие ограничения на отправку, чем отправка клиентом SMTP; отправители не связаны ограничениями в 30 сообщений в минуту или 10 000 получателей в день.

Требования для ретранслятора SMTP Microsoft 365 или Office 365

Статический IP-адрес или диапазон адресов : большинство устройств или приложений не могут использовать сертификат для аутентификации. Для аутентификации вашего устройства или приложения используйте один или несколько статических IP-адресов, которые не используются другой организацией.

Соединитель : необходимо настроить соединитель в Exchange Online для электронной почты, отправляемой с вашего устройства или приложения.

Порт : порт 25 является обязательным и не должен блокироваться в вашей сети или вашим интернет-провайдером.

Лицензирование : ретранслятор SMTP не использует определенный почтовый ящик Microsoft 365 или Office 365 для отправки электронной почты. Это означает, что пользователи должны иметь собственные лицензии, если они отправляют электронную почту с устройств или приложений, настроенных для ретрансляции SMTP.Если у вас есть отправители, которые используют устройство или бизнес-приложение, и у этих отправителей нет лицензий на почтовый ящик Microsoft 365 или Office 365, получите и назначьте лицензию Exchange Online Protection каждому отправителю, не имеющему лицензии. Это наименее дорогая лицензия, позволяющая отправлять электронную почту через Microsoft 365 или Office 365.

Ограничения ретранслятора SMTP в Microsoft 365 или Office 365

Отправка почты может быть нарушена, если ваши IP-адреса заблокированы списком спама.

На отправку накладываются разумные лимиты. Дополнительные сведения см. В разделе Пул доставки с высоким риском для исходящих сообщений.

Требуются статические неразделенные IP-адреса (если не используется сертификат).

Сравнить варианты

Вот сравнение каждого варианта конфигурации и поддерживаемых ими функций.

| Характеристики | Отправка клиента SMTP | Прямая отправка | Реле SMTP |

|---|---|---|---|

| Отправить получателям в вашем домене (ах) | Есть | Есть | Есть |

| Ретрансляция в Интернет через Microsoft 365 или Office 365 | Есть | №Только прямая доставка. | Есть |

| Обходит антиспам | Да, если почта предназначена для одного из ваших почтовых ящиков Microsoft 365 или Office 365. | Нет. Подозрительные электронные письма могут быть отфильтрованы. Мы рекомендуем настраиваемую запись структуры политики отправителя (SPF). | Нет. Подозрительные электронные письма могут быть отфильтрованы. Мы рекомендуем настраиваемую запись SPF. |

| Поддерживает почту, отправляемую из приложений, размещенных на стороннем сервере | Есть | Да.Мы рекомендуем обновить вашу запись SPF, чтобы третья сторона могла отправлять сообщения как ваш домен. | Нет |

| Сохраняет в папку «Отправленные» | Есть | Нет | Нет |

| Требования | |||

| Открытый сетевой порт | Порт 587 или порт 25 | Порт 25 | Порт 25 |

| Устройство или сервер приложений должны поддерживать TLS | Требуется | Дополнительно | Дополнительно |

| Требуется аутентификация | Требуется имя пользователя и пароль для Microsoft 365 или Office 365 | Нет | Один или несколько статических IP-адресов.Ваш принтер или сервер, на котором запущено ваше бизнес-приложение, должен иметь статический IP-адрес, который будет использоваться для аутентификации в Microsoft 365 или Office 365. |

| Ограничения | Отправка клиента SMTP | Прямая отправка | Реле SMTP |

|---|---|---|---|

| Пределы дросселирования | 10 000 получателей в день. 30 сообщений в минуту. | используется для защиты Microsoft 365 или Office 365. | Установлены разумные ограничения. Сервис не может использоваться для рассылки спама или массовой рассылки. Дополнительные сведения о разумных пределах см. В разделе Пул доставки с высоким риском для исходящих сообщений. |

Используйте свой собственный почтовый сервер для отправки электронной почты с многофункциональных устройств и приложений

Если у вас есть локальный почтовый сервер, вам следует серьезно подумать об использовании этого сервера для ретрансляции SMTP вместо Microsoft 365 или Office 365.Локальный почтовый сервер, к которому у вас есть физический доступ, намного проще настроить для ретрансляции SMTP устройствами и приложениями в вашей локальной сети. Подробные сведения о том, как это сделать, зависят от вашего локального почтового сервера. Для Exchange Server см. Следующие разделы:

Устранение проблем с принтерами, сканерами и бизнес-приложениями, которые отправляют электронную почту с помощью Microsoft 365 или Office 365

Настройка коннекторов для маршрутизации почты между Microsoft 365 или Office 365 и вашими собственными почтовыми серверами

101 Советы по защите данных: как сохранить свои пароли, финансовую и личную информацию в безопасности в 2020 году

Мы собрали 101 совет по защите данных, которые помогут вам защитить свои пароли, финансовую информацию и личные данные в Интернете.

Хранение ваших паролей, финансовой и другой личной информации в безопасности и защите от внешних злоумышленников уже давно является приоритетом бизнеса, но для потребителей и частных лиц становится все более важным прислушиваться к советам по защите данных и использовать разумные методы для хранения вашей конфиденциальной личной информации безопасно и надежно. Существует множество информации для потребителей, семей и отдельных лиц о защите паролей, адекватной защите настольных компьютеров, ноутбуков и мобильных устройств от хакеров, вредоносных программ и других угроз, а также о передовых методах безопасного использования Интернета.Но информации так много, что легко запутаться, особенно если вы не разбираетесь в технологиях. Мы составили список из 101 простых и понятных рекомендаций и советов по обеспечению конфиденциальности личной информации вашей семьи и защите ваших устройств от угроз.

Оглавление:

Защита ваших устройств и сетей

1. Зашифруйте свои данные.

Шифрование данных не только для компьютерных фанатов; Современные инструменты позволяют кому угодно зашифровать электронную почту и другую информацию.«Раньше шифрование было прерогативой компьютерных фанатов и математиков, но за последние годы многое изменилось. В частности, различные общедоступные инструменты вывели ракетостроение из шифрования (и дешифрования) электронной почты и файлов. GPG для почты, для Например, это подключаемый модуль с открытым исходным кодом для программы Apple Mail, который упрощает шифрование, расшифровку, подписание и проверку электронных писем с использованием стандарта OpenPGP. А для защиты файлов новые версии операционной системы Apple OS X поставляются с FileVault, программа, которая шифрует жесткий диск компьютера.У тех, кто работает под Microsoft Windows, есть похожая программа. Это программное обеспечение будет шифровать ваши данные, но не защитит вас от правительственных органов, требующих ваш ключ шифрования в соответствии с Законом о регулировании следственных полномочий (2000 г.), поэтому некоторые поклонники рекомендуют TrueCrypt, программу с некоторыми очень интересными возможностями, которые могут иметь были полезны Дэвиду Миранде «, — объясняет Джон Нотон в статье для The Guardian. Twitter: @guardian

2. Резервное копирование данных.

Один из самых простых, но часто игнорируемых советов по защите данных — это резервное копирование ваших данных. данные.По сути, это создает дублирующую копию ваших данных, чтобы в случае потери, кражи или взлома устройства вы также не потеряли важную информацию. Как указывает Торговая палата США и страховая компания Nationwide: «По данным Nationwide, 68% малых предприятий не имеют плана аварийного восстановления. Проблема в том, что чем больше времени у вас уходит на восстановление данных, тем больше денег вы проиграете. Gartner обнаружила, что такой простой может стоить компаниям до 300 000 долларов в час ». Твиттер: @growwithco

3.Облако обеспечивает жизнеспособный вариант резервного копирования.

Хотя при использовании облака вам следует применять разумные методы обеспечения безопасности, оно может стать идеальным решением для резервного копирования данных. Поскольку данные не хранятся на локальном устройстве, они легко доступны, даже если ваше оборудование будет взломано. «Облачное хранилище, в котором данные хранятся поставщиком за пределами площадки, является гарантией адекватного аварийного восстановления», — говорится в этом сообщении на TechRadar. Твиттер: @techradar

4.Защита от вредоносных программ обязательна.

Вредоносное ПО — серьезная проблема, беспокоящая многих пользователей компьютеров, и известно, что оно возникает в незаметных местах, незаметно для пользователей. Защита от вредоносных программ необходима для создания основы безопасности ваших устройств. «Вредоносное ПО (сокращение от« вредоносное программное обеспечение ») — это программное обеспечение, предназначенное для проникновения или повреждения компьютера без вашего согласия. Вредоносное ПО включает компьютерные вирусы, черви, троянские программы, шпионское ПО, пугающее ПО и многое другое.Он может присутствовать на веб-сайтах и в электронной почте или быть скрытым в загружаемых файлах, фотографиях, видео, бесплатных или условно-бесплатных программах. (Однако следует отметить, что большинство веб-сайтов, условно-бесплатных или бесплатных приложений не содержат вредоносных программ.) Лучший способ избежать заражения — запустить хорошую программу антивирусной защиты, проводить периодические проверки на наличие шпионского ПО, избегать нажатия на подозрительные ссылки электронной почты или веб-сайты. Но мошенники коварны: иногда вредоносное ПО искусно маскируется под письмо от друга или полезный веб-сайт.Даже самые осторожные пользователи Интернета, вероятно, в какой-то момент подхватят инфекцию », — объясняет Кларк Ховард. Twitter: @ClarkHoward

5. Сделайте жесткие диски своих старых компьютеров нечитаемыми.

Можно почерпнуть много информации через старые вычислительные устройства, но вы можете защитить свои личные данные, сделав жесткие диски нечитаемыми перед их утилизацией ». Сделайте жесткие диски старых компьютеров нечитаемыми. После резервного копирования данных и переноса файлов в другое место следует провести дезинфекцию путем измельчения диска, магнитной очистки диска или использования программного обеспечения для очистки диска.Уничтожьте старые компьютерные диски и ленты с резервными копиями «, — говорится в сообщении генерального прокурора Флориды. Twitter: @AGPamBondi

6. Установите обновления операционной системы.

Обновления операционной системы — огромная боль для пользователей; это чистая правда . Но они неизбежное зло, поскольку эти обновления содержат критические исправления безопасности, которые защитят ваш компьютер от недавно обнаруженных угроз. Невозможность установить эти обновления означает, что ваш компьютер подвергается опасности. «Независимо от того, какую операционную систему вы используете, важно, чтобы вы регулярно его обновляете.Операционные системы Windows обычно обновляются не реже одного раза в месяц, обычно в так называемый «вторник исправлений». Другие операционные системы могут обновляться не так часто или регулярно. Лучше всего настроить вашу операционную систему на автоматическое обновление. Метод для этого будет зависеть от вашей конкретной операционной системы », — говорится в сообщении PrivacyRights.org. Twitter: @PrivacyToday

7. Автоматизируйте обновления программного обеспечения.

Чтобы убедиться, что вы загружаете последние обновления безопасности из операционных систем и другого программного обеспечения, позволяют автоматические обновления.«Многие программы автоматически подключаются и обновляются для защиты от известных рисков. Включите автоматические обновления, если это возможно», — предлагает StaySafeOnline.org. Twitter: @StaySafeOnline

8. Защитите свою беспроводную сеть дома или на работе.

Ценный совет как для владельцев малого бизнеса, так и для частных лиц или семей: всегда рекомендуется защищать вашу беспроводную сеть паролем. Это предотвращает проникновение неавторизованных лиц в вашу беспроводную сеть.Даже если они просто пытаются получить бесплатный доступ к Wi-Fi, вы не хотите непреднамеренно делиться личной информацией с другими людьми, которые используют вашу сеть без разрешения. «Если у вас есть сеть Wi-Fi на рабочем месте, убедитесь, что она безопасна, зашифрована и скрыта. Чтобы скрыть сеть Wi-Fi, настройте точку беспроводного доступа или маршрутизатор так, чтобы имя сети не транслировалось, известное в качестве идентификатора набора услуг (SSID). Пароль защищает доступ к маршрутизатору », — говорится на сайте FCC.gov в статье, предлагающей советы по защите данных для малого бизнеса.Twitter: @FCC

9. Выключите компьютер.

Когда вы закончите пользоваться компьютером или ноутбуком, выключите его. Оставление компьютерных устройств включенными и, как правило, подключенными к Интернету, открывает дверь для мошеннических атак. «Оставляя компьютер подключенным к Интернету, когда он не используется, мошенники получают круглосуточный доступ к сети для установки вредоносных программ и совершения киберпреступлений. В целях безопасности выключайте компьютер, когда он не используется», — предлагает CSID, подразделение Experian. Твиттер: @ExperianPS_NA

10.Используйте брандмауэр.

«Брандмауэры помогают блокировать опасные программы, вирусы или шпионское ПО до того, как они проникнут в вашу систему. Различные компании-производители программного обеспечения предлагают защиту брандмауэрами, но аппаратные брандмауэры, подобные тем, которые часто встраиваются в сетевые маршрутизаторы, обеспечивают лучший уровень защиты. безопасность «, — говорит Geek Squad. Twitter: @GeekSquad

11. Практикуйте принцип наименьших привилегий (PoLP).

Информационные технологии Университета Индианы рекомендует следовать принципу наименьших привилегий (PoLP): «Не входите в компьютер с правами администратора, если только это не требуется для выполнения определенных задач.Запуск компьютера в качестве администратора (или опытного пользователя в Windows) делает его уязвимым для угроз безопасности и эксплойтов. Простое посещение незнакомого Интернет-сайта с помощью этих учетных записей с высоким уровнем привилегий может нанести серьезный ущерб вашему компьютеру, например переформатировать жесткий диск, удалить все ваши файлы и создать новую учетную запись пользователя с административным доступом. Когда вам действительно нужно выполнять задачи от имени администратора, всегда следуйте безопасным процедурам ». Twitter: @IndianaUniv

12.Используйте «пароли», а не «пароли».

В чем разница? «… мы рекомендуем использовать парольные фразы — серию случайных слов или предложение. Чем больше символов содержит ваша парольная фраза, тем она сильнее. Преимущество состоит в том, что их намного легче запомнить и ввести, но все же сложно для кибер-злоумышленников взломать «. объясняет SANS. Twitter: @SANSAwareness

13. Шифруйте данные на USB-накопителях и SIM-картах.

Шифрование данных на съемных запоминающих устройствах может затруднить (хотя и не невозможно) злоумышленникам интерпретировать ваши личные данные в случае утери или кражи вашего устройства.USB-накопители и SIM-карты — отличные примеры съемных запоминающих устройств, которые можно просто подключить к другому устройству, что дает пользователю доступ ко всем данным, хранящимся на нем. Если, конечно, он не зашифрован. «Ваш USB-накопитель может быть легко украден и вставлен в другой компьютер, где они могут украсть все ваши файлы и даже установить вредоносное ПО или вирусы на ваш флеш-накопитель, которые заразят любой компьютер, к которому он подключен. Зашифруйте свою SIM-карту на случай, если ваша телефон когда-либо украли, или вытащите его, если вы продаете свой старый мобильный телефон », — сказал Майк Джуба в статье на Business2Community.Twitter: @EZSolutionCorp

14. Не храните пароли на портативном компьютере или мобильном устройстве.

Наклейка на наклейке, приклеенная к внешней стороне ноутбука или планшета, «сродни тому, что оставить ключи в машине», — говорят в офисе директора по информационным технологиям Университета штата Огайо. Точно так же не стоит оставлять ноутбук в машине. Это магнит для похитителей личных данных. Twitter: @OhioState

15. Отключите общий доступ к файлам и медиафайлам, если они вам не нужны.

Если у вас есть домашняя беспроводная сеть с несколькими подключенными устройствами, вам может быть удобно обмениваться файлами между машинами.Однако нет причин делать файлы общедоступными, если в этом нет необходимости. «Убедитесь, что вы предоставляете общий доступ к некоторым папкам только в домашней сети. Если вам действительно не нужно, чтобы ваши файлы были видны другим машинам, полностью отключите общий доступ к файлам и мультимедиа», — говорит Касперский. Twitter: @kaspersky

16. Создавайте зашифрованные тома для переносимых личных файлов данных.

HowToGeek предлагает серию статей с советами, приемами и инструментами для шифрования файлов или наборов файлов с помощью различных программ и инструментов.В этой статье рассматривается метод создания зашифрованного тома для простой передачи конфиденциальных данных для доступа на нескольких компьютерах. Twitter: @howtogeeksite

17. Перезаписать удаленные файлы.

Удаление информации на компьютерном устройстве редко означает, что она действительно удалена навсегда. Часто эти данные все еще существуют на диске и могут быть восстановлены кем-то, кто знает, что он делает (например, сообразительным преступником, решившим найти вашу личную информацию).Единственный способ действительно гарантировать, что ваши старые данные ушли навсегда — это перезаписать их. К счастью, есть инструменты, позволяющие упростить этот процесс. PCWorld охватывает инструмент и процесс для перезаписи старых данных в операционных системах Windows. Twitter: @pcworld

18. Не забудьте удалить старые файлы из облачных резервных копий.

Если вы стараетесь создать резервную копию своих данных и используете для этого безопасное облачное хранилище, вы движетесь в правильном направлении.Тем не менее, облачные резервные копии и любые резервные копии данных действительно создают дополнительный шаг, когда дело доходит до удаления старой информации. Не забудьте удалить файлы из ваших служб резервного копирования в дополнение к тем, которые вы удаляете (или перезаписываете) на своих локальных устройствах. «Если вы создаете резервную копию файлов в облаке, помните, что даже если вы удаляете их на своем компьютере или мобильном устройстве, они все равно хранятся в вашей облачной учетной записи. Чтобы полностью удалить файл, вам также необходимо удалить его из ваш резервный облачный аккаунт », — говорит re / code.Twitter: @Recode

Советы по защите данных для мобильных устройств

19. Сознательно проверяйте и настраивайте параметры конфиденциальности приложения.

Большинство приложений предлагают пользователям настройки конфиденциальности, позволяющие определить, какой объем и какие типы информации передаются или хранятся. Всегда выбирайте наименьший возможный объем обмена данными. Кейси Чин из Wired объясняет: «Вы, вероятно, проводите много времени в приложениях: узнавайте новости, слушаете музыку и смотрите фильмы, поддерживаете связь с друзьями, гоняете героев мультфильмов по трассе и так далее.Однако время от времени стоит проводить аудит этих приложений, чтобы убедиться, что они не выходят за рамки своих полномочий — собирают больше данных о вас и контролируют больше ваших устройств, чем вы хотели бы ». Twitter: @ ПРОВОДНОЙ

20. Включите удаленное определение местоположения и очистку устройства.

«Если ваш гаджет потерян или украден, приложения отслеживания могут точно сказать вам, где находится ваш телефон. Эти приложения также позволяют удаленно стирать конфиденциальную информацию. Если ваш телефон окажется в чужих руках, вы можете хотя бы убедиться, что они не получат вашу информацию », — говорит Ким Командо.Twitter: @kimkomando

21. Позаботьтесь о настройках конфиденциальности сразу после настройки.

При настройке нового устройства или операционной системы настройка параметров конфиденциальности должна быть первым делом. Это гарантирует, что вы случайно не поделитесь конфиденциальной информацией при настройке стандартных приложений и служб. «В тот момент, когда вы загрузите и установите iOS 8, последнюю версию мобильной операционной системы Apple для iPhone и iPad, вы должны принять к сведению эти шаги по обеспечению конфиденциальности, чтобы заблокировать свое устройство.iOS 8 имеет ряд новых функций, привязанных к вашему местоположению. Он также имеет новые настройки конфиденциальности, позволяющие пользователям ограничивать продолжительность хранения данных, например функции истечения срока действия сообщений и новые настройки приватного просмотра … Прежде чем вы сделаете что-либо, например настройте свой телефон, загрузите новые приложения или синхронизируйте ваши данные для в первый раз эти первые семь настроек необходимо проверить и, при необходимости, изменить », — объясняет Зак Уиттакер в статье, опубликованной на ZDNet. Twitter: @zackwhittaker

22.Используйте MyPermissions.com, чтобы управлять разрешениями приложений одним махом.

Несмотря на то, что MyPermissions.com не является всеобъемлющим, это удобный инструмент, который позволяет вам проверять настройки разрешений для множества приложений, получать напоминания об очистке разрешений с помощью мобильных приложений и получать уведомления, когда приложения обращаются к вашему личную информацию, чтобы вы могли удалить ее одним щелчком мыши. Twitter: @mypermissions

23. Заблокируйте свой смартфон и планшет.

В наши дни практически у всех есть смартфон, планшет или и то, и другое.Все, что для этого требуется, — это один-единственный случай, когда ваше устройство выскользнет из кармана или портфеля в ресторане или в общественном транспорте, и ваши данные могут оказаться в руках того, кто воспользуется ими злонамеренно. Однако вы можете принять меры для защиты своих данных в случае утери или кражи устройства, начиная с блокировки устройства. Когда ваше устройство заблокировано, вор должен взломать ваш пароль, прежде чем получить доступ к вашим приложениям или личной информации, добавив уровень защиты. К сожалению, многие не блокируют свои устройства, говорит Моника Андерсон из Pew Research: «Более четверти (28%) владельцев смартфонов говорят, что они не используют блокировку экрана или другие функции безопасности для доступа к своему телефону.»Twitter: @pewresearch

24. Не забудьте сделать резервную копию данных своего мобильного устройства.

Еще одна стратегия защиты данных, которая часто упускается из виду для мобильных устройств, — это необходимость резервного копирования данных с мобильного устройства в дополнение к компьютеру. данные компьютера или ноутбука.Существует несколько вариантов автоматического резервного копирования в облако, но эта статья о Yahoo Small Business Advisor предлагает интересную стратегию: использование IFTTT (If This Then That) для облегчения автоматического резервного копирования важных файлов, таких как фотографии или рабочие документы.Twitter: @Yahoo

25. Отключите автоматическую загрузку.

Некоторые устройства автоматически создают резервные копии ваших данных в облаке, а некоторые приложения, используемые на смартфонах или планшетах, хранят информацию на удаленных серверах. Да, иметь резервную копию ваших данных — это хорошо, но резервная копия должна быть доступна только вам или кому-то, кого вы уполномочили. Вы можете запретить своим устройствам обмениваться вашими личными фотографиями и другой информацией с облаком для всеобщего обозрения, отключив параметры автоматического резервного копирования на вашем устройстве и в отдельных приложениях.В статье на BBC Колин Баррас объясняет: «По мере роста облачных сервисов для таких устройств, как смартфоны, становится обычным делом загружать пользовательские данные на удаленные серверы по умолчанию. Если вы вообще беспокоитесь о том, что некоторые из ваших фотографий попадут в руки злоумышленников, стороны, вероятно, неплохо проверить настройки телефона, чтобы увидеть, какие данные автоматически копируются в облако, и отключить автоматическую загрузку «. Twitter: @BBC_Future

26. Отключайте Bluetooth, когда вы его не используете.

Технология Bluetooth принесла невероятные удобства в мобильный мир, но она также открывает двери для уязвимостей. Большинство угроз, использующих соединение Bluetooth, зависят от активного соединения Bluetooth, и хотя они обычно не разрушительны или опасны, они определенно неудобны и могут быть серьезными. «Атаки Bluetooth зависят от использования процесса запроса / предоставления разрешения, который является основой подключения Bluetooth. Независимо от функций безопасности на вашем устройстве, единственный способ полностью предотвратить использование злоумышленниками этого процесса запроса / предоставления разрешения — отключить питание вашего устройства. Функция Bluetooth, когда вы ее не используете — не переводя ее в невидимый или необнаруживаемый режим, а полностью отключая (есть плохие приложения, которые могут снова включить ваше устройство, это еще одна причина, по которой общая безопасность приложений жизненно важна) », советует Лаборатория Касперского.Twitter: @kaspersky

27. Получите защиту от вирусов или вредоносных программ для своих мобильных устройств.

Программное обеспечение для защиты от вредоносных программ является обязательным для большинства пользователей компьютеров, но многие потребители по-прежнему упускают из виду важность защиты мобильных устройств от растущего числа вредоносных программ, влияющих на все типы мобильных устройств. Однако всего несколько лет назад варианты безопасности для мобильных устройств обеспечивали в лучшем случае посредственную защиту от угроз. «Помимо антивирусного сканирования и сканирования вредоносных программ, приложения безопасности для Android также предлагают полный скриншот McAfee LiveSafe 2014 для Android. Пакет безопасности McAfee для Android с такими функциями, как определение местоположения устройства, удаленная очистка, резервное копирование и блокировка подозрительных URL-адресов.Эти дополнительные функции обычно требуют премиальной подписки, но большинство приложений предлагают минимальный базовый уровень защиты бесплатно, включая сканирование вредоносных программ », — говорится в статье на PCWorld. Twitter: @pcworld

28. Проверьте настройки push-уведомлений на мобильные устройства

Push-уведомления — это уведомления, размещаемые на главном экране вашего устройства, чтобы вы не пропустили важную информацию или обновления ». Многие приложения отправляют упреждающие уведомления на главный экран вашего телефона.В целом, эти уведомления полезны и позволяют легко отслеживать, что происходит в ваших любимых приложениях. Приложения для личного здоровья также могут отправлять эти типы уведомлений. Если вы используете приложения, которые используют push-уведомления, просмотрите их, чтобы убедиться, что конфиденциальные данные не передаются неожиданно на ваш домашний экран. Вы не хотите, чтобы ваши личные данные о здоровье выкладывались на простом сайте на вашем телефоне », — говорится в статье на TrueVault. Twitter: @TrueVault

29.Включите Touch ID, если вы используете устройство Apple.

Если вы используете iPhone 5 или новее, вы можете воспользоваться дополнительной мерой безопасности, известной как Touch ID, технологически продвинутой тактикой защиты отпечатков пальцев. «Фактическое изображение вашего отпечатка пальца нигде не хранится, а вместо этого преобразуется в математическое представление отпечатка пальца, которое невозможно преобразовать в один. Это математическое представление хранится в Secure Enclave в чипе вашего телефона, и к нему никогда не обращается iOS или другие приложения, которые никогда не хранятся на серверах Apple и никогда не копируются в iCloud или где-либо еще.«

30. Настройте фильтры содержимого.

Если у вас есть дети, которые используют мобильные устройства, проверьте параметры безопасности, такие как фильтры содержимого, которые можно активировать либо через поставщика услуг беспроводной связи, либо на физическом устройстве. Эти фильтры ограничивают доступ к определенным типам контента, гарантируя, что ваши дети не смогут случайно перейти на веб-сайты или загрузить приложения, которые содержат неприемлемый или вредоносный контент. Verizon Wireless, например, предлагает ряд фильтров контента и параметров безопасности для семей.Twitter: @VerizonWireless

31. Настройте автоматическую блокировку устройства после определенного периода бездействия.

Большинство смартфонов и планшетов позволяют установить определенный период времени, по истечении которого устройство автоматически блокируется, если оно неактивно. Это означает, что если вы потеряете свой смартфон, но он не был заблокирован, он заблокируется самостоятельно, в идеале до того, как вор получит его и попытается получить доступ к вашей личной информации. «Настройте параметры так, чтобы устройство блокировалось через короткий промежуток времени», — говорит DeviceCheck.ca, ранее известный как ProtectYourData.ca. Twitter: @CWTAwireless

32. Внимательно относитесь к устанавливаемым вами приложениям.

На рынок постоянно появляются новые приложения. Но слишком много приложений, работающих в фоновом режиме, не только замедляют работу вашего смартфона или планшета, но некоторые из них могут делиться вашей личной информацией, даже вашим текущим местоположением через GPS, без вашего ведома. Не устанавливайте приложения, если они не из надежных источников. «Проблема в том, что многие сторонние магазины приложений небезопасны.Если вы решите загрузить файл APK и установить его самостоятельно, вы можете установить вредоносное ПО на свое устройство. Вам также может быть отправлен APK-файл по электронной почте или в текстовом сообщении, или вам может быть предложено установить его после нажатия на ссылку в веб-браузере. Лучше не устанавливать их, если вы не уверены, что это безопасно », — говорится в статье на Digital Trends. Twitter: @DigitalTrends

33. Предотвратите кражу вашего смартфона.

При удаленном стирании данных и решениях для отслеживания местоположения отлично подходят для поиска вашего устройства и защиты ваших данных в случае его кражи, идеальное решение — в первую очередь избежать кражи вашего смартфона или другого устройства.«Один из ваших лучших способов предотвращения захвата — это беспроводная система сигнализации о сближении. Эти удобные комбинации приложений и устройств сообщают вам, когда расстояние до вашего телефона превышает предварительно установленное ограничение (которое обычно достаточно мало, чтобы на кольцо для ключей) », — рекомендует ComputerWorld. Twitter: @computerworld

34. Используйте персональный брандмауэр на устройстве.

Межсетевые экраны предназначены не только для серверов и браузеров; вы также можете получить персональный брандмауэр для своего мобильного устройства.MySecurityAwareness.com предлагает установить «персональный брандмауэр на устройстве для защиты интерфейсов мобильных устройств от прямых атак».

35. Сотрите устройства и установите заводские настройки перед тем, как отдать или выбросить.

Не передавайте свои старые мобильные устройства кому-то другому, особенно кому-то, кого вы не знаете, без предварительной очистки и восстановления заводских настроек. В противном случае вы по сути передаете все свои личные данные тому, кто получит ваш старый смартфон или планшет.«Многие эксперты по безопасности говорят, что восстановление заводских настроек на старом телефоне — это именно то, что вы должны сделать, если планируете продать или подарить его. Согласно основным операторам беспроводной связи в стране, сброс приведет к удалению всей личной информации, например текстовых сообщений. , списки контактов, фотографии и важные пользовательские данные — из памяти вашего телефона », — сообщает WTHR.com. Но этот метод не является надежным; Фактически, 13 Investigates проверили эту теорию и обнаружили, что в некоторых случаях сброс к заводским настройкам приведет к очистке устройства.В других — нет. Решение? В качестве меры предосторожности выполните сброс к заводским настройкам, но изучите и определите лучший способ выбросить устройство или очистить его, прежде чем пожертвовать его на благотворительность. Twitter: @WTHRcom

36. Будьте осторожны с подслушивающими при совершении покупок через мобильное устройство в общественных местах.

Если у вас есть время убить в утренней поездке на работу, вы можете просматривать виртуальные торговые ряды, но не забывайте, кто сидит рядом с вами или позади вас. Преступники могут легко заглянуть вам через плечо и наблюдать, как вы вводите пароли, данные кредитной карты и другую информацию.»Долгая поездка на автобусе или поезде — идеальное время, чтобы сделать праздничные покупки, но остерегайтесь этого незнакомца, сидящего рядом с вами. Ваши соседи могут попытаться прочитать ваш экран и украсть номер вашей кредитной карты или другую информацию. экран или фильтр конфиденциальности могут значительно снизить риск подглядывания воров. Защитные пленки бывают всех форм и размеров, и в Best Buy вы можете найти ту, которая лучше всего подходит для вашего любимого технического гаджета », — советует BestBuy в статье, предлагающей советы для обеспечение безопасности ваших цифровых данных в Киберпонедельник (и действительно, когда вы совершаете покупки в Интернете).Twitter: @BBYNews

Защита вашей личности

37. Решите, что вы определяете как информацию, позволяющую установить личность (PII).