Как проверить работоспособность Антивируса или нет на ПК с ОС Windows 📀

Вы можете использовать Защитник Windows или стороннее антивирусное программное обеспечение или Internet Security Suite для защиты вашей системы Windows 10/8/7 — независимо от того, что вы хотите проверить, если ваша защита от вирусов, защита от облаков, защита от потенциально нежелательных Программы (PUP), Phishing, Drive-by-downloads и Compressed malware включены и работают, тогда вы можете сделать это, используя тестовые файлы из EICAR & AMTSO.

EICAR или Европейский институт компьютерных антивирусных исследований был создан как организация для проведения антивирусных исследований и совершенствования разработки антивирусного программного обеспечения. AMTSO или организация стандартов по стандартам защиты от вредоносных программ — это международная некоммерческая ассоциация, которая разработала тесты, чтобы убедиться, что ваш ПК с Windows 10 безопасен. На веб-сайте предлагаются инструменты для проверки безопасности вашего компьютера от вирусов, посторонних файлов, потенциально нежелательных приложений (PUA), архивированных вредоносных программ и фишинговых и облачных атак.

AMTSO или организация стандартов по стандартам защиты от вредоносных программ — это международная некоммерческая ассоциация, которая разработала тесты, чтобы убедиться, что ваш ПК с Windows 10 безопасен. На веб-сайте предлагаются инструменты для проверки безопасности вашего компьютера от вирусов, посторонних файлов, потенциально нежелательных приложений (PUA), архивированных вредоносных программ и фишинговых и облачных атак.

Проверьте, работает ли Антивирус в Windows 10

Возможно, что ваш браузер, программное обеспечение для обеспечения безопасности или Windows SmartScreen могут пометить страницу загрузки, ссылку для загрузки или загруженный файл как вредный. Но будьте уверены, что эти файлы, загруженные с EICAR и AMTSO, безопасны. Если ваш доступ заблокирован, вы знаете, что ваше программное обеспечение работает, но вы можете перейти к ссылкам загрузки, выбрав Продолжить.

Я проверял ссылки, упомянутые здесь в этом сообщении, чтобы быть в безопасности. Но если вы хотите проверить, безопасны ли ссылки, вы можете использовать онлайн-сканеры URL, такие как Google Safe Browsing, MyWOT.com и т. Д., И проверить, безопасны ли они для посещения.

Но если вы хотите проверить, безопасны ли ссылки, вы можете использовать онлайн-сканеры URL, такие как Google Safe Browsing, MyWOT.com и т. Д., И проверить, безопасны ли они для посещения.

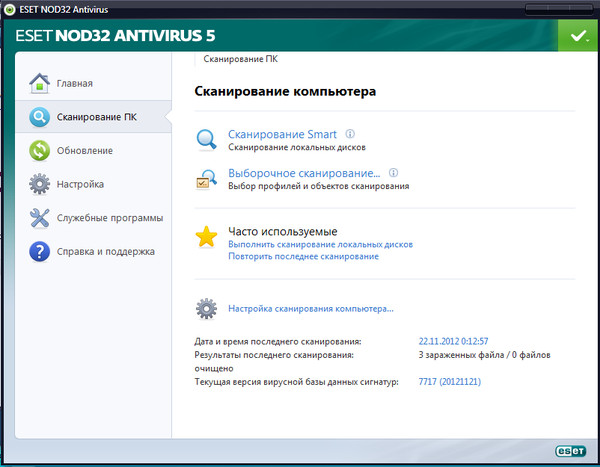

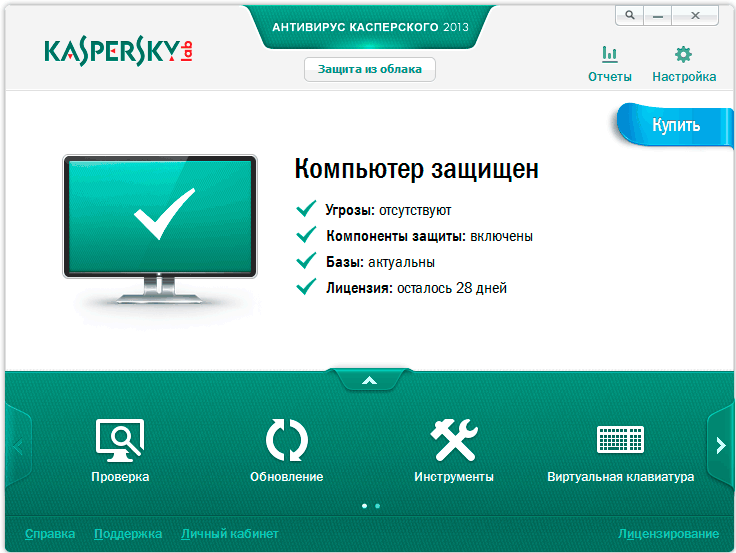

Такие компании, как AhnLab, Avast, Avira, Bitdefender, CHOMAR, ESET, F-Secure, G Data, Intego, «Лаборатория Касперского», McAfee, Microsoft, Panda Security, Sophos. Symantec, Trend Micro и т. Д. Поддерживают проверки EICAR и AMTSO.

Проверка защиты от вирусов

Когда вы загружаете тестовый файл EICAR с сайта eicar.org, он только имитирует вредоносное ПО для запуска программы защиты от вирусов на вашем ПК. Если ваша антивирусная программа поймает его, он докажет, что он настроен правильно и обновлен для защиты вашего ПК с Windows 10 от таких угроз.

Если файл загружен, вы также получите сообщение, в котором будут указаны сведения о вашем продукте Anti-Malware, а также инструкции по его включению.

СОВЕТ: RanSim Ransomware Simulator расскажет вам, защищен ли ваш компьютер от вымогательства.

Проверка защиты при загрузке

Загрузка с диска происходит двумя способами. Когда файл загружается в фоновом режиме без согласия пользователя или когда человек имеет разрешение, но не понимает последствий. В обоих случаях EXE или вредоносное ПО можно загрузить и выполнить на ПК с Windows 10.

Эта страница AMTSO имитирует загрузку дисков, и ваш антивирус также должен уловить его.

Проверить защиту от загрузки сжатых вредоносных программ

Если вредоносная программа упакована в сжатый файл, ваш компьютер может загрузить ее. Однако, если ваша антивирусная программа имеет возможность сканировать файлы в сжатом файле, она будет заблокирована.

Когда вы посещаете эту страницу AMTSO, она начинает загрузку сжатого файла, который включает тестовый файл EICAR. Таким образом, вы можете проверить, имеет ли ваш антивирус эту функцию. Если загрузка выполнена успешно, вы увидите подробную страницу инструкций по подготовке к таким вопросам.

Проверка защиты PUP

Потенциально нежелательное приложение (PUA), также называемое потенциально нежелательной программой (PUP), является программным обеспечением, которое конечный пользователь может воспринимать как нежелательное.

Когда вы посещаете эту страницу AMTSO и загружаете exe-файл, который имитирует загрузку PUP, и ваша программа безопасности должна немедленно ее блокировать. Если нет, у вас появятся инструкции по его устранению.

Проверка защиты от фишинга

Некоторые веб-сайты фишинга пытаются стать официальным сайтом веб-сайтов, особенно когда они связаны с платежами. Если вы заходите на страницу AMTSO, а ваш браузер или система не может ее заблокировать, вы можете получить сообщение об ошибке,

Если вы можете прочитать эту страницу, это указывает либо:

- Решение Anti-Malware не поддерживает (пока) поддержку этой функции.

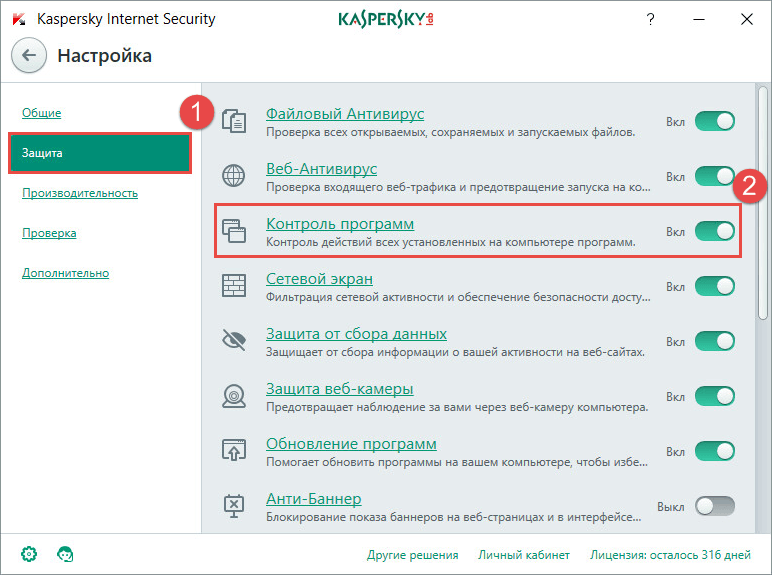

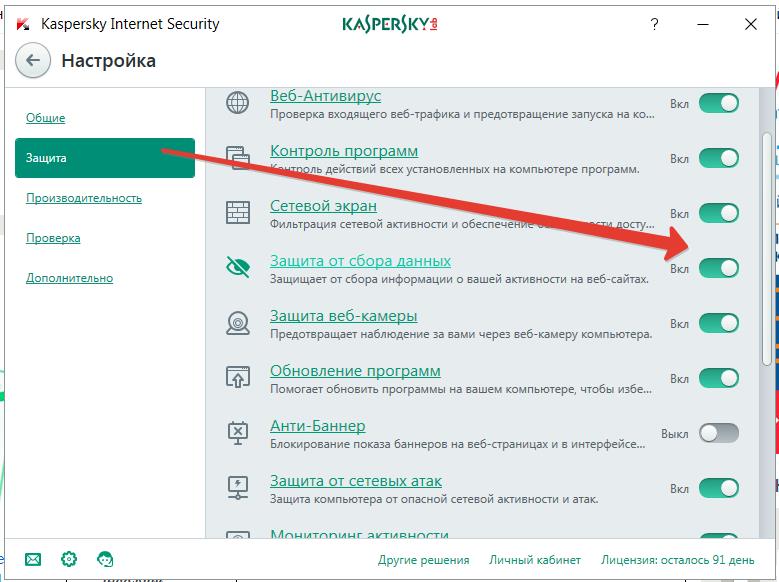

- Функция Anti-Phishing Anti-Malware не включена или неправильно сконфигурирована.

Проверьте, включена ли защита от облаков

Эта страница AMTSO позволяет загружать тестовый файл CloudCar. Этот файл был отмечен различными поставщиками, которые разрабатывают облако продукта Anti-Malware как вредоносные. Поэтому, если загрузка завершена, это означает, что у вас нет облачных защит. Простыми словами, Cloud lookups означает, что ваш антивирус может получить определение новой вредоносной программы из Интернета и не устарел.

Простыми словами, Cloud lookups означает, что ваш антивирус может получить определение новой вредоносной программы из Интернета и не устарел.

Другие онлайн-сайты для проверки вашего программного обеспечения безопасности

1] SpyShelter: Загрузите этот тестовый zip-файл с spyshelter.com. Используйте этот файл для проверки вашего программного обеспечения безопасности.

2] Тест на безопасность моего ПК: TestMyPCsecurity.com имеет широкий спектр загружаемых утечек брандмауэра и тестов HIPS, чтобы вы могли узнать, насколько хорошо ваше программное обеспечение безопасности.

3] Сайт тестирования безопасности и контроля Sophos: Вы можете посетить сайт здесь, на sophostest.com. Этот тестовый сайт содержит страницы, классифицированные SophosLabs с целью тестирования наших продуктов для веб-безопасности и контроля. Обратите внимание, что некоторые страницы классифицируются как потенциально оскорбительные или опасные, однако сам контент страницы следует считать безопасным для просмотра при любых обстоятельствах.

4] GRC: GRC.com ShieldUP добросовестно исследует целевой компьютер в вашем регионе. Поскольку эти опросы должны проходить с нашего сервера на ваш компьютер, вы должны быть уверены в том, что у вас есть административное право проезда для проверки пробных протоколов через любое оборудование, расположенное между вашим компьютером и Интернетом.

5] FortiGuard: Metal.Fortiguard.com предлагает сжатый файл. Это простой тест, чтобы убедиться, что ваша сетевая безопасность уловит вредоносное ПО, скрывающееся в сжатом файле — TAR.GZ, 7Z и CAB.

6] Тест Мой AV: TestMyAV.com предлагает вредоносное ПО, руководства по тестированию и инструменты, необходимые для тестирования антивирусных продуктов.

7] Тесты межсетевого экрана: Возьмите бесплатный тест онлайн-брандмауэра, чтобы узнать, как работает ваш брандмауэр.

Сообщите нам, как выполнялось ваше программное обеспечение безопасности.

СОВЕТ: Это сообщение показывает, как проверить, безопасен ли ваш Android-телефон.

Tweet

Share

Link

Plus

Send

Send

Pin

Тестовый файл EICAR и его модификации

Тестовый файл EICAR и его модификации

Тестовый файл был разработан организацией EICAR (The European Institute for Computer Antivirus Research) для проверки работы антивирусных продуктов.

Тестовый файл EICAR не является вирусом и не содержит программного кода, который может навредить вашему компьютеру, однако большинство продуктов антивирусных компаний-производителей идентифицируют его как вредоносную программу.

Не используйте в качестве проверки работоспособности антивирусного продукта настоящие вирусы.

Загрузить тестовый файл можно с официального сайта организации EICAR: http://www.eicar.org/anti_virus_test_file.htm.

Перед загрузкой требуется выключить антивирусную программу, установленную на вашем компьютере, поскольку файл anti_virus_test_file.htm будет идентифицирован и обработан программой как зараженный объект, перемещаемый по HTTP-протоколу.

Не забудьте включить антивирусную защиту сразу после загрузки тестового файла.

Программа идентифицирует файл, загруженный с сайта компании EICAR, как зараженный объект, содержащий не поддающийся лечению вирус, и выполняет действие, установленное для такого объекта.

Вы также можете использовать модификации стандартного тестового файла для проверки работы Антивируса Касперского. Для этого нужно изменить содержание стандартного файла, добавив к нему один из префиксов (см. таблицу ниже). Для создания модификаций тестового файла можно использовать любой текстовый или гипертекстовый редактор.

Вы можете проверять правильность работы антивирусной программы с помощью модифицированного файла EICAR только при наличии антивирусных баз, датированных не ранее 24.10.2003 г. (кумулятивное обновление – октябрь 2003 г.).

В первой графе таблицы ниже приведены префиксы, которые нужно добавить в начало строки стандартного тестового файла. Во второй графе перечислены все возможные значения статуса, присваиваемого Антивирусом Касперского объекту по результатам проверки. Третья графа содержит информацию об обработке программой объектов с указанным статусом. Обращаем ваше внимание на то, что действия над объектами определяются значениями параметров Антивируса Касперского.

Третья графа содержит информацию об обработке программой объектов с указанным статусом. Обращаем ваше внимание на то, что действия над объектами определяются значениями параметров Антивируса Касперского.

После добавления префикса к тестовому файлу сохраните полученный файл, например, под именем eicar_dele.com. Дайте аналогичные названия всем модифицированным тестовым файлам.

Модификации тестового файла

Префикс

| Статус объекта

| Информация об обработке объекта

|

|---|---|---|

Префикс отсутствует, стандартный тестовый файл.

| Неизлечимый.

Объект содержит код известного вируса. Лечение невозможно.

| Антивирус Касперского идентифицирует этот объект как вирус, не поддающийся лечению, и применяет действие, установленное для зараженных объектов.

|

CORR-

| Поврежденный.

| Антивирус Касперского получил доступ к объекту, но не смог проверить его, поскольку объект поврежден (например, нарушена структура объекта, неверный формат файла).

|

ERRO-

| Ошибка проверки.

При проверке объекта возникла ошибка.

| Антивирус Касперского не смог получить доступ к объекту: нарушена целостность объекта (например, нет конца многотомного архива) либо отсутствует связь с объектом

|

CURE-

| Излечимый.

Объект содержит код известного вируса.

| Объект содержит вирус, который может быть вылечен. Антивирус Касперского выполняет лечение объекта, при этом текст тела тестового файла изменяется на CURE.

|

В начало

6 способов проверить работоспособность вашего антивируса и вредоносного ПО

У большинства из нас установлено защитное программное обеспечение, такое как антивирус, защита от вредоносных программ, брандмауэр или система предотвращения вторжений (HIPS), чтобы помочь защитить наш компьютер от известных или неизвестных вредоносных программ. Вредоносное программное обеспечение может быть очень скрытным, проникать на ваш компьютер, когда вы меньше всего этого ожидаете, и оставаться скрытым, пока программное обеспечение безопасности не обнаружит его. К тому времени ущерб уже был нанесен, так как вирус был активен, и вы не будете знать, какая информация была украдена с вашего компьютера.

Вопрос в том, как узнать, защищает ли установленный антивирус или вредоносное ПО ваш компьютер? Программа, вероятно, сообщит, что ваш компьютер защищен или защита включена, но как вы можете быть уверены, что он действительно работает, и подтвердить, что антивирус или его определение вируса не были подделаны? Поиск реального вируса в Интернете и загрузка его на компьютер только для проверки того, может ли антивирус обнаружить его, может оказаться не лучшим вариантом, поскольку вы рискуете заразить его, если не будете осторожны. ) 7CC) 7} $ EICAR-STANDARD-ANTIVIRUS-TEST-FILE! $ H + H *

) 7CC) 7} $ EICAR-STANDARD-ANTIVIRUS-TEST-FILE! $ H + H *

Если ваша антивирусная защита работает в режиме реального времени, она должна автоматически определить EICAR как угрозу и удалить файл с вашего компьютера.

Если тестовый файл EICAR не обнаружен, значит, что-то не так с антивирусной программой, и вы должны проверить настройки защиты в реальном времени, попробовать переустановить или, возможно, это антивирусная программа-мошенник. На момент написания этой статьи 49 из 52 антивирусов из VirusTotal смогли обнаружить тестовый файл антивируса EICAR.

Скачать EICAR

2. Comodo Leak Tests

Программа Comodo Leak Tests создана охранной компанией COMODO, которая хорошо известна своим бесплатным антивирусом, который также разрешен для коммерческого использования в корпоративной и бизнес-среде.

Инструмент Comodo Leak Tests на самом деле предназначен для проверки на утечки в брандмауэрах и программах HIPS, но большинство антивирусов в настоящее время имеют поведенческий анализ, чтобы определить, выполняет ли неизвестная программа действие, которое может создать угрозу безопасности системы. Все, что вам нужно сделать, это запустить программу и нажать кнопку «Тест», которая автоматически запустит 34 различных теста, начиная от установки руткита, вторжения, внедрения, отправки информации, олицетворения и угона системы.

Все, что вам нужно сделать, это запустить программу и нажать кнопку «Тест», которая автоматически запустит 34 различных теста, начиная от установки руткита, вторжения, внедрения, отправки информации, олицетворения и угона системы.

Как вы можете видеть на скриншоте выше, Trend Micro Titanium Internet Security заблокировал программу, поскольку обнаружил подозрительное поведение.

Скачать Comodo Leak Tests

3. Троян симулятор

Trojan Simulator – это программа, которая имитирует троянец, устанавливаемый на компьютер, добавляя запись запуска в реестр в HKEY_LOCAL_MACHINE и запускает безвредный файл TSServ.exe в памяти. Это то, что будет делать обычный и простой троян, но более изощренные будут использовать продвинутую технику, такую как установка руткитов.

Чтобы протестировать Trojan Simulator в более новых операционных системах Windows, таких как Vista, 7 и 8, вам нужно будет щелкнуть правой кнопкой мыши TrojanSimulator. exe и выбрать «Запуск от имени администратора», иначе вы получите сообщение об ошибке «Не удалось установить данные для TrojanSimulator». Довольно много антивирусов уже может обнаружить троянский симулятор. Поэтому, если вы не можете загрузить или запустить Trojan Simulator, потому что ваш антивирус заблокировал его, это хороший признак того, что ваш антивирус работает.

exe и выбрать «Запуск от имени администратора», иначе вы получите сообщение об ошибке «Не удалось установить данные для TrojanSimulator». Довольно много антивирусов уже может обнаружить троянский симулятор. Поэтому, если вы не можете загрузить или запустить Trojan Simulator, потому что ваш антивирус заблокировал его, это хороший признак того, что ваш антивирус работает.

Скачать Троян Симулятор

4. Симулятор выключения системы

System Shutdown Simulator имеет возможность создавать тестовый файл EICAR для защиты от вредоносных программ одним нажатием кнопки, но он идет дальше, позволяя вам проверить, может ли EICAR быть обнаружен, когда антивирус, скорее всего, был бы закрыт, когда инициировалось завершение работы системы. Помимо этого, он также может создать запись автозапуска реестра для тестирования HIPS, а также автоматическую загрузку и автоматическое выполнение файла для тестирования брандмауэра.

Шаги для использования System Shutdown Simulator довольно понятны. Запустите программу от имени администратора, сначала нажмите кнопку «Перехватить вызов выключения системы». Затем нажмите кнопку «Выключить компьютер», где ваш компьютер попытается завершить работу, но уведомит вас, что приложение не позволяет вам выйти из системы. Нажмите кнопку «Отмена», чтобы отменить выключение, и как только вы вернетесь на рабочий стол, вы, вероятно, заметите, что значка антивирусной программы в области уведомлений больше нет. Теперь попробуйте нажать кнопку «Создать тестовый файл Eicar» и посмотреть, сможет ли ваш антивирус предупредить вас, что он обнаружил тестовый файл Eicar.

Запустите программу от имени администратора, сначала нажмите кнопку «Перехватить вызов выключения системы». Затем нажмите кнопку «Выключить компьютер», где ваш компьютер попытается завершить работу, но уведомит вас, что приложение не позволяет вам выйти из системы. Нажмите кнопку «Отмена», чтобы отменить выключение, и как только вы вернетесь на рабочий стол, вы, вероятно, заметите, что значка антивирусной программы в области уведомлений больше нет. Теперь попробуйте нажать кнопку «Создать тестовый файл Eicar» и посмотреть, сможет ли ваш антивирус предупредить вас, что он обнаружил тестовый файл Eicar.

Скачать симулятор выключения системы

5. Тестовые программы Zemana Simulation

Zemana является создателем AntiLogger, который очень эффективен против вредоносных программ нулевого дня, которые еще не обнаружены антивирусным программным обеспечением. Они создали и выпустили 3 тестовые программы, которые имитируют функциональность кейлоггера, регистратора веб-камеры и регистратора буфера обмена, которые обычно присутствуют в трояне.

Ваше антивирусное программное обеспечение может не обнаруживать подозрительную активность в тестовых программах моделирования Zemana, поскольку они просто активируют только одно из действий, которого недостаточно для запуска оповещения. Антивирусное программное обеспечение должно быть умным и не раздражать вас при каждом обнаружении действий на вашем компьютере. Skype является примером законной программы, которая может включить вашу веб-камеру для веб-конференций, и для вашего антивируса нет смысла блокировать ее или запрашивать дальнейшие действия.

Скачать тестовые программы Zemana Simulation

6. SpyShelter Security TestTool

SpyShelter является конкурентом Zemana, и их инструмент тестирования безопасности содержит намного больше действий, таких как запись звука, защита системы, захват снимков экрана и веб-камеры, ведение кейлог и мониторинг буфера обмена. Сам тест скриншотов содержит 11 различных методов, которые могут быть использованы вредоносной программой для захвата скриншотов на вашем компьютере.

Подобно программам тестирования Zemana Simulation, ваше антивирусное программное обеспечение может не жаловаться, когда вы активируете любую из функций мониторинга из SpyShelter Security TestTool. Странно Trend Micro Titanium Security фактически обнаружила и заблокировала программу, когда мы попробовали «Тест доступа к реестру1» из защиты системы. Это обнаружение произошло только один раз, но не снова, когда мы проверили его.

Скачать SpyShelter Security TestTool

Финальная нотаМы хотели бы подчеркнуть, что все вышеперечисленные программы для проверки работоспособности вашей антивирусной защиты в реальном времени безопасны, даже если они обнаружены как угроза. Если ваш антивирус обнаружит любую из программ симуляции, описанных выше, то будьте уверены, что ваш антивирус работает. Если нет, вам следует дважды проверить антивирусное программное обеспечение, установленное на вашем компьютере.

Проверка антивируса на работоспособность

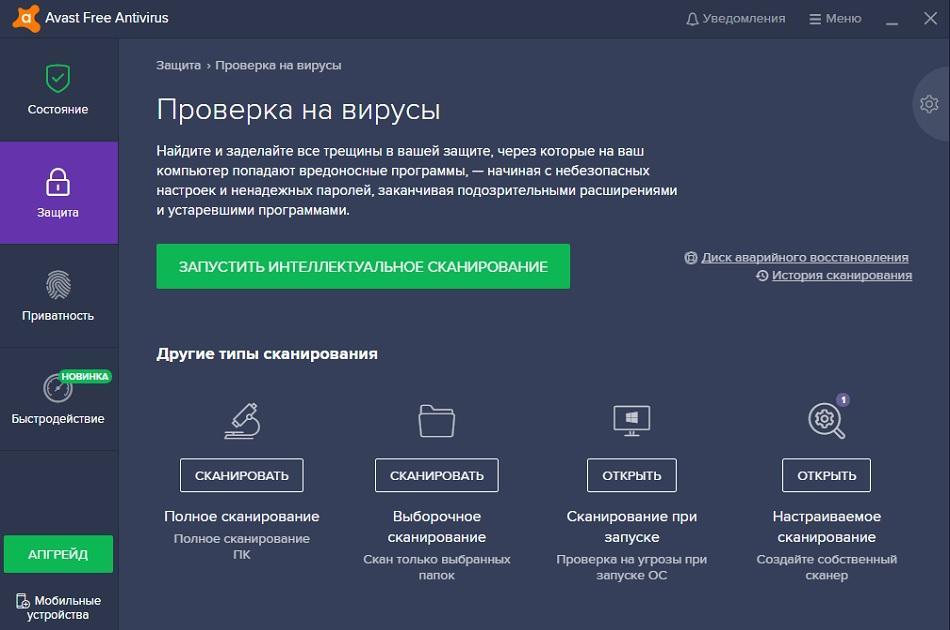

Пытаясь защитить собственный компьютер, мы ищем самые лучшие и современные программы, способные отловить страшного врага. Всевозможные рейтинги и отзывы об антивирусах помогают сделать нам выбор. Платные и бесплатные, не нагружающие систему или же почти наполовину расходующие ее ресурсы — антивирусы всегда на страже компьютера.

Всевозможные рейтинги и отзывы об антивирусах помогают сделать нам выбор. Платные и бесплатные, не нагружающие систему или же почти наполовину расходующие ее ресурсы — антивирусы всегда на страже компьютера.

Антивирус Zillya

Правда в один прекрасный момент у пользователя может возникнуть мысль, что его антивирус не работает. Происходит это обычно тогда, когда последний выдает или слишком много сообщений о найденных вредоносных программах, или когда наоборот, сообщения не поступали очень долго. И, конечно, сразу возникает желание проверить свой антивирус на профпригодность.

Как мы можем понимать, антивирус отлавливает программы, несущие потенциальную угрозу компьютеру. Значит, для проверки работоспособности, нужно такую программу системе «подселить». Далее остается ждать, как отреагирует бравый защитник на новый файл. Но, согласитесь, данная операция довольно опасная. Что, если антивирус вредную программу не обнаружит и не дезактивирует? Кто знает, какими свойствами обладает вирус, который вы собственноручно принесли в систему? Ладно, если произойдут небольшие изменения с не столь важными документами, а если речь пойдет о системных файлах? значит, нужно придумать что-то другое.

И это другое уже давным-давно не только придумано, но еще и успешно используется. В данном случае проверка антивируса на работоспособность происходит аналогичным образом, только вместо реальной заразы на компьютер попадает файл, имеющий похожий код. Даже если антивирус его и не обнаружит, ничего страшного не произойдет.

Где взять такой файл? Во-первых, нужная для проверки работоспособности программа может найтись в интернете. Точнее, их там довольно большое количество. Но здесь есть один нюанс. Кто знает, может под видом безвредного инструмента для проверки был спрятан настоящий вирус? Поэтому при скачивании файлов из интернета очень тщательно его проверьте и убедитесь, что он безопасен.

Другой способ, который позволит получить желаемое, является создание собственного файла-вируса. Он создается в блокноте путем введения команды.

Что касается проверки антивируса при помощи специальных программ, то они, скорее всего, бесполезны, а возможно и опасны. Оценить антивирус можно только в бою, а для этого, как мы понимаем, нужен противник.

Оценить антивирус можно только в бою, а для этого, как мы понимаем, нужен противник.

Как проверить сайт на вирусы? — Вопросы и ответы — Джино

Проверить сайт на вирусы можно прямо в контрольной панели «Джино».

Зайдите в раздел «Спектр» контрольной панели «Джино» и выберите ваш проект.

В разделе «Управление» выберите «Антивирус».

На странице «Антивирус» нажмите на кнопку «Новая проверка» и в открывшемся окне укажите путь к сайту, который необходимо проверить.

Чтобы правильно указать путь, вы можете воспользоваться функцией «Обзор» и выбрать папку с доменом сайта. Таким же образом вы можете

проверить не только весь сайт, но и отдельную папку или файл сайта.Когда путь к сайту будет указан, нажмите кнопку «Начать проверку».

Когда проверка на вирусы начнется, вы увидите дату и время проверки, путь к проверяемому объекту, сколько объектов проверено

и сколько заражено. Данные обновляются автоматически, и как только проверка будет завершена, вы увидите оповещение.

Данные обновляются автоматически, и как только проверка будет завершена, вы увидите оповещение.

При переходе по ссылке откроются подробные результаты.Проверка сайта на вирусы может производиться в течение длительного времени. На работоспособность сайта это не влияет, и во время проверки

он может работать в штатном режиме.

Примечания: Если сайт содержит большое количество файлов и папок, его лучше проверять на вирусы по частям.

Если вирусы на проверяемом сайте были обнаружены, то необходимо не только удалить их из файлов сайта, но и обязательно проверить на вирусы компьютер, на котором создавался и редактировался данный сайт. Вирусы попадают на сайты не с хостинга, а с зараженных устройств, у которых есть доступ к файлам сайтов.

Помните: если ваш компьютер или мобильное устройство не защищены от вирусов, то и ваши сайты будут под угрозой заражения. Найденные и удаленные с сайта вирусы могут возвращаться снова. В разделе «Антивирус» можно не только проверить сайт на вирусы, но и приобрести антивирус от Dr. Web на выгодных условиях.

Web на выгодных условиях.

Материал подготовлен пользователем «Джино» в рамках программы обмена опытом. «Джино» не несет ответственности за его содержание и не гарантирует корректность и актуальность представленной информации.

Легко и быстро проверить антивирус!Тестовый «вирус» был специально разработан

Легко и быстро проверить антивирус!

Тестовый «вирус» был специально разработан организацией (The European Institute for Computer Antivirus Research) для проверки работы антивирусных продуктов.

Тестовый «вирус» НЕ ЯВЛЯЕТСЯ ВИРУСОМ и не содержит программного кода, который может навредить вашему компьютеру, при этом большинство продуктов антивирусных компаний-производителей идентифицируют его как вирус.

Загрузить тестовый «вирус» можно с официального сайта организации EICAR:http://www. )7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*

Файл, который вы загрузили с сайта компании EICAR или создали в текстовом редакторе описанным выше способом, содержит тело стандартного тестового «вируса». Антивирус обнаруживает его, присваивает тип Зараженный и выполняет действие, установленное вами для объекта с таким типом.

Для того чтобы проверить реакцию Антивируса при обнаружении объектов других типов, вы можете модифицировать содержание стандартного тестового «вируса», добавив к нему один из префиксов (см. таблицу ниже).

Модификации тестового «вируса»

Префикс |

Тип объекта | |||||||||||||||||

|

Префикс отсутствует, стандартный тестовый «вирус» |

Зараженный. | |||||||||||||||||

|

CORR- |

Поврежденный. | |||||||||||||||||

|

SUSP- |

Возможно заражен вирусом (код неизвестного вируса). | |||||||||||||||||

|

WARN- |

Заражен модификацией вируса (модифицированный код известного вируса). | |||||||||||||||||

|

ERRO- |

Не проверенный из—за сбоя. После добавления префикса к тестовому «вирусу» сохраните его в файл с именем, например, eicar_dele.com (аналогично дайте названия всем модифицированным «вирусам»). Во втором столбце описаны типы объектов, идентифицируемые антивирусной программой в результате добавления префиксов. Действия над каждым из объектов определяются настройками программы. Создайте каталог на диске и сохраните в нем созданные вами тестовые «вирусы». Запустите проверку вашего компьютера или каталога, где хранятся созданные вами «вирусы». При проверке, по мере обнаружения зараженных объектов, на экран будут выведены диалоги с информацией об объекте и запросом действия на их обработку. Таким образом, выбирая различные варианты действий в диалогах, появляющихся в процессе проверки, вы сможете проверить реакцию Антивируса при обнаружении объектов различных типов.

Методики тестирования антивирусов — TestMatickПостоянное развитие цифровых коммуникаций и информационных технологий неуклонно привело к тому, что число пользователей глобальной сети Интернет возросло практически в несколько раз. На сегодняшний день, перед тем как «выйти» в мировую паутину, каждый из нас задумывается над установкой специального антивирусного программного обеспечения. На рынке специализированных утилит и компонентов представлен широкий ассортимент антивирусного обеспечения, которое, по словам их создателей, отличается надежностью, практичностью и простотой в использовании. Именно в этом контексте особой популярности набирает процесс тестирования антивирусных программ и компонентов, с целью эффективного обнаружения наиболее приемлемого веб продукта. Методики тестирования антивирусных программ и приложенийМетоды тестирования антивирусов На сегодняшний день в сфере тестирования программного обеспечения и сопутствующих продуктов выделяют сразу четыре типа методик:

Давайте по порядку рассмотрим каждый из названных типов. Статическое тестированиеЯвляется наиболее простым и понятным способом проведения проверок работоспособности антивирусных программ и сопутствующих компонентов. Для того чтобы проведенный статический тест дал определенные результаты, нужно использовать массовую коллекцию вредоносного ПО, в структуре которого содержится более тысячи файлов и сопутствующих документов. В сети есть специализированные коллекции подобных тестовых организаций (AV-Test и AV-Comparatives), в которых находятся более тысячи всевозможных программ и файлов, позволяющих выполнить успешные проверки. Иногда в структуру подобных компонентов могут входить до миллиона файлов. Конечно же, предоставленные тесты имеют свои плюсы и негативные стороны. Положительное заключается в том, что весь процесс тестирования воспроизводится на большом числе коллекций доступного «вредного» программного обеспечения, в которых предоставлены самые популярные виды вредоносного контента. Минусы заключаются в том, что подобные совокупности коллекций, как правило, включают в себя исключительно новые релизы вредоносных файлов. Дополнительно с негативного можно отметить то, что подобные проверки позволяют эмулировать жесткий диск по требованию, в то время как в реальной жизни пользователь получает вредоносные файлы и элементы через персональный электронный ящик или при прямой загрузке из глобальной сети. Очень важно находить подобные файлы как раз в тот момент, когда они появились на персональном компьютере клиента. Динамическое исследованиеЕго основная суть заключается в том, чтобы с помощью максимально доступного числа всевозможных виртуальных средств, провести процесс воспроизведения реальной клиентской среды, внутри которой активно тестируется требуемый продукт, отвечающий за безопасность пользовательского окружения. Подобные проверки с каждым днем набирают все больше популярности из-за быстрого появления новых свойств и методов, которые практически невозможно на полную реализовать внутри традиционной тестируемой среды. К примеру, для анализа текущей эффективности используемой антивирусной защиты, тестировщики PC Pro не просто воспроизводили вирусную коллекцию по требованию, а целенаправленно загружали рассылки с зараженными файлами, или на основе написанных скриптов эмулировали загрузку опасных файлов из сети Интернет. Именно подобный тест можно рассматривать наиболее приближенным к реальной ситуации, и как стало понятно, возможность противодействовать вирусным программам и компонентам у большой части клиентских продуктов оказалась весьма ниже, чем число найденных вирусов во время проверки зараженных документов и прочих файлов по требованию. Проверка скорости реакцииХоть данная методика в наши дни не очень востребована и популярна, данный вид проверок также стоит детально расписать и расшифровать. Именно тестирование скорости реакции проводилось практически каждый день во времена, когда глобальная сеть страдала от «чумы почтовых червяков». Можно даже вспомнить название подобных программ – Sobig, Bagle, Mydoom, Sober. В отличие от проведения статического типа проверки, при тестировании скорости реакции используется совсем небольшой набор требуемых образцов. Для точного определения скорости реакции проверяемой антивирусной программы в первую очередь обращается внимание на скорость обнаружения последней модификации и сборки вредоносного контента. К слову, при выполнении подобных проверок, в предпочтении остаются только те антивирусы, базы данных которых чаще всего обновляются и пополняются новыми сведениями и файлами защиты. Проведение ретроспективного тестированияВ полной противоположности от классических методов и способов проверки, при ретроспективном тестировании проверке подаются разные версии антивирусной защиты по состоянию на один и тот же момент, но в прошлом. Как правило, подобный момент очень отдален от даты тестирования, чтобы на свет вышло максимально доступное число компьютерных вирусов, с которыми нужно провести работу. То есть, итоги ретроспективного тестирования позволяют получить оценку реальной защиты проверенного антивирусного программного продукта. Тестирование антивирусов лабораториямиАнализируя итоги проверки со стороны специализированной лаборатории, в первую очередь стоит детально изучить «прогоняемый» продукт, а также его поставщика. Ведь, очень часто бывает так, что разные тесты могут по-разному исследовать 2 идентичных продукта, выпущенных одним разработчиком. Поэтому настоятельно рекомендуется проводить комплексное исследование технологий разработчика антивирусного контента. Детализированный отчет таких узкоспециализированных лабораторий как ICSA и West Coast Labs о проверке продукта поставщика всегда публикует только после того, как тестирование завершилось проставлением исключительно положительной оценки. Именно оценки этих лабораторий, в последнее время начали играть важную роль при выборе протестированного антивирусного программного обеспечения, но и их отсутствие не говорит о том, что продукт некачественный или второсортный. Просто разработчики не захотели участвовать в процессе тестирования. Тестирование антивирусов от Virus BulletinЛаборатория Virus Bulletin использует оригинальную методику прогона работоспособности антивирусных программ на основе логики обнаружения вредоносных компонентов из всемирно популярной коллекции WildList. Причем проводится проверка не только способности утилиты найти вирус, но и комплексное функционирование всего программного обеспечения, особенно его быстродействие и воздействие на скрытые угрозы. Дополнительно, вычисляется сумма ложных обнаружений, что является очень важным компонентом для любой антивирусной программы. Все антивирусы, которые удачно проходят тестирование и получают балы от 95 до 100% из предлагаемого списка критериев и при условии нулевого ложного срабатывания, получают корпоративное право пользоваться специальным логотипом VB100%. Отличительная черта этой лаборатории в том, что при испытаниях используется исключительно список вирусных компонентов, выпущенных в период за 2-3 недели до даты начала проверки. Все компании, отправившие свои программные компоненты на тестирование, заведомо точно не знают, пройдет ли продукт тестирование успешно или нет. Принципы тестирования антивирусов Актуальность тестирования антивирусовЗа последние несколько лет значительным образом выросла актуальность противостояния угрозам, которые еще не были обнаружены. Для того чтобы спрогнозировать уровень защищенности программного обеспечения от еще не вышедших вирусов, нужно использовать определенные методики тестирования. Классические испытания тут вряд ли помогут, ведь они все без исключения направлены на способность противостоять угрозам, которые уже были обнаружены кем-то ранее. С одной стороны, можно провести полное отключение у проверяемого продукта сигнатурных баз и проанализировать, как без них он в состоянии обнаружить вредоносные компоненты из современного перечня «In The Wild». Но нужно сразу же оговориться, что подобная методика не приведет к получению желаемого итога: сама природа любого антивируса предполагает работу вместе с сигнатурной базой. Защитный компонент, с отключенными подобными базами – это совершенно другой продукт, тестировать и прогонять который нет никакого смысла. Конечно, можно протестировать работоспособность антивируса находить в будущем выходящие вирусы путем проверки текущей вирусной базы, но исключительно в случае работы с сигнатурной базой, срок которой равен не менее полугодичной давности. Логично предположить, что те вирусы, которые на данный момент значатся в перечне ITW, полгода или год назад точно не существовали. Антивирусному компоненту придется справляться с угрозами, которых пока нет на просторах глобальной сети. К слову, с подобными проверками работает специализированный ресурс av-comparatives.com, где каждый пользователь может самостоятельно познакомиться с итогами проведенных ретроспективных проверок, которые помогают подобрать наиболее подходящий антивирус, а также проследить тенденцию в развитии защитных программ и компонентов. Универсальный тест-план (тест-кейс) проверки антивирусных программЛогика проверки компонентов антивируса Базовые критерии проверки:

Теперь разберем все по порядку. Показатель детектирования вирусной базы. При тестировании антивируса, проводится запуск сканирования по требованию с большим числом зараженных видов. Уровень зараженности напрямую определяется в процентном соотношении числа зараженных компонентов к общему числу протестированных файлов. Показатель детектирования по списку «in the wild» подразумевает под собой проверку файлов и компонентов, взятых из пресловутого списка ITW. Определяется процентным соотношением найденных вредоносных программ к суммарному числу объектов. Число ложных срабатываний. Эвристический анализ – специальный метод, всецело основанный на сигнатурах и эвристике, позволяющий эффективно находить модифицированные версии вирусов, когда сигнатура абсолютно идентична с телом неизвестной утилиты не на 100%, и в подозрительной программе есть все признаки вирусного компонента. Эта технология, к слову, используется очень редко в современных тестах, так как может запросто повысить процент ложных срабатываний при прогоне. Эмулятор – масштабное исследование компонента сигнатурным сканером на подозрение в содержании вредоносного элемента. Лечение – метод определения возможностей антивирусных компонентов «лечить» объекты, когда вредоносная среда уже добралась к файлам пользователя и активно препятствует своему прямому удалению. В завершение можно сделать весьма точный вывод касательно того, что на сегодняшний день нет на 100% эффективного программного компонента, который бы максимально быстро и точно убивал и обезвреживал вирусные компоненты и данные. Но исключительно полное представление о возможных угрозах и верный подбор методов антивирусной защиты может позволить понизить уровень потенциального заражения на минимум и правильно выстроить процесс тестирования и анализа определенного защитного продукта. Это значит, что ваша команда контроля качества должна подходить к вопросам тестирования антивирусных компонентов со всей ответственностью и ясным представлением выполняемых действий. Тест производительности , апрель 2020 г. — AV-ComparativesВведениеPerformance Teste оценивает влияние антивирусного программного обеспечения на производительность системы, поскольку программы, работающие в фоновом режиме, например антивирусное ПО для защиты в реальном времени, используют определенный процент системных ресурсов. Взяв эти тесты в качестве справочных, пользователи могут оценить свою антивирусную защиту с точки зрения скорости системы (производительности системы). Для получения дополнительной информации, пожалуйста, обратитесь к методологической документации, а также к информации, представленной на нашем веб-сайте. Обратите внимание: Мы хотим пояснить, что результаты в этом отчете предназначены только для того, чтобы показать влияние на производительность системы (в основном компонентов реального времени / при доступе) продуктов для обеспечения безопасности потребителей в этих специфические тесты. Пользователям предлагается опробовать программное обеспечение на своих ПК и посмотреть, как оно работает в их собственных системах. Протестированные товарыВ этом тесте оценивались следующие продукты для 64-битных систем: Этот тест включает в себя потребительские продукты «Антивирус» и «Интернет-безопасность», которые называются продуктами безопасности.Мы протестировали те же продукты, которые включены в тесты защиты серии Consumer Main Test. Обратите внимание, что результаты в этом отчете применимы только к конкретным версиям продукта, перечисленным выше (то есть к точным номерам версий и к 64-битным системам). Также имейте в виду, что разные поставщики предлагают разные (и разное количество) функций в своих продуктах. Следующие действия / тесты были выполнены в современной 64-разрядной системе Windows 10 1909:

Процедура испытаний Тесты проводились на машине с процессором Intel Core i3, 4 ГБ оперативной памяти и жесткими дисками SSD. Были приняты меры для сведения к минимуму других факторов, которые могли повлиять на измерения и / или сопоставимость систем.Также рассматривались возможности оптимизации процессов / снятия отпечатков пальцев, используемых продуктами — это означает, что результаты отражают влияние на систему, которая уже использовалась пользователем в течение некоторого времени. Тесты повторялись несколько раз (со снятием отпечатков пальцев и без), чтобы получить медианные значения и отфильтровать ошибки измерения. После каждого запуска рабочая станция возвращалась к ранее созданному образу системы и перезагружалась шесть раз. Мы считаем, что увеличение количества итераций увеличивает нашу статистическую точность. Это особенно актуально для тестирования производительности, поскольку на реальных машинах всегда присутствует некоторый шум. Мы проводим каждый тест несколько раз и в качестве результата предоставляем медианное значение. Мы также использовали признанный в отрасли набор сторонних производителей для тестирования производительности (PC Mark 10 Professional), чтобы измерить влияние на систему во время реального использования продукта. Мы использовали предустановленный тест PCMark 10 Extended. Читателям предлагается самостоятельно оценить различные продукты, чтобы увидеть, какое влияние они оказывают на их системы (из-за e. Продукты безопасности должны загружаться в системы на ранней стадии, чтобы обеспечить безопасность с самого начала — эта нагрузка в некоторой степени влияет на время, необходимое для запуска системы. Точно измерить время загрузки непросто. Самая важная проблема заключается в том, чтобы точно определить, когда система полностью запущена, поскольку многие операционные среды могут продолжать выполнять действия по запуску в течение некоторого времени после того, как система будет реагировать на пользователя.Также важно учитывать, когда защита, обеспечиваемая тестируемым решением безопасности, полностью активна, поскольку это может быть полезной мерой завершения загрузки в отношении решения безопасности. Некоторые продукты безопасности загружают свои службы очень поздно при загрузке (или даже спустя несколько минут). Пользователи могут заметить, что через некоторое время после загрузки системы она на некоторое время станет очень медленной; таким образом, сначала кажется, что система загрузилась очень быстро, но на самом деле продукт безопасности просто загружает свои службы с опозданием, делая систему более уязвимой.

Тестовые наборыМы стремимся сделать наши тесты максимально содержательными и поэтому постоянно улучшаем наши методики тестирования. Будущие тесты будут усовершенствованы и адаптированы, чтобы еще лучше охватить сценарии из реальной жизни. Копирование файлов: Мы скопировали набор различных распространенных типов файлов с одного физического жесткого диска на другой физический жесткий диск. Некоторые антивирусные продукты могут игнорировать некоторые типы файлов по умолчанию / по умолчанию (например, на основе их типа файла) или использовать технологии снятия отпечатков пальцев, которые могут пропускать уже отсканированные файлы для увеличения скорости. Архивирование и разархивирование: Архивы обычно используются для хранения файлов, и влияние антивирусного программного обеспечения на время, необходимое для создания новых архивов или разархивирования файлов из существующих архивов, может представлять интерес для большинства пользователей.Мы заархивировали набор файлов различных типов, которые обычно встречаются на домашних и офисных рабочих станциях. Установка / удаление приложений: Мы установили несколько распространенных приложений в режиме автоматической установки, затем удалили их и измерили, сколько времени это заняло. Мы не рассматривали дактилоскопию, потому что обычно приложение устанавливается только один раз. Запуск приложений: Microsoft Office (Word, Excel, PowerPoint) и PDF-документы очень распространены.Мы открывали, а затем закрывали различные документы в Microsoft Office и Adobe Acrobat Reader. Измерялось время, необходимое для запуска программы просмотра или редактирования. Загрузка файлов: Общие файлы загружаются с локального сервера и общедоступного веб-сервера. Просмотр веб-сайтов: Общие веб-сайты открываются с помощью Google Chrome. Было измерено время полной загрузки и отображения веб-сайта. Мы измеряем время перехода на веб-сайт только тогда, когда экземпляр браузера уже запущен. Рейтинговая система

Результаты испытаний Эти конкретные результаты тестирования показывают влияние продукта безопасности на производительность системы по сравнению с другими протестированными продуктами безопасности.

Тесты PC Mark Для проведения признанного в отрасли теста производительности мы использовали набор для тестирования PC Mark 10 Professional Edition.Пользователи, использующие тест PC Mark 10 (PCMark® является зарегистрированным товарным знаком Futuremark Corporation / UL), должны позаботиться о том, чтобы свести к минимуму все внешние факторы, которые могут повлиять на набор тестов, и строго следовать, по крайней мере, предложениям, изложенным в руководстве PC Mark, чтобы получить последовательные и достоверные / полезные результаты. «Без программного обеспечения безопасности» протестирован на базовой системе без установленного программного обеспечения безопасности, получив 100 баллов в тесте PC Mark 10. Базовая система: Intel Core i3 машина с 4 ГБ ОЗУ и SSD-накопителем Обобщенные результаты Пользователи должны взвешивать различные подтесты в соответствии со своими потребностями. Мы применили систему подсчета очков, чтобы суммировать различные результаты. Обратите внимание, что для подтестов копирования файлов и запуска приложений мы отдельно отметили результаты для первого запуска и для последующих запусков.Для оценки AV-C мы использовали округленные средние значения первого и последующих запусков для копирования файлов, в то время как для запуска приложений мы учитывали только последующие запуски. Компонент антивирусного программного обеспечения при доступе / сканере в режиме реального времени работает в фоновом режиме для проверки всех файлов, к которым осуществляется доступ, с целью постоянной защиты системы от вредоносных угроз.Например, сканеры при доступе сканируют файлы, как только к ним обращаются, в то время как (например) блокировщики поведения добавляют другой уровень защиты и отслеживают, что делает файл, когда он уже выполняется / запущен. Службы и процессы, которые выполняются в фоновом режиме для выполнения этих задач, также требуют и используют системные ресурсы. Продукты безопасности должны быть активны глубоко в системе, чтобы защитить ее, например для сканирования процессов и т. д., которые уже активны при запуске системы, для выявления руткитов и других вредоносных программ.Эти процедуры добавляют дополнительное время и, следовательно, задерживают загрузку / запуск системы. Если продукт занимает слишком много системных ресурсов, пользователи раздражаются и могут либо отключить, либо удалить некоторые важные защитные функции (и, таким образом, значительно поставить под угрозу безопасность своей системы), либо переключиться на программное обеспечение безопасности, которое потребляет меньше ресурсов. Следовательно, важно не только, чтобы антивирусное программное обеспечение обеспечивало высокий уровень обнаружения и хорошую защиту от вредоносных программ, но также не снижало производительность системы и не создавало проблем для пользователей. Несмотря на то, что в этом отчете рассматривается влияние различных продуктов для обеспечения безопасности в Интернете на производительность системы, не всегда именно программное обеспечение безопасности в основном отвечает за медленную работу системы. Другие факторы также играют роль, и если пользователи будут следовать некоторым простым правилам, производительность системы может заметно повыситься. В следующих разделах рассматриваются некоторые другие факторы, которые могут иметь значение. Авторские права на эту публикацию принадлежат AV-Comparatives ®, 2020. Любое использование результатов и т. Д.полностью или частично, разрешается ТОЛЬКО после явного письменного согласия правления AV-Comparatives до любой публикации. Компания AV-Comparatives и ее тестеры не несут ответственности за любой ущерб или убытки, которые могут возникнуть в результате или в связи с использованием информации, представленной в этом документе. Мы принимаем все возможные меры для обеспечения правильности основных данных, однако ни один представитель AV-Comparatives не несет ответственности за правильность результатов тестирования.Мы не даем никаких гарантий правильности, полноты или пригодности для конкретной цели любой информации / контента, предоставляемого в любой момент времени. Никто другой, участвующий в создании, производстве или предоставлении результатов испытаний, не несет ответственности за любой косвенный, специальный или косвенный ущерб или упущенную выгоду, возникшие в результате использования или невозможности использования услуг, предоставляемых веб-сайтом, или связанных с ними. Для получения дополнительной информации об AV-Comparatives и методологиях тестирования посетите наш веб-сайт. Оставайтесь в безопасности с помощью Windows SecurityWindows 10 включает Windows Security, которая обеспечивает новейшую антивирусную защиту. Ваше устройство будет активно защищено с момента запуска Windows 10. Безопасность Windows постоянно сканирует на наличие вредоносных программ (вредоносных программ), вирусов и угроз безопасности. В дополнение к этой защите в реальном времени обновления загружаются автоматически, чтобы обеспечить безопасность вашего устройства и защитить его от угроз. Windows 10 в S-режиме Некоторые функции будут немного отличаться, если вы используете Windows 10 в S-режиме.Поскольку этот режим оптимизирован для повышения безопасности, в области защиты от вирусов и угроз меньше вариантов. Важная информация о безопасности

Понимание и настройка функций безопасности WindowsWindows Security — это ваш дом для управления инструментами, которые защищают ваше устройство и ваши данные:

Вы можете настроить, как ваше устройство будет защищено с помощью этих функций безопасности Windows. Чтобы получить к ним доступ, выберите Пуск > Параметры > Обновление и безопасность > Безопасность Windows . Затем выберите функцию, которую хотите изучить. Значки состояния указывают на ваш уровень безопасности:

Запустить сканирование на наличие вредоносных программ вручнуюЕсли вас беспокоят риски для определенного файла или папки, вы можете щелкнуть правой кнопкой мыши файл или папку в проводнике и выбрать Сканировать с помощью Microsoft Defender . Если вы подозреваете, что на вашем устройстве есть вредоносное ПО или вирус, вам следует немедленно запустить быстрое сканирование. Это намного быстрее, чем запускать полное сканирование всех ваших файлов и папок. Выполнить быстрое сканирование в Windows Security

Если сканирование не обнаруживает никаких проблем, но вы все еще обеспокоены, вы можете более тщательно проверить свое устройство. Запустить расширенное сканирование в Windows Security

Узнайте больше о запуске расширенного сканирования Примечание: Из-за оптимизированной безопасности этот процесс недоступен, если вы используете Windows 10 в S-режиме. Запланировать собственное сканированиеНесмотря на то, что служба безопасности Windows регулярно сканирует ваше устройство, чтобы обеспечить его безопасность, вы также можете указать, когда и как часто будет выполняться сканирование. Запланировать сканирование

Примечание: Из-за оптимизированной безопасности этот процесс недоступен, если вы используете Windows 10 в S-режиме. Включение и отключение защиты в реальном времени от Microsoft Defender Antivirus Иногда может потребоваться ненадолго остановить работу защиты в реальном времени. Временное отключение защиты в реальном времени

Примечание: Из-за оптимизированной безопасности этот процесс недоступен, если вы используете Windows 10 в S-режиме. Производительность и защита | Антивирусное программное обеспечениеЛюбое программное обеспечение, работающее на вашем компьютере, естественно, создает некоторую нагрузку на его ресурсы. Антивирусные программы не являются исключением из этого правила. Вот почему так важно выбрать антивирусное решение, обеспечивающее подходящий уровень защиты компьютера без значительного снижения производительности компьютера. Обеспечение адекватного уровня защиты от вредоносных программЧтобы защитить ваш компьютер, ваша антивирусная программа должна выполнять широкий спектр действий, в том числе:

В определенной степени, чем тщательнее ваше антивирусное программное обеспечение сканирует, обнаруживает и нейтрализует вредоносные программы, тем выше вероятность использования вычислительной мощности вашего компьютера. Однако, если вы основываете свой выбор на антивирусном продукте только на том, как он влияет на производительность вашего компьютера — и вы не учитываете уровень защиты, который может обеспечить этот продукт, — ваш компьютер может быть очень уязвим для компьютерных вирусов, червей и других вирусов. Троянские вирусы. Инновационные технологии повышают эффективность — без ущерба для безопасности Опыт ясно показывает, что самые быстрые антивирусные программы часто обеспечивают самую слабую защиту. Многие такие программы с гораздо большей вероятностью не смогут обнаружить и предотвратить заражение вредоносными программами, которые другие антивирусные решения легко обнаружат и нейтрализуют. Существуют также антивирусные программы, которые работают медленно, поглощают много вычислительных ресурсов и не обеспечивают адекватной защиты. Однако существуют антивирусные решения, в которых используются инновационные технологии, которые помогают минимизировать воздействие на ресурсы компьютера — чтобы сохранить большую производительность системы, а также обеспечить строгую защиту от вредоносного программного обеспечения и интернет-угроз. Другие статьи и ссылки, связанные с антивирусной защитой Защитите мой компьютер от вирусовЭта статья о способах защиты вашего ПК от вирусов, которые могут повредить ваш компьютер или позволить преступникам украсть ваши данные, личную информацию или деньги . Используйте приложение для защиты от вредоносных программ — Установка приложения для защиты от вредоносных программ и поддержание его в актуальном состоянии может помочь защитить ваш компьютер от вирусов и других вредоносных программ (вредоносного программного обеспечения). Microsoft Defender — это бесплатное программное обеспечение для защиты от вредоносных программ, которое входит в состав Windows, и вы можете обновлять его автоматически через Центр обновления Windows.Есть также сторонние антивирусные продукты, из которых вы можете выбирать. Больше не всегда лучше Одновременный запуск нескольких приложений для защиты от вредоносных программ может привести к медленной или нестабильной работе вашей системы. Если вы установите стороннее приложение для защиты от вредоносных программ, Microsoft Defender автоматически выключится. Не открывайте сообщения электронной почты от незнакомых отправителей или вложения электронной почты, которые вы не узнаете. — Многие вирусы прикрепляются к сообщениям электронной почты и распространяются, как только вы откроете вложение. Лучше не открывать никаких вложений, если вы этого не ожидаете. Для получения дополнительной информации см .: Защитите себя от фишинга. Используйте блокировщик всплывающих окон в своем интернет-браузере — Всплывающие окна — это небольшие окна браузера, которые появляются поверх просматриваемого веб-сайта.Хотя большинство из них создаются рекламодателями, они также могут содержать вредоносный или небезопасный код. Блокировщик всплывающих окон может предотвратить появление некоторых или всех этих окон. Если вы используете Microsoft Edge, убедитесь, что SmartScreen включен. — SmartScreen в Microsoft Edge помогает защитить вас от фишинга и вредоносных атак, предупреждая вас, если веб-сайт или место загрузки были признаны небезопасными.Для получения дополнительной информации см. Что такое SmartScreen и как он может помочь мне защитить? Обратите внимание на уведомления Windows SmartScreen — Будьте осторожны при запуске нераспознанных приложений, загруженных из Интернета. Нераспознанные приложения с большей вероятностью будут небезопасными. Когда вы загружаете и запускаете приложение из Интернета, SmartScreen использует информацию о репутации приложения, чтобы предупредить вас, если приложение малоизвестно или может быть вредоносным. Следите за обновлениями Windows — Microsoft периодически выпускает специальные обновления безопасности, которые могут помочь защитить ваш компьютер. Вы можете включить Центр обновления Windows, чтобы Windows автоматически получала эти обновления. Используйте брандмауэр — Брандмауэр Windows или любое другое приложение брандмауэра может помочь уведомить вас о подозрительной активности, если вирус или червь попытается подключиться к вашему компьютеру.Он также может блокировать вирусы, черви и злоумышленники, отправляющие потенциально опасные приложения на ваш компьютер. Используйте настройки конфиденциальности вашего интернет-браузера. — Некоторые веб-сайты могут пытаться использовать вашу личную информацию для целевой рекламы, мошенничества и кражи личных данных. Убедитесь, что включен контроль учетных записей пользователей (UAC). Очистите кеш-память и историю просмотров. — Большинство браузеров хранят информацию о веб-сайтах, которые вы посещаете, и информацию, которую вы предоставляете, например, ваше имя и адрес.Хотя может быть полезно хранить эти данные на вашем компьютере, бывают случаи, когда вы можете захотеть удалить некоторые или все из них — например, когда вы используете общедоступный компьютер и не хотите оставлять личную информацию. Признаков вредоносного ПО и то, как оно может снизить производительность вашего компьютераПочему мой компьютер работает медленно?Низкая производительность и сбои компьютера происходят, когда программа (приложение или часть операционной системы) перестает выполнять свою ожидаемую функцию и перестает отвечать на другие части системы.Часто может показаться, что программа-нарушитель просто зависает. Если ваш компьютер часто выходит из строя, это может быть результатом симптомов вредоносного ПО, которые не были обнаружены в вашей системе. Вредоносные угрозы, такие как шпионское ПО и компьютерные вирусы, могут действовать, отслеживая ваши действия, подделывая ваши файлы и крадя личную информацию. Как вредоносное ПО замедляет работу компьютера Медленные вычисления, неожиданное поведение, чрезмерное количество всплывающих окон и частые сбои могут быть признаками вредоносного ПО. Вредоносное ПО вторгается в ваш компьютер.Вы посещаете веб-сайт, открываете сообщение электронной почты или загружаете изображение. Где-то в процессе вашей обычной компьютерной деятельности в сети вредоносное ПО незаметно загружается на ваш компьютер. Попав на ваш компьютер, он устанавливает магазин, устанавливая себя во многих местах. Это затрудняет удаление и может привести к нарушению работы всех файлов и программ, к которым прикрепилось вредоносное ПО. Активность вредоносного ПО тормозит процессы ПК. Вредоносное ПО в действии может потреблять значительный объем памяти вашего компьютера, оставляя ограниченные ресурсы для использования другими законными программами. Это может привести к крайне низкой производительности жизненно важных программ, таких как ваш интернет-браузер или операционная система, а также к замедлению работы ПК в целом. Файлы повреждены, а программы работают некорректно.Самые опасные вредоносные программы могут вызывать больше, чем просто неудобные сбои. Это может привести к полной остановке вашего ПК:

Вы больше не можете полагаться на правильную работу вашего ПК, если вообще можете.Со всеми этими симптомами вредоносного ПО, разрушающими ваш компьютер, вы никогда не можете рассчитывать на то, что программы будут работать должным образом или файлы останутся нетронутыми. В конце концов, вы даже не сможете открывать программы или вообще не запускать компьютер. Советы по предотвращению заражения вредоносным ПО и повышению производительности ПКЕсть несколько простых вещей, которые вы можете сделать прямо сейчас, чтобы предотвратить дальнейшее заражение вредоносным ПО, повысить производительность вашего ПК и предотвратить частые сбои ПК:

Убедитесь, что на вашем компьютере установлены лучшие программные продукты для обеспечения безопасности: Лучший способ избежать проблем с производительностью ПК — это в первую очередь предотвратить заражение вредоносным ПО.Такие продукты, как Webroot Internet Security Plus и Webroot AntiVirus, защищают ваш компьютер от вредоносных программ и не позволяют им замедлять работу вашего ПК из-за повреждения ваших файлов и программ. Хорошая антивирусная программа ищет все места на вашем компьютере, где могут скрываться шпионские программы и вирусы, и удаляет все следы, чтобы повысить производительность вашего ПК. Влияние антивируса на скорость сборки — поддержка IDE (платформа IntelliJ)Некоторое антивирусное программное обеспечение может мешать процессу сборки IDE, в результате чего сборки выполняются значительно медленнее. Когда вы запускаете сборку в среде IDE, на вашем компьютере создается множество файлов классов. Если в вашем антивирусном программном обеспечении включено сканирование в реальном времени, антивирус может принудительно останавливать процесс сборки каждый раз при создании файла, пока антивирус сканирует этот файл. Если вы используете Защитник Windows, среда IDE автоматически проверяет, включено ли сканирование в реальном времени и настроено ли сканирование для обработки каталогов, в которые среда IDE записывает много файлов. IDE предлагает вам возможность автоматически исключить эти каталоги из сканирования (эта функция доступна в версиях IDE 2019.2+). Если вы предпочитаете выполнить необходимую настройку вручную, вы можете сделать это, выполнив следующие действия:

Если вы используете другой антивирусный продукт, проблема все равно может быть связана с вами, но нет возможности обнаружить или исправить ее автоматически. Если у вас низкая производительность сборки, следуйте инструкциям вашего антивирусного продукта, чтобы исключить следующие каталоги из проверки в реальном времени:

Мы также рекомендуем исключить процесс IDE из антивируса, чтобы улучшить производительность при запуске. Внимание: Чтобы убедиться, что ваш компьютер защищен от вредоносных программ, не следует полностью отключать сканирование в реальном времени или антивирусное программное обеспечение. Примечание : IDE запускает процесс powershell.exe , чтобы определить, активен ли Защитник Windows, и исключить папки из антивируса. Это может вызвать обнаружение подозрительной активности некоторыми другими антивирусными инструментами, такими как TrendMicro.Такое поведение задумано, и соответствующий исходный код можно найти на GitHub. Разрешить запуск PowerShell из среды IDE безопасно. Использование встроенного антивируса в Windows 10 (до сборки 1703)(Если вы используете Windows 10, сборка 1703 и выше , см. Следующую страницу) Этот документ разделен на следующие разделы: Windows 10 имеет встроенный антивирус в реальном времени. Если вы использовали MS System Center Endpoint Protection (SCEP) в Windows 7 или Windows 8, это тот же продукт. Он был просто переименован в « Защитник Windows » и интегрирован в саму Windows. Автоматические обновления Поскольку Защитник Windows управляется централизованно, все обновления определений вирусов будут автоматически применяться на устройстве. Эти обновления устанавливаются так же, как и любые другие системные обновления, и перезагрузка системы не требуется. Автоматическое сканирование Как и другие приложения для защиты от вредоносных программ, Защитник Windows автоматически запускается в фоновом режиме, сканируя файлы при обращении к ним и перед их открытием пользователем. При обнаружении вредоносной программы Защитник Windows сообщит вам об этом. Он не будет спрашивать вас, что вы хотите делать с обнаруженным вредоносным ПО. Эти уведомления появятся в Центре уведомлений. Параметры конфигурации Параметры Защитника Windows теперь интегрированы в новое приложение «Параметры» Windows 10.Эти настройки клиента централизованно управляются в CERN. В зависимости от того, какие настройки политик получила ваша Windows 10 (централизованно или локально), вы сможете изменять или не изменять некоторые из этих настроек. Чтобы получить доступ к этим настройкам, откройте меню «Пуск» и выберите «Настройки». Выберите категорию «Обновление и безопасность» и выберите Защитник Windows. По умолчанию Защитник Windows автоматически включает защиту в реальном времени, облачную защиту и отправку образцов.Защита в режиме реального времени гарантирует, что Защитник Windows автоматически обнаружит вредоносные программы, сканируя систему в режиме реального времени. Для всех ПК с централизованным управлением CERN защита в реальном времени не может быть отключена. В некоторых случаях (например, по соображениям производительности) его можно отключить на короткий период времени, но Защитник Windows автоматически снова включит этот параметр, чтобы устройство оставалось безопасным в дальнейшем. Облачная защита и отправка образцов позволяют Защитнику Windows обмениваться информацией об угрозах и реальных вредоносных файлах, которые он обнаруживает, с Microsoft Malware Protection Center (MMPC). Списки исключений По умолчанию и для всех ПК с централизованным управлением CERN список исключений управляется централизованно. Для компьютеров с локальным управлением локальные администраторы могут устанавливать исключения для определенных файлов, папок, типов файлов и процессов. Если антивирус значительно замедляет работу определенного приложения, которое, как вы знаете, безопасно, сканируя его, это может снова ускорить работу. Как выполнять сканирование вручную? Откройте Защитник Windows, нажав кнопку «Пуск». В поле поиска введите Защитник, а затем в списке результатов щелкните Защитник Windows, чтобы получить доступ к интерфейсу Защитника Windows. Если вы уже использовали SCEP, вы узнаете интерфейс. Защитник Windows предлагает следующие варианты сканирования:

Защитник Windows все равно сканирует все в фоновом режиме, и в Windows даже есть запланированная задача, которая автоматически проверяет компьютер на регулярной основе. Обнаружено вредоносное ПО При обнаружении вредоносного ПО Защитник Windows блокирует объект, содержащий это вредоносное ПО, и помещает его в область карантина. Все заблокированные вредоносные программы отслеживаются с помощью следующих шагов: Щелкните ссылку «использовать Защитник Windows» в приложении «Параметры», чтобы получить доступ к Защитнику Windows, а затем перейдите на вкладку «История».Нажмите «Подробнее», чтобы просмотреть обнаруженное вредоносное ПО. Вы можете увидеть название вредоносного ПО, а также время его обнаружения и помещения в карантин. На этой вкладке пользователь может удалить вредоносное ПО, чтобы полностью удалить его с устройства или разрешить запуск «вредоносного» файла. Это действие настоятельно не рекомендуется, и пользователь должен делать это только в том случае, если он абсолютно уверен, что обнаруженное вредоносное ПО является ложным. Если у вас есть сомнения, обратитесь в службу поддержки CERN.

Я хочу установить еще один антивирус Поскольку Защитник Windows управляется централизованно, мы настоятельно не рекомендуем устанавливать еще один антивирус. 2025 © Все права защищены. |

Данные обновляются автоматически, и как только проверка будет завершена, вы увидите оповещение.

Данные обновляются автоматически, и как только проверка будет завершена, вы увидите оповещение. При попытке лечения объекта возникает ошибка; объект удаляется.

При попытке лечения объекта возникает ошибка; объект удаляется. )7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*).

)7CC)7}$EICAR-STANDARD-ANTIVIRUS-TEST-FILE!$H+H*).

Его суть основывается на обязательном сканировании по техническому требованию, которое воспроизводиться на основе доступных вредоносных программ.

Его суть основывается на обязательном сканировании по техническому требованию, которое воспроизводиться на основе доступных вредоносных программ. Как показывает практика, активно используются образцы с периодом «жизни» не более полугода.

Как показывает практика, активно используются образцы с периодом «жизни» не более полугода.

Параллельно с работой по нахождению вирусов, компоненты дополнительно прогоняются на чистых файлах и данных для отображения возможности ложного срабатывания защиты.

Параллельно с работой по нахождению вирусов, компоненты дополнительно прогоняются на чистых файлах и данных для отображения возможности ложного срабатывания защиты.

Для теста используется большое число всевозможных файлов, которые по своей сути не считаются вредоносными. При проверке определяется число ложных срабатываний к суммарному числу элементов.

Для теста используется большое число всевозможных файлов, которые по своей сути не считаются вредоносными. При проверке определяется число ложных срабатываний к суммарному числу элементов.

Мы рассматриваем эту конфигурацию машины как “ low-end ” . Тесты производительности проводились на чистой 64-разрядной системе Windows 10 1909 (на английском языке), а затем с установленным программным обеспечением безопасности потребителей (с настройками по умолчанию). Тесты проводились при активном подключении к Интернету, чтобы учесть реальное влияние облачных сервисов / функций.

Мы рассматриваем эту конфигурацию машины как “ low-end ” . Тесты производительности проводились на чистой 64-разрядной системе Windows 10 1909 (на английском языке), а затем с установленным программным обеспечением безопасности потребителей (с настройками по умолчанию). Тесты проводились при активном подключении к Интернету, чтобы учесть реальное влияние облачных сервисов / функций. Мы смоделировали различные файловые операции, которые будет выполнять пользователь компьютера: копирование различных типов чистых файлов из одного места в другое, архивирование и разархивирование файлов, загрузка файлов из Интернета и запуск приложений (открытие документов).

Мы смоделировали различные файловые операции, которые будет выполнять пользователь компьютера: копирование различных типов чистых файлов из одного места в другое, архивирование и разархивирование файлов, загрузка файлов из Интернета и запуск приложений (открытие документов). грамм. конфликты программного обеспечения и / или пользовательские настройки, а также различные конфигурации системы, которые могут привести к различным результатам).

грамм. конфликты программного обеспечения и / или пользовательские настройки, а также различные конфигурации системы, которые могут привести к различным результатам). Поскольку мы считаем это заблуждением, мы по-прежнему не публикуем время загрузки в наших отчетах.

Поскольку мы считаем это заблуждением, мы по-прежнему не публикуем время загрузки в наших отчетах.

Хотя мы перечисляем результаты для первого и последующих открытий, мы считаем последующие открытия более важными, так как обычно эта операция выполняется пользователями несколько раз, и происходит оптимизация антивирусных продуктов, сводя к минимуму их влияние на системы. .

Хотя мы перечисляем результаты для первого и последующих открытий, мы считаем последующие открытия более важными, так как обычно эта операция выполняется пользователями несколько раз, и происходит оптимизация антивирусных продуктов, сводя к минимуму их влияние на системы. . Представленные данные лишь указывают на ситуацию и не обязательно применимы во всех обстоятельствах, поскольку слишком много факторов могут играть дополнительную роль. Тестировщики определили категории «Медленно», «Посредственно», «Быстро» и «Очень быстро», изучив статистические методы и принимая во внимание то, что будет замечено с точки зрения пользователя, или по сравнению с воздействием других продуктов безопасности. Если в одном подтесте одни продукты работают быстрее / медленнее других, это отражается в результатах.

Представленные данные лишь указывают на ситуацию и не обязательно применимы во всех обстоятельствах, поскольку слишком много факторов могут играть дополнительную роль. Тестировщики определили категории «Медленно», «Посредственно», «Быстро» и «Очень быстро», изучив статистические методы и принимая во внимание то, что будет замечено с точки зрения пользователя, или по сравнению с воздействием других продуктов безопасности. Если в одном подтесте одни продукты работают быстрее / медленнее других, это отражается в результатах. Кроме того, тесты следует повторить несколько раз для их проверки. Для получения дополнительной информации о различных тестах потребительских сценариев, включенных в PC Mark, пожалуйста, прочтите технический документ на их веб-сайте.

Кроме того, тесты следует повторить несколько раз для их проверки. Для получения дополнительной информации о различных тестах потребительских сценариев, включенных в PC Mark, пожалуйста, прочтите технический документ на их веб-сайте. «Очень быстрый» получает 15 баллов, «быстрый» — 10 баллов, «посредственный» — 5 баллов и «медленный» — 0 баллов. Это приводит к следующим результатам:

«Очень быстрый» получает 15 баллов, «быстрый» — 10 баллов, «посредственный» — 5 баллов и «медленный» — 0 баллов. Это приводит к следующим результатам:

, тестовые документы или любые связанные данные.

, тестовые документы или любые связанные данные. Но не волнуйтесь — встроенная система безопасности этого режима автоматически предотвращает запуск вирусов и других угроз на вашем устройстве, и вы будете получать обновления безопасности автоматически. Дополнительные сведения см. В разделе часто задаваемых вопросов о Windows 10 в S-режиме.

Но не волнуйтесь — встроенная система безопасности этого режима автоматически предотвращает запуск вирусов и других угроз на вашем устройстве, и вы будете получать обновления безопасности автоматически. Дополнительные сведения см. В разделе часто задаваемых вопросов о Windows 10 в S-режиме. Исправление ошибок Центра обновления Windows и Вопросы и ответы Центра обновления Windows.

Исправление ошибок Центра обновления Windows и Вопросы и ответы Центра обновления Windows. )

)

(Укажите варианты, чтобы увидеть полные имена.)

(Укажите варианты, чтобы увидеть полные имена.) Пока защита в реальном времени отключена, файлы, которые вы открываете или скачиваете, не проверяются на наличие угроз. Тем не менее, защита в реальном времени скоро снова автоматически включится, чтобы защитить ваше устройство.

Пока защита в реальном времени отключена, файлы, которые вы открываете или скачиваете, не проверяются на наличие угроз. Тем не менее, защита в реальном времени скоро снова автоматически включится, чтобы защитить ваше устройство.

.. и запускает множество других функций защиты от вредоносных программ

.. и запускает множество других функций защиты от вредоносных программ

Приложения для защиты от вредоносных программ сканируют вирусы, шпионское ПО и другие вредоносные программы, пытающиеся проникнуть в вашу электронную почту, операционную систему или файлы. Новые угрозы могут появляться ежедневно, поэтому регулярно проверяйте веб-сайт производителя защиты от вредоносных программ на наличие обновлений.

Приложения для защиты от вредоносных программ сканируют вирусы, шпионское ПО и другие вредоносные программы, пытающиеся проникнуть в вашу электронную почту, операционную систему или файлы. Новые угрозы могут появляться ежедневно, поэтому регулярно проверяйте веб-сайт производителя защиты от вредоносных программ на наличие обновлений. Однако если вы установите два сторонних приложения для защиты от вредоносных программ, они оба могут попытаться запустить одновременно.

Однако если вы установите два сторонних приложения для защиты от вредоносных программ, они оба могут попытаться запустить одновременно. Блокировщик всплывающих окон в Microsoft Edge включен по умолчанию.

Блокировщик всплывающих окон в Microsoft Edge включен по умолчанию. Эти обновления могут помочь предотвратить вирусы и другие вредоносные атаки, закрывая возможные дыры в безопасности.

Эти обновления могут помочь предотвратить вирусы и другие вредоносные атаки, закрывая возможные дыры в безопасности. — Когда на вашем ПК будут внесены изменения, требующие разрешения на уровне администратора, UAC уведомит вас и даст вам возможность утвердить изменение.UAC может помочь предотвратить нежелательные изменения вирусов. Чтобы открыть UAC, смахните от правого края экрана, а затем нажмите Поиск . (Если вы используете мышь, наведите указатель на правый верхний угол экрана, переместите указатель мыши вниз и затем нажмите Search .) Введите uac в поле поиска, а затем коснитесь или щелкните Изменить Настройки контроля учетных записей пользователей .

— Когда на вашем ПК будут внесены изменения, требующие разрешения на уровне администратора, UAC уведомит вас и даст вам возможность утвердить изменение.UAC может помочь предотвратить нежелательные изменения вирусов. Чтобы открыть UAC, смахните от правого края экрана, а затем нажмите Поиск . (Если вы используете мышь, наведите указатель на правый верхний угол экрана, переместите указатель мыши вниз и затем нажмите Search .) Введите uac в поле поиска, а затем коснитесь или щелкните Изменить Настройки контроля учетных записей пользователей . . Для получения дополнительной информации см. Удаление истории просмотров.

. Для получения дополнительной информации см. Удаление истории просмотров. Если вы испытываете какие-либо из вышеперечисленных симптомов, возможно, вы имеете дело с заражением вредоносным ПО. Вот типичный график вторжения вредоносного ПО.

Если вы испытываете какие-либо из вышеперечисленных симптомов, возможно, вы имеете дело с заражением вредоносным ПО. Вот типичный график вторжения вредоносного ПО. Внимательно оцените бесплатное программное обеспечение и приложения для обмена файлами перед их загрузкой.

Внимательно оцените бесплатное программное обеспечение и приложения для обмена файлами перед их загрузкой. Хотя доступны бесплатные загрузки антишпионского ПО и антивируса, они просто не успевают за непрерывным натиском новых штаммов вредоносных программ. Симптомы вредоносного ПО, которые не были обнаружены, часто могут нанести наибольший ущерб вашему компьютеру, поэтому очень важно иметь своевременную и гарантированную защиту.

Хотя доступны бесплатные загрузки антишпионского ПО и антивируса, они просто не успевают за непрерывным натиском новых штаммов вредоносных программ. Симптомы вредоносного ПО, которые не были обнаружены, часто могут нанести наибольший ущерб вашему компьютеру, поэтому очень важно иметь своевременную и гарантированную защиту.

градиент

градиент  Он автоматически работает в фоновом режиме, обеспечивая всем пользователям базовый уровень антивирусной защиты.