Как создать и запомнить надёжный пароль

Большинство злоумышленников не заморачиваются с изощрёнными методами кражи паролей. Они берут легко угадываемые комбинации. Около 1% всех существующих на данный момент паролей можно подобрать с четырёх попыток.

Как такое возможно? Очень просто. Вы пробуете четыре самые распространённые в мире комбинации: password, 123456, 12345678, qwerty. После такого прохода в среднем открывается 1% всех «ларчиков».

Допустим, вы попадаете в те 99% пользователей, чей пароль не столь прост. Даже в таком случае необходимо считаться с производительностью современного программного обеспечения для взлома.

Бесплатная программа John the Ripper, находящаяся в свободном доступе, позволяет проверять миллионы паролей в секунду. Отдельные образцы специализированного коммерческого ПО заявляют о мощности в 2,8 миллиарда паролей в секунду.

Изначально программы для взлома прогоняют список из статистически наиболее распространённых комбинаций, а затем обращаются к полному словарю. С течением времени тенденции пользователей в выборе паролей могут слегка меняться, и эти изменения учитываются при обновлении таких списков.

С течением времени тенденции пользователей в выборе паролей могут слегка меняться, и эти изменения учитываются при обновлении таких списков.

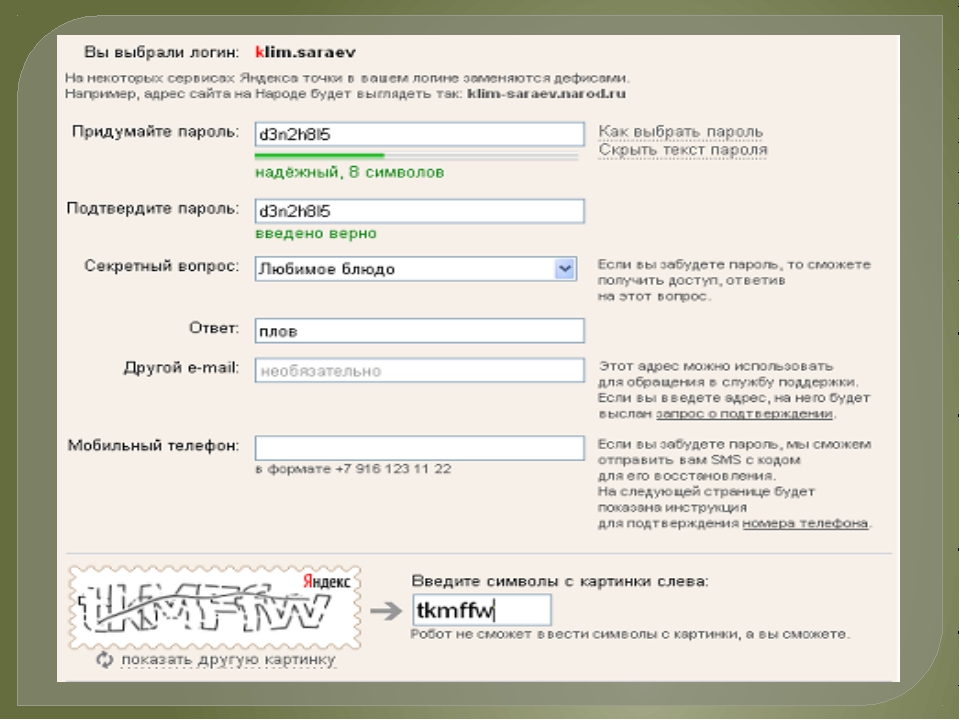

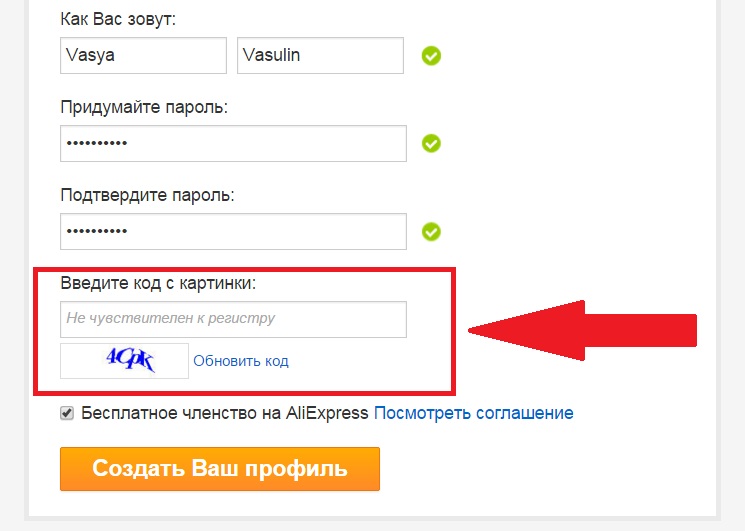

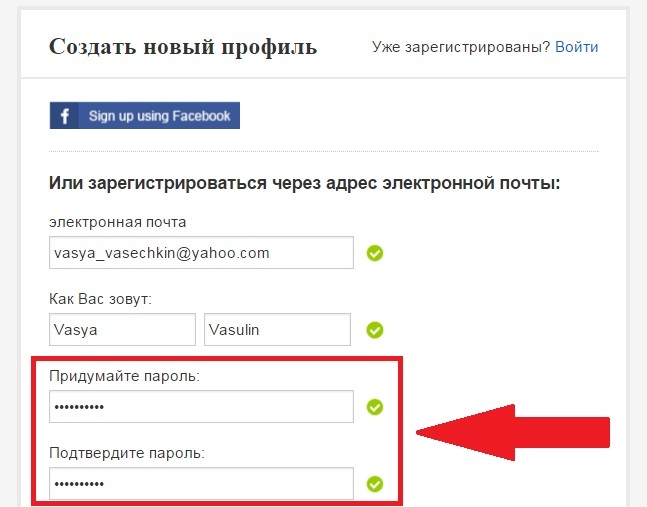

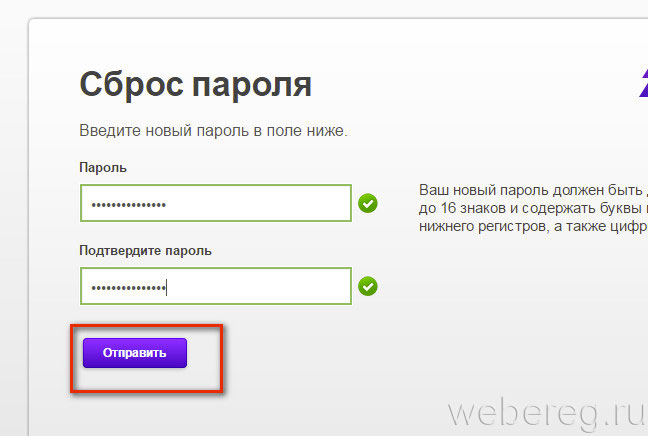

Со временем всевозможные веб-сервисы и приложения решили принудительно усложнить пароли, создаваемые пользователями. Добавились требования, согласно которым пароль должен иметь определённую минимально длину, содержать цифры, верхний регистр и специальные символы. Некоторые сервисы отнеслись к этому настолько серьёзно, что придумывать пароль, который приняла бы система, приходится реально долго и нудно.

Ключевая проблема в том, что практически любой пользователь не генерирует действительно устойчивый к подбору пароль, а лишь пытается по минимуму удовлетворить требования системы к составу пароля.

В результате получаются пароли в стиле password1, password123, Password, PaSsWoRd, password! и невероятно непредсказуемый p@ssword.

Представьте, что вам нужно переделать пароль spiderman. С большой вероятностью он примет вид наподобие $pider_Man1. Оригинально? Тысячи людей изменят его по такому же, либо очень схожему алгоритму.

Оригинально? Тысячи людей изменят его по такому же, либо очень схожему алгоритму.

Если взломщик знает эти минимальные требования, то ситуация лишь усугубляется. Именно по этой причине навязанное требование к усложнению паролей далеко не всегда обеспечивает лучшую безопасность, а зачастую создаёт ложное чувство повышенной защищённости.

Чем легче пароль для запоминания, тем более вероятно его попадание в словари программ-взломщиков. В итоге получается так, что действительно надёжный пароль просто невозможно запомнить, а значит, его нужно где-то фиксировать.

По мнению экспертов, даже в нашу эпоху цифровых технологий люди по-прежнему могут полагаться на листочек бумаги с записанными на нём паролями. Такой лист удобно держать в скрытом от посторонних глаз месте, например в кошельке или бумажнике.

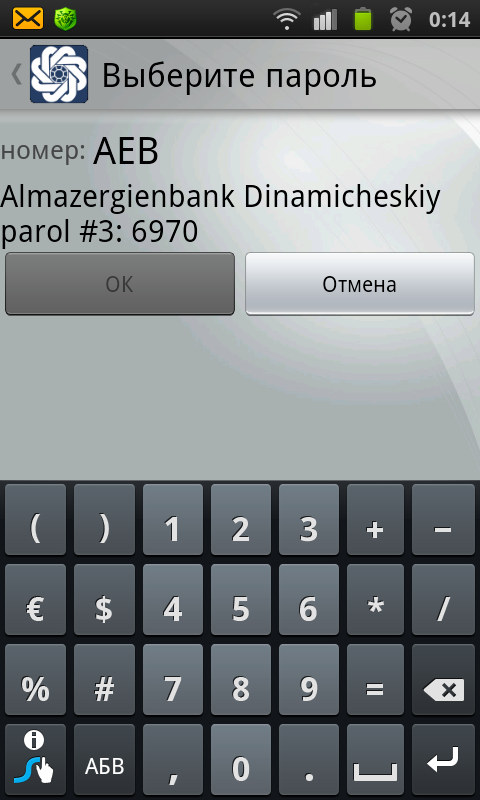

Впрочем, лист с паролями не решает проблему. Длинные пароли тяжело не только помнить, но и вводить. Ситуацию усугубляют виртуальные клавиатуры мобильных устройств.

Взаимодействуя с десятками сервисов и сайтов, многие пользователи оставляют за собой вереницу идентичных паролей. Они пытаются использовать один и тот же пароль для каждого сайта, полностью игнорируя риски.

Они пытаются использовать один и тот же пароль для каждого сайта, полностью игнорируя риски.

В данном случае некоторые сайты выступают в роли няньки, принуждая усложнять комбинацию. В итоге пользователь просто не может вспомнить, каким образом ему пришлось видоизменить свой стандартный единый пароль для данного сайта.

Масштаб проблемы получилось полностью осознать в 2009 году. Тогда из-за дыры в безопасности хакеру удалось украсть базу логинов и паролей RockYou.com — компании, издающей игры на Facebook. Злоумышленник поместил базу в открытый доступ. Всего в ней содержалось 32,5 миллиона записей с именами пользователей и паролями к аккаунтам. Утечки случались и ранее, но масштабность именно этого события показала картину целиком.

Самым популярным паролем на RockYou.com оказалась комбинация 123456. Её использовали почти 291 000 людей. Мужчины до 30 лет чаще предпочитали сексуальную тематику и пошлости. Более взрослые люди обоих полов зачастую обращались к той или иной сфере культуры при выборе пароля. Например, Epsilon793 кажется не таким уж плохим вариантом, вот только эта комбинация была в Star Trek. Семизначный 8675309 встречался много раз, потому что этот номер фигурировал в одной из песен Tommy Tutone.

Например, Epsilon793 кажется не таким уж плохим вариантом, вот только эта комбинация была в Star Trek. Семизначный 8675309 встречался много раз, потому что этот номер фигурировал в одной из песен Tommy Tutone.

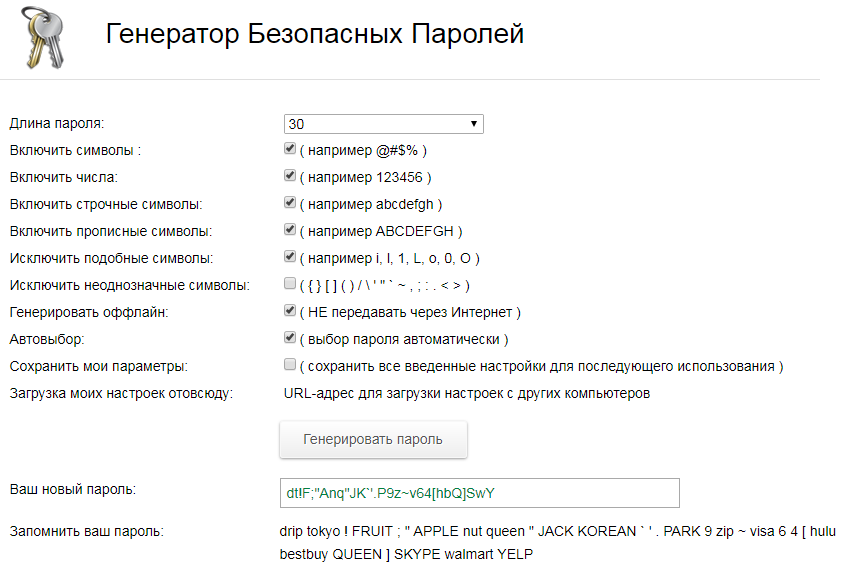

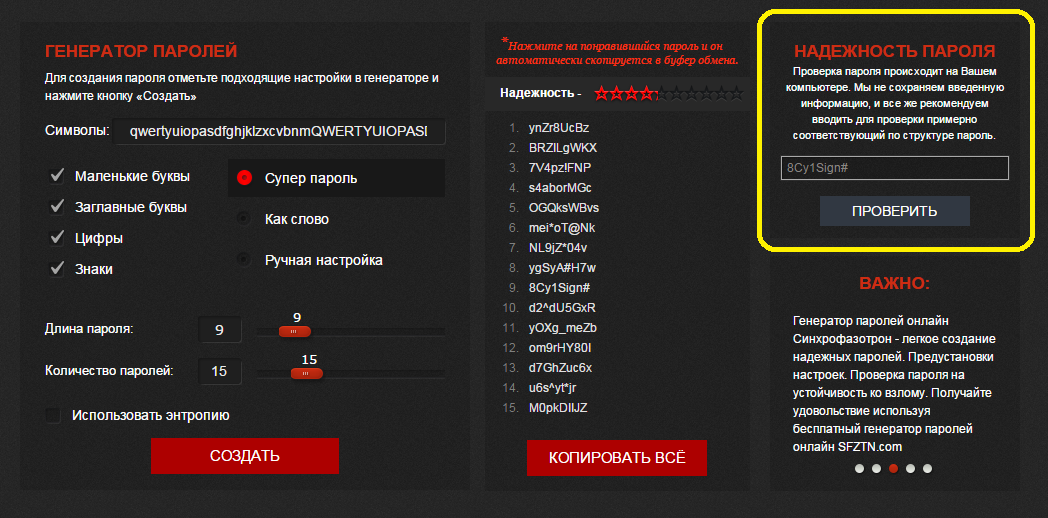

На самом деле создание надёжного пароля — задача простая, достаточно составить комбинацию из случайных символов.

Вы не сможете создать идеально случайную комбинацию в математическом понимании в своей голове, но от вас это и не требуется. Существуют специальные сервисы, генерирующие действительно случайные комбинации. К примеру, random.org может создавать такие пароли:

- mvAWzbvf;

- 83cpzBgA;

- tn6kDB4T;

- 2T9UPPd4;

- BLJbsf6r.

Это простое и изящное решение, особенно для тех, кто использует менеджер для хранения паролей.

К сожалению, большинство пользователей продолжают использовать простые ненадёжные пароли, игнорируя при этом даже правило «разные пароли для каждого сайта». Для них удобство стоит выше, чем безопасность.

Ситуации, при которых сохранность пароля может быть под угрозой, можно разделить на 3 большие категории:

- Случайные, при которых пароль пытается узнать знакомый вам человек, опираясь на известную ему информацию о вас. Зачастую такой взломщик хочет лишь подшутить, узнать что-то о вас либо подгадить.

- Массовые атаки, когда жертвой может стать абсолютно любой пользователь тех или иных сервисов. В данном случае используется специализированное ПО. Для атаки выбираются наименее защищённые сайты, позволяющие многократно вводить варианты пароля за короткий промежуток времени.

- Целенаправленные, сочетающие в себе получение наводящих подсказок (как в первом случае) и использование специализированного ПО (как при массовой атаке). Здесь речь идёт о попытке заполучить действительно ценную информацию. Защититься поможет только достаточно длинный случайный пароль, на подбор которого уйдёт время, сравнимое с длительностью вашей жизни.

Как видите, жертвой может стать абсолютно любой человек. Утверждения типа «мой пароль не будут красть, потому что я никому я нужен» не актуальны, потому что вы можете попасть в подобную ситуацию совершенно случайно, по стечению обстоятельств, без каких-либо видимых причин.

Еще серьёзнее стоит относиться к защите паролей тем, кто обладает ценной информацией, связан с бизнесом либо находится с кем-то в конфликте на финансовой почве (например, раздел имущества в процессе развода, конкуренция в бизнесе).

В 2009 году Twitter (в понимании всего сервиса) был взломан лишь потому, что администратор использовал в качестве пароля слово happiness. Хакер подобрал его и разместил на сайте Digital Gangster, что привело к угону аккаунтов Обамы, Бритни Спирс, Facebook и Fox News.

Акронимы

Как и в любом другом аспекте жизни, нам всегда приходится искать компромисс между максимальной безопасностью и максимальным удобством. Как найти золотую середину? Какая стратегия генерации паролей позволит создавать надёжные комбинации, которые можно без проблем запомнить?

На данный момент наилучшим сочетанием надёжности и удобства является конвертация фразы или словосочетания в пароль.

Выбирается набор слов, который вы всегда помните, а в качестве пароля выступает комбинация первых букв из каждого слова. К примеру, May the force be with you превращается в Mtfbwy.

Однако, поскольку в качестве изначальных фраз будут использоваться самые известные, программы со временем получат эти акронимы в свои списки. Фактически акроним содержит только буквы, а потому объективно менее надёжен, чем случайная комбинация символов.

Избавиться от первой проблемы поможет правильный выбор фразы. Зачем превращать в пароль-акроним всемирно известное выражение? Вы наверняка помните какие-то шутки и высказывания, которые актуальны только среди вашего близкого окружения. Допустим, вы услышали очень запоминающуюся фразу от бармена в местном заведении. Используйте её.

И всё равно вряд ли сгенерированный вами пароль-акроним будет уникальным. Проблема акронимов в том, что разные фразы могут состоять из слов, начинающихся с одинаковых букв и расположенных в той же последовательности. Статистически в различных языках наблюдается повышенная частотность появления определённых букв в качестве начинающих слова. Программы учтут эти факторы, и эффективность акронимов в изначальном варианте понизится.

Статистически в различных языках наблюдается повышенная частотность появления определённых букв в качестве начинающих слова. Программы учтут эти факторы, и эффективность акронимов в изначальном варианте понизится.

Обратный способ

Выходом может стать обратный способ генерации. Вы создаёте в random.org совершенно случайный пароль, после чего превращаете его символы в осмысленную запоминающуюся фразу.

Часто сервисы и сайты дают пользователям временные пароли, представляющие собой те самые идеально случайные комбинации. Вы захотите сменить их, потому что не сможете запомнить, но стоит чуть приглядеться, и становится очевидно: пароль помнить и не нужно. Для примера возьмём очередной вариант с random.org — RPM8t4ka.

Хоть он и кажется бессмысленным, но наш мозг способен находить некие закономерности и соответствия даже в подобном хаосе. Для начала можно заметить, что первые три буквы в нём заглавные, а следующие три — строчные. 8 — это дважды (по-английски twice — t) 4. Посмотрите немного на этот пароль, и вы обязательно найдёте собственные ассоциации с предложенным набором букв и цифр.

Посмотрите немного на этот пароль, и вы обязательно найдёте собственные ассоциации с предложенным набором букв и цифр.

Если вы можете запоминать бессмысленные наборы слов, то используйте это. Пусть пароль превратится в revolutions per minute 8 track 4 katty. Подойдет любая конвертация, на которую лучше «заточен» ваш мозг.

Случайный пароль — это золотой стандарт в информационной безопасности. Он по определению лучше, чем любой пароль, придуманный человеком.

Минус акронимов в том, что со временем распространение такой методики снизит её эффективность, а обратный метод останется столь же надёжным, даже если все люди земли будут использовать его тысячу лет.

Случайный пароль не попадёт в список популярных комбинаций, а злоумышленник, использующий метод массовой атаки, подберёт такой пароль только брутфорсом.

Берём несложный случайный пароль, учитывающий верхний регистр и цифры, — это 62 возможных символа на каждую позицию. Если сделать пароль всего лишь 8-значным, то получаем 62 ^ 8 = 218 триллионов вариантов.

Даже если количество попыток в течение определённого временного промежутка не ограничено, самое коммерческое специализированное ПО с мощностью 2,8 миллиарда паролей в секунду потратит в среднем 22 часа на подбор нужной комбинации. Для уверенности добавляем в такой пароль всего 1 дополнительный символ — и на его взлом понадобятся уже многие годы.

Случайный пароль не является неуязвимым, так как его можно украсть. Вариантов множество, начиная от считывания ввода с клавиатуры и заканчивая камерой за вашим плечом.

Хакер может ударить по самому сервису и достать данные непосредственно с его серверов. При таком раскладе от пользователя ничего не зависит.

Единая надёжная основа

Итак, мы добрались до главного. Какую тактику с использованием случайного пароля применять в реальной жизни? С точки зрения баланса надёжности и удобства хорошо покажет себя «философия одного надёжного пароля».

Принцип заключается в том, что вы используете одну и ту же основу — супернадёжный пароль (его вариации) на самых важных для вас сервисах и сайтах.

Запомнить одну длинную и сложную комбинацию по силам каждому.

Ник Берри, консультант по вопросам информационной безопасности, допускает применение такого принципа при условии, что пароль очень хорошо защищён.

Не допускается присутствие вредоносного ПО на компьютере, с которого вы вводите пароль. Не допускается использование этого же пароля для менее важных и развлекательных сайтов — им вполне хватит более простых паролей, так как взлом аккаунта здесь не повлечёт каких-то фатальных последствий.

Понятно, что надёжную основу нужно как-то изменять для каждого сайта. В качестве простого варианта вы можете добавлять в начало одну букву, которой заканчивается название сайта или сервиса. Если вернуться к тому случайному паролю RPM8t4ka, то для авторизации в Facebook он превратится в kRPM8t4ka.

Злоумышленник, увидев такой пароль, не сможет понять, каким образом генерируется пароль к вашему банковскому аккаунту. Проблемы начнутся, если кто-то получит доступ к двум или более вашим паролям, сгенерированным таким образом.

Секретный вопрос

Некоторые угонщики вообще игнорируют пароли. Они действуют от лица владельца аккаунта и имитируют ситуацию, когда вы забыли свой пароль и хотите восстановить его по секретному вопросу. При таком сценарии он может изменить пароль по собственному желанию, а истинный владелец потеряет доступ к своему аккаунту.

В 2008 году некто получил доступ к электронной почте Сары Пэйлин, губернатора штата Аляска, а на тот момент ещё и кандидата в президенты США. Взломщик ответил на секретный вопрос, который звучал так: «Где вы познакомились с мужем?».

Через 4 года Митт Ромни, также являвшийся кандидатом в президенты США в то время, потерял несколько своих аккаунтов на различных сервисах. Кто-то ответил на секретный вопрос о том, как зовут питомца Митта Ромни.

Вы уже догадались о сути.

Нельзя использовать в качестве секретного вопроса и ответа публичные и легко угадываемые данные.

Вопрос даже не в том, что эту информацию можно аккуратно выудить в интернете или у приближённых персоны. Ответы на вопросы в стиле «кличка животного», «любимая хоккейная команда» и так далее прекрасно подбираются из соответствующих словарей популярных вариантов.

Ответы на вопросы в стиле «кличка животного», «любимая хоккейная команда» и так далее прекрасно подбираются из соответствующих словарей популярных вариантов.

В качестве временного варианта можно использовать тактику абсурдности ответа. Если просто, то ответ не должен иметь ничего общего с секретным вопросом. Девичья фамилия матери? Димедрол. Кличка домашнего животного? 1991.

Впрочем, подобный приём, если найдёт широкое распространение, будет учтён в соответствующих программах. Абсурдные ответы зачастую стереотипные, то есть какие-то фразы будут встречаться гораздо чаще других.

На самом деле нет ничего страшного в том, чтобы использовать реальные ответы, нужно только грамотно выбирать вопрос. Если вопрос нестандартный, а ответ на него известен только вам и не угадывается с трёх попыток, то всё в порядке. Плюс правдивого ответа в том, что вы не забудете его со временем.

PIN

Personal Identification Number (PIN) — дешёвый замок, которому доверены наши деньги. Никто не беспокоится о том, чтобы создать более надёжную комбинацию хотя бы из этих четырёх цифр.

Никто не беспокоится о том, чтобы создать более надёжную комбинацию хотя бы из этих четырёх цифр.

А теперь остановитесь. Вот сейчас. Прямо сейчас, не читая следующий абзац, попробуйте угадать самый популярный PIN-код. Готово?

По оценкам Ника Берри, 11% населения США использует в качестве PIN-кода (там, где есть возможность самому его изменить) комбинацию 1234.

Хакеры не уделяют внимания PIN-кодам потому, что без физического присутствия карты код бесполезен (отчасти этим можно оправдать и маленькую длину кода).

Берри взял списки появлявшихся после утечек в сети паролей, представляющих собой комбинации из четырёх цифр. С большой вероятностью человек, использующий пароль 1967, выбрал его не просто так. Второй по популярности PIN — это 1111, и 6% людей предпочитают такой код. На третьем месте 0000 (2%).

Предположим, что у знающего эту информацию человека в руках чья-то банковская карта. Три попытки до блокировки карты. Простая математика позволяет подсчитать, что у этого человека есть 19% шансов угадать PIN, если он последовательно введёт 1234, 1111 и 0000.

Наверное, по этой причине абсолютное большинство банков задают PIN-коды к выпускаемым пластиковым картам сами.

Впрочем, многие защищают PIN-кодом смартфоны, и тут действует такой рейтинг популярности: 1234, 1111, 0000, 1212, 7777, 1004, 2000, 4444, 2222, 6969, 9999, 3333, 5555, 6666, 1313, 8888, 4321, 2001, 1010.

Часто PIN представляет собой какой-то год (год рождения или историческая дата).

Многие любят делать PIN в виде повторяющихся пар цифр (причём особо популярны пары, где первая и вторая цифры отличаются на единицу).

Цифровые клавиатуры мобильных устройств выводят в топ комбинации наподобие 2580 — для её набора достаточно сделать прямой проход сверху вниз по центру.

В Корее число 1004 созвучно слову «ангел», что делает эту комбинацию там довольно популярной.

Итог

- Зайдите на random.org и создайте там 5–10 паролей-кандидатов.

- Выберите пароль, который вы сможете превратить в запоминающуюся фразу.

- Используйте эту фразу для того, чтобы вспомнить пароль.

Читайте также:

Как создавать надежные, уникальные и запоминающиеся пароли

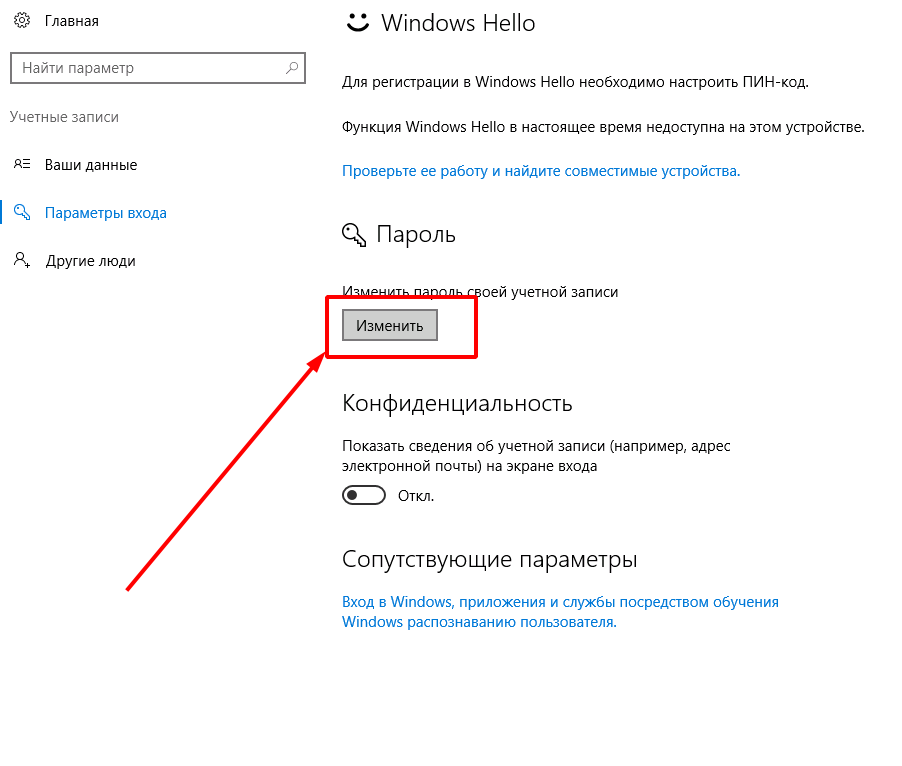

Одна из распространенных традиций в информационной безопасности — это регулярная смена паролей. Например, многие компании заставляют сотрудников менять пароль для входа в свои рабочие аккаунты каждые три месяца. Предполагается, что это помогает уберечься от взлома. Рассказываем, почему это не совсем верно.

От регулярной смены паролей мало пользы

К паролям есть два требования, которые могут показаться не очень-то совместимыми. С одной стороны, чтобы надежно защитить учетную запись, нужно придумать пароль, который будет трудно подобрать. С другой стороны, этот пароль должно быть легко запомнить, иначе им невозможно будет пользоваться. Регулярная смена паролей действительно отчасти помогает с первым требованием, но второе делает трудновыполнимым.

Нам трудно постоянно заучивать длинные и сложные комбинации символов — мы же люди, а не роботы. Человек пытается «обмануть систему», так уж он устроен. Когда нас заставляют сменить пароль, мы не придумываем новый — мы просто немного меняем старый.

Когда нас заставляют сменить пароль, мы не придумываем новый — мы просто немного меняем старый.

Для примера возьмем пароль batman2018. Если нужно будет его сменить, многие, скорее всего, просто сделают так: batman2019. Система воспримет этот пароль как новый, но по сути он остался тем же самым. И если старый пароль каким-то образом попадет в руки злоумышленникам, им несложно будет угадать новый.

На самом деле постоянно менять пароли не так уж эффективно. Гораздо лучше использовать надежные и, что особенно важно, уникальные комбинации символов. Об этом мы сейчас и поговорим.

Почему пароль обязательно должен быть уникальным

Казалось бы, имеет смысл придумать один максимально надежный пароль и использовать его для всех аккаунтов. Тогда все они будут хорошо защищены, а уж один набор символов, пусть и сложный, запомнить можно — беспроигрышная ситуация!

Так было бы в идеальном мире, но наш мир, увы, не идеален. Утечки данных случаются регулярно, и пароли попадают в руки злоумышленников — как пользователь вы ничего не можете с этим поделать. Если вы везде используете один и тот же пароль, всего одна утечка — и все ваши аккаунты будут под угрозой. Иными словами, вы не убиваете одним выстрелом двух зайцев, а, скорее, кладете все яйца в одну корзину.

Утечки данных случаются регулярно, и пароли попадают в руки злоумышленников — как пользователь вы ничего не можете с этим поделать. Если вы везде используете один и тот же пароль, всего одна утечка — и все ваши аккаунты будут под угрозой. Иными словами, вы не убиваете одним выстрелом двух зайцев, а, скорее, кладете все яйца в одну корзину.

Надежный пароль — это какой?

Каким должен быть пароль, чтобы его можно было назвать «надежным»? Развернутый ответ будет длинным и сложным (математические расчеты и все такое), но принципиально важны две простых вещи. Во-первых, в нем нужно использовать как можно более разнообразные символы (так ваш пароль будет менее предсказуемым, а значит, более надежным). Во-вторых, пароль должен быть длинным — и чем длиннее, тем лучше.

К счастью, эти свойства компенсируют друг друга: если вам трудно запомнить все эти #, %, & и прочие закорючки, вы можете просто сделать комбинацию на несколько символов длиннее.

И еще: надежный пароль вовсе не должен быть случайным набором символов. Рандомные комбинации, несомненно, хороши с точки зрения безопасности, но запоминать их — настоящая пытка. Лучше придумайте легко запоминаемый пароль, но подлиннее, минимум 12 символов — а лучше больше.

Рандомные комбинации, несомненно, хороши с точки зрения безопасности, но запоминать их — настоящая пытка. Лучше придумайте легко запоминаемый пароль, но подлиннее, минимум 12 символов — а лучше больше.

Надежные и уникальные пароли, которые легко запомнить

На самом деле запоминать сложные и уникальные пароли проще, чем кажется на первый взгляд. Нужно просто знать правильный подход. Сложный на вид (и для запоминания) и сложный для взлома — это совсем не одно и то же.

К примеру, легко запоминаемый пароль 12345-vyshel-zaychik-naprimer и страшная комбинация символов ?Y]G9gWJ48zYkFBc@{nKw!’q обладают близкой надежностью — а на вид и не скажешь, верно? Фокус в том, что «зайчик» компенсирует все свои недостатки большей длиной.

Дэвид Якоби (David Jacoby), аналитик нашего Глобального центра исследования и анализа угроз (GReAT), простым и понятным языком объясняет, как правильно обращаться с паролями. В своей статье он рассказывает, как придумать свою собственную «систему запоминания паролей», с которой вы больше их не забудете.

И напоследок еще пара советов, которые помогут вам усилить защиту аккаунтов. Во-первых, включите двухфакторную аутентификацию для всех своих учетных записей. Во-вторых, попробуйте использовать менеджер паролей в качестве «Плана Б».

Какой пароль выбрать: простой или сложный

Покупки в онлайн-магазинах, оплата счетов, регулярное зависание в соцсетях – для всего этого нужны учетные записи, и в результате у каждого из нас в Интернете десятки учетных записей для разных сервисов. Для каждой из них нужен пароль, и из раза в раз возникает вопрос: какой пароль выбрать? И каждый из нас решил этот вопрос для себя по-разному.

Дилемма паролей

Большинство прекрасно понимает, что пароли — первый эшелон обороны против киберпреступников. На страницах блога мы уже не раз говорили, что пароли должны быть сложными – то есть длинными, с использованием спецсимволов, цифр и букв разного регистра – а также уникальными, то есть для каждого аккаунта пароль должен быть свой, не такой, как для остальных.

Однако чем сложнее пароль, тем проще его забыть. А что за этим следует — вы и сами знаете. Поэтому многие решают не заморачиваться и создают один пароль для всех сайтов либо используют, например, собственные имя и дату рождения в качестве кодового слова. Это, само собой, делает данные легкой добычей для мошенников.

«Лаборатория Касперского» провела исследование, чтобы выяснить, какой стратегии выбора пароля чаще придерживаются пользователи и почему.

Настолько надежный, что я его забыл

Сложные и уникальные пароли – это, безусловно, хорошо и правильно. Хотя бы для некоторых сервисов: чаще всего их выбирают для банковских аккаунтов (63%), некоторых платежных систем (42%) и онлайн-магазинов (41%). Однако, как мы уже говорили, такие пароли сложно удержать в памяти, а потерять доступ к тому же мобильному банку может быть очень обидно.

Вроде бы логично записывать такие пароли, чтобы не забыть. Однако половина опрошенных выбирает для этого не самые безопасные места. К тому же даже самый надежный пароль не спасет от взлома, если злоумышленник найдет ваши записи. Совсем безопасных мест для записи паролей просто нет, если только их не шифровать при этом. Но тогда же надо запоминать еще и шифр…

К тому же даже самый надежный пароль не спасет от взлома, если злоумышленник найдет ваши записи. Совсем безопасных мест для записи паролей просто нет, если только их не шифровать при этом. Но тогда же надо запоминать еще и шифр…

Простой и запоминающийся

В попытке спастись от сообщений «введен неверный пароль» многие пользователи решают проигнорировать угрозу безопасности ради удобства. Чтобы избежать лишних проблем с запоминанием, около 10% пользователей используют один и тот же пароль для всех сайтов, давая мошенникам прекрасную возможность взломать не один аккаунт, а сразу несколько.

Те, само собой, не дремлют: только за последний год у 17% опрошенных пытались взломать хотя бы одну учетную запись. В большинстве случаев киберпреступники охотились за аккаунтами электронной почты (41% случаев), социальных сетей (37%), банков и онлайн-магазинов (по 18%).

Выход есть!

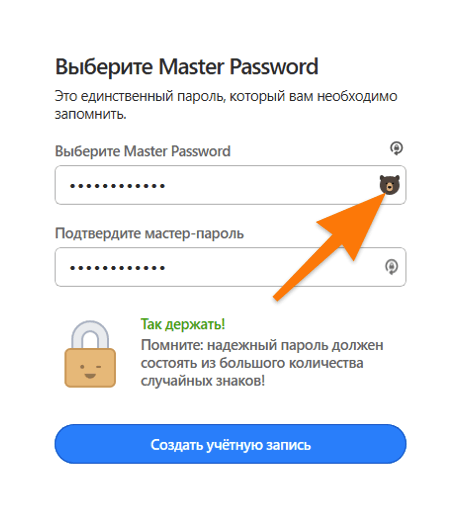

Вместо того, чтобы ломать голову и искать баланс между удобством и надежностью, проще убить двух зайцев одним выстрелом и установить Kaspersky Password Manager — сервис, который хранит все данные учетных записей в надежном месте. Вам потребуется помнить только мастер-пароль, а остальное сервис сделает за вас. В том числе, кстати, он может и генерировать безопасные пароли, которые будет очень, очень сложно подобрать.

Вам потребуется помнить только мастер-пароль, а остальное сервис сделает за вас. В том числе, кстати, он может и генерировать безопасные пароли, которые будет очень, очень сложно подобрать.

Оптимальная длина и состав пароля / Хабр

Введение.

На фоне многочисленных постов о паролях решил провести небольшое исследование.

В настоящее время парольная защита является самым распространённым и, к сожалению, самым ненадёжным методом защиты. Существует много статей на тему «Как составить стойкий пароль», но мне не встречались статьи, где приводятся реальные данные о надёжности паролей.

В исследовании проводится оценка надёжности паролей противостоять атакам грубой силы. Наиболее эффективный метод грубой силы при переборе паролей для хеш-функций является составление радужных таблиц.

Расчёты проводятся для трёх хеш-функций md5, sha1 и sha2 (модификация sha512). В расчёт не берутся данные о коллизиях в данных хеш-функциях, так как с практической точки зрения в реальном подборе пароля они не помогут, да и достойных реализаций в ПО на настоящий время в открытом доступе нет. &*()-_+=} 77 символов

&*()-_+=} 77 символов

Результаты.

Для алфавита А1

| № | Число символов | Хеш алгоритм | Дисковое пространство | Время подсчёта |

| 1 | 7 | md5 | 2,98 ГБ | 5 дней |

| 2 | 8 | md5 | 89,4 ГБ | 159 дней |

| 3 | 10 | md5 | 113 249 ГБ | 661,5 года |

| 4 | 12 | md5 | 178 754 329 ГБ | 1,19851е+006 лет |

| 5 | 7 | sha1 | 2,98 ГБ | 7 дней |

| 6 | 8 | sha1 | 89,4 ГБ | 230 дней |

| 7 | 10 | sha1 | 113 249 ГБ | 918 лет |

| 8 | 12 | sha1 | 178 754 329 ГБ | 1,58632е+006 лет |

| 9 | 7 | sha512 | 2,98 ГБ | 16 дней |

| 10 | 8 | sha512 | 89,4 ГБ | 1,4 года |

| 11 | 10 | sha512 | 113 249 ГБ | 1905 лет |

| 12 | 12 | sha512 | 178 754 329 ГБ | 3,1438е+006 |

Для алфавита А2

| № | Число символов | Хеш алгоритм | Дисковое пространство | Время подсчёта |

| 1 | 7 | md5 | 232,5 ГБ | 1 год |

| 2 | 8 | md5 | 17 881,4 ГБ | 90,2 года |

| 3 | 10 | md5 | 77 486 038,2 ГБ | 462539 лет |

| 4 | 12 | md5 | — | — |

| 5 | 7 | sha1 | 232,5 ГБ | 1,6 года |

| 6 | 8 | sha1 | 17 881,4 ГБ | 129 лет |

| 7 | 10 | sha1 | 77 486 038,2 ГБ | 638089 лет |

| 8 | 12 | sha1 | — | — |

| 9 | 7 | sha512 | 232,5 ГБ | 3,54 года |

| 10 | 8 | sha512 | 17 881,4 ГБ | 286,5 года |

| 11 | 10 | sha512 | 77 486 038,2 ГБ | 1,33807е+006 года |

| 12 | 12 | sha512 | — | — |

Для алфавита А3

| № | Число символов | Хеш алгоритм | Дисковое пространство | Время подсчёта |

| 1 | 7 | md5 | 596 ГБ | 2,73 года |

| 2 | 8 | md5 | 41 723 ГБ | 206 лет |

| 3 | 10 | md5 | 238 418 579 ГБ | 1,38521е+006 лет |

| 4 | 12 | md5 | — | — |

| 5 | 7 | sha1 | 596 ГБ | 4 года |

| 6 | 8 | sha1 | 41 723 ГБ | 301 год |

| 7 | 10 | sha1 | 238 418 579 ГБ | 1,91805е+006 лет |

| 8 | 12 | sha1 | — | — |

| 9 | 7 | sha512 | 596 ГБ | 9 лет |

| 10 | 8 | sha512 | 41 723 ГБ | 654 года |

| 11 | 10 | sha512 | 238 418 579 ГБ | 3,95008е+006 лет |

| 12 | 12 | sha512 | — | — |

Для алфавита А4

| № | Число символов | Хеш алгоритм | Дисковое пространство | Время подсчёта |

| 1 | 12 | md5 | 59,6 ГБ | 133 дня |

| 2 | 15 | md5 | 59 604,64 ГБ | 426 лет |

| 3 | 17 | md5 | 5 960 464,47 ГБ | 47 574 года |

| 4 | 20 | md5 | 1 665 497 181 ГБ | 4,94612е+007 лет |

| 5 | 12 | sha1 | 59,6 ГБ | 175 дней |

| 6 | 15 | sha1 | 59 604,64 ГБ | 563 года |

| 7 | 17 | sha1 | 5 960 464,47 ГБ | 60 505 лет |

| 8 | 20 | sha1 | 1 665 497 181 ГБ | 6,2405е+007 лет |

| 9 | 12 | sha512 | 59,6 ГБ | 359 дней |

| 10 | 15 | sha512 | 59 604,64 ГБ | 1040 лет |

| 11 | 17 | sha512 | 5 960 464,47 ГБ | 110 162 года |

| 12 | 20 | sha512 | 1 665 497 181 ГБ | 1,12256е+008 лет |

Прочерк там, где программа решила, что с неё хватит подсчётов.

Выводы.

Длину и состав паролей каждый должен выбрать для себе сам, от себя могу лишь сказать, лучше выбрать пароль до 12 символов и периодически его менять, нежели взять пароль 20 символов и чувствовать себя в полной безопасности.

P.S. Это мой первый пост на хабре, сильно не пинайте, пожалуйста.

UPD Добавлен алфавит А4 и статистика к нему.

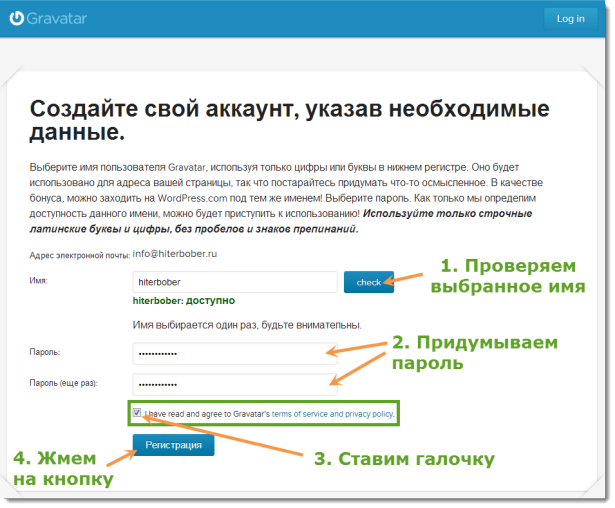

Как выбрать пароль? Создаем надежный пароль

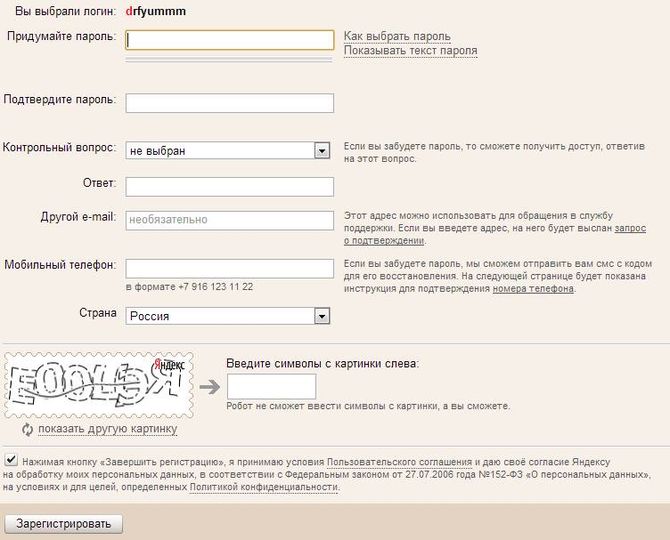

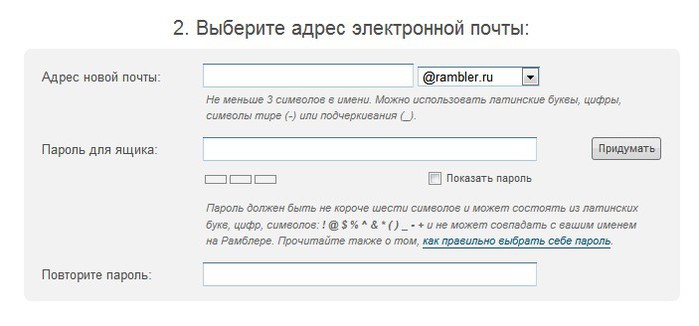

Сейчас уже без паролей никуда… Пароли требуются при создании электронной почты, при регистрации на различных сайтах, например, в социальных сетях, при создании кошельков электронных денег, при оформлении подписки на рассылку и т.д. и т.п.

Но как выбрать пароль, чтобы он был надежным и максимально простым для запоминания? Я поделюсь своим секретом создания сложных и надежных паролей, но для начала я бы хотел сказать о том, какие пароли не стоит использовать.

Дело в том, что очень многие начинающие пользователи допускают одни и те же ошибки, при этом считают, что выбирают надежный и оригинальный пароль, хотя это совсем не так.

Злоумышленники уже давно и подробно изучили психологию начинающих пользователей и у них есть так называемые «словари», в которых находятся наиболее часто выбираемые пользователями пароли.

Используя такой словарь злоумышленник очень быстро взломает ваш пароль и получит доступ к вашей информации.

Вот примеры того, как не нужно делать:

- Не используйте повторяющиеся комбинации символов, например, 123456, 111111, aaaaaa и т.п.

- Не используйте пароли типа «qwerty» или «йцукен»

- Не используйте личные данные в качестве пароля — имя, фамилия, дата рождения, номер телефона и любую другую общедоступную информацию. Не забывайте, что злоумышленник не обязательно будет где-то на другом конце света. Это может быть ваш коллега по работе

- Не используйте пароли идентичные имени (логину), например, admin, administrator, user и т.п. Также не стоит в качестве пароля использовать слова «пароль» или «parol»

Ну а теперь расскажу о том, как можно выбрать надежный и легко запоминающийся пароль. Чтобы пароль был надежным желательно, чтобы его длина была не менее восьми символов и в пароле использовались заглавные и строчные буквы, а также цифры. Как же выбрать такой пароль?

Чтобы пароль был надежным желательно, чтобы его длина была не менее восьми символов и в пароле использовались заглавные и строчные буквы, а также цифры. Как же выбрать такой пароль?

У каждого из нас есть любимый фильм. Вы можете в качестве пароля использовать название этого фильма, вводя его на английской раскладке клавиатуры.

Например, фильм «Джентльмены удачи». Получаем пароль — «L;tyntkmvtyselfxb», причем обратите внимание, что первая буква заглавная и между словами мы не делаем пробел, а это усложняет сам пароль. Ну а если добавить в начале или в конце пароля еще и год выхода фильма на экраны, то получаем очень надежный и легко запоминающийся пароль — «1971L;tyntkmvyselfxb».

Теперь при вводе пароля нам нужно убедиться, что установлена английская раскладка клавиатуры, то есть язык ввода переключен на английский. Далее мы просто вводим название фильма так, как это мы бы делали на русской раскладке.

Ну и в заключении совет — не используйте одинаковые пароли на разных важных вам аккаунтах. Если злоумышленнику все же удастся получить один из ваших паролей, то он в первую очередь будет пробовать его при взломе других ваших аккаунтов.

Если злоумышленнику все же удастся получить один из ваших паролей, то он в первую очередь будет пробовать его при взломе других ваших аккаунтов.

Как придумать надежный пароль: основные правила

Многие пользователи сталкиваются с необходимостью придумать пароль, который используется для регистрации на сайтах в интернете. Необходим надежный пароль, который нелегко будет взломать, даже при использовании специального программного обеспечения.

Пароль нужен для использования электронной почты, для входа в социальную сеть, для использования на сайтах банков и платежных систем, организаций онлайн торговли, в других случаях. Понятно, что от надежности пароля зависит безопасность аккаунта и других данных пользователя.

Злоумышленник, используя различные средства, может получить доступ к приватным или конфиденциальным данным, к денежным средствам пользователя. В интернете часто встречаются сообщения о взломах и кражах аккаунтов, вымогательстве денег, утечке переписки и компрометирующих сведений.

В Интернете много опасностей, поэтому нужно надежно защитить свои данные от посторонних посягательств. Пароль является одним из важнейших элементов цифровой безопасности. Исходя из этого, у пользователя возникает вопрос о том, какой пароль придумать, чтобы обезопасить свои данные от взлома злоумышленниками.

Существует несколько способов создания пароля:

- самостоятельное создание пароля пользователем для входа на каждый сайт;

- использование специальной программы — менеджера паролей.

В первом случае, пользователь сам придумывает пароль по случайному набору символов или по определенному алгоритму старым проверенным способом. Для подбора пароля можно использовать генератор паролей онлайн, который автоматически создаст надежный пароль по вашим предпочтениям, который можно использовать на сайтах в интернете.

Второй метод предполагает использование одного сложного мастер-пароля, который обязательно необходимо запомнить. Все остальные пароли, которые можно использовать в неограниченном количестве, будут созданы в программе — диспетчере паролей, поэтому запоминать их нет необходимости. В подобные приложения встроен генератор паролей, создающий пароли любого уровня сложности.

В подобные приложения встроен генератор паролей, создающий пароли любого уровня сложности.

Менеджеры паролей работают по принципу «сейфа», для доступа к которому необходим один только пароль. В некоторых программах могут применятся аппаратные решения: токены на USB-накопителях, сканеры отпечатков пальцев и т. д.

В этой статье мы разберем, как придумать надежный пароль, какие методы следует использовать при создании пароля.

Какой пароль надежный: общие правила

Большинство пользователей знает, что надежный пароль состоит из букв, цифр и символов. Часть пользователей использует ненадежные пароли, порой совсем простые, которые очень легко взломать, например, «12345» или «qwerty».

При создании нового пароля необходимо соблюдать несколько базовых правил, обеспечивающих большую безопасность. Надежный пароль соответствует следующим требованиям:

- Пароль должен быть длинным, в идеале начиная от 16 символов.

- Пароль должен состоять из комбинации цифр, строчных и прописных букв, знаков препинания и специальных символов.

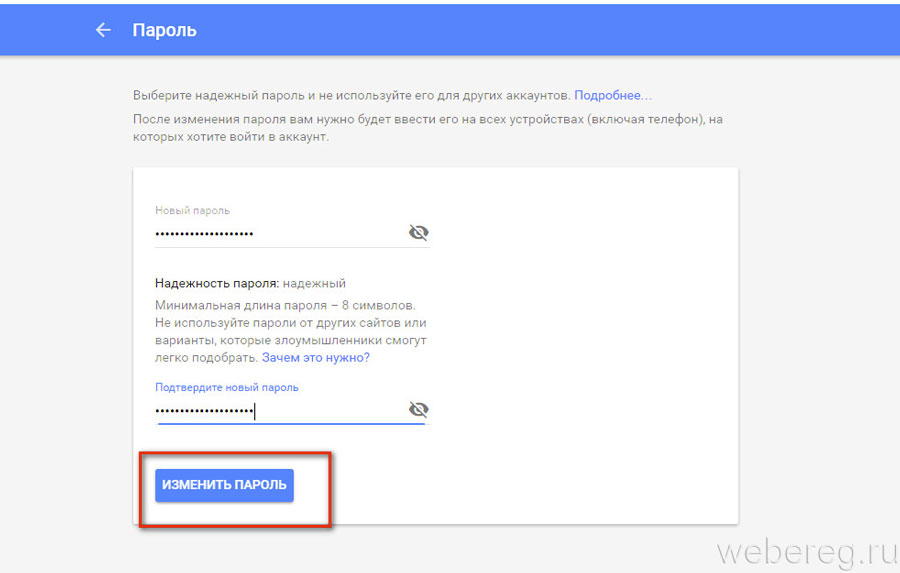

- Пароли нужно время от времени обновлять.

- Для каждой новой регистрации необходимо использовать уникальный пароль.

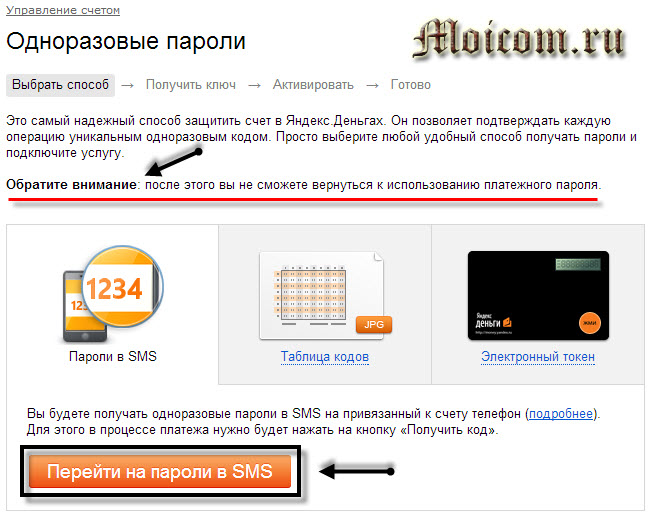

- Используйте, если это возможно, двухфакторную аутентификацию (пароль и SMS-сообщение).

В идеале, пароль должен быть длинным, но на некоторых сервисах есть ограничения по числу вводимых символов. Поэтому желательно использовать в создаваемом пароле не менее 8 символов, это затруднит его взлом.

Какие символы использовать в пароле? Применяйте следующие комбинации: в пароле должна быть хотя бы одна цифра, вставляйте буквы разного регистра и специальные символы, например, дефис или знак подчеркивания.

Для большей безопасности используйте двухфакторную аутентификацию, например, с помощью СМС-сообщений. Существует совсем маленькая вероятность, что злоумышленник получит доступ к паролю от аккаунта и одновременно завладеет вашим телефоном, или сможет перехватить сообщение, переданное по мобильной сети.

Не стоит указывать в создаваемом пароле следующую персональную информацию:

- Имена и псевдонимы.

- Дату рождения или другие памятные даты.

- Название сервиса.

- Номер телефона.

- Город проживания или город, в котором вы родились.

- Сведения из домашнего адреса.

- Клички домашних животных.

- Другую подобную информацию.

Дело в том, что злоумышленники могут узнать эти данные в интернете, из-за того, что они находятся в открытом доступе, например, на личной странице пользователя в социальной сети.

В «темном» Интернете (Даркнете) имеются базы паролей, привязанных к электронной почте. На сервисе Have I Been Pwned можно проверить была ли взломана конкретная электронная почта и узнать о наличии пароля в базах данных хакеров. Можно проверить надежность пароля на сервисе Касперского: Kaspersky Password Checker, который использует базу упомянутого сервиса.

Применять в составе пароля общеупотребительные слова или имена ненадежно, потому что хакеры используют программы, подбирающие пароли с помощью специальных словарей, содержащих часто встречающиеся секретные комбинации. Если ваш пароль соответствует какому-то понятию, включенному в подобный словарь, взломать его будет несложно.

Разрешено ли повторно использовать пароль? Лучше создать новый пароль, потому что, получив доступ к одному паролю на ресурсе со слабой защитой, злоумышленник сможет использовать этот пароль на других аккаунтах пользователя.

Не меняйте пароли перед поездками или отпуском, потому что в случае возникновения проблем можно не вспомнить что и как менялось. Воспользуйтесь процедурой восстановления пароля.

Какой пароль можно придумать

Часто пользователи сталкиваются с тем, что у них возникают вопросы о том, как придумать пароль для регистрации, например, на сайте в интернете.

Пароль не должен состоять из одних цифр или букв. При создании пароля можно использовать мнемонические правила: придумать длинное предложение, из которого использовать первые буквы слов в качестве пароля. В этом предложении могут использоваться цифры и знаки препинания, которые можно включить в состав создаваемого пароля.

Можно использовать в паролях определенный алгоритм: набирать гласные буквы в верхнем регистре, а согласные в нижнем, или наоборот, добавлять специальные символы, вначале, конце или середине фразы, вставлять числа и знаки препинания, можно использовать пробел в середине пароля, но не используйте пароль в самом начале или в конце, удалять некоторые буквы из осмысленной фразы.

Многие фразы и поговорки уже имеются в базах данных хакеров, даже, если они введены на другой раскладке клавиатуры, например, выражение на русском языке, набранное английскими буквами.

Не следует использовать в пароле:

- Общеупотребительные выражения и фразы.

- Последовательность символов на клавиатуре.

Применяйте слова из стихотворений или любимых песен, которые вы знаете наизусть, но не напрямую, а например, используйте только начальные буквы в заглавном и строчном виде вперемешку.

Можно использовать фразы из случайных слов, которые вы легко можете запомнить. Эта фраза будет иметь смысл для вас, а для посторонних она бессмысленна.

Подойдут следующие варианты:

- Текст из стихотворений и песен.

- Фразы из фильмов или книг.

- Аббревиатуры из первых букв, взятые из цитаты.

Где хранить пароли

Важный вопрос: как хранить пароли. Пароли не должны быть легкой добычей, поэтому следует побеспокоиться об их сохранности.

Если пользователь самостоятельно создает пароли, то лучше их хранить дома, а не на устройствах в виде незашифрованного текстового файла. В случае утечки, все имеющиеся пароли станут скомпрометированными.

Пароль запишите на отдельном листочке или в блокнот, храните их не около компьютера, а немного подальше, например, в тумбочке или в какой-нибудь папке. Шансы, что в дом проникнет вор невелики, потому что сейчас главная опасность подстерегает пользователя в интернете.

Если пользователь использует менеджер паролей, ему стоит обратить внимание на сохранность «Базы паролей» — одного из элементов программы. База паролей зашифрована, злоумышленник не сможет получить к ней доступ без ввода мастер-пароля.

Часть программ хранят базы паролей локально на ПК, например, KeePass, другие приложения, например, LastPass сохраняют эти данные на сервере в интернете. Исходя из этого, нужно позаботится о сохранности базы паролей.

Вам также может быть интересно:

Онлайн решения более удобны для пользователя в плане комфорта, а офлайн программы более надежны в плане безопасности. Онлайн менеджеры паролей синхронизированы между устройствами, а в офлайновых приложениях пароли актуальны после авторизации на конкретном устройстве. Локальные сейфы хорошо подходят для важных паролей, например, от онлайн-банкинга или платежных сервисов.

На компьютере неожиданно могут возникнуть серьезные проблемы, из-за которых приходится срочно переустанавливать операционную систему. В этом случае, можно потерять все данные пользователя, в том числе базы менеджера паролей.

В таком случае, необходимо заранее создавать копии базы паролей, хранящиеся в разных местах: на компьютере, в облаке, на USB-флешке и т. п., или дополнительно использовать функцию резервного копирования важных данных на диске компьютера.

В этом случае база паролей не будет утеряна из-за форс-мажорных обстоятельств. Не забывайте копировать оригинальную базу данных, после внесения в нее изменений: добавление новых паролей.

Выводы статьи

На сайтах в интернете пользователи используют пароли для входа под своей учетной записью. Злоумышленники пытаются взломать пароли от аккаунтов электронной почты, социальных сетей, онлайн банкинга, на других ресурсах. Для защиты аккаунта от хакеров необходимо создать надежный пароль, который будет трудно взломать. При создании пароля нужно использовать базовые правила создания пароля с большим количеством знаков: из заглавных и прописных букв и цифр, со специальными символами.

Похожие публикации:

https://vellisa.ru/kak-pridumat-nadezhnyiy-parolКак придумать надежный пароль: основные правилаhttps://vellisa.ru/wp-content/uploads/2020/07/0-2.jpghttps://vellisa.ru/wp-content/uploads/2020/07/0-2.jpgВасилийБезопасностьМногие пользователи сталкиваются с необходимостью придумать пароль, который используется для регистрации на сайтах в интернете. Необходим надежный пароль, который нелегко будет взломать, даже при использовании специального программного обеспечения. Пароль нужен для использования электронной почты, для входа в социальную сеть, для использования на сайтах банков и платежных систем, организаций онлайн торговли,…ВасилийВасилий vas468@gmail.comAdministratorАвтор 700+ статей на сайте Vellisa.ru. Опытный пользователь ПК и ИнтернетИнтернет и программы для всех

Как выбрать надежный пароль

Надежные пароли — ключ к вашей цифровой жизни. Обязательно защитите свою информацию, следуя советам, приведенным в этой статье.

Надежные пароли — ключ к вашей цифровой жизни. Обязательно защитите свою информацию, следуя советам, приведенным в этой статье.

Цифровые ключи

Пароли

— это цифровые ключи к нашим друзьям, коллегам по работе и даже к нашим банковским и платежным службам.Мы хотим сохранить конфиденциальность наших паролей, чтобы защитить нашу личную жизнь, в том числе нашу финансовую информацию. Хотя некоторые киберпреступники могут захотеть взломать наши учетные записи в социальных сетях или электронной почте, большинству нужна финансовая выгода, которую может принести взлом банковских счетов.

Два самых важных пароля — это пароль для вашей электронной почты и учетной записи в социальных сетях. Если кто-то получит доступ к вашей учетной записи электронной почты, он может использовать «забыли пароль?» ссылки на других веб-сайтах, которые вы используете, например на сайтах интернет-магазинов или банковских сайтов.Если хакер проникает в вашу социальную сеть, у него есть возможность обмануть ваших друзей, отправляя ссылки на опасные веб-сайты или публикуя мошеннические сообщения с просьбой о деньгах. Суть в том, что хороший пароль — это все, что может встать между вами и киберпреступником.

Как это делается?

Есть много способов, которыми хакеры могут взломать ваш пароль, помимо попыток фишинга и шпионского ПО. Один из способов — попытаться войти в свою учетную запись и угадать пароль на основе личной информации, полученной в результате ваших контрольных вопросов.Вот почему крайне важно не включать в свои пароли какую-либо личную информацию.

Другой способ, которым хакеры могут попытаться получить доступ к вашему паролю, — это взломщик паролей. Взломщик паролей использует грубую силу, многократно используя несколько комбинаций символов, пока не получит доступ к учетной записи.

Чем короче и менее сложен ваш пароль, тем быстрее программа может подобрать правильную комбинацию символов. Чем длиннее и сложнее ваш пароль, тем меньше вероятность того, что злоумышленник воспользуется методом грубой силы, из-за длительного времени, которое потребуется для

.

программа, чтобы разобраться.Вместо этого они будут использовать метод, называемый атакой по словарю, при которой программа будет циклически перебирать заранее определенный список общих слов, которые используются в паролях.

Как создать безопасный пароль

Чтобы не стать жертвой такого рода взломов, мы собрали сборник правил, которые можно и нельзя делать по выбору безопасного пароля пользователя *.

* Надежный пароль — это пароль, который хакер не может легко угадать или взломать с помощью программных инструментов, а также уникальный и сложный пароль.

Используйте ли по возможности двухфакторную аутентификацию (2FA). 2FA добавляет еще один уровень безопасности к любой учетной записи, в которую вы можете войти. При использовании 2FA вы можете выбрать два из трех типов идентификации для предоставления:

- Пароль или пин-код.

- Материальный предмет, например, последние 4 цифры кредитной карты, которой вы владеете, или мобильное устройство, на которое можно отправить код.

- Часть вас, например отпечаток пальца или голоса.

В используется комбинация прописных и строчных букв, символов и цифр.

Не используйте часто используемые пароли, такие как 123456, слово «пароль», «qwerty», «111111» или такое слово, как «обезьяна».

Сделайте , убедитесь, что ваши пароли пользователей содержат не менее восьми символов. Чем больше знаков и символов содержат ваши пароли, тем труднее их угадать.

Не используйте ни единого слова на любом языке. У хакеров есть словарные системы для взлома таких паролей. Если вы настаиваете на использовании слова, сделайте как можно больше ошибок или вставьте цифры вместо букв.Например, если вы хотите использовать фразу «Я люблю шоколад», измените ее на @ 1L0v3CH0c0L4t3!

Не используйте производные от вашего имени, имени члена семьи или имени домашнего животного. Помимо имен, не используйте номера телефонов, адреса, дни рождения или номера социального страхования.

Не используйте один и тот же пароль на нескольких сайтах. Если запоминание нескольких паролей является проблемой, вы можете использовать менеджер паролей, например Norton Identity Safe, для безопасного хранения паролей.

Используйте ли сокращенные фразы для паролей. Вы можете выбрать такую фразу, как «Я хочу поехать в Англию». Вы можете преобразовать эту фразу в аббревиатуру, используя первые буквы каждого слова и заменяя слово «на» на число «2». В результате получится следующая базовая парольная фраза: iw2g2e . Сделайте его еще более сложным, добавив знаки препинания, пробелы или символы: % iw2g2e! @

Не записывайте свои пароли, не делитесь ими с кем-либо и не позволяйте никому видеть, как вы входите на устройства или веб-сайты.

У регулярно меняйте пароли.

Сделайте выход из веб-сайтов и устройств, когда вы закончите их использовать.

Не отвечать «да», когда предлагается сохранить пароль в браузере определенного компьютера. Вместо этого полагайтесь на надежный пароль, сохраненный в памяти или хранящийся в надежной программе управления паролями. Norton Security надежно хранит ваши пароли и вводит их в зашифрованном виде в Интернете.

Если все это для вас слишком много, вы можете упростить этот процесс с помощью генератора паролей Norton Identity Safe.Это позволит вам настроить свой пароль по длине и дает вам выбор, включая буквы, цифры, смешанный регистр и знаки препинания.

Это может показаться долгим и сложным процессом, через который нужно пройти просто для входа на веб-сайт, однако он не так сложен, как получение киберпреступником доступа к вашим паролям и кража вашей личности. Просто помните, что небольшая работа сейчас может защитить вас от крайне опасных ситуаций в долгосрочной перспективе.

13 способов создания надежных и запоминающихся паролей

Хотите узнать, как придумать надежный пароль? Эти творческие идеи паролей помогут вам создавать надежные и запоминающиеся пароли.

Использование разных паролей для каждой службы является требованием в современном онлайн-мире. Но у случайно сгенерированных паролей есть ужасная слабость: их невозможно запомнить.Человеческий мозг способен на многое, не так ли?

Вот несколько бесценных советов, как придумать креативные и безопасные идеи паролей, которые невозможно угадать, но которые легко запомнить.

Как создать надежный и запоминающийся пароль

Ни одна статья о паролях не будет полной без списка всех способов убедиться, что ваши пароли в безопасности.Какие бы пароли вы ни создавали с помощью этого руководства, убедитесь, что они:

- Иметь длину не менее 10 символов

- Не содержать слов, найденных в словаре

- Есть вариации заглавных и строчных букв

- Включите хотя бы одну цифру (123) и один специальный символ (! @ £)

- Не содержите информацию, которую можно легко связать с вами, такую как ваш день рождения, номер телефона, имя супруга, имя домашнего животного или домашний адрес.

Кредит изображения: jamdesign / Depositphotos

Все эти требования могут показаться слишком сложными, но вы можете создать безопасный пароль, выполнив три простых шага:

- Найдите запоминающийся базовый пароль

- Измените свой пароль, чтобы он не использовал словарные слова

- Добавьте символы и числа в преобразованный пароль

Следуя этим шагам, вы можете изменять свой базовый пароль для каждой используемой службы, чтобы он всегда был другим.Мы объясним, как именно это сделать, ниже.

Найдите запоминающийся базовый пароль

Первое, что нужно сделать, это найти базовый пароль, который вам легко запомнить, но трудно угадать другим людям.Вы можете использовать настоящие слова в своем базовом пароле, но обязательно следуйте нашим советам, чтобы изменить его позже.

Вот несколько креативных идей для запоминающихся базовых паролей.Попробуйте выбрать тот, который позволяет вам также включать имя службы, чтобы оно было разным для каждой учетной записи.

1.Выбрать случайные слова из словаря

Это может быть лучшим способом составить безопасный базовый пароль, потому что случайные слова сложнее угадать другим людям.Откройте словарь на разных страницах и объедините первые несколько слов, которые бросаются в глаза.

Если у вас нет бумажного словаря, вы можете использовать «Слово дня» или любые популярные слова из Словаря.com.

Я объединил три популярных слова, чтобы придумать этот пароль:

Тиснение: двусторонний азот

Я могу изменить это, заменив одно из слов на службу, в которую я вхожу:

Тиснение

2.Подумайте о строчке из песни

Используйте строчку из понравившейся песни или стихотворения.Но попробуйте выбрать что-то неясное и не слишком известное. Например, использовать последний припев Тейлор Свифт — плохая идея.

Точно так же вы можете выбрать строчку из детского стишка или известного высказывания.

Вот строчка из песни, которая мне нравится:

ItsAPicturePerfectEvening

Выбор безопасных паролей — Schneier on Security

Выбор надежных паролей

С тех пор, как я написал о 34 000 проанализированных мной паролей MySpace, люди спрашивают, как выбрать безопасные пароли.

Помимо моей статьи, за эти годы на эту тему было написано много — как серьезных, так и юмористических — но большая часть, кажется, основана на анекдотических предположениях, а не на реальных аналитических данных. Далее следует серьезный совет.

Атака, которую я оцениваю, представляет собой атаку с подбора пароля в автономном режиме. Эта атака предполагает, что у злоумышленника либо есть копия вашего зашифрованного документа, либо зашифрованный файл паролей сервера, и он может пробовать пароли так быстро, как только может.Бывают случаи, когда эта атака не имеет смысла. Карты банкоматов, например, безопасны, даже несмотря на то, что у них есть только четырехзначный PIN-код, потому что вы не можете подобрать пароль в автономном режиме. И у полиции больше шансов получить ордер на вашу учетную запись Hotmail, чем пытаться взломать пароль вашей электронной почты. Система условного депонирования ключей вашей программы шифрования почти наверняка более уязвима, чем ваш пароль, как и любой «секретный вопрос», который вы задаете на случай, если вы забудете свой пароль.

Автономные подбирающие пароли стали одновременно быстрыми и умными.AccessData продает Password Recovery Toolkit или PRTK. В зависимости от программного обеспечения, которое он атакует, PRTK может проверять до сотен тысяч паролей в секунду и проверяет больше распространенных паролей раньше, чем неизвестные.

Таким образом, безопасность вашего пароля зависит от двух вещей: любых деталей программного обеспечения, которые замедляют угадывание пароля, и того, в каком порядке программы, такие как PRTK, подбирают разные пароли.

Некоторое программное обеспечение включает процедуры, специально разработанные для замедления процесса подбора пароля.Хорошее программное обеспечение для шифрования не использует ваш пароль в качестве ключа шифрования; есть процесс, который преобразует ваш пароль в ключ шифрования. И программа может сделать этот процесс сколь угодно медленным.

Результаты по всей карте. Microsoft Office, например, имеет простое преобразование пароля в ключ, поэтому PRTK может тестировать 350 000 паролей Microsoft Word в секунду на Pentium 4 с тактовой частотой 3 ГГц, который является достаточно современным эталонным компьютером. Раньше WinZip был еще хуже — более миллиона предположений в секунду для версии 7.0 — но с версией 9.0 функция наращивания криптосистемы была значительно увеличена: PRTK может проверять только 900 паролей в секунду. PGP также намеренно усложняет работу с такими программами, как PRTK, также позволяя только около 900 предположений в секунду.

При атаке программ с преднамеренно медленным нарастанием скорости важно учитывать каждое предположение. Простая исчерпывающая атака на шестизначные строчные буквы, от «аааааа» до «ззззз», насчитывает более 308 миллионов комбинаций. И, как правило, это непродуктивно, потому что программа тратит большую часть своего времени на тестирование невероятных паролей, таких как «pqzrwj.”

Согласно Эрику Томпсону из AccessData, типичный пароль состоит из корня и придатка. Корень не обязательно является словарным словом, но его можно произносить. Придаток — это суффикс (90 процентов времени) или префикс (10 процентов времени).

Итак, первая атака, которую выполняет PRTK, — это проверка словаря, содержащего около 1000 общих паролей, таких как «letmein», «пароль», «123456» и так далее. Затем он проверяет каждый из них примерно со 100 общими суффиксными придатками: «1», «4u», «69», «abc», «!» и так далее.Вы не поверите, но он восстанавливает около 24 процентов всех паролей с помощью этих 100 000 комбинаций.

Затем PRTK просматривает серию все более сложных корневых словарей и словарей-дополнений. В состав корневых словарей входят:

- Общий словарь слов: 5000 словарных статей

- Словарь имен: 10 000 статей

- Большой словарь: 100 000 статей

- Словарь фонетических образов: 1/10 000 полного поиска символов

Словарь фонетических образов представляет интерес.Это не совсем словарь; это процедура цепей Маркова, которая генерирует произносимые строки заданной длины на английском языке. Например, PRTK может сгенерировать и протестировать словарь очень произносимых шестизначных строк или едва произносимых семизначных строк. Они работают над процедурами генерации для других языков.

PRTK также выполняет исчерпывающий поиск по четырехсимвольной строке. Он запускает словари с нижним регистром (наиболее распространенный), начальным прописным (второй по распространенности), полностью прописным и последним верхним регистром.Он запускает словари с обычными заменами: «$» вместо «s», «@» вместо «a», «1» вместо «l» и так далее. Все, что называется «давайте говорить», включено сюда, например «3» вместо «е».

Словари придатков включают в себя такие вещи, как:

- Все двузначные комбинации

- Все даты с 1900 по 2006 гг.

- Все трехзначные комбинации

- Все одиночные символы

- Все однозначные числа плюс один символ

- Все двухсимвольные комбинации

Секрет AccessData заключается в том, в каком порядке выполняются различные комбинации словаря корня и придатка.Исследование компании показывает, что оптимальное место для пароля — это корень из семи-девяти символов плюс обычный придаток, и что гораздо более вероятно, что кто-то выберет трудно угадываемый корень, чем необычный придаток.

Обычно PRTK работает в сети компьютеров. Подбор пароля — это легко распространяемая задача, и она может легко выполняться в фоновом режиме. В такой крупной организации, как Секретная служба, сотни компьютеров могут легко ввести чей-то пароль. Компания под названием Tableau создает специализированное аппаратное дополнение FPGA для ускорения PRTK для медленных программ, таких как PGP и WinZip: увеличение производительности примерно в 150–300 раз.

Насколько все это хорошо? По оценке Эрика Томпсона, за пару недель или месяц его программное обеспечение взламывает от 55 до 65 процентов всех паролей. (Это, конечно, очень сильно зависит от приложения.) Это хорошие результаты, но не отличные.

Но это не предполагает никаких биографических данных. При любой возможности AccessData перед началом работы собирает любую личную информацию по этому вопросу. Если он видит другие пароли, он может предположить, какие типы паролей использует субъект.Насколько большой используется корень? Какой рут? Он ставит придатки в конце или в начале? Подмены он использует? Почтовые индексы — это обычные придатки, поэтому они входят в файл. То же самое касается адресов, имен из адресной книги, других паролей и любой другой личной информации. Эти данные немного увеличивают успешность PRTK, но, что более важно, сокращают время с недель до дней или даже часов.

Итак, если вы хотите, чтобы ваш пароль было трудно угадать, вам следует выбрать что-нибудь, чего нет ни в одном из корневых списков или списков дополнений.Вы должны смешать верхний и нижний регистры в середине вашего корня. Вы должны добавлять числа и символы в середину корня, а не как обычные замены. Или опустите придаток посередине корня. Или используйте два корня с придатком посередине.

Даже о чем-то более низком в списке словарей PRTK — семизначном словаре фонетических шаблонов — вместе с необычным придатком, не догадаться. Также пароль не состоит из первых букв предложения, особенно если вы добавляете в него числа и символы.И да, эти пароли будет сложно запомнить, поэтому вы должны использовать такую программу, как бесплатный Password Safe с открытым исходным кодом, чтобы хранить их все (PRTK может проверять только 900 паролей Password Safe 3.0 в секунду).

Даже в этом случае все это не имеет значения. AccessData продает еще одну программу, Forensic Toolkit, которая, помимо прочего, сканирует жесткий диск на наличие каждой печатаемой строки символов. Он просматривает документы, реестр, электронную почту, файлы подкачки, удаленное место на жестком диске… везде.И он создает из этого словарь и загружает его в PRTK.

И PRTK взламывает более 50 процентов паролей только из этого словаря.

Дело в том, что управление памятью операционной системы Windows оставляет данные повсюду при нормальном ходе операций. Вы вводите свой пароль в программу, и он сохраняется где-нибудь в памяти. Windows выгружает страницу на диск, и она становится концом некоторого файла. Он перемещается в какую-то дальнюю часть вашего жесткого диска и там хранится вечно.Linux и Mac OS в этом отношении не лучше.

Я должен отметить, что все это не имеет ничего общего с алгоритмом шифрования или длиной ключа. Слабый 40-битный алгоритм не облегчает эту атаку, а сильный 256-битный алгоритм не усложняет ее. Эти атаки имитируют процесс ввода пользователем пароля в компьютер, поэтому размер результирующего ключа никогда не является проблемой.

В течение многих лет я говорил, что самый простой способ взломать криптографический продукт — это почти никогда не нарушать алгоритм, что почти всегда есть программная ошибка, которая позволяет обойти математику и сломать продукт.Здесь происходит то же самое. Самый простой способ угадать пароль — это вовсе не угадывать его, а использовать небезопасность, присущую базовой операционной системе.

Это эссе впервые появилось на сайте Wired.com.

Теги: взлом, эссе, пароли

Отправлено 11 января 2007 г., 8:04 •

169 комментариев

50 лучших паролей, которые вы никогда не должны использовать — Naked Security

Вы один из многих, кто использует опасно легко угадываемый пароль?

Может быть, сейчас самое время исправить это, пока не стало слишком поздно.

Twitter, LinkedIn, World of Warcraft и Yahoo входят в число популярных веб-сайтов, которые советуют пользователям менять свои пароли в свете недавнего нарушения безопасности на сайтах семейства Gawker Media.

Проблема в том, что многие люди (33% в нашем исследовании) используют один и тот же пароль на каждом веб-сайте. Это означает, что если ваш пароль будет украден в одном месте (например, на сайтах Gawker Gizmodo или Lifehacker), его можно будет использовать для разблокировки доступа и к другим сайтам.

К сожалению, анализ паролей, украденных во время инцидента с Gawker, показывает, что многие люди выбирают очень плохие пароли, которые легко угадать злоумышленникам:

Беспокоит, не правда ли? Слишком многие из нас выбирают смешные пароли — и, поверьте мне, хакеры знают о наиболее часто выбираемых паролях и быстро пробуют их при попытке взломать ваши учетные записи.Вредоносные программы, такие как печально известный червь Conficker, даже имеют встроенные списки часто используемых паролей и используют их, чтобы попытаться распространиться дальше.

Итак, очевидно, что людям нужно избавиться от привычки использовать один и тот же пароль повсюду, и им также необходимо убедиться, что их пароли нелегко угадать или взломать.

Но мне в голову приходит другая мысль. Почему больше веб-сайтов не проверяют выбранный вами пароль, чтобы убедиться, что он достаточно надежный?

Было бы довольно просто, например, когда новый пользователь создает учетную запись для веб-сайта, чтобы запустить отправленный им пароль в базе данных часто используемых паролей и словаря.Если предлагаемый вами пароль является словарным словом или его слишком легко взломать, веб-сайт должен отклонить его.

Если веб-сайты просто говорят пользователям сменить пароли после инцидента с Gawker, что может помешать людям изменить свой пароль «123456» на столь же плохой пароль «пароль»?

Нам нужно не только вбить в головы пользователей важность безопасности паролей, но и лучше проверять отправленные пароли, чтобы гарантировать, что слабые * не * легко могут быть выбраны.

Вот видео на YouTube, которое я сделал недавно, в котором показано, как выбрать пароль, который трудно взломать, но легко запомнить.В нем также объясняется, как программы управления паролями, такие как 1Password, KeePass и LastPass, могут помочь вам запомнить все ваши пароли.

(Нравится это видео? Вы можете узнать больше на канале SophosLabs на YouTube и подписаться, если хотите)

Источник изображения диаграммы паролей: Wall Street Journal

паролей — сильные и слабые стороны

Пароли — это наиболее распространенная форма аутентификации, используемая для управления доступом к информации, начиная от личных идентификационных номеров, которые мы используем для банкоматов, кредитных карт, телефонных карт и систем голосовой почты, до более сложных буквенно-цифровых паролей, защищающих доступ к файлам. , компьютеры и сетевые серверы.Пароли широко используются, потому что это простые, недорогие и удобные механизмы для использования и реализации.

В то же время пароли также считаются крайне плохой формой защиты. По оценкам группы реагирования на компьютерные чрезвычайные ситуации (CERT), около 80 процентов инцидентов безопасности, о которых им сообщают, связаны с плохо подобранными паролями. Проблемы с паролем очень трудно решить, потому что в одной локальной компьютерной сети могут быть сотни или тысячи учетных записей, защищенных паролем, и только одна должна быть взломана, чтобы злоумышленник мог войти в локальную систему или сеть.С сегодняшним взаимосвязанным Интернетом проблемы потенциально разрушительны в еще большем масштабе; Опытный злоумышленник может проникнуть в одну систему и никогда не причинить ей вреда, используя вместо этого платформу для атак на миллионы целей.

В этой главе будут представлены некоторые рекомендации по выбору паролей и управлению ими, а также будут описаны некоторые типы парольных атак, а также возможные меры предосторожности и средства защиты.

РУКОВОДСТВО ПО ВЫБОРУ И ПОДДЕРЖАНИЮ ПАРОЛЕЙ

Запрос на комментарии (RFC) 1244 предлагает некоторые рекомендации по выбору и поддержке паролей.Эти рекомендации, которые должны быть частью руководства по безопасности любого сайта, включают:

- Не используйте свой логин или имя пользователя в какой-либо форме (как есть, перевернутые, заглавные, удвоенные и т. Д.)

- Не используйте свое имя, отчество или фамилию в какой-либо форме.

- Не используйте имя вашего супруга, второй половинки, ребенка, друга или домашнего животного в какой-либо форме.

- Не используйте другую информацию о вас, которую легко получить, включая дату вашего рождения, номерной знак, номер телефона, номер социального страхования, марку вашего автомобиля, адрес дома и т. Д.

- Не используйте пароль, состоящий из всех цифр или одинаковых букв.

- Не используйте слова, содержащиеся в словарях английского или иностранных языков, списках орфографии, списках сокращений или сокращений или других списках слов.

- Не используйте пароль, содержащий менее шести символов.

- Не сообщайте свой пароль другому лицу ни по какой причине.

- Используйте ли пароль с символами смешанного регистра (если поддерживается).

- Использовать ли пароль, содержащий неалфавитные символы (цифры и / или знаки препинания)

- Используйте пароль, который легко запомнить, так что вам не нужно его записывать.

- Используйте пароль, который можно быстро ввести, не глядя на клавиатуру.

Существует множество механизмов, которые люди могут использовать для создания паролей, соответствующих этим рекомендациям.Один из таких механизмов, позволяющий выбрать какое-нибудь известное выражение, текст песни или диалог и получить пароль из первой буквы каждого слова. Например, фраза Быть или не быть; то есть вопрос может быть основой для пароля 2bon2bTIT? . Этот пароль имеет смешанный регистр с использованием букв, цифр и знаков препинания, а его длина превышает 6 символов. Другая схема заключается в чередовании одного согласного и одной или двух гласных, до семи или восьми знаков; это создает бессмысленные слова, которые обычно произносятся и, следовательно, легко запомнить.Или же выберите два или более коротких слова и соедините их, поставив между ними знак препинания.

Некоторые системы используют программы, которые автоматически генерируют пароли; в некоторых случаях они даже генерируют имена пользователей. Эксперты по компьютерной безопасности встречают разные мнения об этих системах. С одной стороны, случайные пароли, генерируемые программой, практически невозможно угадать или атаковать с помощью словарного подхода. С другой стороны, их обычно так сложно запомнить, что пользователям приходится записывать их, что создает еще одну проблему безопасности.Эти системы также обычно не позволяют пользователям изменять свой пароль, но периодически назначают новый случайный пароль.

Некоторые сайты используют программу для назначения и логинов, и паролей. Имя пользователя — это некоторая арифметическая функция реального имени пользователя, номера сотрудника, даты рождения и / или другого идентификатора, так что Пэту Джонсу может быть присвоено имя пользователя zx2Haqqt . Такая форма задания только усугубляет проблему; Пэт почти наверняка запишет и имя пользователя , и пароль на листке бумаги, приклеенном к компьютеру! Хотя на самом деле нет необходимости хранить имя пользователя в секрете, поскольку оно становится известным, как только человек отправляет свое первое сообщение электронной почты, это предполагает, что идентификаторы электронной почты должны отличаться от сетевых имен пользователей, где это возможно.

Есть связанная проблема, и это то, что у людей слишком много паролей. Одна из причин этого — во всемирной паутине (WWW). Все большее количество веб-сайтов просят пользователей зарегистрироваться, запрашивая имя пользователя и пароль. Поскольку большая часть этих регистраций бесплатна и используется только в маркетинговых целях, а не в целях безопасности, результатом является быстрое увеличение количества паролей. Некоторые пользователи используют один и тот же пароль для каждого местоположения; но если один пароль скомпрометирован, то все.Другие выбирают разные пароли на каждом сайте и, в конце концов, должны их записывать. Тоже не лучшее решение.

Слабые стороны пароля и атаки

Пароли — слабая форма защиты по многим причинам. Одна из основных причин заключается в том, что пароли зависят от самого слабого звена в цепочке компьютерной и сетевой безопасности; а именно, человек-пользователь. Большинство пользователей думают, что процедуры безопасности — это либо шутка, игра, которую несут системные и сетевые администраторы, либо паранойя.В результате они не уделяют достаточного внимания правильному выбору паролей и их защите.

Есть несколько способов, которыми злоумышленник может атаковать защищенные паролем системы. Наиболее распространенная форма атаки — подбора пароля . Люди часто выбирают собственное имя, логин, номер телефона или какой-либо вариант в качестве пароля; затем они выбирают имя членов семьи или друзей, домашних животных, особые интересы или другой вариант. И как злоумышленник находит эту информацию? Во многих случаях это просто.Утилита Finger, известная уязвимость системы безопасности, ожидающая использования, отображает статус всех активных в данный момент пользователей с указанием имени пользователя — одного элемента информации, без которого злоумышленник не может обойтись. В списках пальцев 1 также отображается настоящее имя пользователя; файлы PLAN.TXT и PROJECT.TXT часто содержат дополнительную личную информацию, с помощью которой злоумышленник может запустить атаку подбора пароля, а также информацию о последнем входе в систему. Интернет-страницы многих людей содержат еще больше личной информации.

Также удивительно, сколько сайтов выбирают очевидные пароли для некоторых учетных записей или не меняют заводские настройки для некоторых учетных записей. В системах VAX / VMS компании Digital, например, учетные записи SYSTEM и FIELD имеют заранее заданные пароли MANAGER и SERVICE соответственно. Курсы системных менеджеров и обслуживающий персонал рекомендуют системному администратору изменить оба пароля и даже отключить их, когда они не используются; эти простые меры предосторожности часто игнорируются. 2 Многие системы даже предоставляют гостевую учетную запись без пароля, но строго не ограничивают возможности этой учетной записи.

Обычной защитой от атак подбора пароля является функция , занесенная в черный список, , которая ограничивает количество последовательных неудачных попыток входа в систему. В типичной реализации счетчик попыток входа в систему устанавливается равным нулю после успешного входа в систему и увеличивается после любой неудачной попытки входа в систему.Если счетчик когда-либо достигает порога черного списка (обычно от 3 до 7), вход в учетную запись отключается, даже если указан правильный пароль.

Злоумышленники могут использовать черный список как основу для другой формы атаки. Даже если они не могут проникнуть в систему, злоумышленники могут эффективно отказывать в обслуживании пользователям с помощью атаки из черного списка , где злоумышленник может эффективно отключить многих (или всех) пользователей, намеренно занося их в черный список. Чтобы предотвратить попадание злоумышленником учетных записей системного уровня в черный список, большинство операционных систем разрешают вход в системные учетные записи с консоли оператора независимо от статуса учетной записи в черном списке.

Вторая возможная атака — украсть системный файл паролей, что удивительно просто, если файлу не назначена правильная защита доступа. Хотя пароли почти всегда хранятся в некоторой зашифрованной или хэш-форме в файле, они по-прежнему уязвимы для атаки с помощью атаки по словарю , где большое количество слов зашифровано с использованием схемы шифрования операционной системы в попытке найти совпадение в файле паролей. Некоторые исследования показывают, что вероятность успешного взлома хотя бы одного пароля в файле, содержащем всего 16 паролей, составляет 99 процентов.С сегодняшними высокоскоростными процессорами, доступными для настольных ПК по умеренной цене, почти любой, у кого есть проверка орфографии, может запустить атаку по словарю.

В этой связи важно отметить, что длина пароля не является главным фактором, определяющим его надежность. Большинство пользователей сегодня по-прежнему выбирают пароли, содержащие только строчные буквы, чаще всего образующие слово или строку слов. Эти типы паролей наиболее уязвимы для словарной атаки.

Другая форма атаки называется подделкой логина и может быть особенно успешной в общественных терминалах образовательных учреждений. В этом сценарии злоумышленник запускает программу, которая отображает сообщение, которое выглядит как допустимое для входа в систему. Когда другой пользователь пытается войти в систему, программы обычно запрашивают имя пользователя и пароль, записывают информацию в файл, отображают сообщение «Неверный вход в систему», а затем выводят злоумышленника из системы.Законный пользователь, полагая, что он, должно быть, допустил опечатку, снова пытается войти в систему и добивается успеха. Эта атака срабатывает часто, и, если повезет, злоумышленник находит пользователя с высоким уровнем системных привилегий.

Четвертая атака — это фактический мониторинг трафика между пользователем и компьютером. Если эта атака используется, злоумышленник может найти имена пользователей и пароли в виде обычного текста. В локальной сети эта форма атаки требует, чтобы злоумышленник получил физический доступ к линиям связи или коммутационному шкафу; в Интернете злоумышленнику может потребоваться просто отслеживать пакеты, используемые для Telnet, WWW или других учетных записей с паролем.

После получения законных имен пользователей и паролей злоумышленник может участвовать в атаке повторного воспроизведения , где злоумышленник повторно отправляет действительную информацию аутентификации в целевую систему, чтобы получить доступ. Любая система, которая использует постоянную идентификационную и / или аутентификационную информацию, уязвима для таких атак.

Система Bellcore S / KEY ™ была разработана для противодействия такой атаке повторного воспроизведения. В S / KEY пользователь выбирает секретную парольную фразу, из которой известный алгоритм генерирует желаемое количество простых паролей.Каждый сгенерированный пароль представляет собой слово длиной от одной до четырех букв, и каждый сгенерированный пароль зависит от ранее сгенерированного пароля. Когда пользователь пытается войти на хост, хост выдает запрос на основе пароля, который последний раз использовал этот пользователь; клиент отвечает последовательным паролем. С этой схемой злоумышленник не может ни угадать, ни вычислить следующий пароль в последовательности, ни повторная атака не будет успешной. Существует несколько реализаций одноразовых паролей, совместимых с S / KEY, и они начинают все более широко использоваться в Интернете.

Как оказалось, самый простой способ получения паролей зачастую оказывается самым простым. Злоумышленники часто узнают пароли других пользователей, просто спрашивая их по электронной почте, по телефону или в онлайн-чате. Часто злоумышленник, выдавая себя за «офицера сетевой безопасности», запрашивает у пользователя пароль «для проверки». Хотя почти все системные администраторы говорят пользователям, что у них никогда не спросят пароль таким образом, некоторые пользователи разглашают свои пароли, не задумываясь.Злоумышленник может также позвонить системному администратору, выдавая себя за пользователя, забывшего свой пароль, и попросить новый; такие запросы никогда не должны удовлетворяться без точной идентификации вызывающего абонента.