Пароль и логин на вход (Авторизация) — 192.168.1.1 admin логин вход

При попытке входа в настройку через IP — http://192.168.1.1, роутер или модем сразу спосит у Вас логин и пароль на вход. Причём нет разницы какая модель устройства Asus, Zyxel, TP-Link, D-Link или Промсвязь. В любом случае понадобиться авторизация.

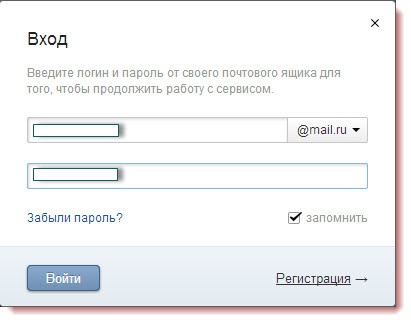

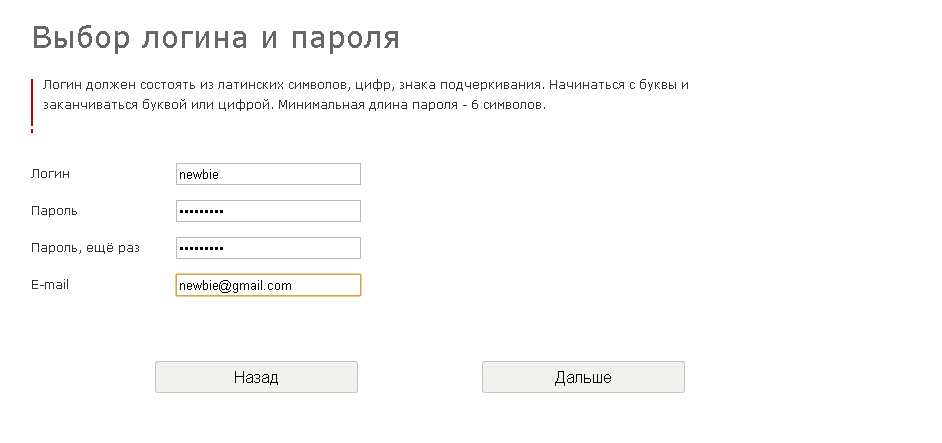

Выглядит она следующим образом — Вам открывается небольшое окно с двумя полями для ввода — Имя пользователя(User Name или Login) и Пароль(Password):

Что туда надо вводить?

Данные для авторизации в личном кабинете роутера обычно указаны в инструкции к модему или маршрутизатору. Так же на большинстве моделей устройств логин и пароль написаны на наклейке, которая приклеена внизу, на нижней части корпуса роутера. Вот пример наклейки на маршрутизаторе TP-Link:

Вот такие клеют на модемы и терминалы ASUS:

Как можно заметить по фотографиям, на стикерах указан IP-адрес роутера — 192. 168.1.1, имя пользователя и пароль на вход в веб-конфигуратор.

168.1.1, имя пользователя и пароль на вход в веб-конфигуратор.

Как правило, на новых, только что распакованных маршрутизаторах стоят заводские настройки и войти в личный кабинет роутера можно используя admin/admin. То есть в строку Login вводите слово admin и в поле «Password» тоже вводите — admin.

Отдельно отмечу, что многие не заморачиваются и оставляют заводской пароль на вход 192.168.1.1 — «admin». Это не правильно. В целях Вашей же безопасности обязательно измените его на какой-нибудь свой. Дело тут вот в чём:

— Во-первых, могут украсть логин и пароль на подключение к провайдеру и пользоваться ими в своих, корыстных целях.

— Во-вторых — Вам могут прописать иные DNS-сервера, которые будут в обманных целях перенаправлять Вас на фейковые сайты для того, чтобы выудить пароль на доступ в Личный кабинет Сбербанк Онлайн, пароль к пластиковой карточке и т.п.

— В-третьих — кто-нибудь может просто побаловаться, сбив настройки и запаролив вход в роутер. Доступ в Интернет пропадёт, а Вы не сможете зайти в веб-интерфейс до тех пор пока не сбросите настройки до заводских с помощью кнопки ресет.

Доступ в Интернет пропадёт, а Вы не сможете зайти в веб-интерфейс до тех пор пока не сбросите настройки до заводских с помощью кнопки ресет.

Какие могут быть варианты пароля?

В качестве пароля по-умолчанию не все производители используют слово «admin». Бывают и другие варианты:

— password

— 1234

— 12345

— epicrouter

— netman

— cisco (на роутерах LinkSys)

— netman

— root

— sysadmin

— secret

— super

— sytem

— root

— manager

— installer

— 0000

Что делать если не указан логин?!

Бывает и такое, что на форме авторизации есть только строка ввода пароля. Вот пример на модеме Zyxel P660 RT2:

В этом случае ввод логина не требуется.

Хуже обстоят дела, если поле для ввода логина есть, а само имя пользователя неизвестно и не указано на стикере. При таком раскладе надо открывать инструкцию и смотреть какое имя пользователя для доступа указано там. Если там этой информации нет, то можно попробовать следующее:

Если там этой информации нет, то можно попробовать следующее:

— admin

— Admin (с заглавной буквы «А»)

— login

— root или !root

— administrator

— cisco (для LinkSys)

— netman

— user

— Any

Последняя причина, из-за которого на 192.168.1.1 (192.168.0.1) не проходит авторизация — это сбой работы роутера. К сожалению, это тоже случается. Маршрутизатор может при этом даже вполне исправно работать, а вот доступа на http://192.168.1.1 через admin/admin или иной логин и пароль не получится.

Выход в этой ситуации один — пробовать сбросить настройки кнопкой «Reset»:

Она есть абсолютно но любом модеме или роутере и расположена или на задней панели, или на днище корпуса.

Для сброса настроек надо на включенном устройстве нажать кнопку Ресет и держать её 10-20 секунд, до тех пор пока индикаторы не моргнут и потухнут. После этого ждём пару минут пока модем или роутер не загрузится, после чего снова пробуем зайти на http://192. 168.1.1 и ввести логин и пароль на вход. Например, admin/admin.

168.1.1 и ввести логин и пароль на вход. Например, admin/admin.

Как запоминать и хранить логины-пароли для сайтов и сервисов

Подавляющее

большинство интернет-сервисов — форумы,

чаты, онлайн-банкинги, социальные сети и

так далее — используют логины-пароли. Даже

те сайты, где вроде бы логины-пароли ни к

чему, нередко заставляют пользователей

регистрироваться и входить под своими

данными — чтобы запоминать их

предпочтения, ну и спамить при случае.

Все специалисты советуют

использовать для каждого сайта

уникальные логины-пароли — безопасности

ради. Но где же их все упомнить-то, когда

этого добра накапливается не то что

десятки, а буквально сотни?!!

Многие пользователи решают

проблему следующим негуманным образом:

они используют один-единственный логин с

одним-единственным паролем. А что, удобно:

А что, удобно:

не надо много запоминать, не надо помнить,

где что вводил.

Однако понятно, что подобный

способ никак не является безопасным — по

очень многим причинам — и в конце концов

приводит к закономерному результату:

почтовый ящик вскрывают, регистрации в

социальных сетях вскрывают, банковские

счета вскрывают — в общем, ни тебе денег,

ни тебе личной жизни.

Частично проблема может

решаться с помощью встроенного почти в

каждый браузер менеджера логинов-паролей.

Однако эти менеджеры редко умеют делать

бекапы, неудобны и очень слабо защищены, а

кроме того, в процессе интернетовской

жизни нередко приходится пользоваться

далеко не одним браузерам (есть такие

сервисы, которые работают только под MSIE),

так что полноценным выходом из положения

подобный способ считать нельзя.

Так вот, более или менее

полноценный выход — использование универсального

менеджера паролей, который имеет свои

плагины под большинство известных

браузеров.

И тут схема работы, как ни

странно, очень похожа на уже описанный

негуманный способ, когда пользователю

нужно запомнить только один логин-пароль.

Однако, в отличие от негуманного способа,

данный — очень даже безопасный и удобный.

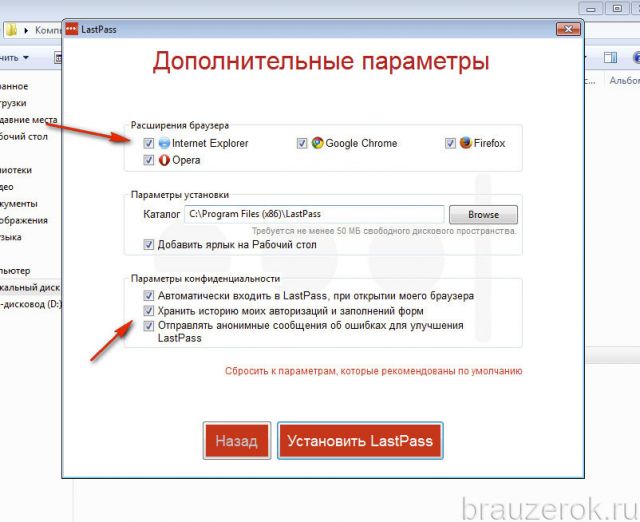

Подобных менеджеров существует

десятки, однако из бесплатных, пожалуй,

самым известным и используемым является LastPass,

а из платных — RoboForm.

Этот раздел «Ликбеза» создан

в основном для начинающих пользователей,

а они не любят платить за программное

обеспечение, поэтому давайте посмотрим,

что такое LastPass и как он работает.

Заходите на сайт

LastPass, скачиваете нужную версию

программы (кроме Windows поддерживаются MacOS,

Linux, куча мобильных платформ и

портабельные [переносимые] версии под

разные браузеры).

Главная страница LastPass

Под Windows рекомендуется скачать

универсальный установщик, который может

поставить плагины в MSIE, FireFox и Chrome.

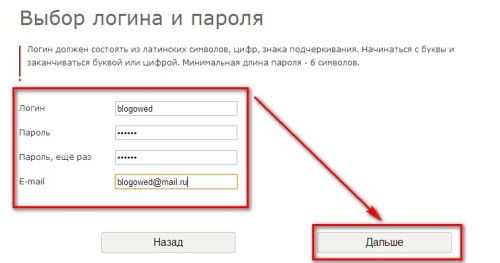

В процессе установки вам

предложат создать свой аккаунт (или войти

в уже существующий). При создании

аккаунта рекомендуется вводить свой

основной e-mail (если он вдруг перестанет

существовать, будут проблемы с

восстановлением доступа) и задать

хороший стойкий пароль.

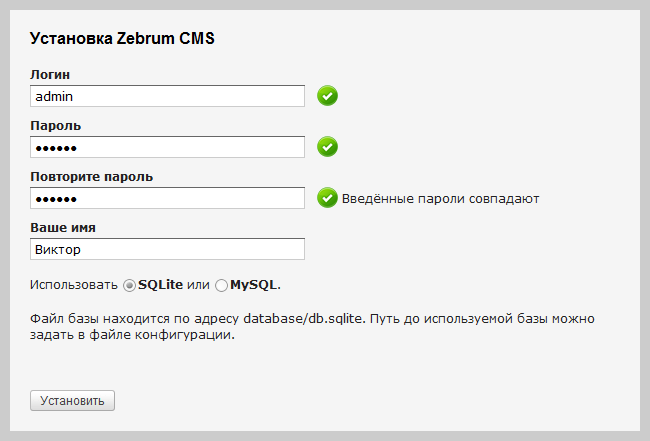

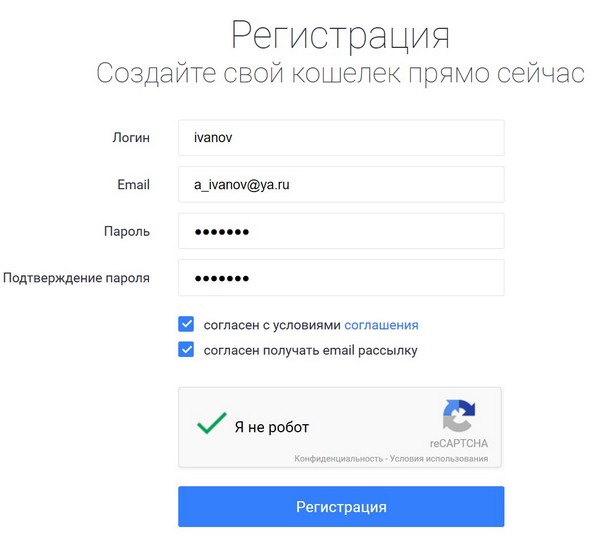

Создание аккаунта

После этого менеджер предложит

вам импортировать сохраненные данные из

различных браузеров — это имеет смысл

сделать, если вы уже сохраняли логины-пароли.

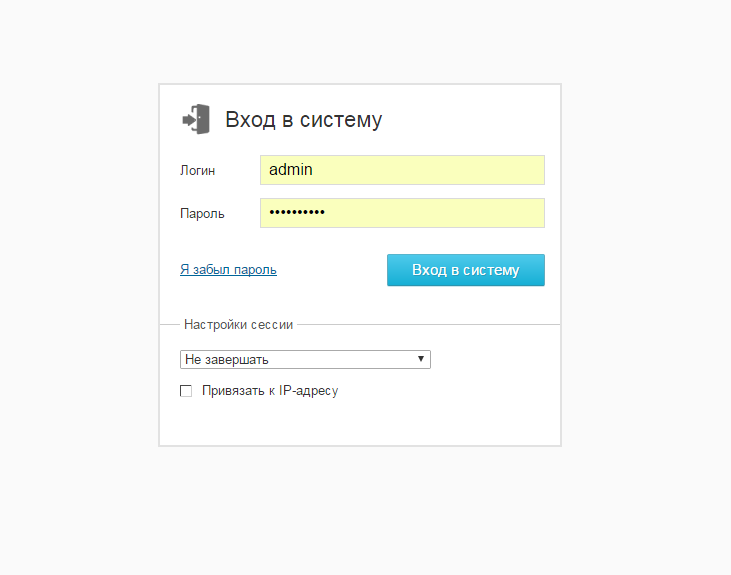

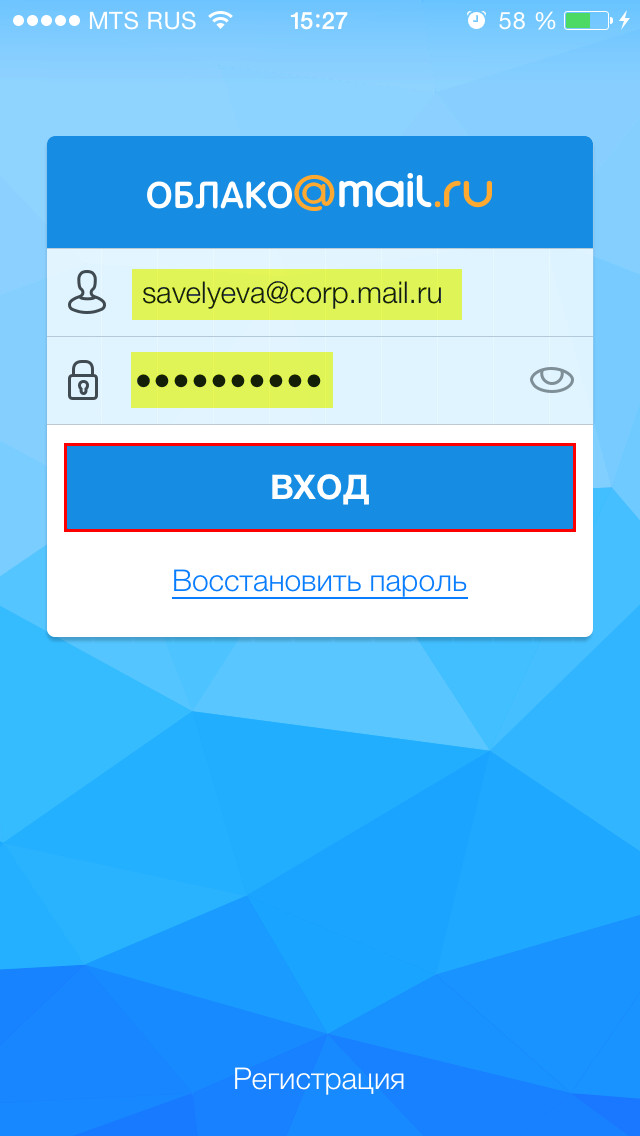

Теперь LastPass установлен в ваших

браузерах. В правом верхнем углу MSIE (FireFox,

Chrome) появится панелька LastPass. При щелчке по

ней возникает форма входа.

Мастер-логин

Запоминать мастер-пароль с

помощью опции — крайне нежелательно,

особенно если вы не один пользуетесь

компьютером. Лучше вводите его

Лучше вводите его

самостоятельно при первом запуске

браузера.

Как теперь это все будет

работать? Заходите на какой-то сайт, где

требуется ввод логина-пароля. (Или где вы

только что зарегистрировались с каким-то

логином-паролем.) Вводите данные.

Вводим данные

При нажатии кнопки «Войти»

LasPass выдаст вам следующее сообщение.

Сообщение

Если вы нажмете кнопку «Сохранить»,

то там появится следующее окно.

Добавить сайт

Имя сайта — это его интернет-адрес.

Группа — это если вы хотите делить сайты

на различные группы, чтобы понимать, что к

чему относится. «Требовать ввод пароля»

— это сохранить логин без пароля. И еще

интересная опция «Автоматический вход»

— если ее отметить, то теперь при входе на

этот сайт LastPass будет автоматически

вбивать нужные данные и входить на сайт.

Автоматический ввод

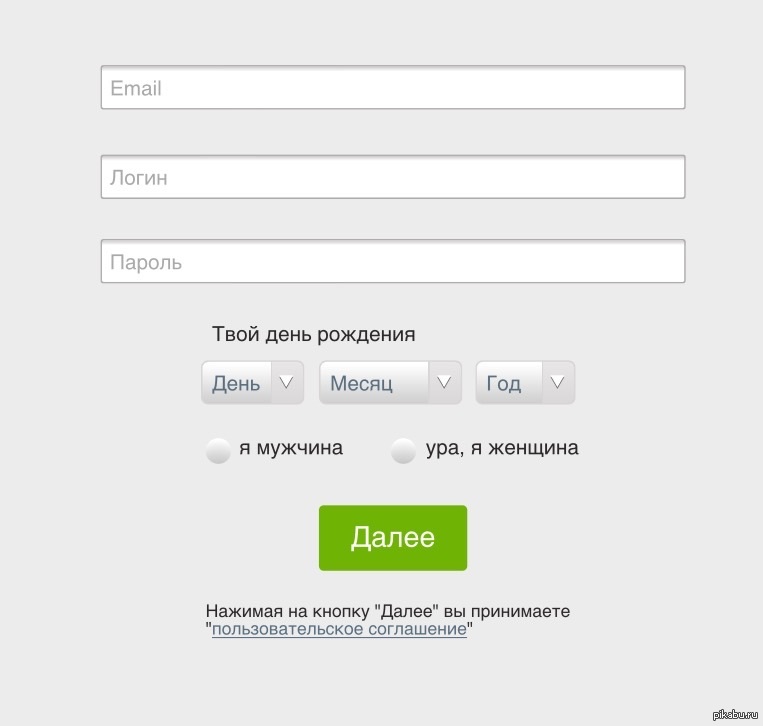

LastPass умеет запоминать и

заполнять не только пароли. Часто на

сайтах требуется вводить о себе кучу

информации — дату рождения, пол, адреса и

все такое. Вы можете заполнить эти данные

в форме LastPass, и он потом из нее сам будет

заполнять формы на сайте.

Форма личных данных

Аналогичным образом он умеет

хранить данные о кредитных картах. Хотя я

бы на вашем месте ему такую информацию не

доверял бы — от греха. Если, конечно, речь

не идет о карте, счет которой пополняется

только перед покупкой и потом стоит

пустой — многие так делают, и это очень

даже правильно.

Данные по кредитке

У LastPass есть еще и всякие полезные

инструменты. Например, генератор

безопасных паролей. Так как вам теперь

надо помнить только один пароль — к LastPass,

остальные лучше генерировать

автоматически с помощью этого

инструмента.

Генерировать пароль

Еще один интересный инструмент -

защищенные заметки. Вы можете создавать

самые разные заметки, которые будут

храниться в зашифрованном виде. Также для

доступа к ним можно задавать свои пароли.

Защищенная заметка

Доступ к защищенным заметкам (к

каждой в отдельности) можно давать своим

друзьям, для чего в вашем профиле на сайте

LastPass вбивается соответствующая

информация (e-mail друзей), а им потом

приходит сообщение. Впрочем, чтобы

посмотреть эти заметки, друзья должны

будут создать свои аккаунты на LastPass.

Если вы раньше пользовались

другим менеджером паролей и хотите

перейти на LastPass, то это обычно вполне

возможно — LastPass поддерживает импорт из

большинства известных менеджеров.

Список поддерживаемых менеджеров

Все ваши данные LastPass

автоматически сохраняет в вашем профиле

у себя на сайте, давая гарантию, что эти

данные кроме вас не будут доступны никому.

С одной стороны, это очень удобно, потому

что, во-первых, вы можете манипулировать

со своими данными прямо на сайте с любого

компьютера, во-вторых, эти данные с

легкостью переносятся между

компьютерами и разными платформами, в-третьих,

ваши данные автоматически бекапятся.

Обработка данных на сайте

С другой стороны, всегда

нехорошо, когда ваши данные хранятся где-то

там у дяди — пусть даже и в защищенном виде.

Тем более что по крайней мере один раз был

случай, когда у LastPass какие-то данные все-таки

утащили. На самом деле крайне мало шансов,

что ваши данные попадут к людям, которые

этим смогут воспользоваться, но тем не

менее.

Впрочем, этим сервисом

пользуется огромное количество людей по

всему миру и пока никто не жаловался на

потерю конфиденциальности. И уж

использование LastPass на порядок секьюрнее,

чем держать все пароли в браузере или

использовать один логин-пароль на все что

угодно.

P. S. Лично я уже давно использую в

качестве менеджера Roboform.

Для некоторых специфических случаев, с

которыми обычные пользователи вряд ли

столкнутся, он удобнее, чем LastPass. Кроме

того, он может хранить все данные

локально, не передавая их на сервер. (А

может и передавать, если пользователь

того пожелает.) И он платный.

Как найти и отобразить сохранённые в браузерах логины и пароли!

Многие пользователи хранят свои логины и пароли от различных сайтов в интернете прямо в том же браузере, через который выходят в интернет. Это позволяет затем быстро заходить на сайты, не вводя каждый раз снова свои логин и пароль. При этом пользователи часто не помнят этих данных, полностью доверяя браузеру, который сам заполнит нужные логины и пароли к сайтам. Однако бывает необходимо просто посмотреть, какой логин и пароль мы используем для того или иного сайта в интернете. И здесь появляется проблемка, потому что при вводе паролей на сайтах, они никогда не показываются в открытом виде, поэтому увидеть мы изначально можем только логины. А чтобы увидеть пароли, нужно лезть в настройки браузера. В данной статье я покажу вам, как найти все свои сохранённые логины и пароли от сайтов в интернете и отобразить их.

И здесь появляется проблемка, потому что при вводе паролей на сайтах, они никогда не показываются в открытом виде, поэтому увидеть мы изначально можем только логины. А чтобы увидеть пароли, нужно лезть в настройки браузера. В данной статье я покажу вам, как найти все свои сохранённые логины и пароли от сайтов в интернете и отобразить их.

Вообще я не рекомендую полностью доверять браузерам и хранить все свои логины и пароли просто в браузерах. Во-первых, это не безопасно и вытащить из браузера нужны логины и пароли, злоумышленнику не составит никакого труда. Во-вторых, ваши логины и пароли из браузера могут в миг удалиться в случае если вы запустите очистку браузера различными программами для очистки Windows (например, Ashampoo WinOptimizer) или же если запустите очистку данных браузера прямо из него. Поэтому, рекомендую хранить пароли в какой-либо внешней программе — менеджере паролей, например, KeePass Password Safe.

Ниже будет показано, как отыскать сохранённые логины и пароли в самых популярных браузерах: Google Chrome (в Яндекс. Браузер аналогично), Mozilla Firefox, Opera, Internet Explorer.

Браузер аналогично), Mozilla Firefox, Opera, Internet Explorer.

Инструкции ниже будут даны для последних версий перечисленных выше браузеров, поскольку в некоторых старых браузерах (например, Internet Explorer до версии 10), вообще нет возможности как-то отыскать логины и пароли к сайтам через встроенные средства.

Инструкция для браузера Google Chrome

Откройте меню браузера (1) и перейдите в «Настройки» (2).

Опускаем страницу вниз и нажимаем «Показать дополнительные настройки».

Снова листаем вниз до раздела «Пароли и формы». Нажимаем «Настроить» напротив пункта «Предлагать сохранять пароли для сайтов».

В открывшемся окне будет 3 столбца. В первом отображаются сайты, во втором — сохранённые вами логины к этим сайтам, а в третьем — пароли. Логины будут отображаться в открытом виде, а пароли изначально скрыты. Чтобы показать какой-либо сохранённый пароль, наведиде на него и нажмите «Показать».

Таким образом можете посмотреть свой сохранённый в Google Chrome логин и пароль для любого сайта.

Если вы пользуетесь Яндекс.Браузером, то нём отобразить пароли можно точно таким же способом. Интерфейс этого браузера практически ничем не отличается.

Инструкция для браузера Mozilla Firefox

Откройте меню браузера (1), после чего нажмите «Настройки» (2).

В левой колонке выберите «Защита» (1), после чего справа нажмите кнопку «Сохранённые логины» (2).

В появившемся окне увидите сайты, для которых вы сохраняли логины и пароли и сами эти данные. Изначально пароли неотображаются. Чтобы их отобразить, нажмите «Отобразить пароли».

Соглашаемся с предупреждением:

Теперь в окне появится ещё одна колонка «Пароль», где будут видны пароли к тем сайтам, для которых вы эти данные сохраняли через браузер.

Инструкция для браузера Opera

Откройте меню браузера (1) и перейдите в «Настройки» (2).

На следующей странице, в левой части окна выберите «Безопасность» (1), после чего в правой части выберите «Управление сохранёнными паролями» (2).

Откроется окно, в котором будут отображаться ваши сайты и логины с паролями к ним. Пароли изначально будут скрыты и чтобы их отобразить, нажмите кнопку «Показать» напротив нужного сайта.

В результате пароли станут видимыми.

Инструкция для браузера Internet Explorer

Откройте меню браузера (1) и перейдите в «Свойства браузера» (2).

В открывшемся окне перейдите на вкладку «Содержание» (1) и нажмите кнопку «Параметры» (2).

В следующем окне нажмите «Управление паролями».

Откроется раздел Windows «Администрирование учётных данных». Здесь выберите тот сайт и логин, для которого хотите отобразить пароль. Для этого кликните по стрелке справа напротив нужного сайта.

К примеру, я хотел увидеть свой пароль к сайту Яндекс. Для этого кликнул по стрелке напротив нужного сайта и панель с выбранным сайтом раскрылась. Нажмите внизу кнопку «Показать».

Для этого кликнул по стрелке напротив нужного сайта и панель с выбранным сайтом раскрылась. Нажмите внизу кнопку «Показать».

Windows попросит указать в открывшемся окне пароль от вашей учётной записи (если он установлен). Введите пароль (1) или оставьте поле пустым, после чего нажмите «ОК» (2).

Теперь сохранённый вами пароль для выбранного сайта будут отображаться!

Если вы пользуетесь браузером Internet Explorer версии моложе 10-й, то вы не сможете никак отобразить сохранённые к сайтам пароли стандартными средствами Windows! Рекомендую перейти на версию старше, а лучше всего на другой браузер, потому что браузер Internet Explorer является самым медленным, сбойным и многие сайты не могут полноценно подстроиться под данный браузер, из-за чего многие функции у вас могут не работать!

Заключение

Найти пароли, сохранённые в браузерах на самом деле очень просто и в этом вы могли убедиться, прочтя данную инструкцию. Исключения составляют лишь, в основном, старые браузеры, где пароли нельзя просмотреть стандартными средствами самого браузера или Windows (например, в браузерах Internet Explorer версий с 6-й по 9-ю). Возможность увидеть сохранённые логины и пароли для сайтов, где вы заходили в свой аккаунт, может однажды пригодиться. И помните, что лучше хранить пароли в специально разработанных для этого программах и не доверять хранить такие данные браузерам в одном экземпляре!

Возможность увидеть сохранённые логины и пароли для сайтов, где вы заходили в свой аккаунт, может однажды пригодиться. И помните, что лучше хранить пароли в специально разработанных для этого программах и не доверять хранить такие данные браузерам в одном экземпляре!

Хорошего Вам дня и отличного настроения! 😉

как зайти в его настройки. Где узнать пароль и логин

Роутер — как зайти в его настройки.

Вы купили роутер и нужно его настроить. Хотите сменить пароль на Wi-Fi, ограничить количество подключаемых абонентов к беспроводной сети. Ситуаций для причин к изменению настроек роутера может быть множество. Как же зайти в меню настроек вашего роутера?

Для начала необходимо правильно подключиться к нему при помощи сетевого кабеля, который как правило прилагается в комплекте со всеми роутерами.

Подключаем кабель.

Кабель подключается к разъему Lan — их всегда несколько от 4 и более, подключаемся к первому, второй его конец подключаем к разъему сетевой карты вашего ноутбука или компьютера.

Не подключайте его к разъему интернет кабеля, как правило он всегда один и другого цвета, в него подключаете кабель вашего интернета.

Если у вас сохранилась инструкция то там, как правило, описано и показано правильно подключение кабелей.

Драйверов не нужно.

Необходимо лишь наличие установленного браузера в вашей операционной системе, не имеет значение также сама операционная система.

Все настраивается одинаково как в linux, Mac OS так и в Windows.

Если роутер еще не настраивали или он новый то как правило у него заводские настройки, подключается к нему стандартным способом.

Если вы не знаете какие там настройки, то можно их сбросить на заводские, на корпусе должна быть кнопка для сброса настроек на заводские.

Для подключения к роутеру необходимо знать IP адрес для подключения, логин и пароль.

За стандартный IP адрес большинство компаний принимает 192.168.0.1 или 192.168.1.1

Имя как правило — admin

Пароль — admin или пусто, пароль отсутствует.

Если это роутер от компании провайдера, то как правило на роутере снизу приклеена наклейка с логином, паролем и IP адресом установленным для входа в меню этого роутера. Иногда в качестве IP может быть просто «интернет адрес» — посмотрите наклейку, документацию.

Переходим к самому главному.

Теперь когда мы все подключили, знаем логин и пароль, а так же IP для подключения, открываем браузер.

Интернет кабель подключать не обязательно, он не нужен для внесения изменений в настройки роутера. Можно просто подключить роутер, все настроить и затем отнести его и установить в нужное место для подключения и эксплуатации.

В адресной строке набираем ip или интернет адрес, нажимаем Enter.

Если все сделали правильно то откроется страница входа в настройки в роутера, где нужно ввести пароль и логин.

После ввода логина и пароля вы перейдете в настройки роутера.

Всем Удачи!

Как узнать свой логин в сбербанк онлайн с телефона без карты, если забыл?

Привет, друзья! Многие паникуют, когда им кажется что они утрачивают контроль в свой Сбербанк-Онлайн. На самом деле волноваться не стоит, если вы не помните свои реквизиты доступа. «Сбербанк всегда думает о нас», можно самостоятельно и без всяких проблем снова туда попасть нужно только знать, как.

На самом деле волноваться не стоит, если вы не помните свои реквизиты доступа. «Сбербанк всегда думает о нас», можно самостоятельно и без всяких проблем снова туда попасть нужно только знать, как.

В сегодняшнем кратком материале пробежимся по основным способам восстановления доступа к системе. Ничего сложного, просто читаем далее! Если логин утрачен и нигде не осталось воспоминаний о нем ,то его можно просто сменить на другой — просто и быстро. Логином от сервиса во всех случаях утраты служит банковская карта Сбербанка, а точнее ее номер. Карту иметь с собой не обязательно, но номер должен быть под рукой.

Как узнать свой логин в Сбербанк Онлайн если забыл на телефоне?

Итак друзья, напомню, что основным реквизитом для доступа в мобильное приложение от Сбербанка является ваша банковская карта, полученная в одном из его отделений. Именно она дает вам право пользования сервисом, плюс подключенная услуга «мобильный банк» к одной из карт Сбербанка.

Недавно услышал, что Сбербанк-онлайн является самым скачиваемым приложением в России (может и в мире). Под рукой у вас должен быть мобильный телефон с интернет и установленным приложением плюс номер вашей карты Сбербанка.

Под рукой у вас должен быть мобильный телефон с интернет и установленным приложением плюс номер вашей карты Сбербанка.

Можно даже удалить мобильное приложение с телефона полностью, и снова установить. Не хотите удалять -ничего страшного. Схема восстановления логина одинакова, «нажимаем сменить пользователя»…

Далее будет приглашение на вход:

После нужно ввести номер карты в соответствующие поля; если позволяет обстановка можно отсканировать карту:

Приложение потребует придумать новый логин, пароль на вход в приложение. Для удостоверения личности нужно будет подтверждать действия по СМС:

Узнаем свой логин для входа в Сбербанк онлайн на компьютере

На компьютере процедура восстановления логина и пароля схожая. Некоторые браузеры открывают вход в сбербанк через защищенный режим. Это значит, что данные логина и пароля и не запоминаются браузером и вы работаете «инкогнито». Восстановить логин тут можно только через сервис. Итак, что мы видим? Нажимаем «забыли пароль или логин»:

Итак, что мы видим? Нажимаем «забыли пароль или логин»:

Мы пытаемся восстановить логин и для удоствоерения личности нам снова понадобится наша банковская карта Сбербанка и мобильный телефон, к которому она подключена.

Далее, следуем указаниям мастера и в итоге логин будет либо восстановлен, либо поменян. Ничего сложного!

Можно ли узнать свой логин и пароль в Сбербанк онлайн через СМС если забыл?

Сбербанк не рассылает СМС с указанием логина, пароля через справочные системы (номер 900) или посредством USSD команд. Свой логин вы получите только в том случае, если прошли стандартные процедуры описанные выше, то есть стопроцентно подтвердили свою личность. И это правильно. Мало ли кто шлет мошеннические СМС, наверное многие сталкивались с этим?

В случае, если Вы оказались без телефона, интернета под рукой, можно оперативно сменить логин и пароль через любой банкомат сбербанка. В этом случае, нужна банковская карта. На чеке будут новые логины и пароли; все предыдущие станут недействительными.

В любой момент логины и пароли можно сменить на новые. Удачи Вам!

Автор публикации

не в сети 4 дня

admin

0

Комментарии: 61Публикации: 386Регистрация: 04-09-2015

Как узнать пароли, которые вводились на моем компьютере

В статье мы расскажем, где находятся пароли на вашем компьютере. Если вы забыли информацию об аккаунте (логин/пароль), приведенные нами инструкции пригодятся при восстановлении доступа к любимым сайтам. Мы рассмотрим поиск сохраненных паролей в Google Chrome и Mozilla Firefox, поскольку они установлены на львиной доле ПК. А также опишем процесс восстановления пароля к аккаунту Windows.

Как узнать пароли, которые вводились на моем компьютере

Как посмотреть пароли в браузере. Руководство по поиску и защите сохраненных паролей

Как посмотреть сохраненные пароли в Google Chrome

В каждом браузере из списка часто используемых (Firefox, Chrome, Opera, Safari) присутствует опция по хранению и запоминанию данных от аккаунтов (например, мастер-пароль в opera, который защищал логины и пароли). Сейчас мы будем обозревать именно Хром, потому что большинство пользователей интернета пользуются именно им.

Сейчас мы будем обозревать именно Хром, потому что большинство пользователей интернета пользуются именно им.

Шаг 1. Открываем Хром. Справа, в самом конце адресной строки находится значок из трех точек. Это кнопка для открытия настроек. Кликаем по ней.

Кликаем левой кнопкой мышки по значку из трех точек

Шаг 2. Во всплывающем меню выбираем пункт «Настройки» — он в самом низу.

В раскрывшемся меню находим и щелкаем левой кнопкой мышки по пункту «Настройки»

Шаг 3. Прокручиваем страницу вниз, пока не найдем слово «Дополнительные». Кликаем.

Мышкой прокручиваем страницу в самый низ, находим слово «Дополнительные», кликаем по нему левой кнопкой мышки

Шаг 4. Этот пункт раскрывает весь функционал настроек браузера. Нам нужен блок «Пароли и формы». Щелкаем по строке «Настройки паролей».

В блоке «Пароли и формы» щелкаем по строке «Настройки паролей»

Шаг 5. Открывается таблица, где содержатся все сохраненные пароли к вашим аккаунтам. Что здесь можно сделать? Например, нажать на значок глазка – вместо точек появится ваш пароль. Эта функция крайне полезна, если вы забыли код от аккаунта, а желания проходить долгую процедуру восстановления – нет.

Что здесь можно сделать? Например, нажать на значок глазка – вместо точек появится ваш пароль. Эта функция крайне полезна, если вы забыли код от аккаунта, а желания проходить долгую процедуру восстановления – нет.

Находим раздел «Сайты с сохраненными паролями», что бы увидеть пароль к нужному сайту, нажимаем на значок глаза

Где находятся сохраненные пароли в Opera

Opera считается надежным браузером, который защищает от вирусов, блокирует нежелательные всплывающие окна и хранит пароли пользователя. Узнаем, где именно расположены коды к сайтам.

Шаг 1. Мастер-пароль в Opera используется для хранения данных об аккаунтах. Открываем «Меню», заходим в «Настройки».

Щелкаем мышкой по логотипу Опера «Меню», затем по пункту «Настройки»

Шаг 2. В сайдбаре слева выбираем параметр безопасности.

Кликаем по пункту «Безопасность»

Шаг 3. Прокручиваем страницу и жмем на кнопку, изображенную на скриншоте.

В правой части окна находим опцию «Управление сохраненными паролями», щелкаем по ней

Шаг 4. Открывается окошко со всеми авторизированными сервисами.

Окно со всеми авторизированными сервисами, находим нужную информацию

Где находятся сохраненные пароли в Mozilla Firefox

Firefox – второй по востребованности браузер после Хрома. Рассказываем, как найти в нем пароли от сайтов.

Шаг 1. Открываем настройки. В конце адресной строки расположен значок из трех полосок – кликаем по нему.

Левой кнопкой мышки щелкаем по трем полоскам

Кликаем по пункту «Настройки»

Шаг 2. В левом меню выбираем параметр «Защита». Далее – «Сохраненные логины».

Переходим в раздел «Защита», в правой части окна находим опцию «Сохраненные логины», щелкаем по ней

Шаг 3. Здесь вы можете увидеть пароли к каждому конкретному сайту.

Откроется окно с ранее использованными логинами для сайтов, что бы увидеть пароли, щелкаем по опции «Отобразить пароли»

Видео — Как посмотреть сохраненные пароли в браузере?

Как узнать вводимые пароли на компьютере

Программы для поиска введенных кодов в браузерах используются редко. Мы не рекомендуем их применять, поскольку их разработчики неизвестны. Пользуясь такими программами, вы можете доверить свои пароли и логины третьим лицам. Как они ими воспользуются – вопрос открытый. Поэтому советуем смотреть пароли через средства, предоставляемые самим браузером. Тем не менее, одну хорошую программу мы можем посоветовать.

WebBrowserPassView, как и логически следует из названия, утилита по просмотру паролей, сохраненных в браузерах. Безусловный плюс приложения – работа с несколькими браузерами. Вам не придется рыться в настройках Хрома или Firefox, здесь все находится в одном месте. Пользуясь WebBrowserPassView, вы всегда будете знать, где хранятся пароли.

- Скачайте утилиту с надежного сайта.

Переходим на надежный сайт и нажимаем «Скачать»

Щелкаем по ссылке «Скачать с сайта разработчика»

- Откройте заархивированный файл.

Открываем скаченный заархивированный файл

- Двойным левым кликом откройте файл с расширением exe.

Двойным щелчком левой кнопкой мышки запускаем установочный файл с расширением exe

- Утилита не требует установки, сразу откроется главный интерфейс уже с паролями от сайтов.

Интерфейс утилиты с необходимой информацией сайтов и паролей к ним

- Чтобы узнать подробную сводку по паролям, кликните дважды на конкретной строке.

Кликаем дважды по строчке с нужным сайтом

- Высветится окошко с описанием всех параметров пароля. Рассмотрим наиболее важные из них.

Информационное окно с описанием всех параметров пароля для конкретного сайта

- URl. Адрес сайта, к которому сохранен пароль;

- WebBrowser. Браузер, в котором пароль хранится;

- Password Strenght. Надежность пароля. Например, если у вас написано Strong — значит пароль сильный и его сложно взломать;

- Created Time. Дата создания пароля для аккаунта;

- Modified Time.

Дата изменения первоначального пароля;

Дата изменения первоначального пароля; - Filename. Крайне полезный параметр. Из него вы можете узнать местоположение файла (на компьютере), в котором хранятся все пароли.

Как узнать пароль для входа в Windows?

Если вы хотите узнать, как отключить пароль в Виндовс 10, вы можете прочитать статью об этом на нашем портале.

Случается, что забыт главный пароль, который только может быть – от учетной записи компьютера. Чтобы не потерять важные данные, пароль необходимо восстановить. Как? Рассмотрим один из способов.

Шаг 1. При включении/перезагрузке ПК нажмите клавишу «F8».

Во время перезагрузки или включения компьютера нажимаем клавишу «F8»

Шаг 2. Выберете «Безопасный режим». Вы загрузитесь в Виндовс, но с ограниченным функционалом. Такой формат загрузки придуман для устранения неполадок и тестирования системы. Он не подойдет для обычной ежедневной работы, но нашу проблему решить поможет.

С помощью стрелок переходим на пункт «Безопасный режим», нажимаем «Enter»

Шаг 3. Заходим в «Панель управления», ищем учетные записи пользователей («Пуск» -> «Панель управления»).

Открываем «Пуск», затем «Панель управления»

Шаг 4. Затем выбираем первый параметр из блока настройки учетных записей (смотрите скриншот).

В режиме «Просмотр» выставляем «Категория», находим и открываем подраздел «Добавление и удаление учетных записей пользователей»

Шаг 5. Выбираем ваш аккаунт.

Левой кнопкой мышки щелкаем по нужному аккаунту

Шаг 6. Кликните по параметру «Изменение своего пароля».

Кликаем по ссылке «Изменение своего пароля»

Шаг 7. Задайте новый код и сохраните изменения. Теперь просто перезагрузите компьютер и все – проблема решена за каких-то несколько щелчков.

Ответ на часто задаваемый вопрос: «А безопасно ли хранить логины/пароли в браузере?»

Часто задаваемый вопрос о просмотре паролей на ПК: а безопасно ли хранить логины/пароли в браузере? Здесь множество факторов. Если ваша учетная запись на компьютере сама под паролем – риск «угона» аккаунтов резко снижается. В остальных случаях, ваши данные могут украсть. Достаточно просто зайти в настройки браузера и посмотреть сохраненные пароли. Современные сервисы вроде Вконтакте, Facebook, Twitter, Steam поддерживают двухфакторную аутентификацию, прикрепление номера телефона. Даже если злоумышленник скопировал себе ваш логин и пароль, вы можете использовать привычный способ восстановления пароля – через привязанный к аккаунту телефон.

Если ваша учетная запись на компьютере сама под паролем – риск «угона» аккаунтов резко снижается. В остальных случаях, ваши данные могут украсть. Достаточно просто зайти в настройки браузера и посмотреть сохраненные пароли. Современные сервисы вроде Вконтакте, Facebook, Twitter, Steam поддерживают двухфакторную аутентификацию, прикрепление номера телефона. Даже если злоумышленник скопировал себе ваш логин и пароль, вы можете использовать привычный способ восстановления пароля – через привязанный к аккаунту телефон.

Как посмотреть чужую переписку с помощью PuntoSwitcher?

Утилита PuntoSwitcher, с помощью которой можно прочитать чужую переписку

PuntoSwitcher – крайне удобная программа для тех, кто имеет дело с текстом. Она анализирует вводимые с клавиатуры символы и переводит раскладку на нужную. Когда печатаешь текст, глядя на клавиатуру, можно не заметить, что раскладка не переключена. Приходится либо вбивать текст заново, либо искать сайты, меняющие испорченный текст на правильный. Но проще поставить PuntoSwitcher.

Однако, программа имеет и более интересные опции. Например, вы можете прочитать чужую переписку.

Единственный момент – у вас должен быть доступ к ПК того пользователя, чьи сообщения вы хотите узнать. Рассмотрим установку и настройку PuntoSwitcher пошагово:

Шаг 1. Скачиваем утилиту, перейдя по ссылке https://yandex.ru/soft/punto/ и устанавливаем.

Переходим по ссылке, нажимаем «Скачать»

Шаг 2. По умолчанию утилита сворачивается в трей. Чтобы настроить PuntoSwitcher, кликаем правой кнопкой мыши по ее значку.

Правой кнопкой мышки кликаем по значку PuntoSwitcher

Шаг 3. В меню переходим на строку «Дополнительно» и отмечаем параметр «Вести дневник».

Наводим курсор на строку «Дополнительно» и отмечаем параметр «Вести дневник»

Шаг 4. Теперь останется «подчистить следы» — чтобы пользователь ничего не заподозрил. Дело в том, что программа при переключении раскладки издает характерный звук. Его быть не должно. В настройках заходим в «Звуковые эффекты» и отключаем их все, если стоит галочка — щелкаем. Отсутствие галочки — отсутствие звука.

Снимаем галочку с пункта «Звуковые эффекты»

Шаг 5. Открываем масштабные настройки программы.

Правой кнопкой мышки кликаем по значку PuntoSwitcher, переходим в пункт «Настройки»

Шаг 6. Во вкладке «Общие» убираем все пункты, кроме автозапуска. Сохраняем результат.

В разделе «Общие» убираем галочки со всех пунктов, кроме автозапуска, нажимаем «ОК»

Теперь для просмотра введенного при работе Виндовс текста, останется заглянуть в дневник PuntoSwitcher.

Можно ли ускорить расшифровку паролей в Ophcrack

Ophcrack – одна из утилит, предназначенных для взлома паролей. Чтобы сделать поиск кодов быстрее, можно добавить в базу примеры распространенных паролей, вводимых пользователями. Теперь применим утилиту в деле. С помощью Ophcrack можно взломать пароль Windows.

Шаг 1. Загружаем утилиту с сайта разработчика http://Ophcrakcsourceforge.net.

Переходим на официальный сайт разработчика, нажимаем на кнопку «Download ophcrack LiveCD»

Шаг 2. Записываем скачанный образ на диск. Подойдет программа UltraIso.

Скачанный образ записываем на носитель с помощью программы UltraISO

Если вы хотите более подробно узнать, как создать образ диска в Windows 10, вы можете прочитать статью об этом на нашем портале.

Шаг 3. Перезагружаем ПК. Заходим в БИОС (клавиша «F2»).

При запуске системы нажимаем клавишу «F2»

Шаг 4. Во вкладке «Boot» ставим в приоритет «CD-диск», чтобы компьютер грузился именно с него, а не с винчестера (как обычно). Сохраняем настройки (клавиша «F10»).

Переходим во вкладку «Boot» с помощью стрелок в пункте «1st Boot Device» выставляем на первое место «CD-диск» нажимаем «F10»

Шаг 5. Снова перезагружаем компьютер. Откроется утилита. Выбираем первый пункт (как на скриншоте).

Щелкаем по ссылке «Ophcrack Graphik mode — automati»

Шаг 6. Щелкаем по нужному аккаунту и жмем кнопку «Crack» в меню сверху.

Кликаем по нужной учетной записи и жмем кнопку «Crack» в меню сверху

Шаг 7. Программа выполнит взлом и покажет пароль в последнем столбце таблицы (смотрите скриншот).

В последнем столбце мы увидим пароль

Видео — Как узнать пароль Windows xp, 7, 8, 10 за минуту

Вам будет предложено ввести имя пользователя и пароль — Office

- 2 минуты на чтение

- Применимо к:

- Microsoft Office Access 2007, Microsoft Office Access 2003

В этой статье

Примечание

Office 365 профессиональный плюс переименовывается в Microsoft 365 Apps для предприятий .Дополнительные сведения об этом изменении см. В этом сообщении в блоге.

Оригинальный номер базы знаний: 888734

Симптомы

При запуске Microsoft Access 2000 или более поздней версии вам будет предложено ввести имя пользователя и пароль. Это происходит, даже если вы не включаете или не настраиваете безопасность. Вам будет предложено ввести имя пользователя и пароль для каждой базы данных. Сюда входит даже новая база данных.

Причина

Такое поведение наблюдается при установке «Typing Tutor Deluxe» от Global Software Publishing.

Разрешение

Чтобы решить эту проблему, используйте инструмент Workgroup Administrator, чтобы повторно присоединиться к исходному файлу информации о рабочей группе по умолчанию. Для этого вы можете использовать один из следующих способов. Используемый метод зависит от вашей версии Access.

Office Access 2007

Чтобы использовать инструмент администратора рабочей группы в Microsoft Office Access 2007, используйте код Microsoft Visual Basic. Для этого воспользуйтесь одним из следующих способов.

Метод 1. Запустите код Visual Basic в окне «Немедленное»

В Access 2007 откройте надежную базу данных или включите макросы в существующей базе данных.

Нажмите CTRL + G, чтобы открыть окно «Немедленное».

Введите следующую строку кода и нажмите клавишу ВВОД.

DoCmd.RunCommand acCmdWorkgroupAdministratorВ диалоговом окне Администратор рабочих групп щелкните Присоединиться к , а затем щелкните Обзор .

Найдите и щелкните следующий файл, а затем щелкните Открыть :

C: \ Program Files \ Common Files \ system \ System.mdwВ диалоговом окне Администратор рабочих групп нажмите ОК , а затем нажмите Выход из .

Метод 2. Создайте модуль, содержащий код Visual Basic

В Access 2007 откройте надежную базу данных или включите макросы в существующей базе данных.

На вкладке Create щелкните Macro в группе Other , а затем щелкните Module .

Создайте подпрограмму, а затем вставьте в нее следующий код Visual Basic.

DoCmd.RunCommand acCmdWorkgroupAdministratorНажмите F5, чтобы запустить код.

В диалоговом окне Администратор рабочих групп щелкните Присоединиться к , а затем щелкните Обзор .

Найдите и щелкните следующий файл, а затем щелкните Открыть :

C: \ Program Files \ Common Files \ system \ System.mdwВ диалоговом окне Администратор рабочих групп нажмите ОК , а затем нажмите Выход из .

Доступ в офис 2003

Запустите Office Access 2003.

Щелкните Tools , укажите на Security , а затем щелкните Workgroup Administrator .

Щелкните Присоединиться к , щелкните Обзор , перейдите к

C: \ Documents and Settings \ <ваше имя пользователя> \ Application Data \ Microsoft \ Access \ System.mdw, а затем щелкните ОК .В диалоговом окне Администратор рабочих групп нажмите ОК .

В диалоговом окне Администратор рабочих групп нажмите ОК .

Примечание

Диалоговое окно Workgroup Administrator на шаге 5 отличается от диалогового окна на шаге 4. Оба диалоговых окна имеют одинаковое имя.

Доступ 2002

- Запуск доступа.

- Щелкните Tools , укажите на Security , а затем щелкните Workgroup Administrator .

- В диалоговом окне Workgroup Administrator щелкните Присоединиться к , щелкните Обзор , перейдите к

C: \ Documents and Settings \ <ваше имя пользователя> \ Application Data \ Microsoft \ Access \ System.mdw, а затем нажмите ОК . - В диалоговом окне Workgroup Administrator щелкните OK , а затем щелкните Exit .

Доступ 2000

- Щелкните Start , а затем щелкните Search .

- В диалоговом окне Результаты поиска щелкните Все файлы и папки под Что вы хотите найти .

- Введите Wrkgadm.exe под Имя файла полностью или частично, а затем щелкните Поиск .

- В диалоговом окне Search Results дважды щелкните WRKGADM .

- В диалоговом окне Workgroup Administrator щелкните Присоединиться к , щелкните Обзор , перейдите к

C: \ Program Files \ Common Files \ system \ System.mdw, а затем щелкните ОК . - В диалоговом окне Workgroup Administrator щелкните OK , а затем щелкните Exit .

Дополнительная информация

Когда вы устанавливаете Typing Tutor Deluxe, безопасность вашей рабочей группы для Access сбрасывается, чтобы указывать на файл информации о рабочей группе, созданный для Typing Tutor Deluxe.

имен пользователей и паролей | Couchbase Docs

Сервер

Мобильный

Облако

SDK

Учебники

Загрузки

Couchbase Сервер

6.6

- 7,0 БЕТА

- 6,5

- 6,0

- 5,5

- 5,1

- 5,0

Введение

Почему Couchbase?

Что нового?

Режим предварительного просмотра для разработчиков

Обзор коллекций

Коллекции через REST

Коллекции через CLI

Справочник по REST API

Создание области

Создание коллекции

Список областей и коллекций

Удаление коллекции

Удаление прицела

Справочник cbstats

коллекции

коллекции-детали

объемы

объемы-детали

Начать

Начните здесь!

Быстрая установка

Изучите конфигурацию сервера

Запустите свой первый запрос N1QL

Выберите свои следующие шаги

Учиться

Обзор

Глоссарий

Список архитектурных схем

Данные

Модель данных

N1QL против SQL

Расширенные атрибуты

Долговечность

Сделки

Сегменты, память и хранилище

Ведра

vBuckets

Сжатие

Срок действия

Память и хранение

объем памяти

Место хранения

Сервисы и индексы

Сервисы

Служба данных

Служба запросов

Индексная служба

Служба поиска

Служба аналитики

Служба организации мероприятий

Индексы

Глобальные вторичные индексы

Доступность и производительность

Индексирование

Сканирование

Отжимания

Настройки хранилища

Просмотры

Посмотреть концепции

Просмотры на основе потоков

Просмотр операций

Просмотры и сохраненные данные

Просмотры разработки

Производственные просмотры

MapReduce Просмотры

Написание MapReduce Views

Просмотр лучших практик

Функция карты

Функция уменьшения

Встроенные служебные функции

Встроенная функция _count

Встроенная функция _sum

Встроенная функция _stats

Переписывание встроенных функций сокращения

Пользовательские функции уменьшения

Повторно уменьшить аргумент

Представления для объектов, отличных от JSON

Перевод SQL в MapReduce

Представления в базе данных без схемы

Запрос представлений MapReduce

Примеры просмотра и запроса

Кластеры и доступность

Менеджер кластера

Связь

Ограничения по размеру

Узлы

Перебалансировать

Удаление

Отказоустойчивый

Изящный

Жесткий

Автоматический

Восстановление

Межузловое шифрование

Доступность

Внутрикластерная репликация

Межцентровая репликация (XDCR)

Расширенная фильтрация XDCR

Разрешение конфликтов XDCR

Развертывание XDCR в облаке

Осведомленность о группе серверов

Безопасность

Аутентификация

Понимание аутентификации

Имена пользователей и пароли

Домены аутентификации

Сертификаты

Авторизация

Роли

Ресурсы под контролем доступа

Обновление до RBAC

Аудиторская проверка

Шифрование

Управлять

Обзор

Веб-консоль Couchbase

Управление узлами и кластерами

Инициализировать узел

Создать кластер

Добавить узел и перебалансировать

Присоединяйтесь к кластеру и перебалансируйте

Список узлов кластера

Удалить узел и перебалансировать

Провалить узел и перебалансировать

Изящный

Жесткий

Восстановить узел и перебалансировать

Управление шифрованием от узла к узлу

Управление семействами адресов

Управление корзинами

Создать ведро

Редактировать ведро

Промыть ведро

Удалить корзину

Управление ведением журнала

Управление настройками

Генеральная

Автоуплотнение

Оповещения по электронной почте

Ведра для проб

Управление группами серверов

Управление XDCR

Подготовьтесь к XDCR

Создать ссылку

Создать репликацию

Приостановить репликацию

Возобновить репликацию

Удалить репликацию

Удалить ссылку

Обеспечить репликацию

Полубезопасный

Полностью безопасный

Фильтрация репликации

Восстановить данные с помощью XDCR

Наблюдать за репликацией

Управление безопасностью

Управление настройками безопасности

Управление пользователями, группами и ролями

Управление аутентификацией

Настроить LDAP

Настроить saslauthd

Настроить PAM

Управление сертификатами

Настроить сертификаты сервера

Настроить клиентские сертификаты

Включить обработку клиентских сертификатов

Ротация сертификатов

Обработка ошибок сертификата

Управление TLS

Управлять аудитом

Управление сеансами

Управление доступом к консоли

Управление системными секретами

Управление подключениями и дисками

Управление статистикой

Управление индексами

Импорт документов

Монитор

Управление параметрами мониторинга

Монитор с пользовательским интерфейсом

Монитор с cbstats

Монитор с REST

Мониторинг разрешения конфликтов на основе временных меток XDCR

Мониторинг запросов

Индексы монитора

Управление резервным копированием и восстановлением

Резервное копирование

Стратегии

Руководство

Облачное резервное копирование

Макет архива

Инкрементное резервное копирование и восстановление

Устранение неполадок

Общие ошибки

Основные файлы

Разработать

Введение разработчика

SDK

Стартовые наборы

Запрос

Выполнение запросов

Запросы и результаты N1QL

Получение системной информации

Коды ошибок N1QL

Учебники

Инструменты запросов

cbq: оболочка командной строки для N1QL

Инструментальные средства запросов

Мониторинг запросов

N1QL Аудит

Поддержка обратной засыпки для N1QL

Настройки и параметры

Расширенные возможности

Группировать по и агрегировать производительность

Индексы покрытия

Индексы Flex

Оптимизатор на основе затрат

Справочник по языку N1QL

Конвенции

Зарезервированные слова

Типы данных

Литералы

Идентификаторы

Операторы

Арифметические операторы

Операторы сбора

Операторы сравнения

Условные операторы

Строительные операторы

Логические операторы

Вложенные операторы и выражения

Строковые операторы

Функции

Агрегатные функции

Функции для работы с массивами

Побитовые функции

Функции сравнения

Условные функции для неизвестных

Условные функции для чисел

Дата Функции

Функции JSON

Разные служебные функции

СОВЕТНИК Функция

CURL функция

Числовые функции

Функции объекта

Функции сопоставления с образцом

Функции поиска

Строковые функции

Функции токена

Тип Функции

Пользовательские функции

Оконные функции

Пункт OVER

Подзапросы

Коррелированные подзапросы

Примеры

Логическая логика

Заявления

СОВЕТОВАТЬ

ИЗМЕНИТЬ ИНДЕКС

ПОСТРОИТЬ ИНДЕКС

СОЗДАТЬ ФУНКЦИЮ

СОЗДАТЬ ИНДЕКС

Индексирование массива

Адаптивный индекс

Индексирование информации метаданных

Разделение индекса

СОЗДАТЬ ПЕРВИЧНЫЙ ИНДЕКС

УДАЛЯТЬ

ФУНКЦИЯ ПАДЕНИЯ

ПАДЕНИЕ ИНДЕКСА

УДАЛИТЬ ПЕРВИЧНЫЙ ИНДЕКС

ВЫПОЛНИТЬ

ВЫПОЛНИТЬ ФУНКЦИЮ

ОБЪЯСНИТЕ

ГРАНТ

ВЫВОД

ВСТАВИТЬ

ОБЪЕДИНЕНИЕ

ПОДГОТОВИТЬ

ОТЗЫВ

ВЫБРАТЬ

SELECT синтаксис

Предложение SELECT

Предложение WITH

Предложение FROM

Пункт USE

Предложение JOIN

Пункт NEST

Пункт UNNEST

Пункт LET

Предложение WHERE

Предложение GROUP BY

UNION, INTERSECT и EXCEPT

Предложение ORDER BY

Предложение LIMIT

Предложение OFFSET

ОБНОВИТЬ

ОБНОВЛЕНИЕ СТАТИСТИКИ

UPSERT

Поиск

Выполнение поисков

Поиск из пользовательского интерфейса

Поиск с помощью REST API

Демонстрационные указатели

Создание индексов

Понимание анализаторов

Понимание запросов

Типы запросов

Запросы строки запроса

Геопространственные запросы

Сортировка результатов запроса

Обработка объектов ответа

Устранение неполадок и часто задаваемые вопросы

Троеборье

Терминология

Языковые конструкции

Таймеры

cURL

Жизненный цикл событий

Примеры: использование сервиса Eventing Service

Обогащение данных

Каскадное удаление

Срок действия документа

Удалить v Срок действия

Архивирование документов

Отменить или перезаписать таймер

Повторяющийся таймер

Внешний REST через cURL GET

Оценка рисков

Примеры: краткие скрипты

basicBucketOps

basicCurlGet

basicCurlPost

Настройка локальной защиты паролем

Из выбора:

Для установки нового пароля:

Выберите или.Затем вам будет предложено

Введите новый пароль.Введите пароль длиной до 64 символов ASCII без пробелов и нажмите Введите . (Помните, что пароли чувствительны к регистру.)

При появлении запроса

Введите новый пароль еще раз, введите новый пароль еще раз и нажмите Введите .

После настройки пароля, если вы впоследствии запустите новый сеанс консоли, вам будет предложено ввести пароль.Помните, что имена пользователей указывать необязательно. Если вы используете интерфейс командной строки или WebAgent для настройки необязательного имени пользователя, коммутатор предложит вам ввести имя пользователя, а затем пароль.

Снятие защиты паролем

Эта процедура удаляет все имена пользователей (если настроены) и пароли (менеджер и оператор).

Вариант первый

Если у вас есть физический доступ к коммутатору, нажмите и удерживайте кнопку Clear (на передней панели коммутатора) не менее одной секунды, чтобы снять всю защиту паролем.

Введите новые пароли.

Второй вариант

Если у вас нет физического доступа к коммутатору, вам понадобится доступ на уровне менеджера:

Войдите в консоль на уровне менеджера.

Выберите опцию.

Выберите. При выборе будет предложено следующее:

Продолжить Удаление защиты паролем? Нет да

Нажмите пробел для выбора, затем нажмите Введите .

Нажмите Введите , чтобы удалить сообщение.

Восстановление после утерянного пароля менеджера

Если не удается запустить сеанс консоли на уровне диспетчера из-за утерянного пароля диспетчера, удалите пароль, выполнив следующие действия:

Получите физический доступ к коммутатору.

Нажмите и удерживайте кнопку Clear на переключателе не менее одной секунды.

Удаляет все пароли и имена пользователей (менеджер и оператор), используемые консолью и WebAgent.

Установка паролей и имен пользователей (CLI)

ПРИМЕЧАНИЕ: Теперь вы можете настроить пароли администратора и оператора за один шаг. | |

Синтаксис:

[нет] пароль <менеджер | оператор | все | доступ к порту> [имя пользователя ASCII-STR] [<открытый текст | sha1> ASCII-STR]Устанавливает или удаляет локальное имя пользователя / пароль для заданного уровня доступа.

Команда устанавливает или изменяет существующие пароли. Если в команде не указан пароль, вам будет предложено ввести новый пароль дважды.

Форма

[no]команды удаляет определенную локальную защиту паролем.

ПРИМЕЧАНИЕ.

доступ к портудоступен, только если включенinclude-credentials.

<менеджер | оператор | порт-доступ | все>: Уровень доступа

Настраивает доступ к коммутатору с правами администратора.

Настраивает доступ к коммутатору с правами оператора.

Настраивает доступ к коммутатору через аутентификацию 802.1X с правами оператора.

Необязательная текстовая строка имени пользователя, связанная с паролем. Имя пользователя до 64 символов.

Формат ввода пароля и самого пароля (до 64 символов).Задает тип алгоритма (если есть), используемого для хеширования пароля. Допустимые значения:

открытый текстилиsha-1Тип по умолчанию —открытый текст, который также является единственным типом, допустимым для параметраport-access.

Настройка паролей администратора и оператора

HP Switch (config) # менеджер паролей Новый пароль: ******* Пожалуйста, введите новый пароль еще раз: ******* HP Switch (config) # пароль оператор Новый пароль: ******** Пожалуйста, введите новый пароль еще раз: ********

Записи пароля отображаются в виде звездочек. | |

Вы должны ввести пароль дважды. |

Снятие защиты паролем

Снятие защиты паролем означает устранение защиты паролем. Эта команда предлагает вам подтвердить, что вы хотите удалить один или оба пароля, а затем очищает указанные пароли. (Эта команда также очищает имя пользователя, связанное с паролем, который вы удаляете.) Например, чтобы удалить пароль оператора (и имя пользователя, если оно назначено) с коммутатора, вы должны сделать следующее:

Синтаксис:

Выполнение этой команды снимает защиту паролем с уровня оператора, поэтому любой, кто имеет доступ к консоли коммутатора, может получить доступ оператора без ввода имени пользователя или пароля.

Синтаксис:

Эта команда снимает защиту паролем оператора и менеджера.

Удаление пароля и связанного имени пользователя с коммутатора

HP Switch (config) # без пароля Защита паролем будет удалена, продолжить [y / n]? у Коммутатор HP (конфигурация) #

Длина имени пользователя и пароля

Ограничение на длину имени пользователя и пароля составляет 64 символа для следующих методов аутентификации:

Внешний интерфейс — пользовательский веб-интерфейс, SSH и Telnet

Серверная часть — RADIUS, TACACS + и локальный

Общие правила для логинов и паролей

Имена пользователей и пароли чувствительны к регистру.& * () — _ = + [] {} \ | ; : ‘“, <> /?.

ПРИМЕЧАНИЕ: Символ ПРОБЕЛ позволяет формировать парольную фразу имени пользователя или пароля. Имя пользователя должно быть в кавычках, например «Маленькая коричневая лисенка». Использование пробелов в имени пользователя без кавычек не допускается. Пароль, содержащий пробел или пробелы, не должен заключаться в кавычки. | |

Ограничения для команды setmib

Имена пользователей и пароли могут быть установлены с помощью команды CLI setmib .Их нельзя установить с помощью SNMP.

Кавычки разрешены для включения других символов, например, имя пользователя или пароль abcd могут быть заключены в кавычки «abcd» без кавычек, которые становятся частью самого имени пользователя или пароля. Кавычки также могут быть вставлены между другими символами имени пользователя или пароля, например, ab ”cd. Пара кавычек, заключающая символы, за которыми следуют любые дополнительные символы, недопустима, например, «abc» d.

В именах пользователей и паролях разрешены пробелы.Имя пользователя или пароль необходимо заключить в кавычки, например, «один, два, три». Допускается пробел или пробелы между кавычками, например, «».

Некоторые серверы аутентификации запрещают использование специальных символов, таких как обратная косая черта (\) и кавычки («»). Коммутатор позволяет использовать эти символы в настраиваемых учетных данных, но их использование может ограничить доступ для некоторых пользователей, которые могут использовать другое клиентское программное обеспечение. Подробную информацию об этих ограничениях см. В документации поставщика.

Значение паролей при обновлении или понижении версии программного обеспечения

ВАЖНО: Этот раздел относится к следующим коммутаторам HP:

| |

Когда вы обновляете программное обеспечение с версии, которая не поддерживает длинные пароли, до версии, которая поддерживает длинные пароли, существующие имена пользователей и пароли остаются там, и никаких дальнейших действий не требуется.

Перед тем, как перейти на версию программного обеспечения, которая не включает эту функцию, используйте одну из следующих процедур:

Измените имя пользователя и / или пароль так, чтобы его длина не превышала 16 символов, без использования каких-либо специальных символов, из команды CLI

пароль.Выполнить команду CLI

write memory(требуется, если функцияinclude-credentialsкогда-либо была включена).

HP Switch (config) # менеджер паролей Новый пароль: ******** Пожалуйста, введите новый пароль еще раз: ******* HP Switch (config) # write mem

или

Выполните команду CLI

[нет] пароль все.Это очищает все пароли.Выполнить команду CLI

write memory(требуется, если функцияinclude-credentialsкогда-либо была включена).HP Switch (config) # без пароля все Защита паролем будет удалена, вы хотите продолжить [да / нет]? у HP Switch (config) # write mem

или

Удалите пароль, нажав кнопку Clear на переключателе.

Выполнить команду CLI

write memory(требуется, если функцияinclude-credentialsкогда-либо была включена).

Невозможно использовать предыдущий пароль

ВАЖНО: Этот раздел относится к следующим коммутаторам HP:

| |

Если вы не можете получить доступ к коммутатору после перехода на более раннюю версию программного обеспечения, удалите пароль с помощью кнопки Clear на коммутаторе, чтобы восстановить доступ.Затем загрузитесь с версией программного обеспечения, поддерживающей длинные пароли, и выполните шаги 1, 2 или 3 из предыдущего раздела.

Как изменить пароль Windows через командную строку с помощью Net User

Используйте команду «net user» командной строки Windows, чтобы изменить пароль на лету.Наша статья подробно объясняет этот метод.

Изменить пароль пользователя в Windows просто с помощью команды net user .К тому же это самый быстрый способ. Но вы должны использовать командную строку Windows.

Это может напугать новых пользователей, но командная строка отлично подходит для быстрого выполнения стандартных задач.В следующий раз, когда вы захотите изменить пароль на своем ПК, попробуйте этот метод.

Используйте команду пользователя сети для изменения пароля Windows

Чтобы изменить пароль пользователя Windows через командную строку, вам необходимо запустить инструмент командной строки net user:

- Откройте командную строку администратора (при условии, что у вас есть права администратора).Для этого введите cmd в меню «Пуск». Щелкните правой кнопкой мыши запись командной строки и выберите Запуск от имени администратора .

- Введите следующую команду «net user» и нажмите Введите , чтобы вывести список всех пользователей в вашей системе:

чистый пользовательЗапишите имя учетной записи, для которой вы хотите изменить пароль.

- Чтобы изменить пароль, введите команду «net user», показанную ниже, заменив USERNAME и NEWPASS фактическим именем пользователя и новым паролем для учетной записи. Кроме того, если имя пользователя состоит из более чем одного слова, вам нужно поместить его в кавычки:

чистый пользователь USERNAME NEWPASSсетевой пользователь "ИМЯ ПОЛЬЗОВАТЕЛЯ" NEWPASS - После того, как вы нажмете Введите , чтобы запустить эту команду, вы увидите сообщение об успешном завершении.Теперь вы можете использовать новый пароль для входа в эту учетную запись.

Для дополнительной безопасности вы можете использовать немного другую команду, чтобы новый пароль не появлялся на экране.Введите net user ИМЯ ПОЛЬЗОВАТЕЛЯ * , и Windows дважды попросит вас ввести новый пароль. Однако он не появляется при вводе текста, поэтому убедитесь, что никто рядом не может его увидеть.

Если вы видите сообщение Доступ запрещен , убедитесь, что вы запустили командную строку как администратор.Обычные пользователи не могут изменить пароль для других пользователей.

А если вы потеряли пароль администратора, следуйте нашим советам по сбросу утерянного пароля администратора Windows.

Amazon Echo Buds теперь может отслеживать ваши тренировки

С этого момента Alexa может отслеживать ваши тренировки в режиме реального времени.

Об авторе

Бен Штегнер

(Опубликовано 1593 статей)

Бен — заместитель редактора и менеджер по адаптации в MakeUseOf.Он оставил свою работу в сфере ИТ, чтобы писать полный рабочий день в 2016 году, и никогда не оглядывался назад. В качестве профессионального писателя он освещал технические руководства, рекомендации по видеоиграм и многое другое уже более шести лет.

Ещё от Ben Stegner

Подпишитесь на нашу рассылку новостей

Подпишитесь на нашу рассылку технических советов, обзоров, бесплатных электронных книг и эксклюзивных предложений!

Еще один шаг…!

Пожалуйста, подтвердите свой адрес электронной почты в письме, которое мы вам только что отправили.

Вход с использованием имен пользователей и паролей

Каждые

человек, использующий компьютер Unix, должен иметь собственный

счет . Учетная запись обозначается

пользователь

Идентификационный номер (UID), связанный с одним или несколькими

имен пользователей (также известная как учетная запись

имена

) .

Традиционно каждая учетная запись также имеет секретный пароль .

, связанный с ним для предотвращения несанкционированного использования.Тебе нужно

знать ваше имя пользователя и пароль для входа в Unix

система.

Имя пользователя — это идентификатор :

он сообщает компьютеру, кто вы. В

Напротив, пароль — это аутентификатор : вы

использовать его, чтобы доказать операционной системе, что вы являетесь тем, на кого претендуете

быть. У одного человека может быть более одной учетной записи Unix на одной и той же

компьютер. В этом случае у каждой учетной записи будет собственное имя пользователя.

Стандартные имена пользователей Unix могут содержать от одного до восьми символов,

хотя многие системы Unix сегодня допускают более длинные имена пользователей.

В пределах одного Unix-компьютера имена пользователей должны быть уникальными: не должно быть двух пользователей.

может быть такой же. (Если бы два человека имели одно и то же имя пользователя на

единой системы, тогда они действительно будут использовать одну и ту же учетную запись.)

Традиционно пароли Unix также составляли от одного до восьми.

символов, хотя большинство систем Unix теперь позволяют

пароли тоже. Более длинные пароли обычно более безопасны, потому что

их труднее угадать.Теоретически могут иметь более одного пользователя

тот же пароль, хотя, если они это сделают, это обычно означает,

, оба пользователя выбрали неверный пароль.

Имя пользователя может быть любой последовательностью символов по вашему желанию (с некоторыми

исключения), и не обязательно соответствует реальному

имя человека.

Совет

Некоторые версии Unix имеют проблемы с именами пользователей, которые не запускаются

строчными буквами или содержат специальные символы, например

пунктуация или

контроль

символы.Имена пользователей, содержащие определенные необычные символы, также будут

вызывать проблемы для различных прикладных программ, включая некоторые

сетевые почтовые программы. По этой причине многие сайты разрешают только

имена пользователей, содержащие строчные буквы и цифры и т. д.

требовать, чтобы все имена пользователей начинались с буквы.

Ваше имя пользователя идентифицирует вас в Unix так же, как ваше первое

имя идентифицирует вас для ваших друзей. Когда вы входите в Unix

системе, вы указываете ей свое имя пользователя так же, как могли бы сказать,

«Привет, это Сабрина», когда вы

поднять трубку. [] В большинстве систем используется

одинаковый идентификатор для имен пользователей и адресов электронной почты. За это

причина, организации, которые имеют более одного компьютера, часто требуют

люди используют одно и то же имя пользователя на каждой машине, чтобы свести к минимуму

спутанность сознания.

Существует значительная гибкость в выборе имени пользователя. За

Например, John Q. Random может иметь любое из следующих имен пользователей;

все они потенциально действительны:

| Джон |

| johnqr |

| джон |

| jqr |

| jqrandom |

| jrandom |

| случайный |

| randomjq |

В качестве альтернативы, у Джона может быть имя пользователя, которое отображается полностью

не связано с его настоящим именем, например, авокадо или

т42 .Иметь имя пользователя, похожее на ваше собственное имя

это просто вопрос удобства.

Совет

В некоторых случаях наличие несвязанного имени может быть желательной функцией

потому что он либо маскирует вашу личность в электронной почте и в онлайн-чатах,

или проецирует изображение, отличное от вашего обычного:

рост 62 , гриб ,

анонимус , svelte19 и

Кирилл . Конечно, как мы отмечали в прошлом

глава, «обрабатывает», что

не совпадать с настоящим именем не могу

также использоваться, чтобы скрыть истинную личность человека, который что-то делает

неэтично или незаконно.Будьте осторожны, делая выводы о

кто-то на основе имени электронной почты или имени учетной записи, которое они представляют.

Большинство организаций требует, чтобы имена пользователей были не менее трех

длинные символы. Односимвольные имена пользователей просто сбивают с толку

для большинства людей, как бы легко вы ни думали

будет пользователем i или x .

Имена пользователей, состоящие из двух символов, также сбивают с толку некоторых

людей, потому что они обычно не дают достаточно

информация для соответствия имени в памяти: кто был

zt @ ex.com , в любом случае? В общем, имена с небольшим

внутреннее значение, такое как t42xp96wl , также может

вызывают недоумение, потому что корреспондентам их труднее

помнить.

Некоторые организации назначают имена пользователей, используя стандартные правила, например

первая буква имени человека, а затем

первые шесть букв их фамилии, за которыми может следовать

число. Другие организации позволяют пользователям выбирать свои имена. Некоторые

организации и онлайн-сервисы присваивают явно случайную строку

символов в качестве имен пользователей; хотя это обычно не

популярно, это может повысить безопасность, особенно если эти имена пользователей

не используются для электронной почты.Хотя некоторые случайно сгенерированные

строки может быть трудно запомнить, есть несколько алгоритмов, которые

генерировать легко запоминающиеся случайные строки, используя небольшое количество

мнемонические правила; типичные имена пользователей, генерируемые этими системами:

xxp44 и acactt . если ты

разработать систему, которая дает пользователям случайно сгенерированные имена пользователей, это

хорошая идея позволить людям отвергать имя пользователя и просить другое, чтобы

кто-то застрял с трудно запоминающимся именем пользователя, например

xp9uu6wi .

Unix также имеет специальные учетные записи, которые используются для административных

цели и специальные системные функции. Эти учетные записи не

обычно используется отдельными пользователями.

После

вы говорите Unix, кто вы, вы должны подтвердить свою личность определенному

степень уверенности (доверия). Этот процесс называется

аутентификация . Классически есть три

различные способы аутентификации на компьютере

системе, и вы используете один или несколько из них каждый раз:

Вы можете сообщить компьютеру то, что знаете (например,

пароль).Вы можете подарить компьютеру то, что у вас есть (например,

карточный ключ).Вы можете позволить компьютеру измерить что-нибудь о вас (например,

ваш отпечаток пальца).

Ни одна из этих систем не является надежной. Например, подслушивая

линия вашего терминала, кто-нибудь может узнать ваш пароль. Нападая

вы под дулом пистолета, кто-то может украсть вашу карточку-ключ. И если твой

у нападающего есть нож, ты можешь даже потерять палец! В общем,

чем надежнее форма аутентификации, тем агрессивнее

злоумышленник должен скомпрометировать его.В прошлом большинство

надежные методы аутентификации также были

трудно использовать, хотя это постепенно меняется.

Аутентификация с помощью паролей

Пароли — самая простая форма

аутентификация: это секрет, которым вы делитесь с компьютером.

Когда вы входите в систему, вы вводите свой пароль, чтобы доказать компьютеру, что

вы тот, кем вы себя называете. Компьютер гарантирует, что пароль

вводимый вами соответствует учетной записи, которую вы указали.Если он совпадает,

вам разрешено продолжить.

Unix не отображает ваш пароль при его вводе. Это дает вам

дополнительная защита, если запись вашего сеанса регистрируется или

если кто-то наблюдает через ваше плечо, как вы печатаете —

техника, которую иногда называют плечом

серфинг

.

Обычные пароли были частью Unix с первых лет ее существования.

Преимущество этой системы в том, что она работает без каких-либо специальных

оборудование, такое как считыватели смарт-карт или сканеры отпечатков пальцев.

Недостаток обычных паролей в том, что их легко

захвачены и повторно использованы — особенно в сетевой среде.

Хотя пароли можно безопасно использовать и

эффективно, это требует постоянной бдительности, чтобы убедиться, что

незашифрованный пароль не будет случайно отправлен по сети,

позволяя захватить его с помощью

пароль

сниффер. Пароли также могут быть украдены, если они введены на компьютере.

это было скомпрометировано с

регистратор нажатий клавиш.Сегодня даже

неискушенные злоумышленники могут использовать такие инструменты для перехвата паролей.

Действительно, единственный способ безопасно использовать Unix-компьютер удаленно через

сеть, такая как Интернет, заключается в использовании одноразовых паролей,

шифрование или оба (см. раздел 4.3.3 далее в этой главе и

также см. главу 7). []

К сожалению, мы живем в несовершенном мире, и большинство систем Unix

продолжают зависеть от повторно используемых паролей для аутентификации пользователей.

Быть осторожен!

когда

вы входите в систему, вы сообщаете компьютеру, кто вы, набрав свое имя пользователя

в приглашении для входа в систему (шаг идентификации ).Затем вы вводите свой пароль (в ответ на запрос пароля), чтобы

подтверждает , что вы являетесь тем, кем вы себя называете.

Например:

логин: rachel пароль: luV2-fred

Unix не отображает ваш пароль, когда вы его вводите.

Если пароль, который вы вводите с вашим именем пользователя, соответствует

пароль, который находится в файле для указанного имени пользователя, Unix выполняет вход в систему

и дает вам полный доступ к файлам пользователя,

команды и устройства. Если имя пользователя и пароль не совпадают,

Unix не выполняет вход в систему.

В некоторых версиях Unix, если кто-то

пытается войти в учетную запись и несколько раз вводит неверный пароль

раз подряд эта учетная запись будет заблокирована. Запертый

аккаунт может быть разблокирован только системным администратором. Блокировка есть

три функции:

Это защищает систему от злоумышленников, которые упорствуют в попытках угадать

пароль; прежде чем они смогут угадать правильный пароль, учетная запись

выключен.Это позволяет узнать, что кто-то пытался проникнуть в ваш

Счет.Он позволяет вашему системному администратору узнать, что кто-то пытался

взломать компьютер.

Если вы оказались заблокированы для доступа к своей учетной записи, вам следует связаться с

ваш системный администратор и измените пароль на что-нибудь

новый. Не меняйте пароль обратно на прежний

до того, как вас заблокировали.

Функция автоматической блокировки может предотвратить несанкционированное использование, но она

также может использоваться для проведения

атаки отказа в обслуживании или

злоумышленник заблокирует доступ к системе выбранных пользователей, чтобы предотвратить

открытие его действий.Практичный шутник может использовать это, чтобы раздражать

коллеги по работе или студенты. И ты можешь случайно запереться

выйдет, если вы попытаетесь войти в систему слишком много раз раньше

вы пили утренний кофе.

По нашему опыту, недостатки бессрочных автоматических блокировок

перевешивают преимущества. Намного лучший метод — использовать

механизм увеличения задержки при входе в систему. После фиксированного количества

неудачные попытки входа, увеличивающаяся задержка может быть вставлена между каждым

последовательный запрос. Реализация таких задержек в сетевой среде

требует ведения учета неудачных попыток входа в систему, чтобы

задержку не может обойти злоумышленник, который просто отключает

с целевой машины и повторно подключается.

Вы

можете изменить свой пароль с помощью Unix

пароль

команда. Вас сначала попросят

введите свой старый пароль, затем новый. Попросив вас ввести свой

сначала старый пароль, passwd кому-то мешает

от ходьбы до терминала, в который вы оставили себя, и

затем изменить пароль без вашего ведома.

Unix заставляет вас вводить новый пароль дважды:

% passwd

Смена пароля для сары.Старый пароль: tuna4fis

Новый пароль: nosSMi32

Введите новый пароль еще раз: nosSMi32

% Если два введенных вами пароля не совпадают, ваш

пароль остается неизменным. Это мера предосторожности: если вы сделали

ошибка при вводе нового пароля, и Unix спросит вас только один раз, тогда

ваш пароль может быть изменен на какое-то новое значение, и у вас будет

нет возможности узнать это значение.

Примечание

В системах, использующих Sun Microsystems

NIS или NIS +, вам может потребоваться

команда yppasswd

или nispasswd на

Изменить пароль.За исключением разных имен, эти

программы работают так же, как passwd .

Однако при запуске они обновляют ваш пароль в сети.

база данных с NIS или NIS +. Когда это произойдет, ваш пароль будет

немедленно доступен для других клиентов в сети. С NIS ваш

пароль будет распространен при следующем регулярном обновлении.

Опция -r для пароля passwd

команда также может использоваться под

Солярис. Для смены шекелей или

NIS + пароли, формат будет passwd -r

nis или passwd -r nisplus ,

соответственно.Можно иметь пароль локальной машины, который

отличается от той, что находится в сетевой базе данных, и это будет

изменен с помощью passwd -r files .

Несмотря на то, что пароли не отображаются эхом при печати,

Backspace или Delete (или любой другой ключ, который вы связали с

Функция «стереть») все равно удалит

последний набранный символ, поэтому, если вы ошиблись, вы можете исправить

Это.

После смены пароля старый пароль больше не будет

Работа. Не забывайте свой новый пароль! Если вы

забыли свой новый пароль, вам понадобится система

администратор установил его так, чтобы вы могли войти в систему и попробовать

еще раз. []

Если системный администратор сообщит вам новый пароль, немедленно

замените его на что-нибудь другое, известное только вам! В противном случае, если ваш

системный администратор имеет обыкновение устанавливать тот же пароль для

забывчивые пользователи, ваша учетная запись может быть взломана кем-то другим, кто

временная потеря памяти; см. Password: ChangeMe для примера.

Предупреждение

Если вы системный администратор и вам необходимо изменить

пароль пользователя, не меняйте