Как стать анонимным в сети Интернет

Все последние годы прошли в тренде все более усиливающегося контроля государства за своими гражданами. Особенно успешно этот процесс продвигается в сети Интернет, на что нам так удачно открыли глаза откровения Сноудена. Если учесть, что не только Соединенные Штаты занимаются подобным, а и все страны, в той или иной мере, то картина получается еще более удручающей.

В свете этих событий совершенно естественно желание граждан обеспечить безопасность своих конфиденциальных данных и ослабление контроля за своей личной жизнью. Одной из мер для этого является противодействие своей идентификации в сети, то есть, обеспечение анонимности. О том, как это сделать, вы узнаете в этой статье.

Прежде всего, стоит остановиться на вопросе, а зачем вообще необходима анонимность в сети?

Да, действительно, анонимность — это личный выбор каждого, и многим она не нужна, а некоторые, например, публичные персоны, просто не могут себе ее позволить из-за особенностей своей деятельности. Другим же людям она может быть остро необходима, в целях безопасности, для осуществления своей общественной, гражданской или политической деятельности. Кроме этих полярных мнений, есть огромное большинство пользователей, которым просто неприятно, что за ними подглядывают.

Возможна ли анонимность в сети?

Сразу хочу вас расстроить — полная анонимность в сети практически недостижима. Каждый компьютер имеет свой ip-адрес, по которому можно идентифицировать владельца и его действия. Да, процесс идентификации можно значительно усложнить, но полностью избежать, без специальных технических средств, недоступных простым смертным, практически невозможно. Имейте это в виду.

Тем не менее, это не значит, что надо опускать руки. Ситуация похожа на защиту от воров. Хотя не существует замка, который было бы невозможно открыть, в наших силах сделать этот процесс настолько сложным и длительным, что ни один взломщик, без острой необходимости, за него не возьмется. Давайте посмотрим, что мы можем сделать.

Организационные меры

1. Заведите себе еще одну учетную запись

Сегодня электронная почта превратилась в универсальный идентификатор личности сетевого пользователя. Поэтому, прежде всего, стоит позаботиться о втором (третьем, четвертом) адресе электронной почты. Это может быть как просто дополнительный аккаунт Gmail, так и один из специальных почтовых сервисов, описанных в этой статье. После этого зарегистрируйте на него новые учетные записи в социальных сетях и других необходимых сервисах. Никогда не смешивайте свой публичный и частный профиль.

2. Не пользуйтесь отечественными сервисами

Я ничего не имею против наших поисковых, почтовых, социальных сайтов, во многом они даже лучше. Хуже они только в том, что, при необходимости, заинтересованные люди или структуры могут довольно легко выцарапать необходимую им информацию о вас. Поэтому не пользуйтесь сервисами той страны, в которой вы проживаете.

3. Меняйте место подключения

Если вы хотите еще более усложнить работу потенциальных преследователей, то не сидите дома, а прогуляйтесь по окрестностям. Внимательный и вдумчивый поиск подскажет вам десятки доступных кафе, компьютерных клубов, библиотек из которых вы можете пользоваться услугами сети Интернет, не рискуя засветить своей реальный и сетевой адрес.

Программные способы

1. Прокси-серверы

Говоря совсем просто, прокси — это некий сервис или программа, которая выступает в роли посредника между вами и запрашиваемым вами сайтом. Получается, что все ваши запросы при серфинге будут адресоваться только одному серверу, а он уже будет отправлять их куда необходимо. Кроме банального поиска в сети открытых прокси, которых вполне достаточно, в том числе и бесплатных, можно использовать эту технологию и более изощренными методами, о которых мы писали в следующих статьях:

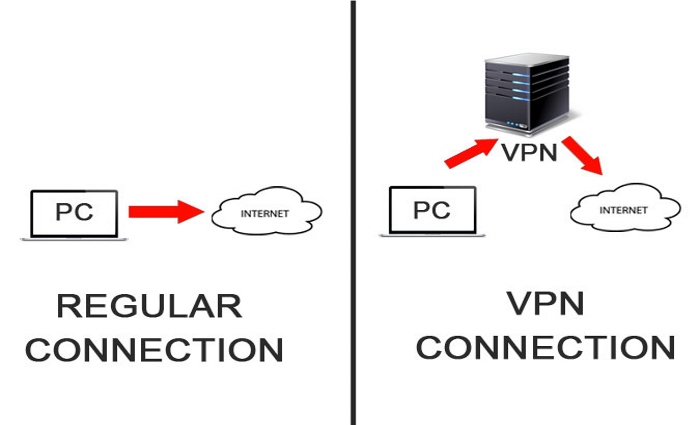

2. VPN

Virtual Private Network — это несколько технологий и методов, позволяющих создать между пользователем и сетью Интернет специальный зашифрованный и недоступный к отслеживанию канал. Это позволяет скрыть свой реальный IP адрес и стать анонимным, а также шифровать свой трафик. В рамках этой статьи мы не будем останавливаться на расшифровке особенностей работы разных протоколов VPN, отметим только, что метод этот, в целом, достаточно надежен и прост в использовании. О практическом его применении вы можете узнать из наших следующих статей:

3. TOR

TOR — это сеть маршрутизаторов и программное обеспечение, разработанное специально для обеспечения анонимности пользователей. Грубо говоря, при использовании этой технологии ваш запрос к сайту и ответ от него проходят настолько извилистым и сложным путем через цепочку прокси-серверов, что вычислить клиента практически невозможно. Сейчас активно циркулируют слухи о ненадежности технологии TOR, однако этому нет весомых доказательств и, вполне возможно, данные слухи запускаются заинтересованными государственными организациями.

Самый простой способ начать использовать эту технологию — это скачать и установить специальную сборку Firefox cо всеми необходимыми дополнительными компонентами, в том числе аддоны NoScript, Torbutton и HTTPS Everywhere. Называется эта программа Tor Browser Bundle, скачать можно здесь. Кроме этого, существуют и другие возможности использования TOR, о которых мы писали:

Заключение

В этой статье перечислены далеко не все методы сохранения анонимности в сети, однако даже их вполне достаточно, чтобы значительно усложнить задачу вашим недоброжелателям, преследователям или контролирующим органам.

Но самый главный защитный механизм расположен, без всякого сомнения, в вашей голове. Думайте, думайте и еще раз думайте, перед тем как постить фоточки, размещать информацию о себе, скачивать что-либо или загружать в сеть. Потому что правило Миранды —

«Всё, что вы скажете, может и будет использовано против вас в суде.»

— это не только про американские фильмы, но и про современный, и, особенно, будущий Интернет.

Обзор способов оставаться анонимным в Сети — «Хакер»

Так уж иногда случается, что фантастические и шпионские сюжеты оказываются не только плодом больной фантазии автора, а самой настоящей правдой. Еще совсем недавно какой-нибудь параноидальный фильм о тотальной слежке государства за человеком воспринимался как очередная сказка, игра воображения автора и сценаристов. До тех пор, пока Эдвард Сноуден не обнародовал информацию о PRISM — программе слежения за пользователями, принятой на вооружение Агентством национальной безопасности США.

После такой новости шутки про паранойю стали совсем не актуальны. А разговоры про слежку нельзя больше списать на расшатанную психику. Возникает серьезный вопрос, стоит ли чувствовать себя в безопасности, пользуясь своей почтой или общаясь в социальной сети или чате? Ведь на сотрудничество со спецслужбами пошли многие крупные компании: Microsoft (Hotmail), Google (Google Mail), Yahoo!, Facebook, YouTube, Skype, AOL, Apple. Учитывая то, что PRISM была нацелена в первую очередь на слежку за иностранными гражданами, а объем перехватываемых телефонных разговоров и электронных сообщений по некоторым оценкам достигал 1,7 миллиарда в год, стоит серьезно задуматься над тем, как защитить свою частную жизнь от чужих глаз.

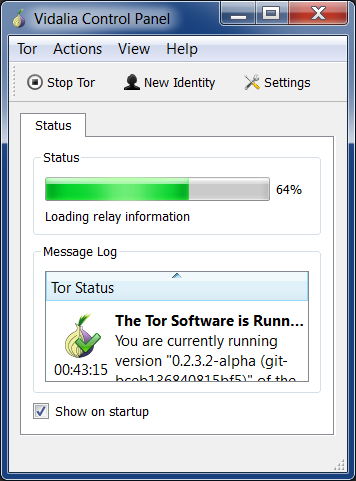

Первая реакция на новость о PRISM у многих была одинакова: не позволим следить за собой, ставим Tor. Это, пожалуй, на самом деле самое популярное средство, о котором мы не один раз рассказывали на страницах нашего журнала. Он тоже был создан американскими военными, правда для совсем противоположенных целей. Такая вот ирония. Пользователи запускают на своей машине программное обеспечение Tor, работающее как прокси, он «договаривается» с другими узлами сети и строит цепочку, по которой будет передаваться зашифрованный трафик. По истечении некоторого времени цепочка перестраивается и в ней используются уже другие узлы. Для сокрытия от любопытных глаз информации о браузере и установленной ОС Tor часто используется в связке с Privoxy — некеширующим прокси, который модифицирует HTTP-заголовки и веб-данные, позволяя сохранить приватность и избавиться от назойливой рекламы. Чтобы не лазить по конфигурационным файлам и не править все настройки ручками, есть замечательная GUI-оболочка — Vidalia, доступная для всех ОС и позволяющая за пару минут поднять на своем ПК дверь в анонимный мир. Плюс разработчики попытались все максимально упростить, предоставляя пользователям в один клик установить себе Tor, Vidalia и portable-версию Firefox с различными security-аддонами. Для безопасного общения существует децентрализованная анонимная система обмена сообщениями — TorChat. Для безопасного, анонимного и прозрачного перенаправления всего TCP/IP- и DNS-трафика через сеть анонимайзеров Tor служит утилита Tortilla. Программа позволяет анонимно запускать на компьютере под Windows любое программное обеспечение, даже если оно не поддерживает SOCKS или HTTP-прокси, что раньше было практически невозможно сделать под Windows. Помимо этого, для стандартной связки Tor + Vidalia + Privoxy существует достойная альтернатива — Advanced Onion Router bit.ly/ancXHz, portable-клиент для «луковой маршрутизации». Для тех, кто особенно обеспокоен своей безопасностью, есть Live CD дистрибутив, который «из коробки» настроен отправлять весь трафик через Tor, — bit.ly/e1siH6.

Основное предназначение Tor — это анонимный серфинг плюс возможность создания анонимных сервисов. Правда, за анонимность приходится расплачиваться скоростью.

Запуск Tor через Vidalia

Запуск Tor через Vidalia

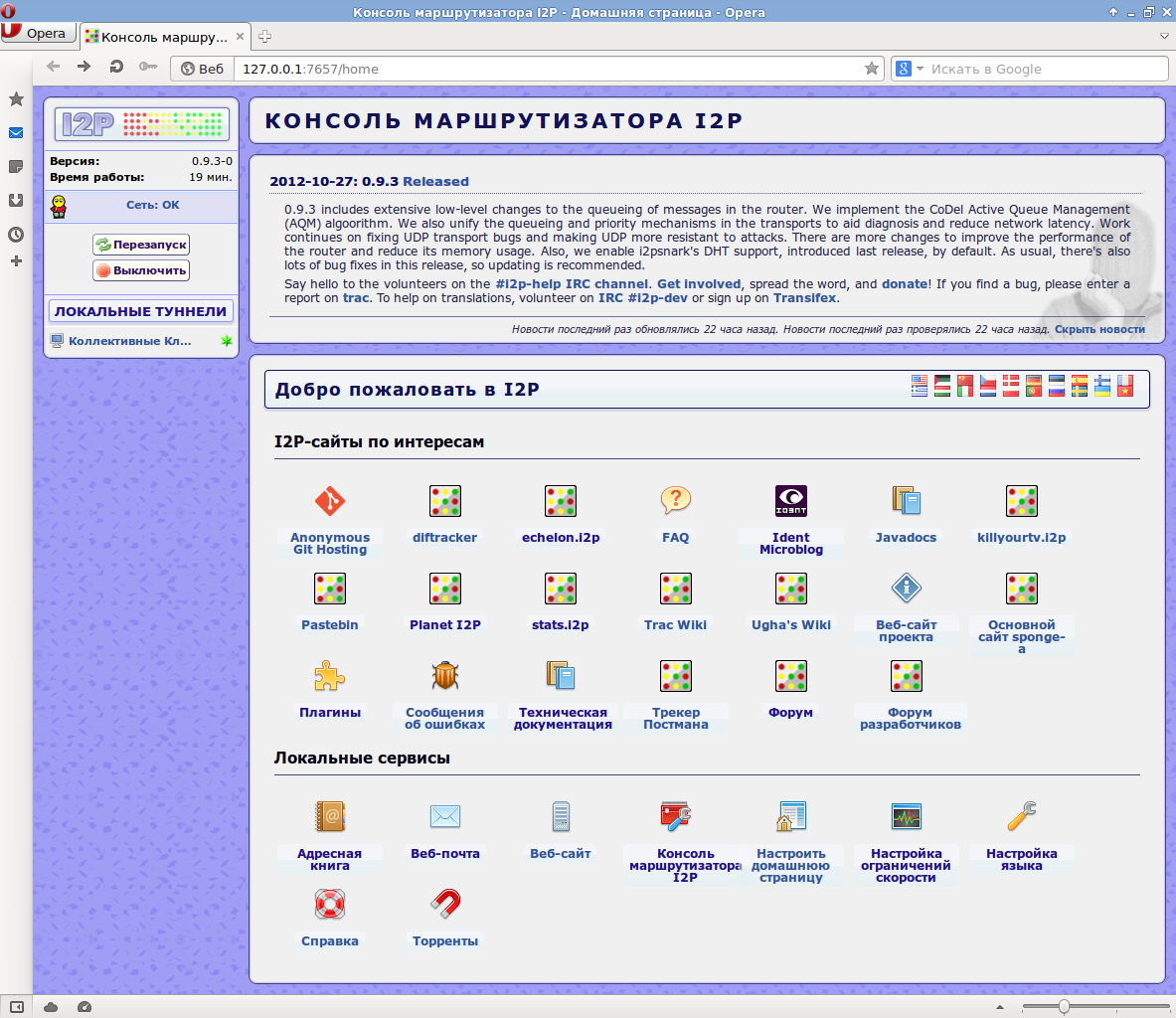

Кроме «луковой маршрутизации», есть еще и «чесночная», применяемая в I2P. Tor и I2P при некотором внешнем сходстве во многом реализуют диаметрально противоположные подходы. В Tor создается цепочка из нод, по которой передается и принимается трафик, а в I2P используются «входящие» и «выходящие» туннели и таким образом запросы и ответы идут через разные узлы. Каждые десять минут эти туннели перестраиваются. «Чесночная маршрутизация» подразумевает, что сообщение («чеснок») может содержать в себе множество «зубчиков» — полностью сформированных сообщений с информацией по их доставке. В один «чеснок» в момент его формирования может закладываться много «зубчиков», часть из них может быть нашими, а часть транзитными. Является ли тот или иной «зубчик» в «чесноке» нашим сообщением, или это чужое транзитное сообщение, которое проходит через нас, знает только тот, кто создал «чеснок».

Основная задача I2P, в отличие от Tor, — анонимный хостинг сервисов, а не предоставление анонимного доступа в глобальную сеть, то есть размещение в сети веб-сайтов, которые в терминологии I2P называются eepsites.

Для работы программного обеспечения I2P необходима предустановленная Java. Все управление ведется через веб-интерфейс, который доступен по адресу 127.0.0.1:7657. После всех необходимых манипуляций надо подождать пару минут, пока сеть настроится, и можно пользоваться всеми ее скрытыми сервисами. В данном случае мы получили анонимный доступ в сеть I2P, то есть ко всем ресурсам в домене .i2p. Если захочется выйти в глобальную сеть, то достаточно просто прописать в настройках браузера использование прокси-сервера 127.0.0.1:4444. Выход из I2P в глобальную сеть осуществляется через определенные шлюзы (называемые outproxy). Как понимаешь, рассчитывать на огромную скорость в таком случае не приходится. Плюс нет никакой гарантии, что на таком шлюзе никто не снифает твой трафик. Безопасно ли размещать свой анонимный ресурс в I2P-сети? Ну, 100%-й гарантии безопасности тут никто дать не может, если ресурс будет банально уязвим, то не составит особого труда определить его истинное местоположение.

Консоль маршрутизатора I2P

Консоль маршрутизатора I2P

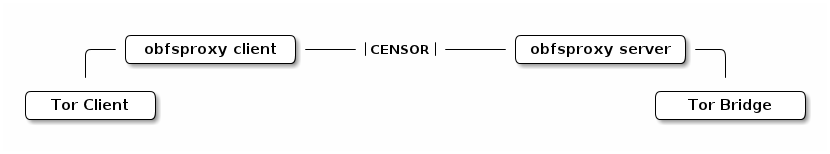

Obfsproxy

Во многих странах, таких как Китай, Иран, провайдеры активно борются против использования Tor’а, применяя DPI (deep packet inspection), фильтрацию по ключевым словам, избирательную блокировку и другие методы. Для того чтобы обойти цензуру, torproject выпустил специальную тулзу obfsproxy bit.ly/z4huoD, которая преобразует трафик между клиентом и мостом таким образом, что он выглядит для провайдера абсолютно безобидным.

Схема работы obfsproxy

Схема работы obfsproxy

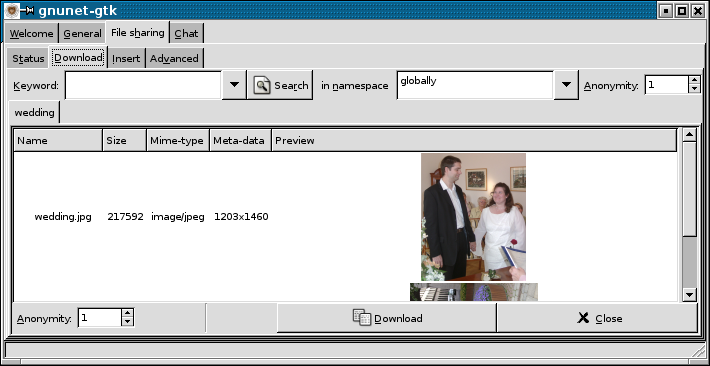

А как насчет безопасного и анонимного обмена файлами? Для такой цели можно прибегнуть к помощи GNUnet bit.ly/hMnQsu — фреймворка для организации безопасной P2P-сети, не требующей централизованных или любых других «доверенных» сервисов. Основная цель проекта — создание надежной, децентрализованной и анонимной системы обмена информацией. Все узлы сети работают как маршрутизаторы, шифруют соединения с другими узлами и поддерживают постоянный уровень нагрузки на сеть. Как и во многих других решениях, узлы, активно участвующие в работе сети, обслуживаются с более высоким приоритетом. Для идентификации объектов и сервисов используется URI, который выглядит какgnunet://module/identifier, где module — имя модуля сети, аidentifier — уникальный хеш, идентифицирующий сам объект. Интересная фича — возможность настроить уровень анонимности: от нуля (не анонимно) до бесконечности (по дефолту стоит единица). Для безопасной передачи все файлы шифруются с помощью ECRS (An Encoding for Censorship-Resistant Sharing — шифрование для устойчивого к цензуре обмена файлами). GNUnet является расширяемым, на его основе можно строить новые P2P-приложения. Помимо файлообмена (наиболее популярного сервиса), существуют альтернативные службы: простейший чат, находящийся сейчас в полумертвом состоянии, а также распределенный DNS. Ну и как обычно, за анонимность приходится расплачиваться: высокой задержкой, низкой скоростью работы и достаточно высоким потреблением ресурсов (что характерно для всех децентрализованных сетей). Плюс присутствуют проблемы обратной совместимости между различными версиями фреймворка.

Анонимная одноранговая сеть GNUnet

Анонимная одноранговая сеть GNUnet

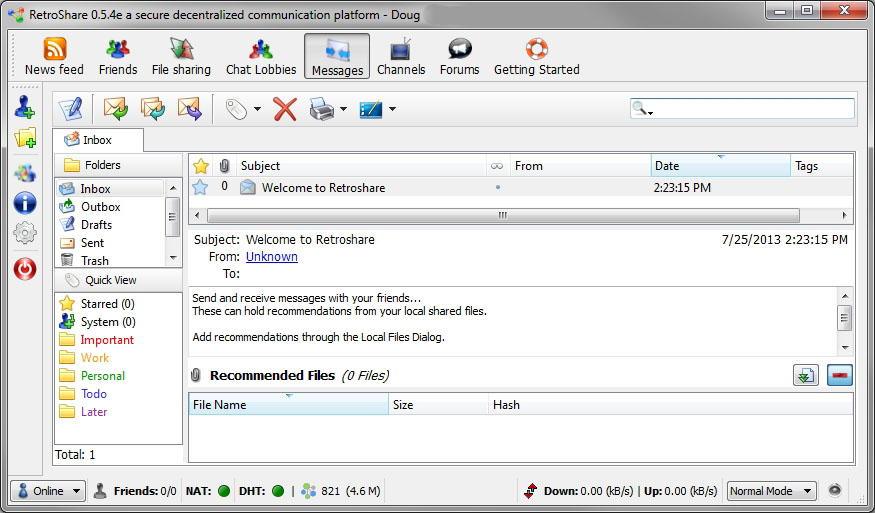

RestroShare bit.ly/cndPfx — это открытая кросс-платформенная программа для построения децентрализованной сети по принципу F2F (Friend To Friend), использующая GPG. Основная философия заключается в обмене файлами и общении только с доверенными друзьями, а не со всей сетью, из-за чего ее часто относят к darknet. Для установки соединения с другом пользователю надо сгенерировать с помощью RetroShare пару GPG-ключей (или выбрать существующую). После проверки подлинности и обмена асимметричным ключом устанавливается SSH-соединение, использующее для шифрования OpenSSL. Друзья друзей могут видеть друг друга (если пользователи включили такую возможность), но соединяться не могут. Такая вот получается социальная сеть :). Но зато можно шарить папки между друзьями. В сети существует несколько сервисов для общения: приватный чат, почта, форумы (как анонимные, так и с обычной аутентификацией), голосовой чат (VoIP-плагин), каналы, наподобие IRC.

Децентрализованная F2F-сеть

Децентрализованная F2F-сеть

Ты можешь удивиться: при чем тут Raspberry Pi? Мы же говорим про анонимность. А при том, что сей маленький девайс поможет этой анонимности добиться. Его можно использовать в качестве роутера/клиента, предоставляющего тебе доступ к Tor/I2P-сетям или анонимному VPN. Кроме этого, есть еще один плюс. В децентрализованных сетях достигнуть приемлемой скорости доступа к внутрисетевым ресурсам можно, только если постоянно находиться в ней. Например, в I2P доверие других «чесночных роутеров» к такому узлу будет больше, соответственно и скорость выше. Держать ради этого постоянно включенным свой компьютер или заводить отдельный сервер нерезонно, а вот потратить на это всего 30 долларов вроде и не жалко. В повседневной жизни можно будет пользоваться обычным подключением, а когда надо будет анонимно выйти в Сеть — просто пускаешь весь трафик через мини-девайс и не паришься ни с какими настройками. Надо сказать, что до недавнего времени устанавливать софтину I2P, написанную на Java, на «ежевику» смысла не было. Жадной до ресурсов Java-машине никак не хватало стандартных 256 Мб оперативы. С выходом Raspberry Pi model B, несущего на борту уже 512 Мб, это стало уже вполне реально. Так что давай рассмотрим основные моменты, связанные с установкой. Допустим, мы используем Raspbian. Первым делом обновляемся:

sudo apt-get update; sudo apt-get dist-upgrade

Затем устанавливаем Java, но не стандартную из пакетов, а специальную версию, заточенную под процессоры ARM, —bit.ly/13Kh9TN (как показывает практика, стандартная сожрет всю память). Скачиваем и инсталлируем:

sudo tar zxvf jdk-8-ea-b97-linux-arm-vfp-hflt-03_jul_2013.tar.gz -C /usr/local/java

export PATH=$PATH:/usr/local/java/bin

После чего скачиваем и устанавливаем I2P:

cd ~

mkdir i2pbin

cd i2pbin

wget http://mirror.i2p2.de/i2pinstall_0.9.7.jar

java -jar i2pinstall_0.9.7.jar -console

Чтобы превратить Raspberry в роутер для I2P, надо немного поколдовать с конфигами. Переходим в ~/.i2p и начинаем редактировать файл clients.config. Там нам надо закомментировать строку

clientApp.0.args=7657 ::1,127.0.0.1 ./webapps/

и раскомментировать

clientApp.0.args=7657 0.0.0.0 ./webapps/

А затем в файле i2ptunnel.config заменить адреса в строках

tunnel.0.interface=127.0.0.1

tunnel.6.interface=127.0.0.1

на 0.0.0.0. После чего можем запустить I2P-роутер, выполнив:

cd ~/i2pbin

./runplain.sh

Также можно добавить в crontab следующие строки, чтобы софтина автоматически поднималась при запуске системы или после краша:

0 * * * * /home/pi/i2pbin/runplain.sh

@reboot /home/pi/i2pbin/runplain.sh

Осталось только организовать удаленный доступ к девайсу. Оптимальный способ — использовать динамический портфорвардинг через SSH. Для этого надо только установить в настройках I2P-туннель, который бы указывал на 22-й порт на локальной машине. Таким же образом можно превратить Pi в анонимный VPN (как это сделать, можно посмотреть тут —http://bit.ly/11Rnx8V) или подключить к Tor’у (отличный видеомануал по этому поводу http://bit.ly/12RjOU9). А можно и придумать свой способ, как использовать девайс для анонимных путешествий по Сети.

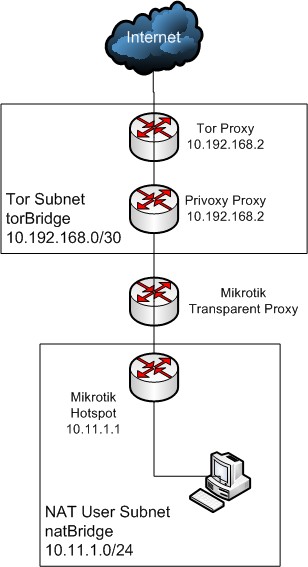

На самом деле Raspberry Pi не единственный маленький девайс, на базе которого можно организовать анонимный доступ в Сеть. Достойной альтернативой ему будет роутер от латвийской компании MikroTik, которая занимается производством сетевого оборудования и софта для него. Такой девайс обойдется чуть подороже, но потребует меньше возни при настройке. В числе продуктов компании RouterOS — операционная система на базе Linux, предназначенная для установки на аппаратные маршрутизаторы MikroTik RouterBOARD. Различные варианты платформ RouterBOARD позволяют решать различные сетевые задачи: от построения простой точки доступа до мощного маршрутизатора. Несмотря на наличие разъема для подключения питания, практически все устройства могут питаться с помощью PoE. Большой плюс — наличие хорошей документации http://bit.ly/jSN4FL, в которой очень подробно описано, как можно создать security-роутер на базе RouterBOARD4xx, подключив его к сети Tor. Останавливаться на этом не будет, здесь все очень подробно описано.

Схема организации анонимного доступа в интернет при помощи Tor и MikroTik

Схема организации анонимного доступа в интернет при помощи Tor и MikroTik MikroTiks RouterBOARD RB411AR

MikroTiks RouterBOARD RB411AR

Аддоны для браузеров

Большая часть времени в Сети идет не на разговоры по скайпу или общение в социальных сетях, а на простой серфинг. Но и тут нас не оставляют без присмотра. Социальные сети и прочие сайты пытаются отследить, какие ресурсы ты посещаешь, что ищешь в Сети, чтобы потом пичкать тебя рекламой по схожей тематике (стоило мне один раз посмотреть один ноутбук, как он тут же начал выскакивать повсюду в рекламе от гугла). Это быстро начинает раздражать и отвлекать от основного поиска. Да и вообще, мы заходим в Сеть не для того, чтобы показать кому-то, что мы ищем. Так что с этим надо как-то бороться.

Disconnect

Один из лучших плагинов, позволяющий скрыться от рекламной слежки, доступный для браузеров Firefox, Chrome, Opera и Safari. На официальном сайте можно посмотреть забавный анимационный ролик, демонстрирующий, как некоторые сайты следят за пользователями и мешают им сосредоточиться на поиске. После установки данного расширения на тулбаре появится кнопка, при клике на которую отобразится выпадающее окошко (дропдаун), и в нем будет наглядно показано, сколько «левых» запросов (от гугла, твиттера, фейсбука, аналитических и рекламных сайтов) было заблокировано при заходе на данную страницу. А также на сколько удалось сократить время загрузки страницы и сколько сэкономить трафика.

Adblock Plus

Еще одним способом отслеживания пользователя (а также часто и распространения малвари) служит реклама. И пусть большинство баннеров вполне безобидны, но согласись, что куча анимации и выскакивающие попапы не только раздражают, но и отвлекают внимание от искомой информации. Чтобы отключить рекламу в Firefox, Opera и Chrome, достаточно поставить расширение Adblock Plus.

DoNotTrackMe

Альтернативой популярному Disconnect, также поддерживающей все популярные браузеры, может служить DoNotTrackMe. Интерфейс у обоих расширений очень похож. Правда, в отличие от более продвинутого конкурента, DoNotTrackMe предоставляет право выбора по блокировке того или иного шпионящего сайта самому пользователю. Такой подход пригодится тем, кто хочет оставить все как есть, заблокировав лишь некоторых нарушителей.

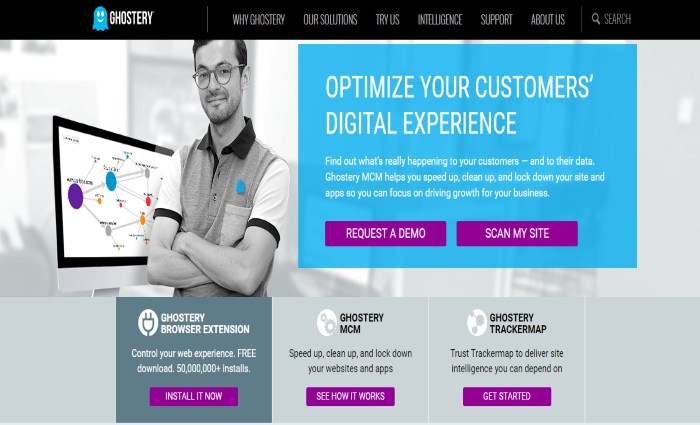

Ghostery

Еще одно расширение, позволяющее блокировать ресурсы, пытающиеся отслеживать твое местоположение в Сети. Обладает большой базой «шпионящих» сайтов. В отличие от коллег по цеху, поддерживает IE. К сожалению, плагин хоть и работоспособный, но давненько не обновлялся. Скачать можно на официальном сайте.

Говоря про приватность и анонимность в Сети, нельзя обойти стороной использование для этих целей VPN. Мы уже рассказывали, как замутить свой VPN-сервер в облаке Amazon’а bit.ly/16E8nmJ, подробно рассматривали установку и тонкую настройку OpenVPN. Всю необходимую теорию ты можешь посмотреть в этих статьях. Однако хочется еще раз напомнить, что VPN не панацея. Во-первых, возможны ситуации, когда трафик может «утечь» мимо VPN-соединения, во-вторых, в сетях, основанных на протоколе PPTP, существует реальная возможность расшифровать перехваченные данные («Такой небезопасный VPN», ][акер № 170). Так что не стоит верить в полную безопасность при использовании виртуальных частных сетей.

WWW

Интересные дополнения к Tor: bit.ly/hdMgMt PirateBrowser — специальный браузер на основе Tor, который поможет в случае блокировки доступа к ThePirateBay: bit.ly/19UdqV7

Это лишь наиболее популярные решения, позволяющие хоть как-то оградить свою частную жизнь от любопытных глаз Большого Брата. Возможно, в недалеком будущем появятся новые технологии или все мы будем активно пользоваться одной из рассмотренных сегодня. Кто знает… Что бы это ни было, важно всегда помнить, что никогда ни одно решение не способно дать 100%-ю гарантию защищенности. Поэтому не чувствуй себя в полной безопасности, установив Tor, I2P или что-то еще, — за чувство ложной безопасности многие уже поплатились.

Возможна ли анонимность в интернете? | GeekBrains

Разбираемся, кому нужна анонимность в интернете и легко ли ее достичь

https://d2xzmw6cctk25h.cloudfront.net/post/1588/cover_image/original-fd9c5681f4a72c401b0cef65b48e2c4b

Анонимность в интернете не интересует только того, кто им не пользуется. Я сама тот еще параноик — не хочу, чтобы мою переписку о котиках кто-то читал. Веб-камеру тоже заклеила, на всякий случай. Решила разобраться, насколько это оправданно.

Почему сложно быть анонимным в интернете

Абсолютной анонимности достичь практически невозможно. Андрей Заикин, руководитель направления информационной безопасности КРОК объясняет: «Существуют средства, обеспечивающие маскировку реальных IP-адресов, их подмену, шифрование трафика и другие. Однако, стоит понимать, что, во-первых, эти средства серьезно снижают удобство использования интернет-сервисов, а во-вторых, уровень анонимности также определяется ресурсами и квалификацией специалистов “на другом конце провода”. Поэтому задача обеспечения анонимности носит вероятностный характер».

Вадим Чакрян, инженер по информационной безопасности в компании DataArt, считает, что анонимность в интернете больше похожа на иллюзию. Социальные сети, поисковые системы, торговые площадки, коммерческие и некоммерческие веб-сервисы и браузеры собирают информацию о пользователях.

«Нас уверяют, что данные, которые собираются, анонимизированы, во многих случаях это так и есть. Но можно ли быть уверенными, что используемое ПО не собирает “немного больше”? Яркий пример нарушения конфиденциальности и приватности — история с Facebook и Cambridge Analytica. Данные обрабатываются алгоритмами машинного обучения, которые могут знать о вас намного больше, чем вы сами», — говорит эксперт.

Многие действия, направленные на сохранение анонимности, бесполезны — они успокаивают только психологически.

Заклеили веб-камеру, но оставили микрофон включенным, например, чтобы использовать голосового помощника? Вас могут слушать, по крайней мере — искусственный интеллект. Используете Tor-браузер и VPN-сервисы, но посещаете сайты, которыми вы пользовались без них, или хвастаетесь новеньким тату? Вы не анонимны. Случайно раскрыть личность можно, даже обсуждая погоду.

Чем дольше вы под одним и тем же псевдонимом, тем выше вероятность допустить глупую ошибку, по которой вас можно будет вычислить. Мы люди, от этого никто не застрахован. Поэтому нужно постоянно менять свою «цифровую личность».

Есть много банальных способов «спалиться».

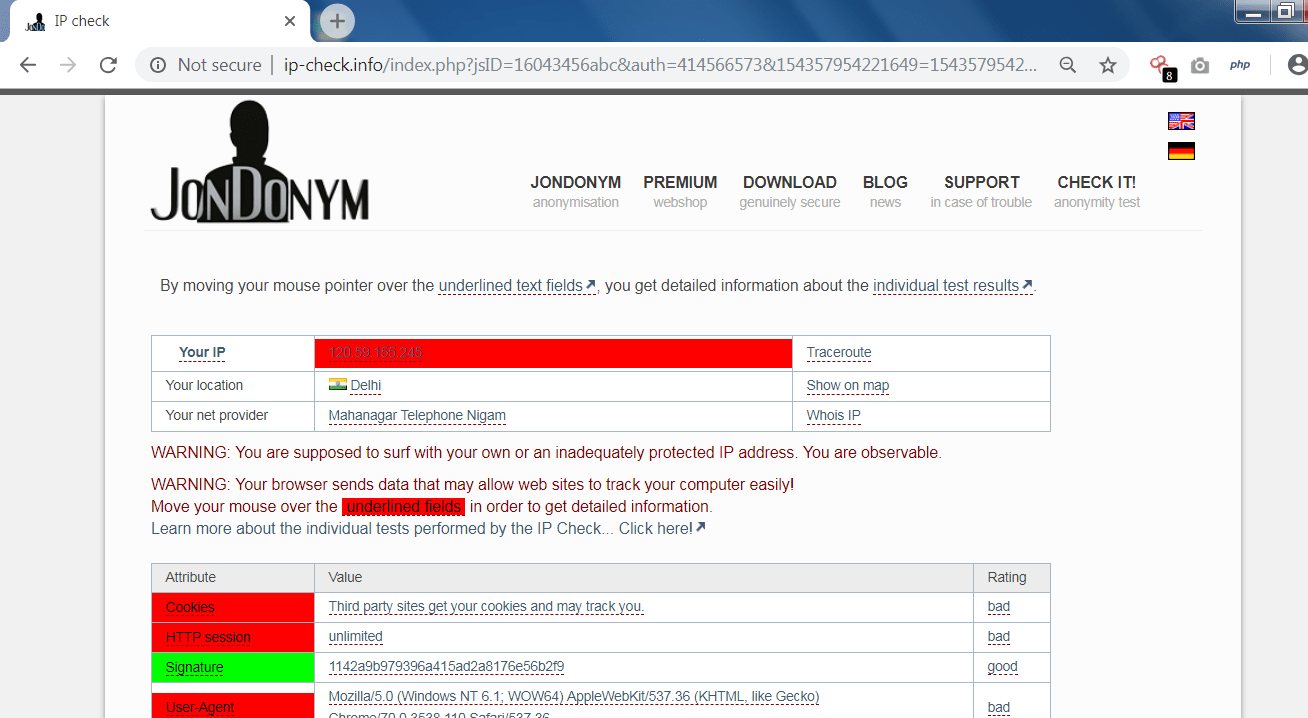

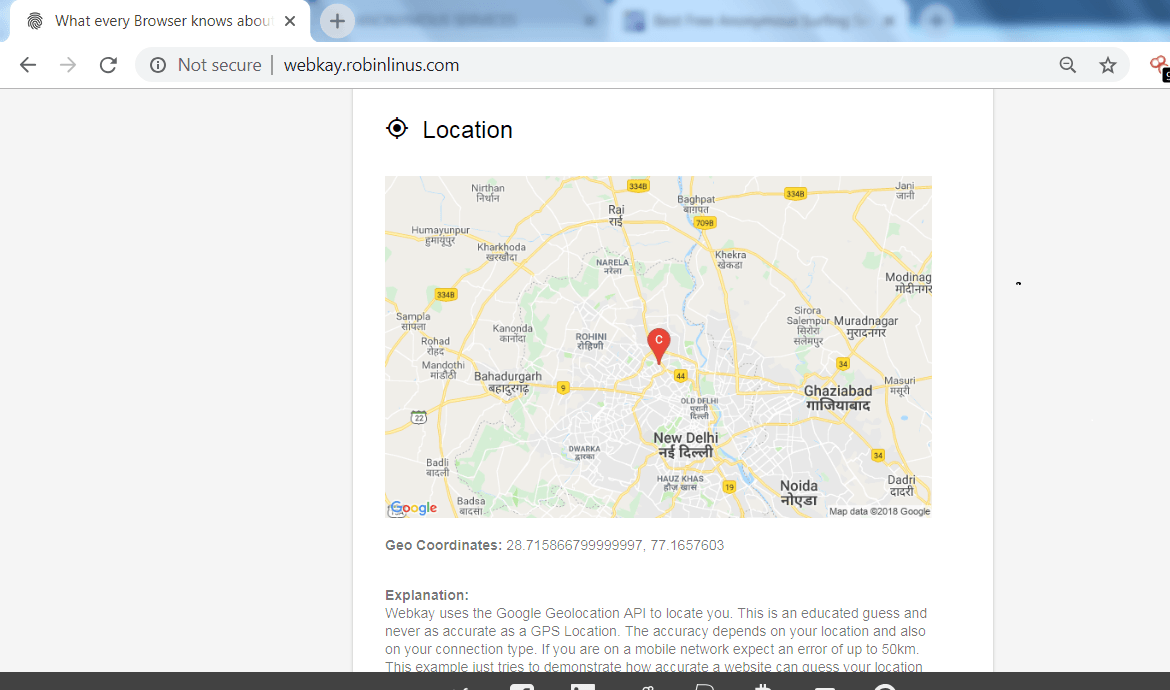

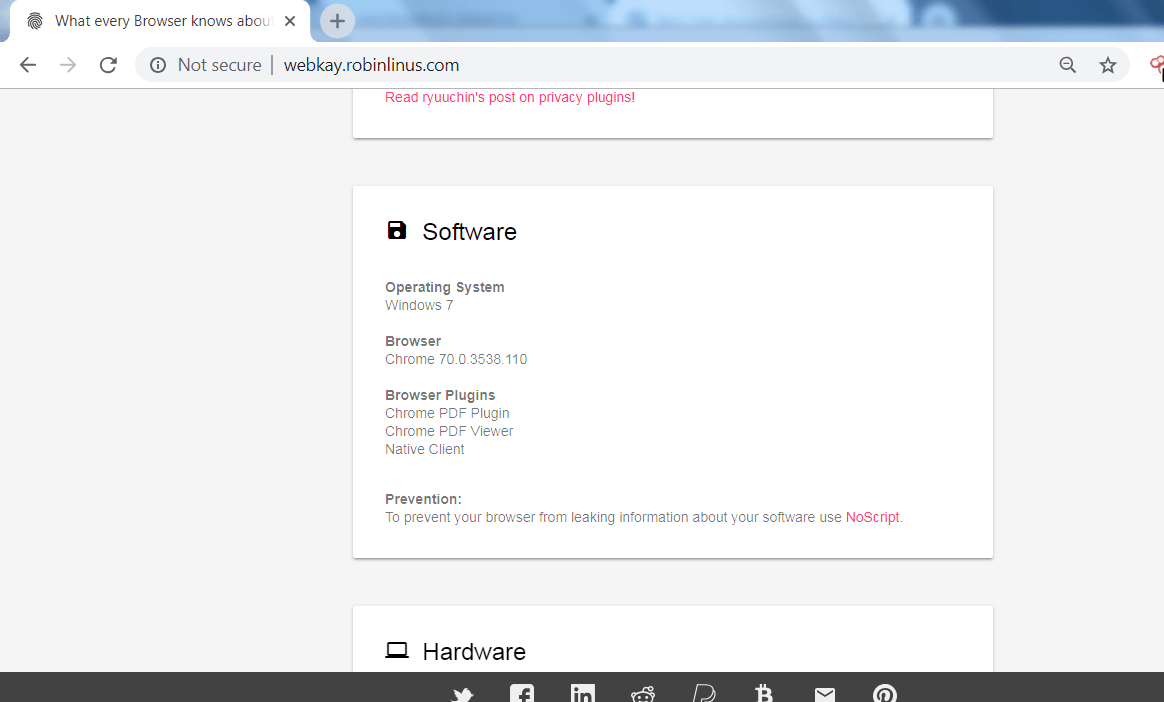

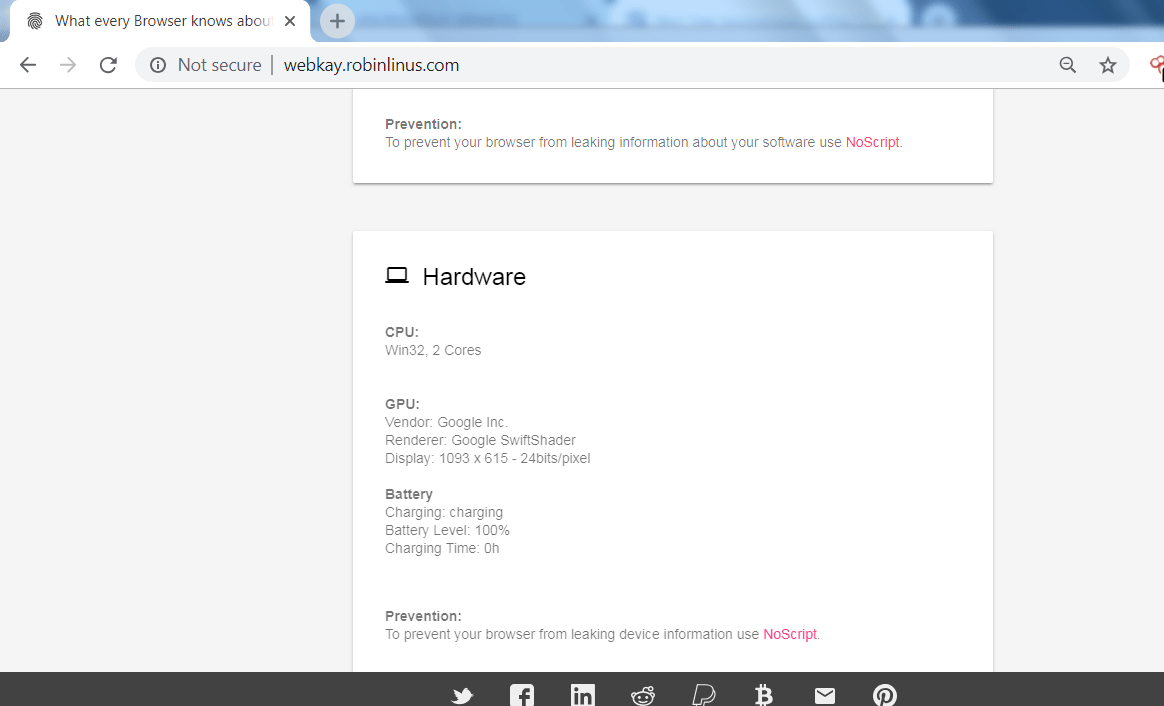

Помните, что ваше устройство оставляет уникальный отпечаток. Вас можно вычислить по ходу часов, списку шрифтов и плагинов, информации об установленных расширениях, размеру экрана и прочим параметрам. Это как отпечаток пальца, но в сети. По этой уникальной комбинации данных можно определить конкретного пользователя. Даже Tor не так безопасен, как кажется. Вадим Чакрян замечает: «Не забывайте о косвенных методах идентификации устройства через анализ его уникальной информации, даже если вы выходите в интернет через приватный режим браузера и вычищаете куки или используется Tor/I2P».

В общем, всё сложно, и вряд ли стоит по-настоящему заморачиваться, если вы не делаете ничего недостойного.

Как стать «немного анонимным»

Достичь базового уровня анонимности, когда большинство людей не знают, кто вы — простая задача даже для «чайника». «Все, что нужно — это VPN, блокировщик рекламы и инструмент конфиденциальности (privacy tool), например, Privacy Badger. Этот уровень контроля поможет запутать ваши следы в интернете и сбить с толку тех, кто попытается собрать личные данные», — объясняет Бен Уильямс, операционный директор блокировщика рекламы Adblock Plus.

Фото c сервиса limitlessvpn.com

Следующий уровень — достижение анонимности от государства. «Государство может заставить технические компании сдавать информацию, которая заперта в вашем телефоне, — информацию, которую даже сами компании не знают (например, как в ситуации с Apple в случае массовой стрельбы в Сан-Бернардино). Используя специальные браузеры, отказываясь от смартфонов и предпринимая множество других шагов, которые я даже не рассматривал, можно отвоевать приватность в интернете. Однако, оставаясь активным пользователем гаджетов, для достижения реальной онлайн-анонимности нужно быть ученым-программистом», — продолжает Бен Уильямс.

Радикальная прозрачность как альтернатива шифропанку

Многие эксперты пророчат радикально прозрачное будущее. Даниэль Лаример, разработчик, сооснователь BitShares и Steemit, считает, что лучший способ достичь свободы в интернете — использовать метод Айкидо. Это значит — не принимать удар, а тянуть оппонента за собой, выводя из равновесия. То есть не сопротивляться с помощью всевозможного шифрования, а требовать от всех (и правительства в том числе) максимальной открытости.

«Когда заходит речь о приватности, выясняется, что мы, как общество, живем по двойным стандартам. Мы хотим знать всё обо всех и одновременно заботимся о том, чтобы никто не знал ничего лишнего о нас. Просить других добровольно не шпионить за нами означает просить их действовать вопреки их собственным интересам», — считает Даниэль.

С такой логикой соглашается и Вячеслав Золотухин, идеолог и основатель умной системы управления задачами EvoDesk: «Я уверен, что тренд на ближайшее время — это не только максимальная открытость, но и так называемая “подтверждаемая открытость”. То есть меньше голословной информации, и все больше той, которой действительно можно доверять. Если вы нанимаете сотрудника, вы хотите знать максимум информации о нем до его вступления в должность. Если вы пытаетесь устроиться на работу, то хотели бы заранее узнать о том, какое начальство и коллеги вас будут окружать. Если вы собираетесь совершить покупку, то собираете отзывы и комментарии о товаре и продавце». Эксперт считает, что информационный вакуум не может быть односторонним: если мы хотим знать всё обо всех, то и нам придется рассказать всё о себе.

«Анонимность сильно переоценена. Это как в анекдоте про Неуловимого Джо, который неуловим только потому, что никому не нужен. Люди пытаются быть максимально скрытными, при этом не понимая, какие блага дает им открытость. Например, знание о том, какие запросы вы делаете в поисковиках, позволяет системам контекстной рекламы давать вам максимально таргетированные объявления вместо того чтобы показывать все подряд, увеличивая информационный шум вокруг вас», — продолжает Вячеслав.

Шифропанк VS радикальная открытость

Достижение абсолютной анонимности, «шифропанковой нирваны» звучит романтично, но на деле — это опасно, так как моральный уровень многих людей может быть невысоким. «Эта свобода далась бы ценой предоставления опасным лицам права воровать, вымогать и похищать людей за выкуп. Это позволило бы опасным лицам стереть свое криминальное досье и продолжать обманывать других», — считает Лаример. Можно возразить, что злоумышленники всегда найдут способ обмануть людей. Но, с другой стороны, порог вхождения для них будет выше. Вопрос только в доверии к регуляторам.

По мнению Вадима Чакряна, нужно найти золотую середину: «Я — убежденный сторонник прозрачности и доверия в системах, которые касаются социальных аспектов жизни, и настолько же убежденный сторонник приватности каждой частной жизни в отдельности. Не хотелось бы очутиться в мире из серии «Нырок» сериала «Черное зеркало», где у каждого человека есть социальный рейтинг, от которого зависит, как ему позволено жить. В Китае, кстати, уже есть подвижки в эту сторону».

Как по мне, переход к открытости уже происходит и за некоторыми явлениями наблюдать очень смешно. Люди постят в соцсети дорогие покупки, интимные подробности быта. Даже Павел Дуров публикует фотографии из путешествий в Instagram. При этом мало кто думает, что это может быть опасно, но за свои «привет, как дела?» многие очень переживают. Возможно, в 2030 году будет нормой постить свой поток мыслей в новомодную социальную сеть на блокчейне. Главное, чтобы анонимность не давала преимуществ и все были одинаково открыты.

А что вы думаете по этому поводу?

Об анонимности в интернете, жизни и её относительности / Хабр

Warning!

Дабы заранее предупредить различные вопросы, а также обеспечить удобство чтения, далее — небольшой дисклеймер: всё, что будет написано далее — основано на личном и субъективном опыте, выражает личное мнение автора и ни в коем случае не является призывом к каким либо противоправным или антигосударственным действиям, статья написана сухим языком и без картинок сгоряча, не является информативной или правдой.

Статья по горячим следам предыдущей, в которой безопасность была рассмотрена на базовом уровне, необходимом в 2019 для каждого уважающего себя человека. Однако более высокий, продвинутый уровень, также, думаю, достоен рассмотрения.

Давным-давно в далекой галактике… Старая республика пала.

Хотя нет, это уже про политику, про политику нельзя, просто представим, что всё что будет описано далее никак не может и не происходит в России.

Итак

У нас появилась некая причина оставаться анонимными в сети.

Мы заходим в google, набираем что-то вроде «Основы анонимности в сети», и получаем некторое количество результатов, в том числе такой.

Все варианты результатов так или иначе предлагают нам несколько базовых решений, в числе которых proxy, vpn, tor и i2p, давайте коротко рассмотрим их плюсы и минусы.

Начнём с самого простого, с proxy:

+ Доступность (огромное количество бесплатных прокси находимых простым гуглением)

+ Подмена ip

— Отсутствие какого-либо шифрования трафика

— Необходимость доверять создателю сервера

Как мы видим, прокси способно удовлетворить потребность в обходе блокировки сайта по ip (как сейчас делает сине-голубая госкомпания), но совершенно не удовлетворяет банальным требованиям анонимности.

Далее традиционно идёт VPN:

+ Подмена ip

+ Шифрование трафика(опционально)

— Доступность (есть бесплатные VPN, но в большинстве случаев они — дополнительный торговец вашими данными на пути вашего трафика от компьютера к серверам сайтов и сервисов)

— Необходимость доверять создателю сервера

Уже гораздо более подходящий вариант, как для обхода блокировок, так и для какой-то базовой анонимности.

Остаются tor и i2p, выделенные в один пункт, так как в среднем придерживаются общего принципа децентрализации трафика:

+ Доступность (распространяются бесплатно)

+ Подмена ip

+ Шифрование

— Высокий входной порог

— Костыли и сложности в работе с обычным интернетом

— Скорость соединения

Всё это уже было сказано не раз, к чему всё это?

А это всё к тому, что в большей или меньшей степени, но все эти варианты — лишь первая ступень на вашем пути к антиутопической абсолютной анонимности. Она способна защитить вас от базовых угроз (или ещё больше подставить под них), предоставить доступ к заблокированным ресурсам, но не более.

Ступень вторая: безопасность по версии профессиональных мошенников, кардеров, наркоторговцев и прочих анархистов-либертарианцев

Мы уже обеспечили себе некий базовый уровень. Неужели это всё, неужели всевидящее око потеряло к нам всякий интерес и не имеет возможности нас найти и покарать?

Нет, ничего подобного.

Наверняка вы не раз слышали, что нынешний русский фин-тех один из лучших если не лучший.

В какой-то степени это правда, однако его развитие в России сделало практически безызвестными российским пользователям довольно важные технологии, которые, однако, если судить по тому же нашумевшему расследованию медузы совсем не прошли мимо российских silovikov и гос. аппарата.

Дабы простому обывателю было понятно о чём пойдёт речь далее — небольшой пример из жизни:

Во многих европейских и американских странах распространены банковские карты без cvv, зачастую не именные, без подтверждения транзакций по SMS. Вы спросите: «А как же они тогда защищают деньги граждан?». Всё просто, если гора не идёт к Магомеду, Магомед идёт к горе. Банки не стали защищать своих клиентов, за них взялись системы перевода платежей и сами магазины. Это вылилось в появление мощнейших антифрод-систем. Дабы текст был понятен каждому коротко объясняю: антифрод — это система, которая записывает не только теоретический адрес, определяемый по ip, но ещё ваше разрешение экрана, модель и серийный номер процессора, видеокарты, жесткого диска, определяет время установленное на вашем компьютере, смотрит ваши куки и активность на конкретном сайте магазина, банка. Далее происходит сравнение текущей конфигурации с предыдущими и выносится решение совершать ли перевод, давать ли доступ к счёту и etc.

Вернёмся к нашим баранам (нашей теоретической анонимности)

Итак наша задача обмануть антифрод. Существует ряд решений:

- VPN + Виртуалка

- Tor + Виртуалка

- VPN + Tor + Виртуалка

- VPN + Виртуалка+VPN

- … (додумать продолжение не сложно, возможных комбинаций вагоны)

- Антидетект-браузеры

(Виртуалка — копия системы, запущенная на вашем компьютере виртуально, во время работы основной системы, как окно. Как такое запустить? Гуглите, всё на поверхности.)

Для начала обозрим «комбинаторские» варианты, а если говорить проще — варианты, где мы для достижения желаемого результата используем несколько решений одноврменно.

В чём преимущества и недостатки данных вариантов:

+ Вариативность!

+ Возможность реалистично подделать или изобразить личность (допустим мы выбираем VPN+Виртуалка: даже если провайдер VPN вас сливает, вас всё ещё будет труднее найти среди всех пользователей конкретного ip провайдера интернета, так как ваше теоретическое существование будет на ином устройстве (том, которое вы эмулируете виртуалкой)

— Сложность в настройке

— Скорее всего вы будете единственным пользователем конкретного айпи вашего интернет провайдера который использует шифрование

— Всё ещё необходимость доверять провайдеру VPN, узлам Tor

Далее по программе антидетект-браузеры, штука интересная, но по-своему специфичная: Создатели таких браузеров уверяют, что включили в свои продукты максимум функций по подмене личности. Некоторые из таких браузеров поддерживают самостоятельную тонкую настройку, некоторые предоставляют «магазин» готовых личностей, которые по заверениям продавцов способны пройти антифрод, некторые и то и то, однако большинство таких браузеров не раскрывают свой код сообществу, что вызывает определённые опасения относительно всего их функционала. Если по плюсам и минусам, то:

+ Вариативность

+ Простота в настройке

+ Высокий уровень безопасности (в том случае, если браузер соответствует заявленным характеристикам)

— Необходимость доверять создателю браузера

— Высокая стоимость большинства решений

Ступень третья: возмездие

Окей, виртуалка настроена, но допустим что-то пошло не так и вас нашли. Что же делать? Вы не поверите, но и на этот случай есть решения, а именно:

- Шифрование диска

- LiveCD

- Шифрование LiveCD ))))

Рассмотрим подробно и их:

Шифрование диска традиционно осуществляется при помощи VeraCrypt. Найдёте альтернативу — флаг вам в руки, в любом случае обзора по настройке VeraCrypt здесь и сейчас не будет, так же как и всё о чём выше гуглится довольно просто. Если по основам — вы можете например зашифровать ту часть, где лежит ваша виртуалка и даже самым грязным лапам коррумпированных следователей не дотянуться до ваших «секретов».

Но что делать, если вы особо опасны? Отвечаю: вам поможет liveCD!

Не стоит боятся названия, LiveCD на деле уже давно LiveUSB. Так же как и про всё что выше инструкций по установке, настройке не будет, только общее описание, подробности — в гугле: покупаем флешку с металическим корпусом, обьёмом не менее 16-32gb и желательно поддерживающую USB3.0, устанавливаем на неё операционную систему, подключаем к компьютеру, запускаем систему с неё, наслаждаемся. Если приходят — выбрасываем в унитаз/окно/ближайшие кусты.

Ну и собственно без обзора третий вариант так как там всё логично и понятно из предыдущих вариантов.

Ну и ступень четвёртая: абсолютная победа над всеми этими борцами с приватностью (практически невозможная).

Здесь не будет подробного обзора каждого пункта, только список, думаю всем итак будет понятно «почему так»:

- Не пользуемся компрометирующими нас сервисами во время анонимной сессии.

- Не пользуемся компрометирующими нас сервисами.

- Активно пользуемся наличными, не пользуемся интернет-банкингом, не совершаем покупки в интернете.

- Не пользуемся логинами и паролями использованными нами в компрометирующих нас сервисах.

- Не оставляем компрометирующую нас информацию во время анонимной сессии.

- Не оставляем компрометирующую нас информацию в интернете вообще.

- Стараемся одеваться непримечательно.

- Одеваемся непримечательно. Нет, я серьезно, непримечательно, не как оперативники МВД, которых за километр видно по их непримечательной одежде.

- Заводим хорошую привычку рано ложится спать и вставать без пяти шесть, чтобы посмотреть в дверной глазок и окно.

- Занимаемся спортом и поддерживаем себя в хорошей физической форме.

- Правильно питаемся, не экономим на еде.

- Не нарушаем

с… азаконы.

Всем удачи, и надеюсь в прекрасной России будущего этот текст вам не пригодится.

Анонимность в Интернете: руководство для «чайников»

Каждый час тысячи пользователей ищут и находят самую разнообразную информацию. Однако, пользуясь Интернетом в своих личных целях, все они оставляют определенные данные о себе. Эти данные можно использовать для полного или частичного определения личности.

Любой выход в сеть не обходится без получения, а затем предоставления IP-адреса. Это, фактически, номер, по которому Вы определяетесь, как пользователь интернета, и любое действие в сети привязано к этому номеру.

К чему может привести открытость в сети?

Имея на «руках» IP-адрес, можно деанонимизировать его – получить информацию о владельце данного IP.

С какой целью собирают такие данные?

Самая распространенная на сегодня цель – сбор пользовательской статистики. Сбор осуществляют специальные программы, через которые в дальнейшем определяется местоположение пользователя и некоторые другие данные;

Менее распространенная цель – сбор информации о противоправных действиях. Правоохранительные органы, в частности, имеют право запрашивать персональные данные у провайдеров Интернета;

Простая цель – интерес со стороны частых лиц. Это так называемое профилирование – когда активность интернет-данных (в нашем случае это IP) логически соотносят к определенному псевдониму (например, адресу электронной почты или никнейму в социальной сети). Обычно о таком внимании к собственной персоне Вы и не узнаете, потому что это не приводит к негативным последствиям.

А вот мошенническая цель как раз и вызывает такие плохие последствия – внезапно можно обнаружить, что кто-то украл деньги с Вашей банковской карты или электронного счета. И единственное, что изначально знал злоумышленник – это IP-адрес.

Что можно узнать по IP?

Сегодня достаточно просто узнать информацию о владельце IP. Это, без преувеличения, каждому под силу, стоит лишь воспользоваться онлайн-сервисом, который предоставляет whois-данные.

С помощью таких сайтов можно получить имя человека, которому выдан данный IP, его e-mail, а в некоторых случаях даже телефон и физический адрес. Чуть сложнее, но вполне возможно, «подсмотреть», какие порты открыты на устройстве с этим IP (если владелец адреса находится online). Делается это специальными сканерами портов, которые могут показать и другую информацию о компьютере и о пользователе.

Таким образом, благодаря IP, можно узнать о пользователе перечисленные выше данные. Казалось бы, мало? Вовсе нет. Доступ в Интернет предоставляют провайдеры, которые при подключении услуг обязательно потребуют у Вас паспортные данные. При этом информация об IP-соединениям и адресам хранится у провайдера длительное время и может быть предоставлена по решению суда. Значит, вполне реально сопоставить выданный в определенное время IP-адрес с регистрационными данными и найти человека.

Такие факты приводят нас к мысли о необходимости в сетевой анонимности.

Зачем быть анонимным в Интернете?

С анонимностью пользователь получает способность к обходу сетевой цензуры. Можно не думать, какой сайт завтра запретят депутаты или можно ли «сходить» на форум по своим сетевым делам без дальнейшего вмешательства в личную жизнь.

Анонимность делает обычного пользователя неподконтрольным государственным органам, а они могут доставить много неприятностей – вплоть до прямых затрат времени, здоровья и денег. Оставаясь в Интернете «открытым», Вы даете возможность нехорошим личностям «насолить» Вам. Такие риски проще нивелировать техническими средствами.

Большинство опросов показывает, что средства анонимности используются с банальными целями обхода цензуры (государственной или корпоративной), из паранойи или из принципа. Не стоит забывать, что не всегда Вас кто-то ищет с целью взлома и обмана: вполне возможно, что активность в Интернете контролирует работодатель.

А реклама? Чем больше реальных данных по

Как обеспечить полную анонимность в интернете? — Хабр Q&A

Определение:

Анонимность это Безименность, неизвестность; умолчание, скрытие имени.

Решение:

На пути между Вами и интернетом не должно быть ничего что может связать Вас с вашим соединением. И вы не можете вести себя как обычно. При этом Ваше обычное поведение в это же время должно быть записано ложно.

Кто Вы такой можно узнать

1) Финансовый след

приобретение устройств и услуг которые обеспечивали Ваш доступ в интернет

получение выгоды из интернета в виде финансов, товаров и услуг

2) Электронный след

IP, MAC, время, встроенные камеры, wifi, gsm, gps, микрофон.

операционные системы, программы, плагины и прочее.

эти людишки снующие вокруг с мобилами в которых стоит софт по сбору информации не только о владельце мобилы но и о окружающем радиоэфире. Координаты GPS, базовые станции GSM, WiFi хотспоты, bluethooth девайсы и т д. А вон блондинка говорит по телефону, а её камера втихаря снимает что Вы посмотрели в её сторону. Это не потому что на шпионка, а потому что ставит на телефон всё без разбору.

3) След метаданных

почерк: скорость, характерные особенности Вашей работы в интернет. Стиль набора текста на клавиатуре имеет свой отпечаток. Орфографические ошибки, исправляемые опечатки, пунктуация и т д. Строка поиска гугла в в любом браузере при помощи JS (если он разрешён) передаётся на сервер гугла непрерывно пока Вы печатаете. Считайте что информация о характере набора передаётся в интернет. Гугл делает всё чтобы знать вас в лицо даже если на нём находится маска. Не забываем про мышку или тачпад.

информация которую Вы ищете без маски анонимоуса может Вас выдать при попытке сделать тоже самое в маске. Нужно иметь чётко прописанные инструкции чего делать нельзя и чётко ограниченные действия. Ваша анонимная жизнь должна быть похожа на будни шпиона. Это самодисциплина, это труд, это постоянное пополнение знаний и применение их на практике. Очень сложно не спалиться на практике когда за тобой 24 часа следят и делают это ненапрягаясь.

с прискорбием помолчим о том что ваши друзья напротив вашего Ника или номера телефона заботливо напишут ваше имя дату рождения, отношение, фотографию и аплоаднут на эпл или гугл, а все приложения имеющие доступ к адресной книжке (а туда не лезет только ленивый) знают это сразу.

Подключение к интернету можно украсть, купить симку с GPRS у цыган, но как Вы спрячетесь от видеокамер заботливо расставляемых по всему миру. RFID чипы от банков, библиотек, метрополитена заботливо рассованны по вашим карманам. Удостоверение личности становится биометрическим и его наличие в кармане в общественном месте навязывается законом.

Чем современее компьютер телефон тем с больше вероятность наличия в нём заводского бэкдора на уровне чипов, или бэкдора от перекупщика или службы доставки. Вы думаете что установив Tails или Кали Линукс Вы решили проблему — ошибаетесь вам нужно ещё и собрать компьютер на лампах :). Или вот вы таскаете с собой свой телефон он дарит провадеру информацию о том где Вы находились 24 часа в сутки. Дарит ему Ваши ежедневные привычки. Вот Вася едет на работу, вот с работы. А вот внезапно Вася пропал с радаров, хотя обычно в это время он ездит по маршруту А или Б. Странненько. Аномалия. А теперь если вся эта информация попадает в одни руки и анализируется, что получается? Получается что круг подозреваемых резко сужается. Васю находят на камерах на Митино, он покупает симку у циган, или стоит около библиотеки в автомобиле с ноутбуком на коленях.

А то что Вася пользуется TOR, VPN и необычной операционкой это для провайдера не секрет. Просто ему до времени нет дела до Васи. Записанный трафик можно вскрывать и потом.

Так что подпишусь под словами АртемЪ

Хотите аномнимности в интернет, не пользуйтесь интернетом.

Анонимность в сети интернет — обзор и сравнение методов

Тот кто не задумывался о своей анонимности в сети интернет рано или позно о ней начнет задумываться это 100%. И как только вы начнете погружаться в эту тему, вы получите огромное количество статей которые хвалят тот или иной метод. Сегодня я вам постараюсь обьяснить в чем разница между различными средствами по защите анонимности в сети интернет.

Поговорим о VPN…

Представьте сцену из остросюжетного фильма, в которой злодей удирает с места преступления по трассе на спорткаре. Его преследует полицейский вертолёт. Автомобиль въезжает в тоннель, имеющий несколько выходов. Пилот вертолёта не знает, из какого выхода появится машина, и злодей уходит от погони.VPN — это и есть тоннель, связывающий множество дорог. Никто извне не знает, где окажутся автомобили, въезжающие в него. Никто извне не знает, что происходит в тоннеле. На деле это так :

После подключения к VPN, дальнейшие действия в сети происходит от IP адреса сервека к которому Вы подключены. VPN имеет надежное шифрование трафика и поэтому интернет-провайдер не сможет отслеживать твою деятельность в интернете.

ПЛЮСЫ

Шифрование трафика

Анонимной работа в сети интернет

простоты и удобства настройки подключения

МИНУСЫ

Многие сервисы ведут логи и могут передать при запросе

SOCKS

Поскольку SOCKS (как уже было отмечено выше) передает все данные от клиента серверу, ничего не добавляя от себя, то с точки зрения web-сервера socks proxy является клиентом. Поэтому анонимность этого типа proxy-серверов всегда является действительно полной. Протокол Socks изначально создавался в качестве надежного средства для анонимной работы в Интернете. Другими словами — это посредник между Вашим кампьютером и ресурса к которому Вы делаете обращение. Работая через SOCKS ресурс видит IP SOCKS, а не Ваш.

ПЛЮСЫ

Дешевый

Большой выбор локации

МИНУСЫ

Нет шифрования трафика

SSH

SSH позволяет безопасно передавать в незащищенной среде практически любой другой сетевой протокол, таким образом, можно не только удаленно работать на компьютере через командную оболочку. SSH по функционалу тот же самый SOCKS, но с одним существенным и важный отличием — шифрование трафика. Провайдер не сможет отслеживать активность, т.к. SSH обеспечивает надежное шифрование трафика.

ПЛЮСЫ

Шифрование трафика

Дешевле VPN

МИНУСЫ

Цена выше чем SOCKS

Сложнее в использовании, чем сокс и впн

TOR

Tor — это что-то сложное для хакеров и компьютерных гениев. На самом деле разработчики уже максимально упростили его использование — достаточно скачать Tor Browser, и при его запуске вы автоматически будете использовать сеть Tor. Никаких настроек, команд в командной строке и прочего.

технология ТОР позволяет заходить на сайты и скачивать что-то из сети не оставляя после себя никаких следов. Т.е., когда вы открываете, например, через Tor Browser какой-то сайт, то нельзя будет на этом сайте отследить IP-адрес вашего компьютера (а значит и вас вычислить). Даже ваш интернет-провайдер не поймет (при все желании), что вы на этот сайт заходили (и доказать это будет невозможно). Ну, и сам браузер все следы ваших скитаний по интернету хранить не будет.

Как работает TOR? Это называют луковичной маршрутизацией. Смотрите. Существует сеть узлов принадлежащих приверженцам этой технологии. Для передачи данных используются три произвольных узла. Но какие из них? А этого как раз никто и не знает.

Тор браузер отправляет пакет первому узлу, причем в нем находится зашифрованный адрес второго узла. Первый узел знает ключ для шифра и, узнав адрес второго, переправляет туда пакет (это как у лука сняли первый слой). Второй узел, получив пакет, имеет ключ для расшифровки адреса третьего узла (сняли еще один слой с лука). Таким образом, со стороны не возможно понять, какой именно сайт вы в итоге открыли в окне своего Tor Browser.

Плюсы

Открытый исходный код

Надежное шифрование

Собственный псевдо-домен .onion

Минусы

Порой очень высокий пинг (задержка)

Возможность перехвата трафика на выходном узле, если конечный веб-сервер не поддерживает ssl либо tls шифрование

Click to rate this post!

[Total: 6 Average: 5]

12 эффективных способов сохранить анонимность в Интернете

Вы не поверите, но каждое ваше движение в Интернете записывается и продается сотням компаний. Существует множество веб-сайтов, отслеживающих вашу активность в Интернете, правительство блокирует и отслеживает ваши журналы, хакеры пытаются узнать вашу личность и т. Д.

Звучит страшно, правда?

В результате мы часто используем частный браузер или VPN, чтобы защитить себя от посторонних глаз. Но этого недостаточно.Есть много вещей, которые могут отслеживать вас в Интернете, независимо от того, используете ли вы VPN или нет.

Примечание. Вы никогда не сможете быть на 100 процентов безопасными или неотслеживаемыми, но это одни из лучших отраслевых стандартов анонимности в Интернете. Так что дайте нам знать, без каких-либо дополнительных выплат, какие вещи могут отслеживать вас и как отключить их по отдельности.

Как быть анонимным в Интернете

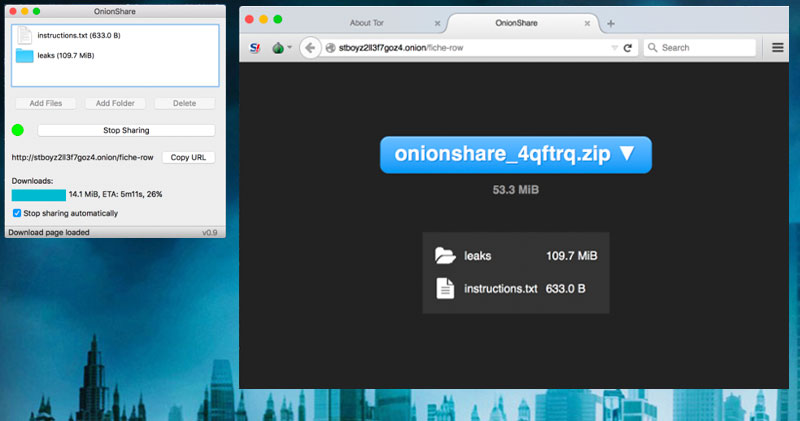

1. Использование системы безопасного обмена файлами

Допустим, вы хотите отправить файлы своим клиентам или друзьям в сети.Первое, что приходит в голову, — это электронная почта или облачные сервисы хранения, такие как Dropbox. Но обе эти платформы враждебно настроены по отношению к конфиденциальности и также требуют, чтобы вы сначала зарегистрировали , чтобы использовать их сервис. Конечно, вы можете использовать псевдоним для регистрации, но это слишком много.

Следовательно, мы рекомендуем использовать облачный сервис, который предлагает шифрование с нулевым разглашением. там, где сама компания не имеет доступа к контенту, например Spideroak, который предлагает ограниченную пробную версию, а также пакет подписки за 12 долларов в месяц.Или, если вы хотите обмениваться файлами в дороге, вы также можете попробовать OnionShare.

С OnionShare вы можете анонимно обмениваться файлами любого размера. Начните с загрузки приложения (оно бесплатно и доступно для всех платформ), а затем просто перетащите файлы в приложение. OnionShare сгенерирует временный URL-адрес, к которому получатель может получить доступ через браузер Tor.

2. Использование безопасной операционной системы

Информация вашего браузера — это не единственное, что отправляется через Интернет.Каждый посещаемый вами веб-сайт также может отслеживать, какая операционная система у вас установлена. Кстати, об ОС, которую использует большинство из нас, — Windows, которая не очень удобна для конфиденциальности. Microsoft также заявила в своем Заявлении о конфиденциальности, что они собирают ваши личные данные (включая ваши учетные данные, имя, контакты, демографические данные, местоположение и т. Д.).

Таким образом, чтобы защитить вашу конфиденциальность, вы можете загрузиться с действующей операционной системы, такой как Tails . Это похоже на использование Live CD с Linux, но специально создано для обеспечения конфиденциальности и анонимности.Итак, вот как это работает — просто загрузите iso, запишите его на компакт-диск или USB-накопитель, а затем загрузитесь в ОС Tails из BIOS. Trails по умолчанию направляет весь ваш трафик через сеть TOR и имеет инструмент шифрования для IM и электронной почты.

Whonix — еще одна популярная ОС, ориентированная на конфиденциальность и анонимность.

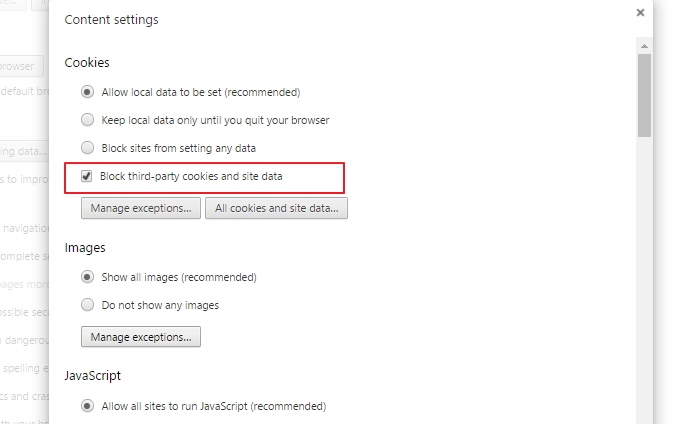

3. Блокировка сторонних файлов cookie

Файлы cookie

— это сценарии отслеживания (в виде текстовых файлов), которые автоматически загружаются на ваш компьютер через веб-браузер при посещении определенных веб-сайтов.Некоторые веб-сайты используют файлы cookie для создания профиля онлайн-активности пользователя, например, как долго вы посещали веб-сайт, количество сделанных кликов, предпочитаемый вами контент и т. Д.

Блокировка файлов cookie усложнит веб-сайтам изучение и понимание ваших привычек просмотра. И, к счастью, вы можете легко заблокировать файлы cookie в настройках своего браузера. Например, в Chrome перейдите к Настройки > Показать дополнительные настройки > ниже Конфиденциальность ( Настройки содержимого )> «Блокировать сторонние файлы cookie и данные сайта.”

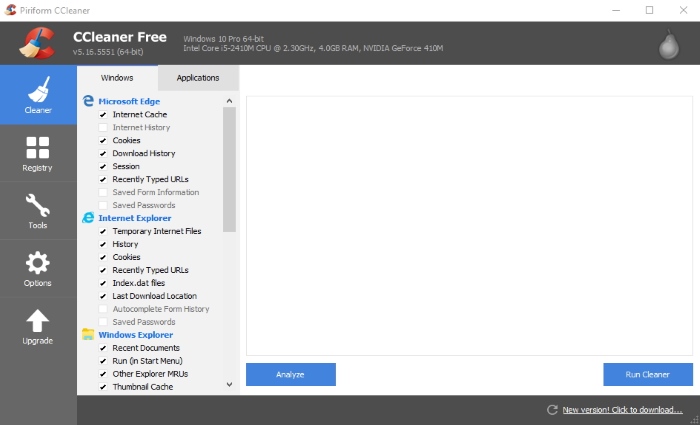

И пока вы это делаете, также удалите существующие файлы cookie из вашей системы с помощью такого приложения, как CCleaner. Это совершенно бесплатно и хорошо работает.

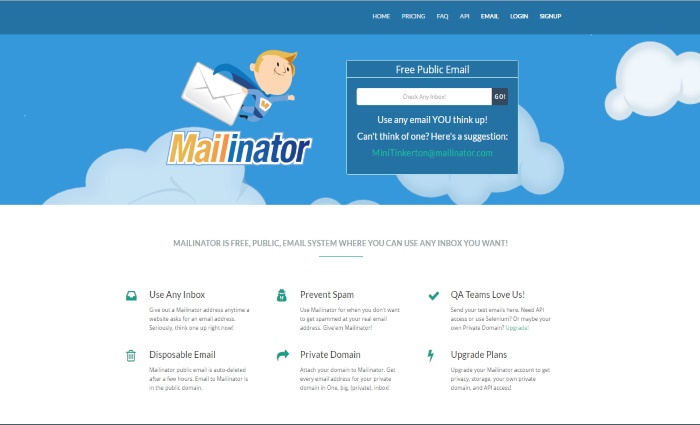

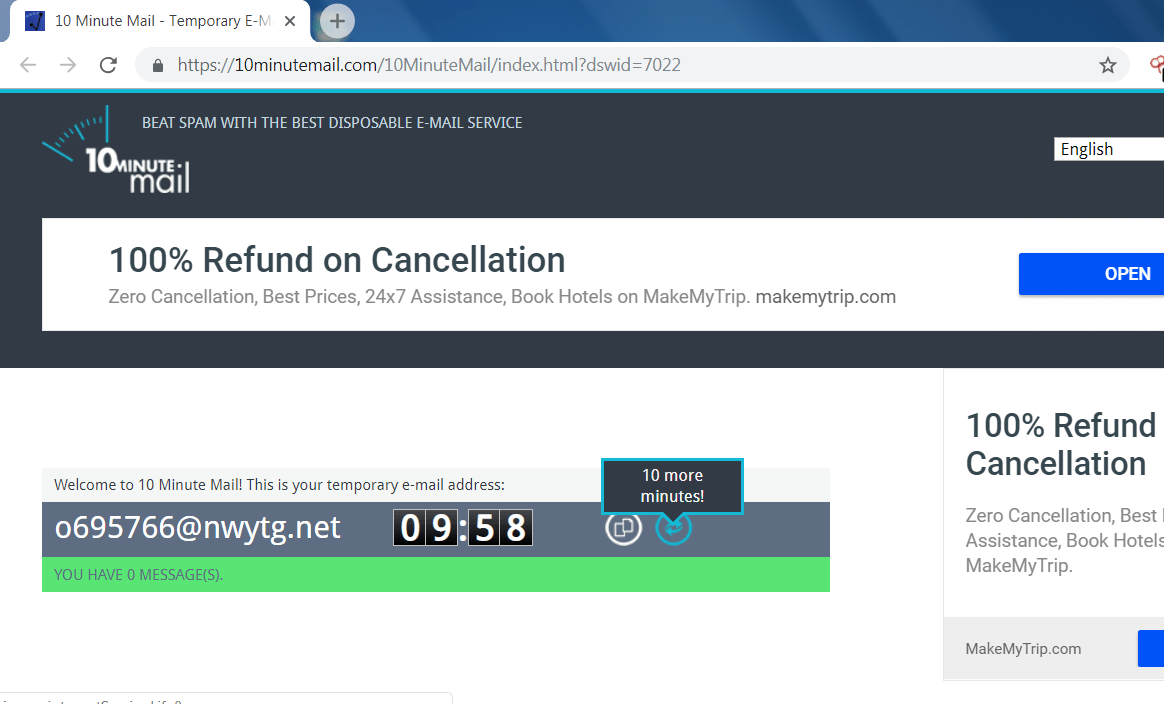

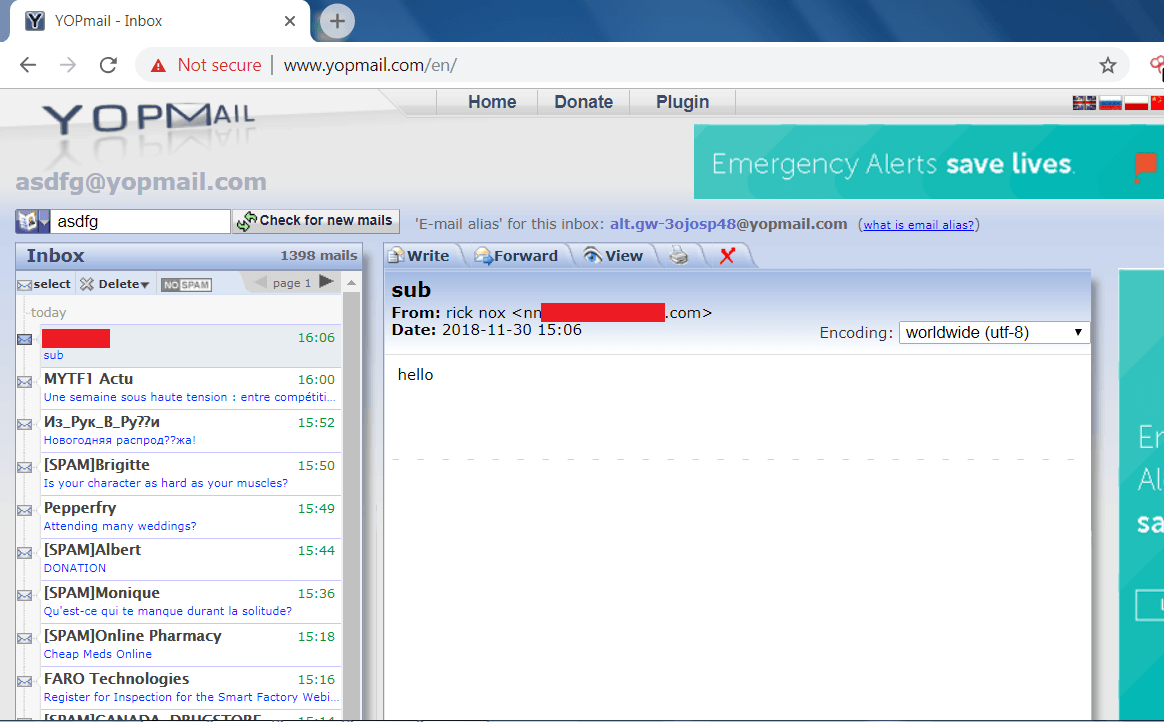

4. Использование различных почтовых служб

Многие веб-сайты требуют, чтобы вы зарегистрировали свой адрес электронной почты, прежде чем начать пользоваться их услугами. В этом случае нет смысла использовать исходный адрес электронной почты, если вы хотите сохранить анонимность. Хранение вашего исходного адреса электронной почты вдали от спамеров важно для защиты вашей личности в Интернете.

По этой причине мы используем одноразовые почтовые службы, такие как Guerrilla Mail или Mailinator. Они позволяют пользователям быстро создать новый адрес электронной почты, когда это необходимо, и избавиться от него через некоторое время.

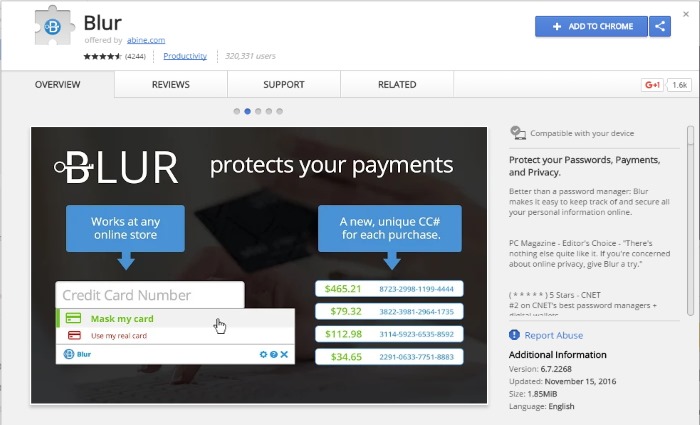

Однако, если вы заинтересованы в долгосрочном решении. Например, вы хотите предоставить прокси-адрес электронной почты незнакомому человеку и хотите, чтобы его или ее электронная почта была доставлена на ваш реальный адрес электронной почты, а затем используйте службы маскировки электронной почты, такие как Blur . Они анонимны, безопасны и позволяют бесплатно пересылать электронную почту.

Связано: Скрыть свой адрес электронной почты при использовании его на теневых сайтах

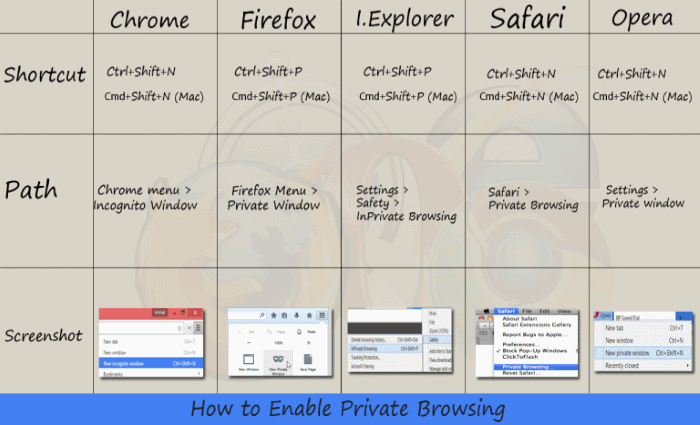

5. Использование режима инкогнито в веб-браузере

Да, мы знаем, что режим инкогнито не делает вас анонимным, но он все равно полезен, если вы забыли удалить файлы cookie или историю просмотров. Все популярные веб-браузеры поддерживают режим инкогнито (иногда называемый частным браузером), он доступен как в настольном, так и в мобильном браузере. При включенном приватном просмотре история вашего браузера и файлы cookie автоматически удаляются после закрытия окна, поэтому веб-сайты не имеют информации о вашей активности в Интернете.

Связано: Приватный просмотр: что это такое, а что нет

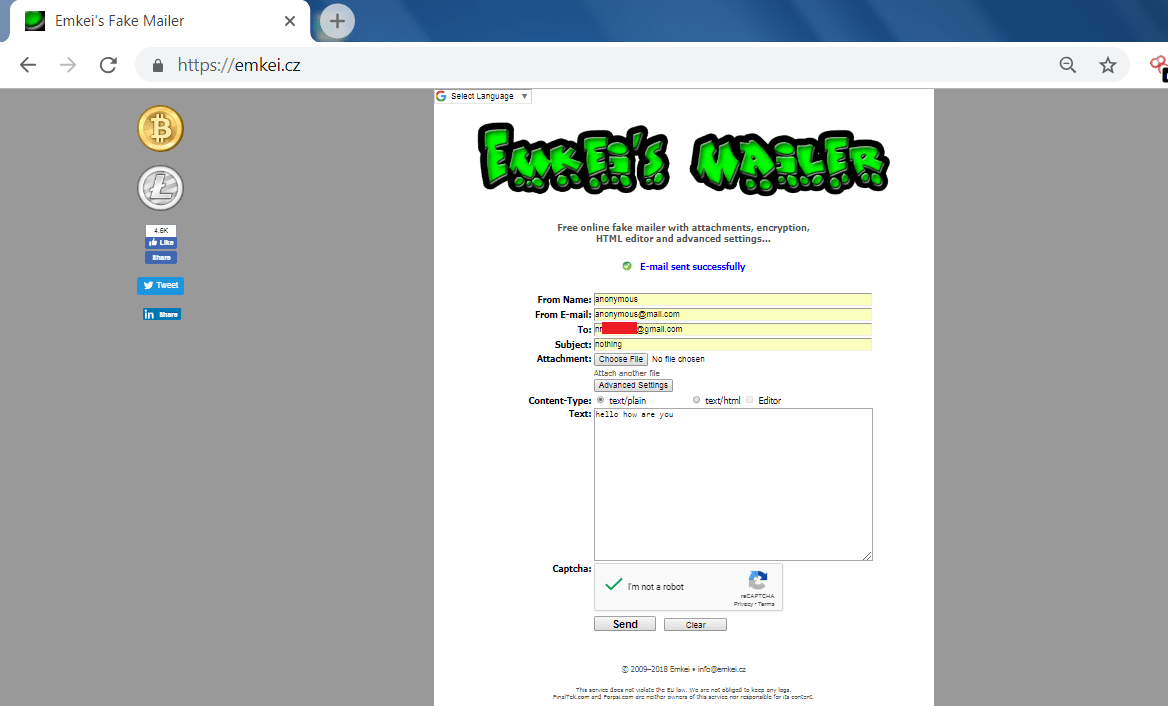

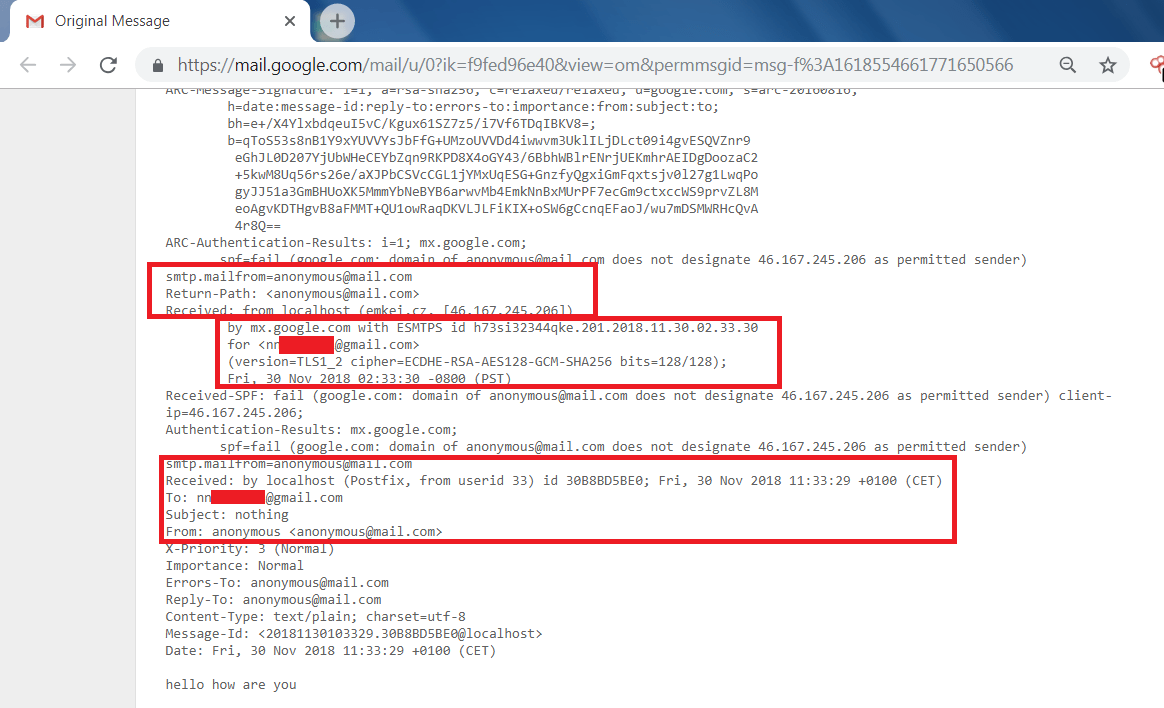

6. Использование частных поисковых систем

Несомненно, нет лучшей поисковой системы, чем Google, когда дело касается скорости, точности и эффективности. Но причина того, почему Google так хорош, — это агрессивная политика конфиденциальности. Он использует персонализированный алгоритм поиска, где он отслеживает вашу предыдущую историю поиска, посещаемые вами веб-сайты и отслеживает всю вашу личную информацию (например, кто вы, ваше имя, ваши интересы, возраст, пол, номер телефона, домашний адрес, ваш текущий местоположение и т. д.В целом Google знает о вас все.

Итак, если вы можете поставить под угрозу результат поиска ради конфиденциальности, мы рекомендуем использовать частную поисковую систему, такую как DuckDuckGo или lukol. Эти поисковые системы никогда не отслеживают ваш поиск и сосредоточены на конфиденциальности и анонимности.

По теме: 5 лучших частных поисковых систем, которые вас не отслеживают, как Google

7. Использование расширений

Браузеры — это просто инструмент для подключения вас к сети, но чтобы сделать его мощным, мы используем надстройки, верно? Следовательно, здесь мы используем некоторые расширения, которые защищают наш опыт просмотра и помогают нам оставаться анонимными в сети.

Также читайте: 5 Расширение для сайтов с временным блокированием в Google Chrome

Это простое и чрезвычайно настраиваемое расширение, которое блокирует трекеры со всего Интернета. Он отображает, какие службы отслеживания использует веб-сайт, и позволяет вручную отключить их по мере необходимости. Это обязательное расширение, если вы серьезно относитесь к защите своей конфиденциальности.

Большинство веб-сайтов HTTP могут быть легко атакованы с помощью перехвата сеанса и многих других атак, потому что они не зашифрованы и не защищены.Но это можно преодолеть, используя расширение для браузера HTTPS Everywhere. Он принудительно использует шифрование (SSL-соединения) на многих веб-сайтах, что обеспечивает безопасность и шифрование вашей онлайн-активности.

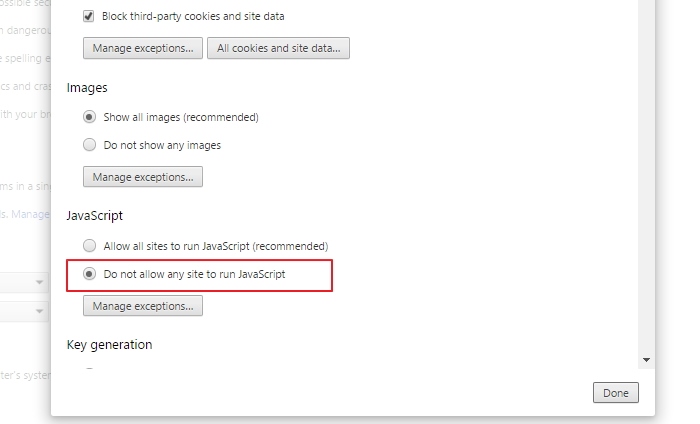

8. Блокировка Javascript

Javascript — мощный язык, который может предоставить подробную информацию о вашей системе. Он может предоставить информацию о надстройках, включенных в вашем браузере, размере экрана вашей системы, системном времени и этих небольших фрагментах, которые в сумме могут упростить отслеживание для правительств и рекламодателей.

Чтобы оставаться анонимным, вам необходимо отключить Javascript в своем браузере. В Chrome вы можете отключить его, перейдя в Настройки > Показать дополнительные настройки > в разделе Конфиденциальность ( Настройки содержимого )> «Не разрешать любому сайту запускать Javascript».

Однако их полное отключение нецелесообразно, так как многие веб-сайты требуют для правильной работы Javascript. В этом случае вы можете использовать такие расширения, как NoScript или ScriptSafe, которые позволяют вам заносить в черный список веб-сайты, на которых вы не хотите, чтобы Javascript запускался в вашем браузере.

9. Блокировка данных о местоположении

Многие веб-сайты используют ваше местоположение для показа рекламы на основе местоположения, но это также может быть использовано против вас, если вы хотите сохранять бдительность в Интернете. Хотя включение этого параметра дает множество преимуществ, его также можно использовать для идентификации вас. Поэтому рекомендуется полностью отключить его.

Отключить геолокацию в Chrome очень просто. Перейдите в настройки > Показать дополнительные настройки > до Конфиденциальность ( Настройки содержимого )> до Местоположение «Не разрешать никаким сайтам отслеживать ваше физическое местоположение»

10.Отключить WebRTC

Не многие из нас знают, что ваш браузер может раскрывать некоторую информацию о вашей сети веб-сайтам независимо от использования какого-либо VPN или прокси-сервера. С включенным WebRTC веб-сайты могут получить доступ к вашему внутреннему IP-адресу, тем самым раскрывая ваш реальный IP-адрес в Интернете даже при использовании VPN.

Вы можете отключить его, загрузив расширение с WebRTC для вашего конкретного браузера.

11. VPN-сервер

VPN (виртуальная частная сеть) — один из наиболее эффективных способов сохранения анонимности в сети.Он создает частный зашифрованный туннель через Интернет к веб-серверу, так что ваш реальный IP-адрес скрыт от мира. VPN имеет несколько преимуществ, таких как повышенная безопасность, улучшенная конфиденциальность и доступ к контенту с географическим ограничением в Интернете.

Связано: 5 лучших бесплатных VPN-сервисов за 2016 год

12. Браузер Tor

Если вы стремитесь к полной анонимности, то ничто не сравнится со старым добрым браузером Tor. Он использует обширную сеть зашифрованных туннелей для маршрутизации вашего онлайн-трафика через свои слои, чтобы стереть его происхождение.Tor имеет все преимущества, которые вы могли бы получить от VPN. Кроме того, это безопасный браузер, поэтому вам не нужно вносить какие-либо изменения в настройки браузера или устанавливать какие-либо дополнительные расширения. Вы можете скачать Tor с TorProject.org, и это совершенно бесплатно.

Связано: анонимно просматривайте Интернет с помощью пакета браузера Tor

Некоторые важные сайты

DnsLeakTest.com: даже если вы используете VPN, вы все равно можете отслеживать вашу личность через трафик DNS.При определенных условиях операционная система продолжает использовать свой DNS по умолчанию вместо использования анонимных DNS-серверов, предоставляемых сетью VPN.

Чтобы решить эту проблему, перейдите на сайт dnsleaktest.com и запустите расширенный тест. Если в результатах вы видите DNS своего провайдера, значит, у вас утечка DNS. Вы можете исправить это, выполнив действия, перечисленные на странице «Как исправить утечку DNS».

BrowseRLeaks.com: дает подробное представление обо всех объектах, которые могут привести к утечке вашей личности. Он имеет простые категориальные разделы, которые дают подробное представление об этой конкретной личности.

Завершение:

В конечном счете, единственный способ сохранить анонимность в Интернете — это вообще не выходить в Интернет. Но поскольку для большинства из нас это невозможно, приведенные выше советы помогут вам контролировать свою конфиденциальность.

Однако, если вы чувствуете, что я что-то упустил, дайте мне знать в комментариях. Также, если у вас есть какие-либо вопросы относительно установки или настройки любого шага, упомянутого выше, задайте их ниже.

Также читайте: Как получить доступ к заблокированным веб-сайтам

.

Как оставаться полностью анонимным в сети

Там, где когда-то Интернет считался бастионом конфиденциальности, сегодня онлайн-жизнь быстро разрушает наше чувство личной анонимности. Популярные сайты, такие как Facebook, открыли людям возможность погрузиться в нашу личную жизнь, как никогда раньше.

От посещаемых нами сайтов до транзакций, которые мы совершаем, все, что мы делаем в Интернете, зависит от той или иной формы анонимности — или от ее отсутствия. И хотя, возможно, никогда не удастся быть полностью и полностью анонимным, есть несколько шагов, которые вы можете предпринять, чтобы оставаться скрытым в Интернете, и даже некоторые из них, которые могут уменьшить количество спама и рекламы, которым вы часто подвергаетесь.

Подробнее: CyberGhost VPN

Увеличьте настройки конфиденциальности вашего браузера

Ваш браузер знает много о вас, включая сайты, которые вы посещали, и услуги, которые вы используете. Если вы посещаете незашифрованный веб-сайт (то есть тот, который не содержит HTTPS в URL), ваша сеть также может быть уязвима. Это означает, что имена пользователей, пароли и номера кредитных карт доступны для всеобщего обозрения и могут быть использованы.

Возможно, что еще хуже, некоторые веб-сайты также используют услуги так называемых трекинговых компаний для отслеживания трафика.Однако, установив на сайт небольшой фрагмент JavaScript, люди могут отслеживать гораздо больше, чем просто количество посетителей.

Сценарий автоматически загружается и запускается, когда вы открываете страницу, и можно отслеживать такие детали, как ваш IP-адрес, ISP, браузер и даже разрешение экрана. Хотя это может помочь веб-дизайнерам создавать лучшие веб-сайты, также можно отследить IP-адреса до общего географического местоположения, даже не приближаясь к журналам вашего интернет-провайдера.

Если вы хотите просматривать сайты анонимно, вы можете начать с уменьшения объема информации, которую ваш браузер может собирать.Перейдите в меню настроек браузера и отключите автоматическое сохранение паролей; вы также можете просматривать в режиме инкогнито, если вас беспокоит, что ваш браузер регистрирует сайты, которые вы используете.

Вам также следует очищать файлы cookie вашего браузера каждые несколько недель или дней. Поскольку потенциально личная информация, такая как история веб-поиска, пароли, загрузки и многое другое, хранится в вашем кеше, удаление файлов cookie помогает уменьшить ваш цифровой след и свести ваши онлайн-журналы к минимуму.

Используйте анонимный браузер

Если вы хотите полностью уйти от сети Google, вы можете заглянуть в частные поисковые системы, такие как DuckDuckGo. Хотя сервис может быть не таким надежным, как Google, он обычно предлагает те же результаты без побочного эффекта ведения журналов.

Существуют также различные анонимные браузеры, которые вы можете добавить в свой арсенал, чтобы поддерживать вашу цифровую конфиденциальность. Firefox, например, сделал большие шаги для улучшения конфиденциальности пользователей и теперь предлагает защиту данных по умолчанию.Ghostery также выпустила новый веб-браузер, который автоматически блокирует трекеры.

И если вы хотите пойти дальше, вы можете использовать полезные (и бесплатные) надстройки браузера, такие как Disconnect и Privacy Badger, чтобы выбирать, какие объявления и скрипты блокировать, а какие разрешать.

Инвестируйте в надежную сеть VPN

Если говорить об этом, все, что вы делаете в сети, можно отследить по IP-адресу вашего компьютера. Это физический адрес, который веб-сайты используют для связи с вашей сетью.Поэтому, если вы действительно хотите просматривать анонимно, вам нужно скрыть свой IP-адрес. К счастью, для этого есть приложение. Виртуальные частные сети (VPN) помогают анонимизировать ваше местоположение, маскируя ваш фактический IP-адрес при назначении «виртуального» IP-адреса в другом месте.

Подключившись к анонимному VPN-серверу, вы можете просматривать веб-страницы, как если бы вы были в другом месте. Вы можете использовать их для анонимности своего местоположения или использовать VPN для разблокировки ограниченного контента. Сайты и службы для определенных стран, такие как популярный iPlayer BBC, доступны только пользователям в Великобритании.Однако, когда вы подключаетесь к британскому VPN-серверу, вы можете получить доступ к iPlayer откуда угодно.

Несмотря на то, что популярность VPN выросла, и теперь их невероятно легко найти, стоит потратить время на то, чтобы выяснить, какой тип услуг вам нужен. Поскольку ExpressVPN — наш провайдер VPN с самым высоким рейтингом, мы рекомендуем начать с него.

Держите свою электронную почту в секрете

Ваш адрес электронной почты является важной частью вашей личности в Интернете. Это также ценный источник дохода для людей, чей бизнес связан с поставкой спамеров живыми адресами.Если сайты, на которых вы регистрируетесь, небезопасны, хакеры могут получить доступ к базе данных, содержащей все учетные данные пользователя, и адреса электронной почты обязательно будут проданы.

Конечно, популярные службы обмена сообщениями, такие как Gmail, используют HTTPS и содержат сертификат SSL, используемый для аутентификации и шифрования ваших сообщений, но это не означает, что они на 100% конфиденциальны. Google даже признался, что читает электронные письма пользователей для более точного таргетинга рекламы.

И если вы хотите использовать электронную почту только в течение короткого периода времени, вы можете использовать одноразовую учетную запись, чтобы избежать этих проблем.Эти типы учетных записей электронной почты существуют только в течение короткого периода времени — достаточно долго, чтобы завершить процесс регистрации. GuerrillaMail предлагает услуги такого типа, они бесплатны и просты в использовании.

Остерегайтесь спама

Даже если вы не беспокоитесь о возможных последствиях для конфиденциальности, связанных с вашей электронной почтой, вы, вероятно, по крайней мере беспокоитесь о спаме. Когда вы регистрируетесь на сайте или в службе, вы обычно вводите свой адрес электронной почты как форму «кибер-вознаграждения». Только позже вы понимаете, что, указав свой адрес электронной почты, вы охотно открыли шлюзы для разного рода спама.

Хотя стоит иметь несколько учетных записей электронной почты (одна предназначена для одноразовых сообщений, а другая — для работы), рекомендуется также подписаться на зашифрованную и анонимную службу электронной почты.

ProtonMail — один из крупнейших и самых популярных частных почтовых сервисов на рынке. Этот провайдер электронной почты со штаб-квартирой в Швейцарии является бесплатным и удобным для пользователя. Компания просто просит пожертвования в обмен на услугу.

Не бойтесь исчезнуть

Хотя когда-то Tor считался захудалой изнанкой Интернета, он постепенно стал популярным, и не зря: он чрезвычайно анонимен.

Также известный как «луковый маршрутизатор», Tor представляет собой сеть компьютеров, разбросанных по всему миру. При включении в вашем браузере Tor перенаправляет весь исходящий веб-трафик через эту сеть. Каждое соединение выбирает случайный путь и возникает в случайной точке.

Когда он достигает места назначения, кажется, что вы двигаетесь вокруг планеты каждую минуту. Обратите внимание, что Tor делает анонимным только ваш IP-адрес и работает только при просмотре веб-страниц. Другие типы трафика будут проходить прямо от вашего компьютера к месту назначения.

.

20 лучших советов по сохранению анонимности и защите вашей конфиденциальности в сети

Этот сайт может получать партнерские комиссионные за использование ссылок на этой странице. Условия эксплуатации.

Теперь, когда большая часть нормальной жизни вращается вокруг Интернета, конфиденциальность каждого из нас находится под угрозой.Рекламодатели, поставщики услуг и правительства во всем мире все больше заинтересованы в отслеживании каждого движения, которое мы совершаем в Интернете. Независимо от того, являетесь ли вы осведомителем, политическим диссидентом или просто тем, кто ненавидит идею о том, что третьи стороны проверяют ваши привычки в серфинге, существует множество инструментов, позволяющих отвлекать внимание от вашего веб-трафика.

В этом посте мы выделяем 20 способов повысить вашу конфиденциальность в Интернете. Некоторые методы значительно более экстремальны, чем другие, но если вы серьезно относитесь к сохранению конфиденциальности, эти советы помогут защитить ваши действия и данные от слежки.

Обоснованная паранойя

Конечно, интернет-безопасность — это тема сама по себе, поэтому вам нужно кое-что прочитать, чтобы оставаться полностью защищенным на всех фронтах. И помните, что даже самые осторожные из нас по-прежнему уязвимы для несовершенных технологий и хорошо выполненной социальной инженерии. Вы можете подумать, что вам нечего скрывать, но это не значит, что вам не следует пользоваться преимуществами конфиденциальности в Интернете. Намного проще засунуть пальцы в уши и сделать вид, будто АНБ и ваш интернет-провайдер не следят за каждым вашим шагом.Но то, что вы просматриваете, — это ваш бизнес, и только ваш бизнес. Пришло время постоять за себя и вернуть себе конфиденциальность.

(Изображение предоставлено ºNit Soto, отредактировано)

.

Как быть анонимным в Интернете и обезопасить себя

ВВЕДЕНИЕ: — В эту цифровую эпоху наша информация является больше общедоступной, чем частной. Массовый рост пользователей Интернета увеличивается день ото дня. Мы просто ищем это в Интернете. Согласно курсам этического взлома, здесь конфиденциальность становится большой проблемой для каждого пользователя Интернета. Есть много веских причин, по которым интернет-пользователь должен оставаться анонимным. Причины роста новых компаний варьируются до сокрытия личной информации при работе в Интернете.

Исследователь этического взлома Международного института кибербезопасности считает, что Интернет — небезопасное место для всех. Во время серфинга в Интернете каждый должен оставаться анонимным и всегда пользоваться анонимными услугами.

Вот где используются анонимные сервисы. Эксперты по этическому хакерству объясняют, что существует множество веб-приложений, которые защищают конфиденциальность пользователей Интернета во время серфинга.

Анонимность состоит из двух основных частей : —

- Браузер — это основной источник, откуда пользователь входит в Интернет.Браузер всегда отслеживает действия пользователей в Интернете. Настроить браузер вручную, чтобы не отображать информацию о пользователе, сложно.

- Сетевые компоненты — Есть много сетевых устройств, которые используются при работе в Интернете. При поиске в Интернете запрос напрямую отправляется ISP (провайдеру Интернет-услуг). Означает, что интернет-провайдер может легко наблюдать за каждым интернет-пользователем все время и записывать его.

Услуги анонима: —

- P2P Services — P2P — это децентрализованная сеть, которая передает данные от однорангового узла к одноранговому (от пользователей к пользователям).В этой сети нет сервера. Это может быть безопасно, потому что никто не наблюдает, но может быть потенциально небезопасным, поскольку любой может регистрировать информацию о передаче данных.

- Прокси: — Прокси действует как шлюз между пользователем и Интернетом. Это посредник, отделяющий конечных пользователей от посещаемых ими веб-сайтов. Прокси обеспечивает различный уровень безопасности для пользователя Интернета, но найти подходящие рабочие прокси становится сложно. Поскольку не все прокси анонимны, некоторые из них небезопасны.

- VPN (виртуальная частная сеть) — VPN-соединение создает безопасный туннель между двумя компьютерами, чтобы они могли безопасно обмениваться данными.Использование VPN в общедоступных сетях обязательно. Это может быть небезопасно, поскольку удаленный сервер может регистрировать информацию о данных, которые вы отправляете и получаете.

КАК БЫТЬ АНОНИМНЫМ В ИНТЕРНЕТЕ:

Вот некоторые из перечисленных продуктов, которые можно использовать, чтобы оставаться анонимным во время серфинга.

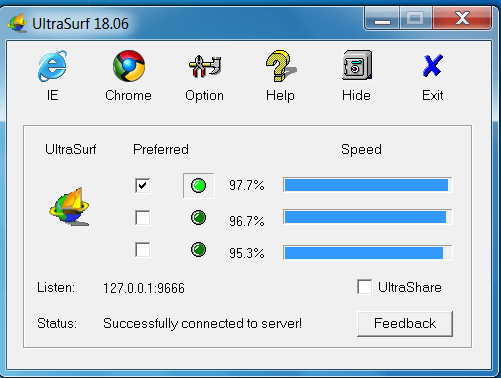

ULTRASURF: —

- Ultrasurf VPN — самый популярный VPN-сервис для сохранения анонимности.

- Этот VPN очень легкий, установка не требуется, вам нужно просто загрузить zip-файл.

- Этим VPN можно пользоваться бесплатно.

- Этот VPN соединяет пользователя с серверами в США, чтобы оставаться анонимным

- Распакуйте этот файл и напрямую запустите VPN . ultrasurf VPN выглядит так: —

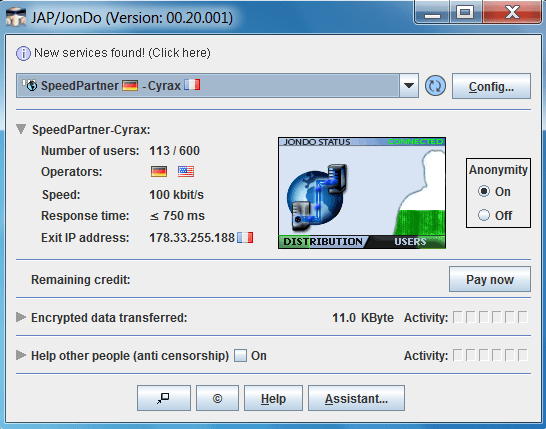

JONDO: —

- Jon Do — еще один VPN, написанный на Java. Этот VPN обеспечивает анонимность.

- Просто загрузите Jon do VPN, установите и подключитесь к внешним серверам. Этот VPN имеет ограниченное количество серверов.

- Вы также можете приобрести премиум-версию, чтобы получить больше перечисленных внешних серверов.

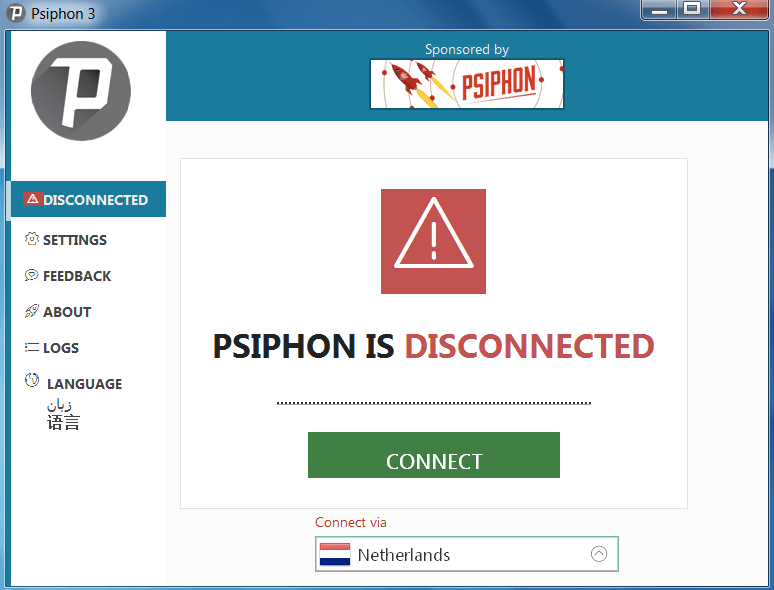

ПСИФОН: —

- PSIPHON VPN используется для предоставления пользователям Интернета открытого доступа к онлайн-контенту.

- Просто скачайте exe и сразу откройте его. Нет необходимости устанавливать какое-либо программное обеспечение.

- Этим VPN можно пользоваться бесплатно.

- Psiphon предоставляет множество возможностей для связи с разными странами, такими как Нидерланды, Россия, США, Великобритания и т. Д.

ADVANCE ONION ROUTER: —

- Луковый маршрутизатор Advance создан для того, чтобы программа использовала соединение tor.

- Эту VPN можно настроить с помощью множества функций. Для использования продвинутого лукового маршрутизатора.

- Эта VPN очень легкая и простая в использовании. Нет необходимости устанавливать программное обеспечение, просто запустите его напрямую.

- Для использования продвинутого лукового фрезерного станка установите мосты tor внутри передового лукового фрезерного станка.

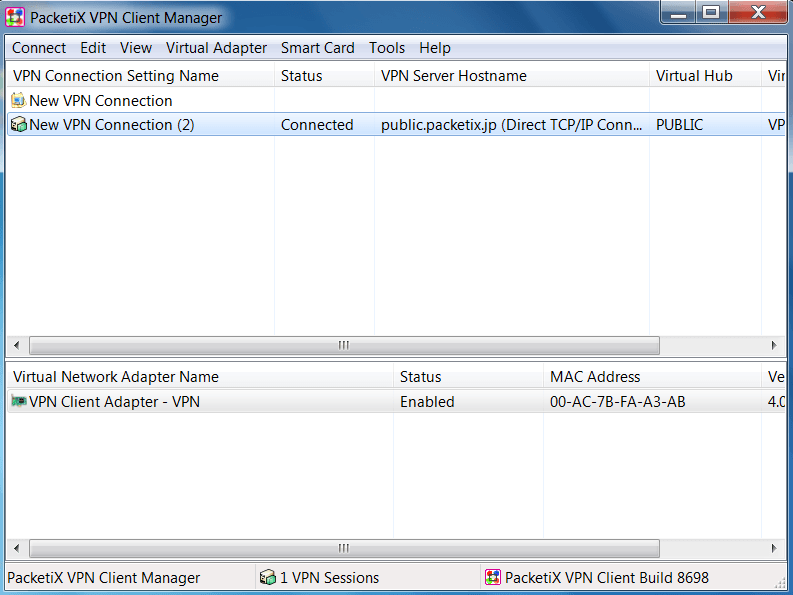

PACKETIX.НЕТТО: —

- PacketiX.net — бесплатный VPN-сервис, предлагаемый SoftEthen Corp.

- Графический интерфейс очень прост и удобен в использовании. Просто настройте новое соединение.

- Этот VPN запускается в качестве академического эксперимента университетом Тасукуба в Японии.

- Этот VPN шифрует всю вашу интернет-активность. Расположение сервера — Япония. Хотя они ведут журналы всех, кто использует этот VPN, и открыто об этом говорят.

ХВОСТ: —